Содержание

- 2. Ты кто? 2

- 3. Андрей Гейн Хакердом, Екатеринбург RuCTF 2010–2014 RuCTFE 2010–2012, 2015 QCTF Starter QCTF School Видео-курс по CTF

- 6. Классический Тасковый 6

- 7. Задачи классического CTF Аудит системы, поиск уязвимостей Неизвестные ОС, языки программирования, стеки технологий Эксплуатация уязвимостей Системное

- 8. запрещено проводить деструктивные атаки генерировать неоправданно большой объём трафика В правилах пишут 8

- 9. Проблемы классического CTF 9

- 10. Медленная сеть Поднять все виртуалки у себя? 10

- 11. Слабые компьютеры 64-bit, 2 cores, 2 Gb RAM, 20 Gb HDD 11

- 12. Сильные соревнуются, кто сильнее побьёт слабых 12

- 13. Эксплойт-фермы — зло только отнимают время и нагружают сеть 13

- 14. Тренироваться невозможно для запуска проверяющей системы нужно владеть кунг-фу ОС, языки и технологии устаревают для тренировки

- 15. Крадут флаги через уязвимости в других сервисах 15

- 16. На серверах остаются следы 16

- 17. Можно смотреть, как тебя атакуют и тупо повторять 17

- 18. Можно заполнить свой сервер фальшивыми флагами 18

- 19. Можно заполнить чужой сервер фальшивыми флагами 19

- 20. Кстати, DoS 20

- 21. Простые уязвимости или сложные? 21

- 22. Незапланированные уязвимости 22

- 23. IDS и IPS закрывают половину уязвимостей 23

- 24. Фильтруем чекер NAT, User-Agent, задержки, «умный рандом» 24

- 25. Проверяющая система — сложная штука 25

- 26. Хаотические результаты 26

- 27. И многое другое… Непонятно, что является флагами Сервис работает, а чекер говорит DOWN Флаги крадутся вручную

- 28. Хороший классический CTF — штучный товар 28

- 29. USCB iCTF 29

- 31. Критикуя предлагай 31

- 32. Атака + защита К защите допускать только после успешной атаки 32

- 33. Команде не надо делать сервер доступным из интернета 33

- 34. Доказательство атаки эксплойт 34

- 35. Эксплойт натравливается на сервер с флагами Очки за атаку 35

- 36. Жюри может накладывать частичные защиты 36

- 37. Защита: ограниченный доступ на сервер, эксплойты жюри Очки за защиту 37

- 38. Если выдержала, защита атакуется эксплойтами других команд Дополнительные очки за защиту 38

- 39. Пробивание защиты, не пробиваемой эксплойтами жюри Бонусные очки за атаку 39

- 40. Защита от эксплойта, который пробивает другие защиты Бонусные очки за защиту 40

- 41. Технические сложности Нужно хранить построенные защиты Нужно хостить TEAMS * SERVICES виртуалок для построения защиты Нужны

- 42. Минусы Меньше интерактивности Меньше системного администрирования 42

- 43. Медленная сеть 43

- 44. Слабые компьютеры 44

- 45. Сильные соревнуются, кто сильнее побьёт слабых 45

- 46. Эксплойт-фермы — зло только отнимают время и нагружают сеть 46

- 47. Тренироваться невозможно для запуска проверяющей системы нужно владеть кунг-фу ОС, языки и технологии устаревают для тренировки

- 48. Крадут флаги через уязвимости в других сервисах 48

- 49. На серверах остаются следы 49

- 50. Можно смотреть, как тебя атакуют и тупо повторять 50

- 51. Можно заполнить свой сервер фальшивыми флагами 51

- 52. Можно заполнить чужой сервер фальшивыми флагами 52

- 53. Кстати, DoS 53

- 54. Простые уязвимости или сложные? 54

- 55. Незапланированные уязвимости 55

- 56. IDS и IPS закрывают половину уязвимостей 56

- 57. Фильтруем чекер 57

- 58. Проверяющая система — сложная штука 58

- 59. Хаотические результаты 59

- 60. И многое другое… Непонятно, что является флагами Сервис работает, а чекер говорит DOWN Флаги крадутся вручную

- 61. Хороший классический CTF — штучный товар 61

- 64. Скачать презентацию

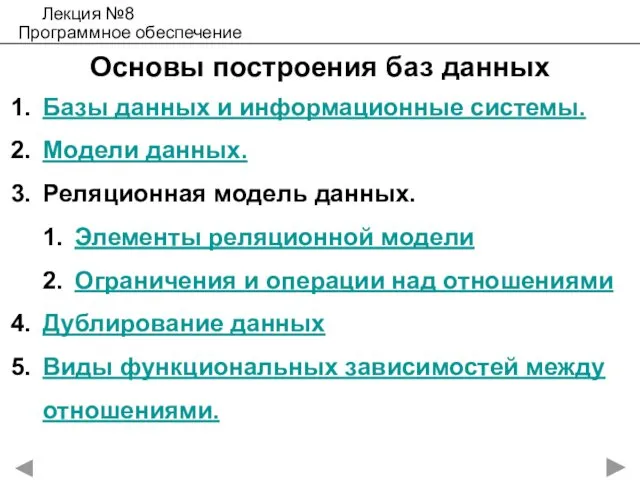

Программное обеспечение. Основы построения баз данных. (Лекция 8)

Программное обеспечение. Основы построения баз данных. (Лекция 8) Безопасный интернет

Безопасный интернет Ютуберы. Винди31

Ютуберы. Винди31 Кодирование звуковой информации

Кодирование звуковой информации Селиверстова М.А., Информтика, основные понятия - ч.1

Селиверстова М.А., Информтика, основные понятия - ч.1 Алгоритмы и способы их описания. Лекция 1.7

Алгоритмы и способы их описания. Лекция 1.7 Bitcoin- electronic money

Bitcoin- electronic money Керування оперативною пам'яттю у процесорах архітектури х86. (Лекція 8)

Керування оперативною пам'яттю у процесорах архітектури х86. (Лекція 8) Информация и знания

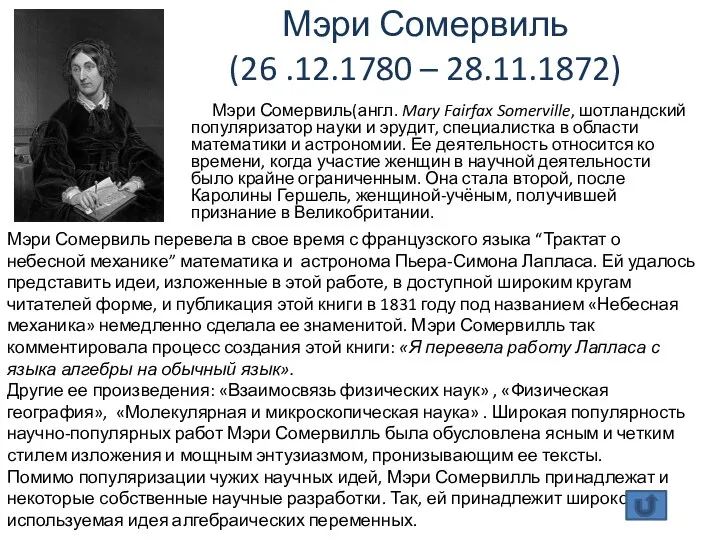

Информация и знания презентация о первой женщине-программисте Аде Лавлейс

презентация о первой женщине-программисте Аде Лавлейс История создания Powerpoint

История создания Powerpoint Управление памятью. (Тема 12)

Управление памятью. (Тема 12) Protocols. TCP/IP

Protocols. TCP/IP Happy New Year! By Slidesgo. Here is where your presentation begins

Happy New Year! By Slidesgo. Here is where your presentation begins Каналы утечки информации. Шифрование. Контроль целостности

Каналы утечки информации. Шифрование. Контроль целостности Электронные таблицы. Диаграммы

Электронные таблицы. Диаграммы Технологии и методы программирования

Технологии и методы программирования Электронное государство на региональном уровне. (Раздел 2)

Электронное государство на региональном уровне. (Раздел 2) Разработка современных мобильных приложений под Android

Разработка современных мобильных приложений под Android ПДД проект

ПДД проект Основные устройства компьютера

Основные устройства компьютера Физические основы информационных технологий. Глава 3. Физические основы записи, считывания и хранения информации

Физические основы информационных технологий. Глава 3. Физические основы записи, считывания и хранения информации Проект Социальные страницы ВКонтакте великих людей

Проект Социальные страницы ВКонтакте великих людей Інформаційна система готелю

Інформаційна система готелю Альтернативный интернет

Альтернативный интернет История создания интернета

История создания интернета Viber для бизнеса

Viber для бизнеса Платформа синтеза индивидуальных и системы распределённых ситуационных центров

Платформа синтеза индивидуальных и системы распределённых ситуационных центров