Содержание

- 2. Каналы утечки информации

- 3. Каналы утечки информации

- 4. Сервисы безопасности идентификация и аутентификация; управление доступом; протоколирование и аудит; шифрование; контроль целостности; экранирование; анализ защищенности;

- 5. Протоколирование и аудит. Основные понятия.

- 6. Что необходимо протоколировать

- 7. Активный аудит. Основные понятия Под подозрительной активностью понимается поведение пользователя или компонента информационной системы, являющееся злоумышленным

- 8. Функциональные компоненты и архитектура

- 9. Система архитектуры Средства активного аудита строятся в архитектуре менеджер/агент. Основными агентскими компонентами являются сенсоры. Анализ, принятие

- 10. Шифрование Процедура шифрования – преобразование открытого текста сообщения в закрытый. Современные средства шифрования используют известные алгоритмы

- 11. Шифрование Криптографические преобразования используются при реализации следующих сервисов безопасности: Собственно шифрование (обеспечение конфиденциальности данных); Контроль целостности;

- 12. Системы криптографической защиты информации Задача средств криптографической защиты информации — преобразование информационных объектов с помощью некоторого

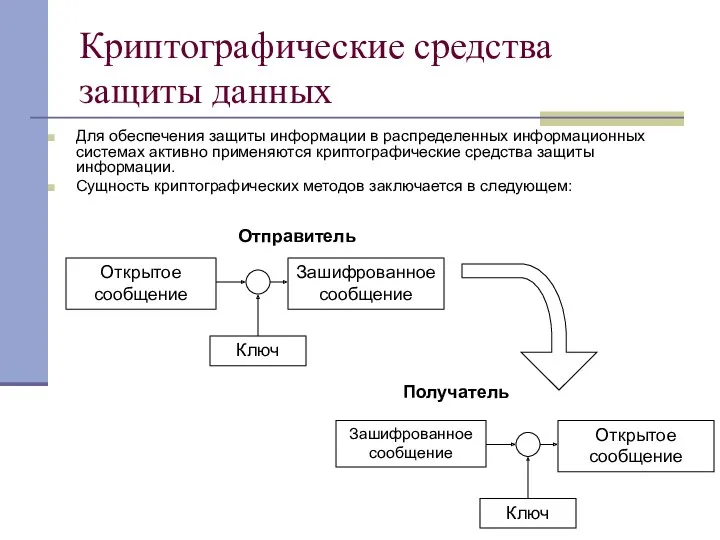

- 13. Криптографические средства защиты данных Для обеспечения защиты информации в распределенных информационных системах активно применяются криптографические средства

- 14. Использование средств криптографической защиты для предотвращения угроз ИБ Обеспечение конфиденциальности данных. Использование криптографических алгоритмов позволяет предотвратить

- 15. Требования к системам криптографической защиты Криптографические требования Эффективность применения злоумышленником определяется средней долей дешифрованной информации, являющейся

- 16. Требования к системам криптографической защиты Требования надежности. Средства защиты должны обеспечивать заданный уровень надежности применяемых криптографических

- 17. Требования к системам криптографической защиты Требование по защите от несанкционированного доступа для средств криптографической информации в

- 18. Требования к системам криптографической защиты Требования к средствам разработки, изготовления и функционирования средств криптографической защиты информации.

- 19. Способы шифрования Различают два основных способа шифрования: Симметричное шифрование, иначе шифрование с закрытым ключом; Ассиметричное шифрование,

- 20. Шифрование с секретным ключом При симметричном шифровании процесс зашифровывания и расшифровывания использует некоторый секретный ключ. При

- 21. Шифрование с секретным ключом Выделяют следующие общие принципы построения шифров: электронная кодовая книга (режим простой замены);

- 22. Шифрование с секретным ключом Стандарт шифрования DES. Алгоритм шифрования представляет собой блочный шифр, использующий подстановки, перестановки

- 23. Алгоритм шифрования DES Основные этапы алгоритма шифрования К блоку входного текста применяется фиксированная перестановка IP Для

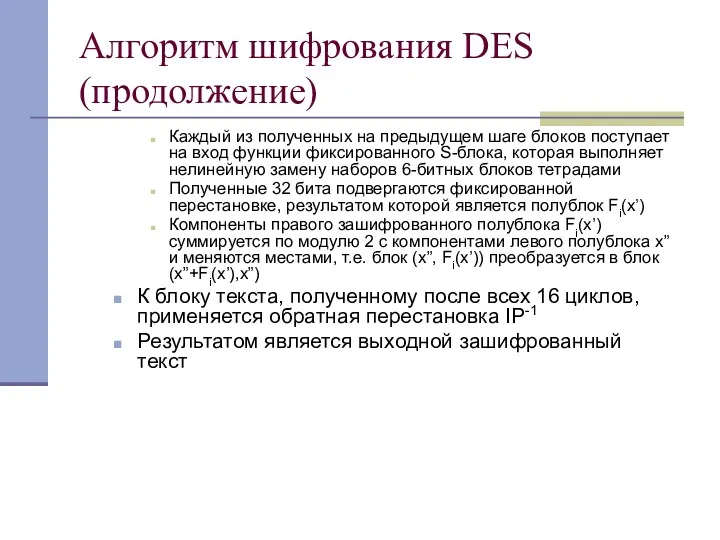

- 24. Алгоритм шифрования DES (продолжение) Каждый из полученных на предыдущем шаге блоков поступает на вход функции фиксированного

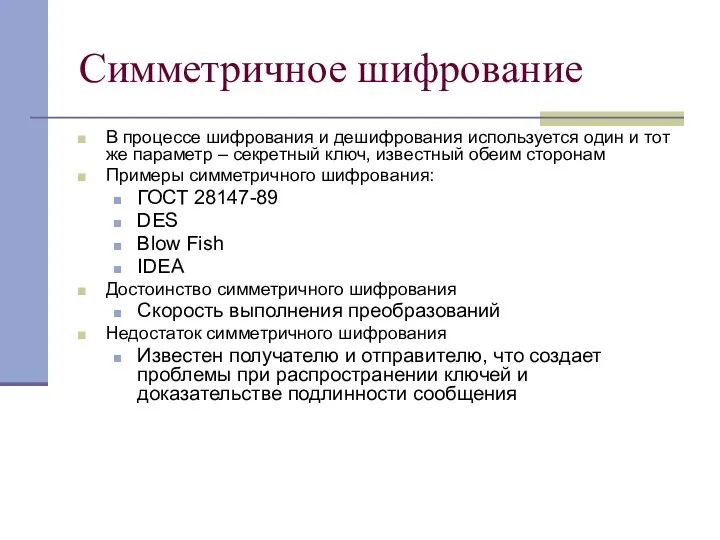

- 25. Симметричное шифрование В процессе шифрования и дешифрования используется один и тот же параметр – секретный ключ,

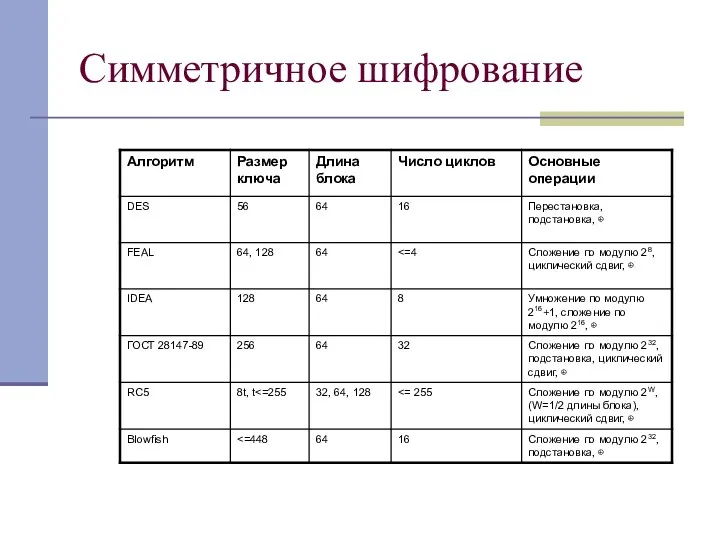

- 26. Симметричное шифрование

- 27. Несимметричное шифрование В несимметричных алгоритмах шифрования ключи зашифровывания и расшифровывания всегда разные (хотя и связанные между

- 28. Несимметричное шифрование Алгоритм шифрования RSA (предложен Р.Ривестом, Э.Шамиром и Л.Адлманом) включает в себя: Пусть заданы два

- 29. Несимметричное шифрование Кроме алгоритма RSA часто используемыми алгоритмами несимметричного шифрования являются: Алгоритм Эль-Гамаля (использует простое число

- 30. Ассиметричное шифрование В криптографических преобразованиях используется два ключа. Один из них несекретный (открытый) ключ используется для

- 31. Сравнение симметричных и несимметричных алгоритмов шифрования Преимущества симметричных алгоритмов: Скорость выполнения криптографических преобразований Относительная легкость внесения

- 32. Проверка подлинности Криптографические методы позволяют контролировать целостность сообщений, определять подлинность источников данных, гарантировать невозможность отказа от

- 33. Проверка целостности сообщений Контроль целостности потока сообщений помогает обнаружить их повтор, задержку, переупорядочивание или утрату. Для

- 34. Контроль подлинности Электронная цифровая подпись выполняет роль обычной подписи в электронных документах для подтверждения подлинности сообщений

- 35. Алгоритм формирования электронной цифровой подписи При формировании цифровой подписи по классической схеме отправитель: Применяет к исходному

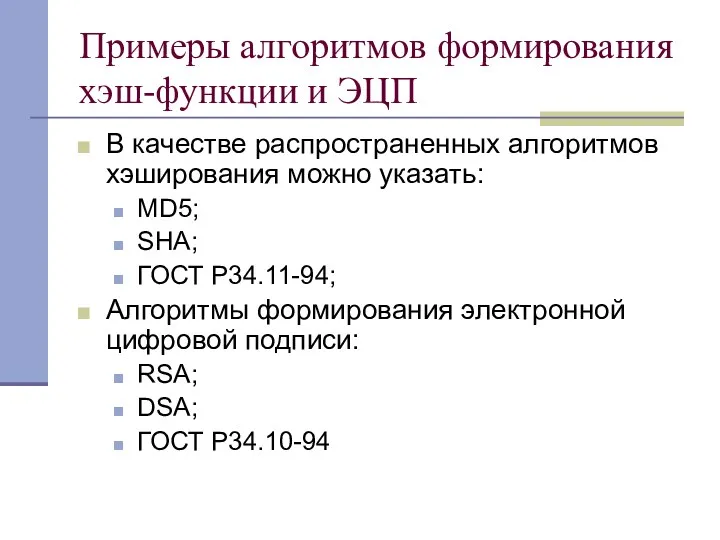

- 36. Примеры алгоритмов формирования хэш-функции и ЭЦП В качестве распространенных алгоритмов хэширования можно указать: MD5; SHA; ГОСТ

- 37. Выбор алгоритмов аутентификации При выборе протоколов аутентификации, необходимо определить, какой тип аутентификации требуется – односторонняя или

- 39. Скачать презентацию

Инструкция по созданию ведомостей через портал Менеджер ЦД

Инструкция по созданию ведомостей через портал Менеджер ЦД Стандартные типы данных. Лекция 8

Стандартные типы данных. Лекция 8 Массивы PHP

Массивы PHP Методы и средства интеграции информационных систем

Методы и средства интеграции информационных систем Урок Безопасность в интернете

Урок Безопасность в интернете Структурированные кабельные системы

Структурированные кабельные системы Создание документов в текстовых редакторах. 10 класс

Создание документов в текстовых редакторах. 10 класс 1С:Предприятие 8. Бухгалтерия элеватора, мельницы и комбикормового завода для Украины

1С:Предприятие 8. Бухгалтерия элеватора, мельницы и комбикормового завода для Украины Способы создания сайтов. Основы HTML

Способы создания сайтов. Основы HTML Как собирать средства в ВКонтакте. Инструкция для мам

Как собирать средства в ВКонтакте. Инструкция для мам Корпоративные сети

Корпоративные сети Поисковая система Яндекс

Поисковая система Яндекс Оптимизация трубопроводных систем путём моделирования задвижек в ПК Ansys

Оптимизация трубопроводных систем путём моделирования задвижек в ПК Ansys Составные типы данных

Составные типы данных ВКР: Дизайнерская концепция 2D игры в жанре платформер

ВКР: Дизайнерская концепция 2D игры в жанре платформер Поисковые сервисы Интернета

Поисковые сервисы Интернета Алгоритмы и структуры данных. Класс. Объект. Свойства и методы

Алгоритмы и структуры данных. Класс. Объект. Свойства и методы Библиографическая запись.. Библиографическое описание. Правила составления в соответствии с требованиями национального стандарта

Библиографическая запись.. Библиографическое описание. Правила составления в соответствии с требованиями национального стандарта Элементы алгебры логики. Математические основы информатики

Элементы алгебры логики. Математические основы информатики Цифровое видео

Цифровое видео Опыт и перспективы внедрения АЗН-В (автоматическое зависимое наблюдение-вещательное) в Российской Федерации

Опыт и перспективы внедрения АЗН-В (автоматическое зависимое наблюдение-вещательное) в Российской Федерации Информационное обеспечение в области транспортной безопасности

Информационное обеспечение в области транспортной безопасности Обработка данных в Excel

Обработка данных в Excel Классификация графических работ

Классификация графических работ Файл как единица хранения информации на компьютере

Файл как единица хранения информации на компьютере Метод конечных элементов в CAE-системах

Метод конечных элементов в CAE-системах Розробка програми стиснення зображень на основі нейромережі Кохонена

Розробка програми стиснення зображень на основі нейромережі Кохонена Системы распознавания текста. Технология обработки текстовой информации

Системы распознавания текста. Технология обработки текстовой информации