Содержание

- 2. Архивирование данных Технологии работы с документами ТЕМА 1. ИНФОРМАТИЗАЦИЯ И ИНФОРМАЦИОННОЕ ОБЩЕСТВО Учебные вопросы темы

- 3. Основная литература 1. Жданов С.А., Иванова Н.А., Маняхина В.Г., Костин А.Н., Матросов В.Л. Информатика. Серия: высшее

- 4. Уменьшение объема Объединение файлов Контроль обновления Защита данных Характеристики: По степени сжатия. По скорости сжатия. АРХИВИРОВАНИЕ

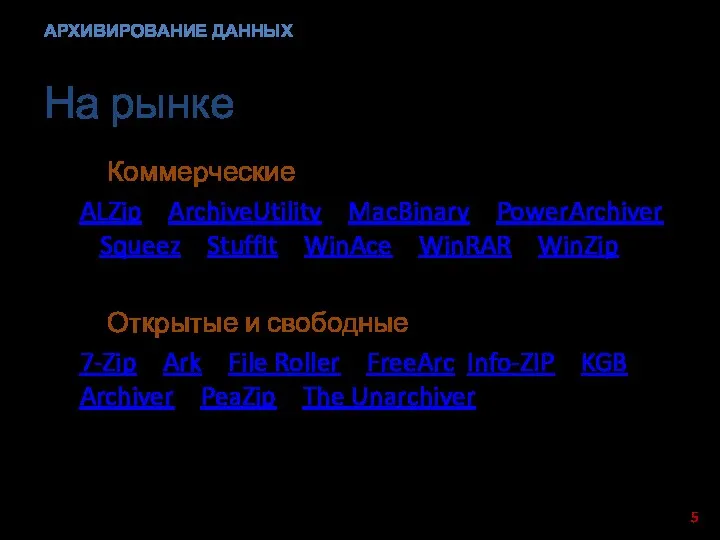

- 5. 1. Коммерческие ALZip • ArchiveUtility • MacBinary • PowerArchiver • Squeez • StuffIt • WinAce •

- 6. ДОКУМЕНТООБОРОТ 4.2 Технологии работы с документами

- 7. Форматирование текста Редактирование текста Создание списков, таблиц, колонок Создание оглавлений, списков стилей Добавление рисунков, комментариев Автоматическая

- 8. Создание и оформление таблиц Создание и оформление диаграмм Действия над ячейками Использование стандартных функций Сводные таблицы

- 9. Применение шаблонов оформления Создание слайда Добавление рисунков, диаграмм, Smart-объектов Анимация Использование мультимедиа Автоматический показ Форматы сохранения

- 10. Тема 5. Задачи обеспечения информационной безопасности ПРЕЗЕНТАЦИИ

- 11. Понятие информационной безопасности Программные способы защиты от злоумышленников ТЕМА 1. ИНФОРМАТИЗАЦИЯ И ИНФОРМАЦИОННОЕ ОБЩЕСТВО Учебные вопросы

- 12. Основная литература Жданов С.А., Иванова Н.А., Маняхина В.Г., Костин А.Н., Матросов В.Л. Информатика. Серия: высшее профессиональное

- 13. Дополнительная литература 3. Петров С.В., Кисляков П.А. Информационная Безопасность. – Цифровая книга. Ozon.ru, 2011. – 236

- 14. 5.1 Понятие информационной безопасности ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

- 15. защищенность информации и вычислительной системы от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут

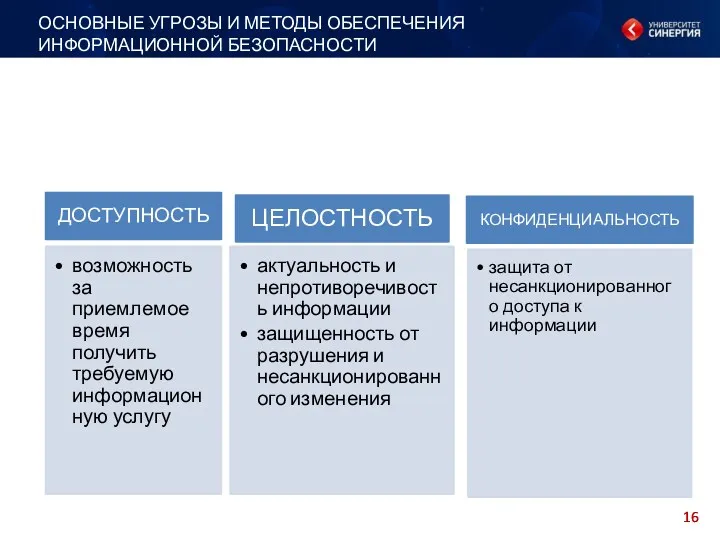

- 16. ОСНОВНЫЕ УГРОЗЫ И МЕТОДЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

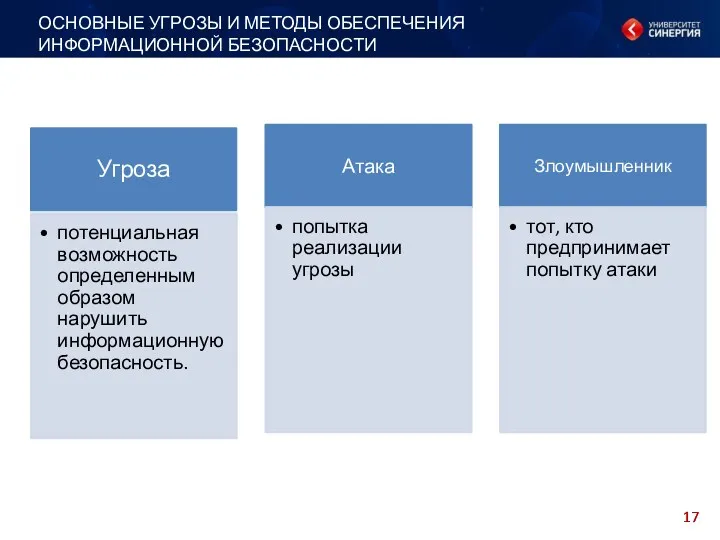

- 17. ОСНОВНЫЕ УГРОЗЫ И МЕТОДЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

- 18. Непреднамеренные ошибки Отказ пользователей Внутренний отказ информационной системы Отказ поддерживающей инфраструктуры Преднамеренные атаки Вредоносное ПО ОСНОВНЫЕ

- 19. Непреднамеренные ошибки Ввод неверных данных Изменение данных Активное прослушивание ОСНОВНЫЕ УГРОЗЫ И МЕТОДЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

- 20. Размещение конфиденциальных данных в незащищенной среде Перехват данных Подслушивание Кража оборудования Злоупотребление полномочиями ОСНОВНЫЕ УГРОЗЫ И

- 21. Вредоносная программа - это программа, наносящая какой-либо вред компьютеру, на котором она запускается, или другим компьютерам

- 22. Жизненный цикл любого компьютерного вируса: Проникновение на чужой компьютер Активация Поиск объектов для заражения Подготовка копий

- 23. Основная черта компьютерного вируса - это способность к саморазмножению. Компьютерный вирус - это программа, способная создавать

- 24. 5.2 Программные методы защиты информации ОСНОВНЫЕ УГРОЗЫ И МЕТОДЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

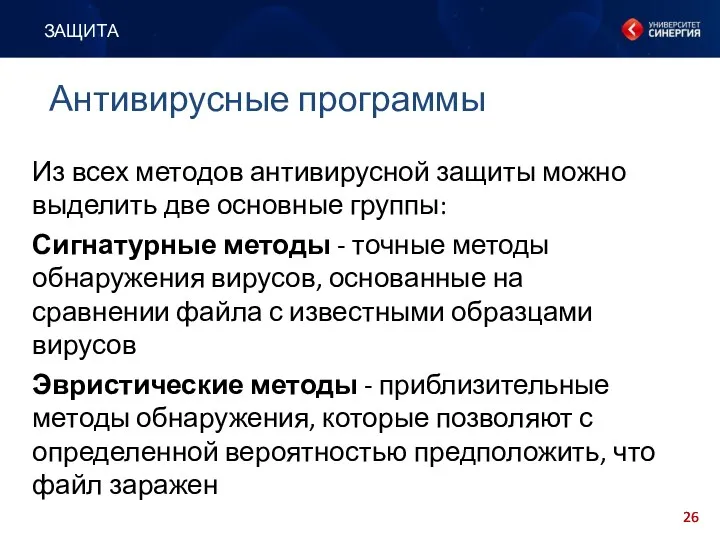

- 25. ЗАЩИТА Антивирусные программы Антивирусные программы - это программы, основной задачей которых является защита именно от вирусов,

- 26. Антивирусные программы Из всех методов антивирусной защиты можно выделить две основные группы: Сигнатурные методы - точные

- 28. Скачать презентацию

Базы данных

Базы данных Операции, линейный алгоритм. (Семинар 1-3)

Операции, линейный алгоритм. (Семинар 1-3) Инстаграм от 0 до 100 000

Инстаграм от 0 до 100 000 Информатика. Введение

Информатика. Введение Прикладной уровень стека TCP/IP

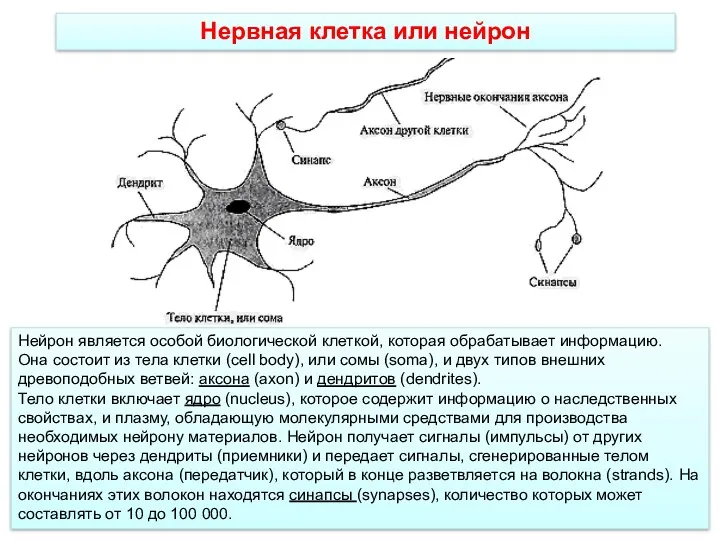

Прикладной уровень стека TCP/IP Нейронные сети

Нейронные сети Самая крупная партнерская сеть в нише онлайн-обучения

Самая крупная партнерская сеть в нише онлайн-обучения Использование сети Интернет террористическими и экстремистскими организациями

Использование сети Интернет террористическими и экстремистскими организациями Computer Science 686 Spring 2007. Intel EM64T and VT Extensions

Computer Science 686 Spring 2007. Intel EM64T and VT Extensions Установка операционной системы на ПК, серверах, а также правила настройки интерфейса пользователя

Установка операционной системы на ПК, серверах, а также правила настройки интерфейса пользователя Глобальная сеть

Глобальная сеть WORD.Работа с таблицей (меню и панель инструментов).

WORD.Работа с таблицей (меню и панель инструментов). Кодирование графической информации

Кодирование графической информации Методический материал по теме Лабораторные и практические работы как средство эффективной реализации аудиторной самостоятельной работы студентов

Методический материал по теме Лабораторные и практические работы как средство эффективной реализации аудиторной самостоятельной работы студентов ВКонтакте

ВКонтакте Объектные привилегии

Объектные привилегии Навигатор дополнительного образования детей Ульяновской области

Навигатор дополнительного образования детей Ульяновской области Первинний статистичний аналіз програмного забеспечення. (Лекція 10)

Первинний статистичний аналіз програмного забеспечення. (Лекція 10) Protecting the Network

Protecting the Network Подпрограммы

Подпрограммы Digital Twin. Занятие 2

Digital Twin. Занятие 2 Компьютерный дизайн

Компьютерный дизайн Архитектура ЭВМ. Операционные системы. Потоки исполнения - Thread

Архитектура ЭВМ. Операционные системы. Потоки исполнения - Thread Компьютерлік графика негіздері Және оның түрлері

Компьютерлік графика негіздері Және оның түрлері Эффективный госпаблик школы

Эффективный госпаблик школы Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных

Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных Добро пожаловать в Компьютерную Академию TOP

Добро пожаловать в Компьютерную Академию TOP Spring data. Familiar and consistent programming model for data access

Spring data. Familiar and consistent programming model for data access