и шпионажа;

сбор информации на целевой системе;

скрытый канал связи для передачи команд и данных между аппаратными и программными закладками;

анализ трафика телекоммуникационной сети;

активные атаки на Wi-Fi сети;

сбор данных о беспроводных сетях;

программный НСД к серверам;

внедрение сетевых закладок;

удаленный доступ к целевому компьютеру;

перехват и запись данных, передаваемых в GSM-сетях;

поиск и анализ сотовых сетей, отслеживание расположения целевого сотового телефона;

прослушивание и перехват передаваемых данных, проведение атак на мобильные телефоны стандарта GSM;

перехват голоса и данных;

Управление сервисами и передача данных посредством SMS;

полный доступ к целевому сотовому телефону;

перехват и обработка сигналов от целевого монитора и т.д.

4

Интегральные индексы и их применение в различных практиках

Интегральные индексы и их применение в различных практиках Информация и информационные процессы. Информационное общество

Информация и информационные процессы. Информационное общество Picture gallery component. Technical task

Picture gallery component. Technical task Подростки в сети: современные медиа-угрозы

Подростки в сети: современные медиа-угрозы Использование информационных и коммуникационных технологий в образовании

Использование информационных и коммуникационных технологий в образовании Обработка данных в Excel

Обработка данных в Excel Электронный дневник на сайте школы

Электронный дневник на сайте школы Spring security fundamentals

Spring security fundamentals Кодирование и декодирование информации

Кодирование и декодирование информации Why do we use computers for comunication

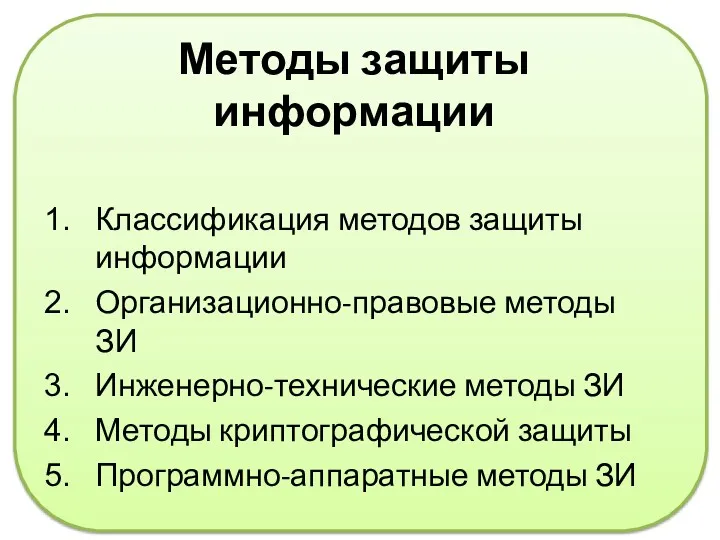

Why do we use computers for comunication Методы защиты информации. Лекция 4

Методы защиты информации. Лекция 4 Абсолютные и относительные ссылки

Абсолютные и относительные ссылки Программа для инвентаризации

Программа для инвентаризации Моё электронное портфолио

Моё электронное портфолио Право виртуального пространства

Право виртуального пространства История латинского шрифта

История латинского шрифта Информационные процессы. Информационные системы и технологии

Информационные процессы. Информационные системы и технологии Разработка обложки книги (журнала)

Разработка обложки книги (журнала) Инструкция работы с порталом Работа в России по организации временного трудоустройства несовершеннолетних граждан

Инструкция работы с порталом Работа в России по организации временного трудоустройства несовершеннолетних граждан Written Scientific and Technical Communication

Written Scientific and Technical Communication Влияние СМИ на сознание молодёжи

Влияние СМИ на сознание молодёжи Решение для управления данными Ideal Industrial Package

Решение для управления данными Ideal Industrial Package Информационный язык как способ представления информации

Информационный язык как способ представления информации Самоанализ

Самоанализ Системы счисления. Математические основы информатики

Системы счисления. Математические основы информатики Языковое дерево. Языки программирования машинного обучения

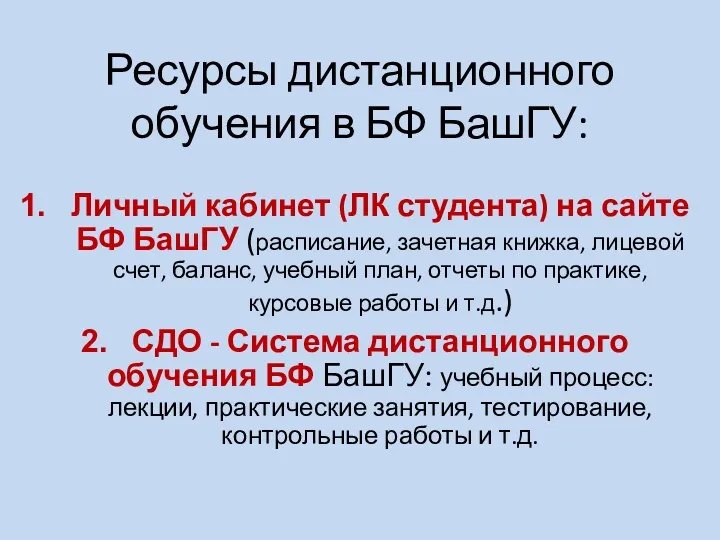

Языковое дерево. Языки программирования машинного обучения Ресурсы дистанционного обучения в БФ БашГУ

Ресурсы дистанционного обучения в БФ БашГУ Сценарии чат-ботов для разных ниш

Сценарии чат-ботов для разных ниш