В ходе выполнения работы были разработаны следующие рекомендации по оценке безопасности

ИС:

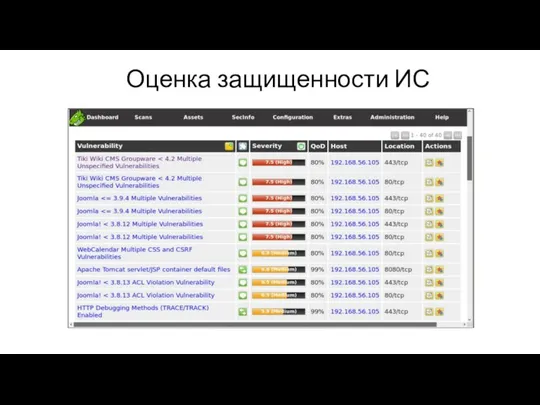

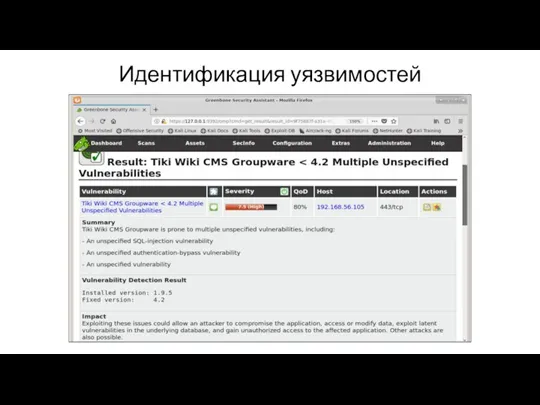

1. Оценить информационную защищенность ИС от несанкционированного доступа

2. Сформировать модель оценки уровня защищенности информации от перехвата

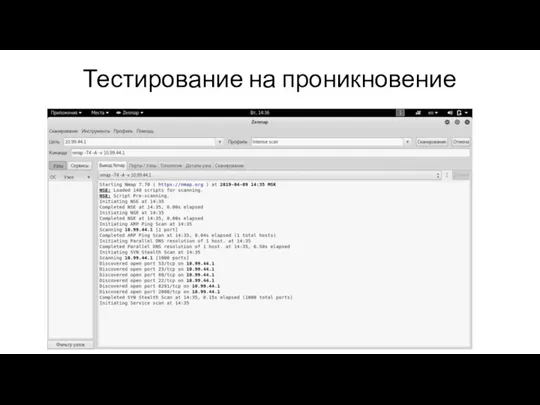

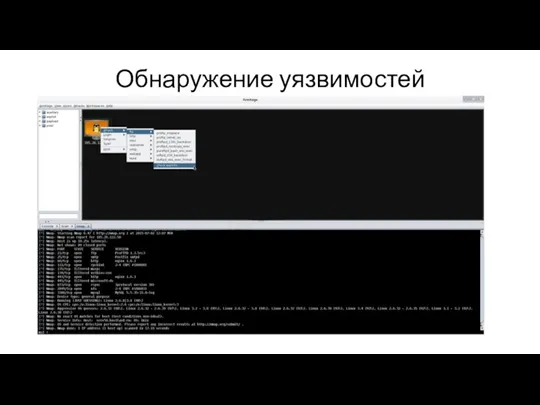

3. Оценить качество защищенности информации ИС от несанкционированного вмешательства и перехвата

4. Сформировать модель инфраструктуры защиты информации ИС

5. Сформировать инфраструктуру защиты информации ИС

6. Оценить защищенность инфраструктуры ИС от сбоев

7. Сформировать автоматизированную систему мониторинга инфраструктуры защиты информации ИС

8. Оптимизировать инфраструктуру защиты информации ИС

Computer Evolution

Computer Evolution Pascal. Модуль GraphABC

Pascal. Модуль GraphABC Поиск информации в сети Internet

Поиск информации в сети Internet Обучение работе с редактором формул Microsoft Equation 3.0 в текстовом редакторе Microsoft Word

Обучение работе с редактором формул Microsoft Equation 3.0 в текстовом редакторе Microsoft Word Элементы теории алгоритмов

Элементы теории алгоритмов Справочные издания

Справочные издания Система LabView. Программные и аппаратные средства. Готовые решения National Instruments. (Лекция 4)

Система LabView. Программные и аппаратные средства. Готовые решения National Instruments. (Лекция 4) Programming on Python (lecture 8)

Programming on Python (lecture 8) Мережні протоколи и комунікації. Модель OSI та стек протоколів TCP/ІР

Мережні протоколи и комунікації. Модель OSI та стек протоколів TCP/ІР Теоретические основы информатики

Теоретические основы информатики Вкладені цикли. Покрокове введення та виведення даних. Лекція №8

Вкладені цикли. Покрокове введення та виведення даних. Лекція №8 Презентация Классификация понятий

Презентация Классификация понятий Операции и выражения языка Си

Операции и выражения языка Си Обработка информации и алгоритмы

Обработка информации и алгоритмы Разработка информационной системы Строительство жилых зданий

Разработка информационной системы Строительство жилых зданий Исполнители. Решение задач

Исполнители. Решение задач Кодирование числовой информации

Кодирование числовой информации Симметричное шифрование

Симметричное шифрование Видеосистема персонального компьютера

Видеосистема персонального компьютера Основы программирования. Лекция № 3

Основы программирования. Лекция № 3 Лекція №8. Проектування топології ДП в редакторі P-CAD

Лекція №8. Проектування топології ДП в редакторі P-CAD Носители информации

Носители информации Operating system Windows 10

Operating system Windows 10 Урок- повторение \ подготовка к ОГЭ\ 9 класс

Урок- повторение \ подготовка к ОГЭ\ 9 класс Презентация по теме: Цикл

Презентация по теме: Цикл Алгоритмизация и программирование. Решение задач на компьютере

Алгоритмизация и программирование. Решение задач на компьютере Устройство компьютера. Современные носители информации

Устройство компьютера. Современные носители информации 1С:Управление автотранспортом Проф

1С:Управление автотранспортом Проф