Содержание

- 2. Компьютерные сети Сетевая безопасность из 32 Содержание Сетевая безопасность – проблемы, механизмы, сервисы Фильтрация пакетов

- 3. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Проблема безопасности В отсутствии защиты компьютерная сеть подвержена

- 4. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Общие термины… Защита информации – комплекс мероприятий, проводимых

- 5. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Общие термины Компрометация – действия, в результате выполнения

- 6. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Механизмы безопасности Симметричные алгоритмы шифрования – используют один

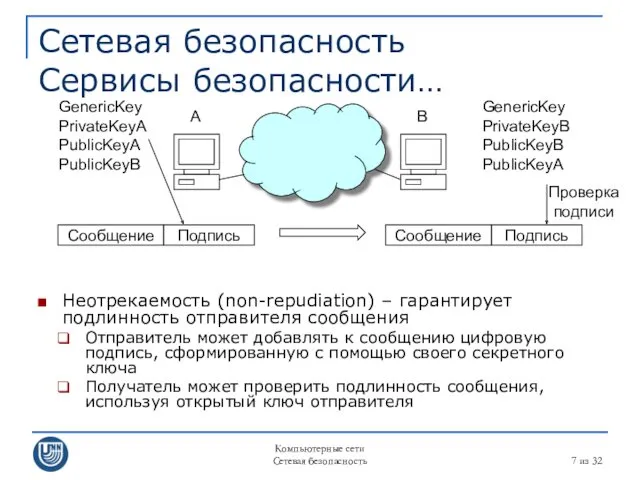

- 7. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Сервисы безопасности… Неотрекаемость (non-repudiation) – гарантирует подлинность отправителя

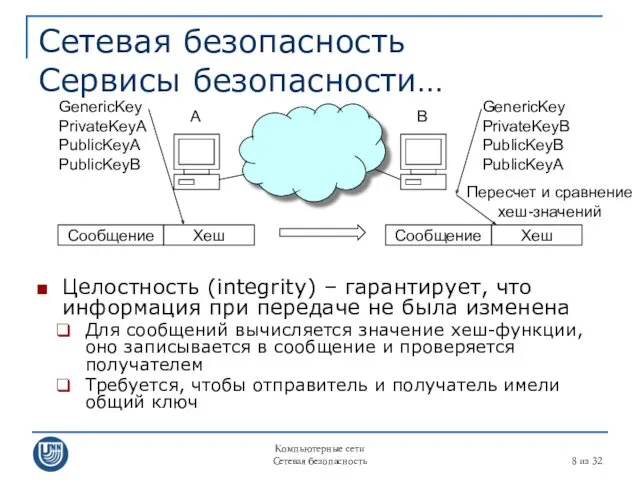

- 8. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Сервисы безопасности… Целостность (integrity) – гарантирует, что информация

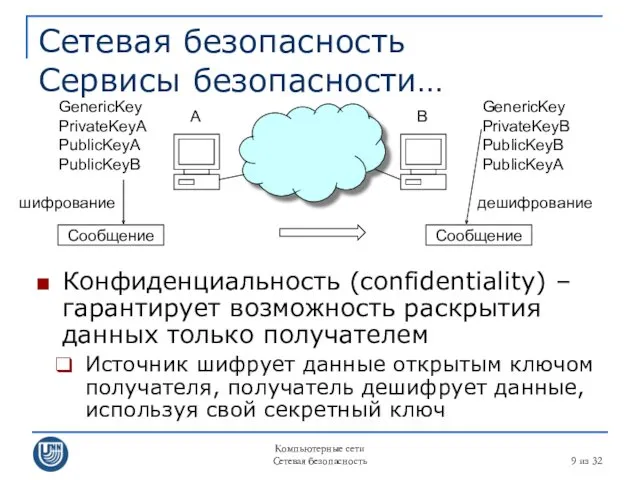

- 9. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Сервисы безопасности… Конфиденциальность (confidentiality) – гарантирует возможность раскрытия

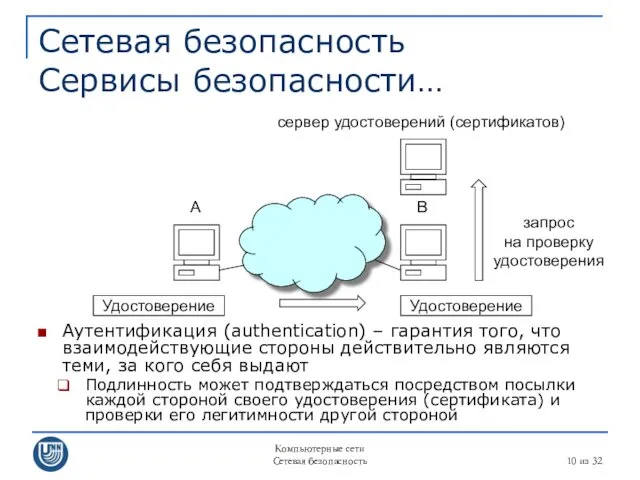

- 10. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Сервисы безопасности… Аутентификация (authentication) – гарантия того, что

- 11. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Сервисы безопасности Защита от повторений (replay prevention) –

- 12. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Обмен ключами… Обмен открытыми ключами можно проводить без

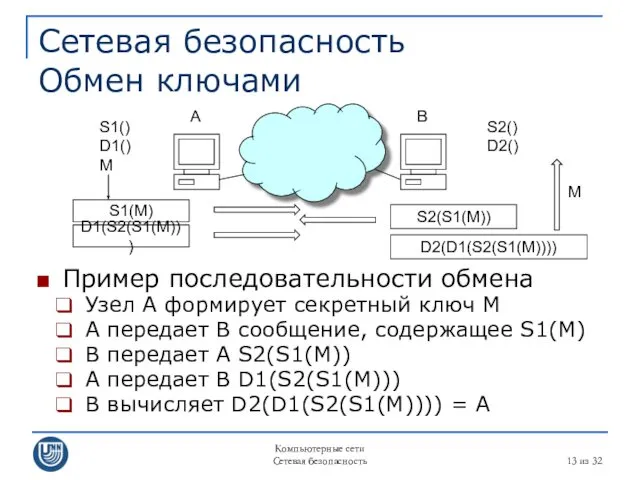

- 13. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Обмен ключами Пример последовательности обмена Узел A формирует

- 14. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Управление ключами Мы выяснили, что два субъекта могут

- 15. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность IPSec IPSec (IP-Security) – IP-безопасность, основана на защите

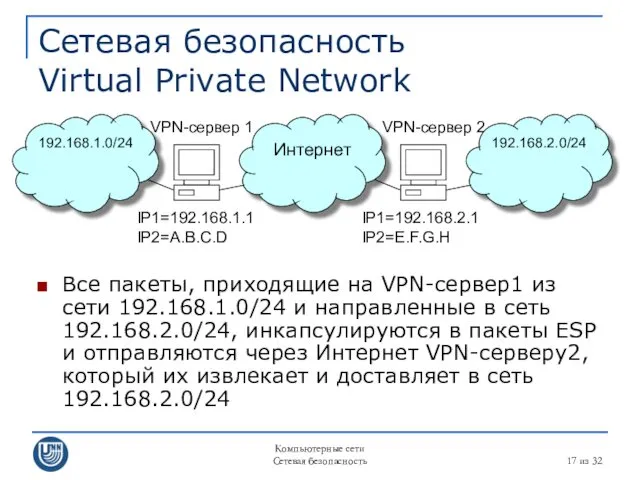

- 16. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Virtual Private Network… Описание ситуации Имеется две сети

- 17. Компьютерные сети Сетевая безопасность из 32 Сетевая безопасность Virtual Private Network Все пакеты, приходящие на VPN-сервер1

- 18. Фильтрация пакетов

- 19. Компьютерные сети Сетевая безопасность из 32 Фильтрация пакетов Фильтрация пакетов обычно делается на сетевом или транспортном

- 20. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Признаки фильтрации iptables может анализировать IP-адрес источника,

- 21. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Фильтрация iptables при фильтрации использует последовательности (цепочки,

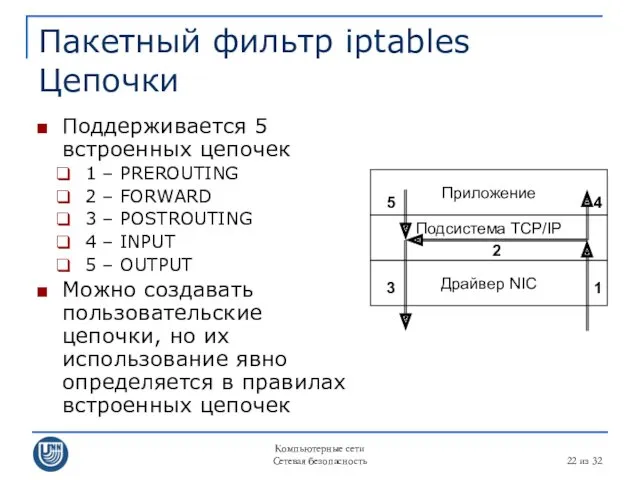

- 22. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Цепочки Поддерживается 5 встроенных цепочек 1 –

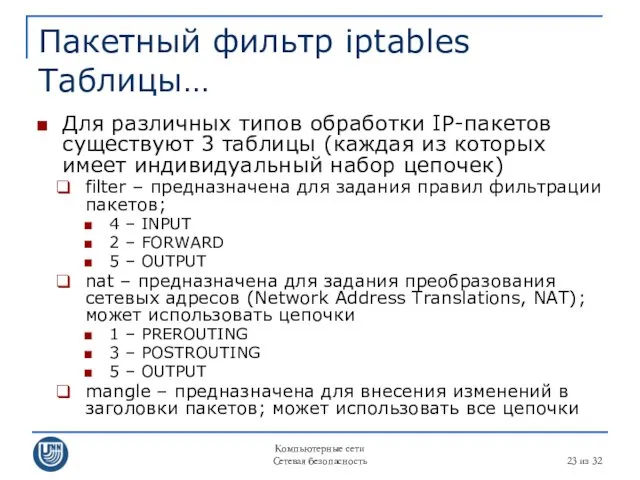

- 23. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Таблицы… Для различных типов обработки IP-пакетов существуют

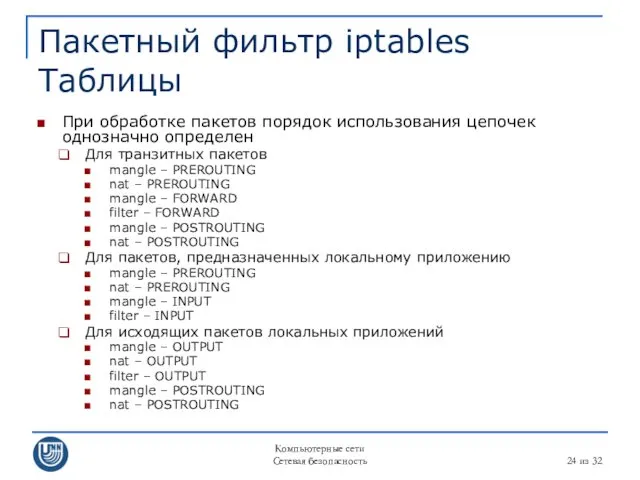

- 24. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Таблицы При обработке пакетов порядок использования цепочек

- 25. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Утилиты Для управления правилами используется утилита iptables

- 26. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Таблица filter… В таблице filter правила могут

- 27. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Таблица filter В таблице filter правила могут

- 28. Компьютерные сети Сетевая безопасность из 32 Пакетный фильтр iptables Таблица nat Преобразование сетевых адресов позволяет использовать

- 29. Компьютерные сети Сетевая безопасность из 32 Заключение В настоящий момент сетевая безопасность является одним из ключевых

- 30. Компьютерные сети Сетевая безопасность из 32 Вопросы для обсуждения

- 32. Скачать презентацию

Информационные технологии в профессиональной деятельности

Информационные технологии в профессиональной деятельности Фирма 1С. Изменения в функционале сервиса

Фирма 1С. Изменения в функционале сервиса Електронна пошта

Електронна пошта Поняття звіту. Автоматичне створення звіту

Поняття звіту. Автоматичне створення звіту СМИ, которые интересны и почему

СМИ, которые интересны и почему Архитектура СУБД Oracle. Основные понятия. (Лекция 2)

Архитектура СУБД Oracle. Основные понятия. (Лекция 2) Векторная и растровая графика

Векторная и растровая графика Устройства хранения и ввода-вывода данных. (лекция 4)

Устройства хранения и ввода-вывода данных. (лекция 4) Мастер-класс. Как с помощью видеопрезентаций увеличить прибыль при продаже информационных продуктов

Мастер-класс. Как с помощью видеопрезентаций увеличить прибыль при продаже информационных продуктов Базові поняття програмування. Указники і відсилки. Лекція 5

Базові поняття програмування. Указники і відсилки. Лекція 5 Моделирование 9 класс

Моделирование 9 класс Службы управления конфигурацией, контролем характеристик

Службы управления конфигурацией, контролем характеристик Инженерно-техническая защита информации на предприятии

Инженерно-техническая защита информации на предприятии ASN.1 & BER

ASN.1 & BER Створення програми (практична робота 9)

Створення програми (практична робота 9) Page Cache

Page Cache Алгоритмы компоновки конструктивных модулей различных уровней иерархии. Лекция 2

Алгоритмы компоновки конструктивных модулей различных уровней иерархии. Лекция 2 Введение в технологии TCP/IP

Введение в технологии TCP/IP Міжнародні наукометричні бази даних та індекси цитування наукових праць

Міжнародні наукометричні бази даних та індекси цитування наукових праць Количество информации

Количество информации Язык сценариев Javascript

Язык сценариев Javascript Путешествие в страну Компьютрон

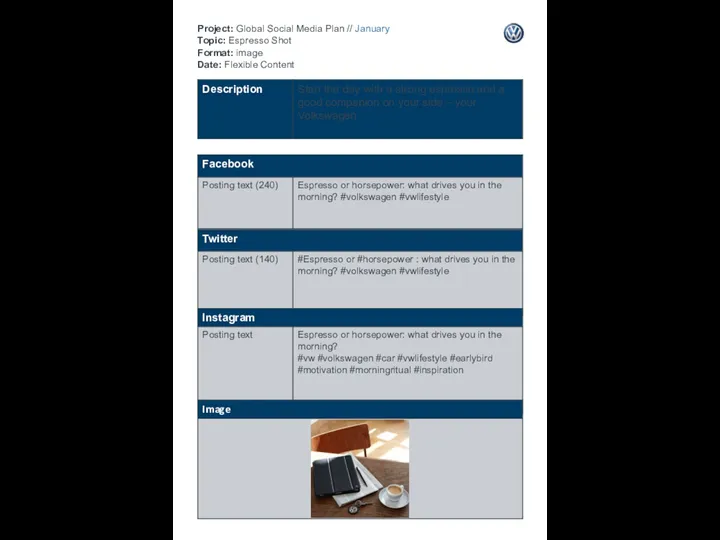

Путешествие в страну Компьютрон Global Social Media Plan

Global Social Media Plan Защита информации системного электронного документооборота

Защита информации системного электронного документооборота Урок информатики 9 класс Моделирование

Урок информатики 9 класс Моделирование Классификация программных продуктов

Классификация программных продуктов Мистерия Игры Богов – I. Квадрант Инициации

Мистерия Игры Богов – I. Квадрант Инициации Разновидности объектов и их классификация

Разновидности объектов и их классификация