Содержание

- 2. Снифферы или Анализаторы сетевых пакетов

- 3. Снифферы или Анализаторы сетевых пакетов Анализаторы сетевых пакетов, или снифферы, первоначально были разработаны как средство решения

- 4. Снифферы или Анализаторы сетевых пакетов С другой стороны, подобно многим другим мощным средствам, изначально предназначавшимся для

- 5. Принципы работы пакетных снифферов

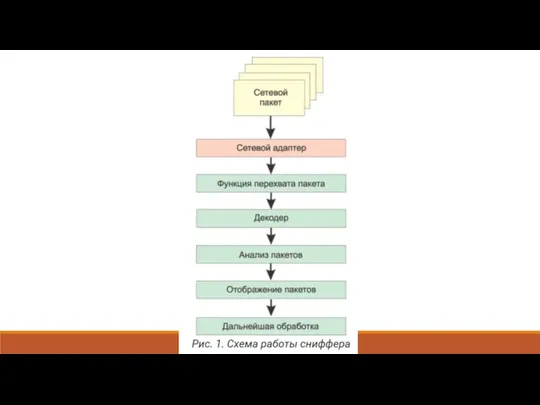

- 6. Принципы работы пакетных снифферов Сниффер — это программа, которая работает на уровне сетевого адаптера NIC (Network

- 8. Принципы работы пакетных снифферов Для того чтобы сниффер мог перехватывать все пакеты, проходящие через сетевой адаптер,

- 9. Принципы работы пакетных снифферов Весь перехваченный трафик передается декодеру пакетов, который идентифицирует и расщепляет пакеты по

- 10. Ограничения использования снифферов

- 11. Ограничения использования снифферов Наибольшую опасность снифферы представляли в те времена, когда информация передавалась по сети в

- 12. Ограничения использования снифферов Дело в том, что при построении локальных сетей на основе концентраторов существует некая

- 13. Ограничения использования снифферов

- 14. Ограничения использования снифферов При этом если на одном из узлов сети установлен пакетный сниффер, то он

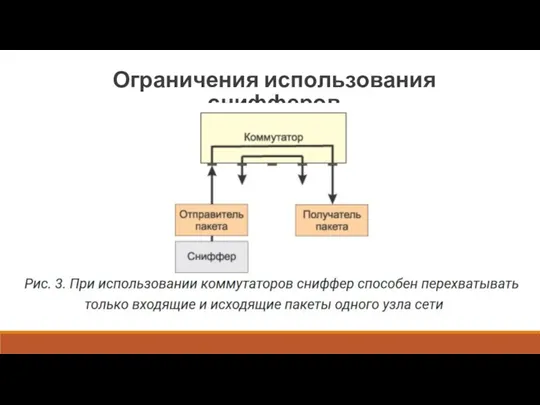

- 15. Ограничения использования снифферов Коммутатор знает адреса устройств, подключенных к каждому порту, и передает пакеты только между

- 16. Ограничения использования снифферов

- 17. Ограничения использования снифферов Поэтому если сеть построена на основе коммутатора, то сниффер, установленный на одном из

- 18. Ограничения использования снифферов Правда, следует иметь в виду, что некоторые пакетные снифферы запускаются из командной строки

- 19. Ограничения использования снифферов Если в этом случае к такому порту подключен компьютер с пакетным сниффером, то

- 20. Ограничения использования снифферов Другая причина, по которой снифферы перестали быть настолько опасными, как раньше, заключается в

- 21. Ограничения использования снифферов Итак, те, кто беспокоится о возможности злонамеренного применения пакетных снифферов, должны иметь в

- 22. Ограничения использования снифферов Поэтому в настоящее время пакетные снифферы постепенно утрачивают свою актуальность в качестве инструментов

- 23. Ограничения использования снифферов В частности, применение пакетных анализаторов позволяет: • обнаружить несанкционированный трафик, • обнаружить и

- 24. Обзор программных пакетных снифферов

- 25. Обзор программных пакетных снифферов Все программные снифферы можно условно разделить на две категории: • снифферы, поддерживающие

- 26. Обзор программных пакетных снифферов Кроме того, снифферы отличаются друг от друга: • протоколами, которые они поддерживают,

- 27. Обзор программных пакетных снифферов Обычно окно любого сниффера с графическим интерфейсом состоит их трех областей. В

- 28. Обзор программных пакетных снифферов Во второй области выводится статистическая информация об отдельном выбранном пакете. В третьей

- 29. Обзор программных пакетных снифферов Некоторые анализаторы пакетов способны распознавать протокол и отображать перехваченную информацию. Этот тип

- 30. Обзор программных пакетных снифферов Чем больше информации в состоянии декодировать и представить на экране сниффер, тем

- 31. Обзор программных пакетных снифферов Так, вместо традиционного порта 80, зарезервированного для web-сервера, данный сервер можно принудительно

- 32. Обзор программных пакетных снифферов Другая характерная черта большинства программных анализаторов пакетов — возможность настройки фильтров до

- 33. Ethereal 0.10.14

- 34. Ethereal 0.10.14 Пакетный сниффер Ethereal 0.10.14 (эфириал, www.ethereal.com) является, пожалуй, одним из лучших и поистине легендарных

- 35. Ethereal 0.10.14 Утилита WinPcap (www.winpcap.org) представляет собой стандартный инструмент, посредством которого Windows-приложения могут непосредственно получать доступ

- 36. Ethereal 0.10.14 Сниффер Ethereal 0.10.14 поставляется в комплекте с утилитой WinPcap 3.1, однако с сайта www.winpcap.org

- 37. Ethereal 0.10.14 Функциональные возможности пакета Ethereal 0.10.14 очень обширны и выходят далеко за рамки обычных возможностей

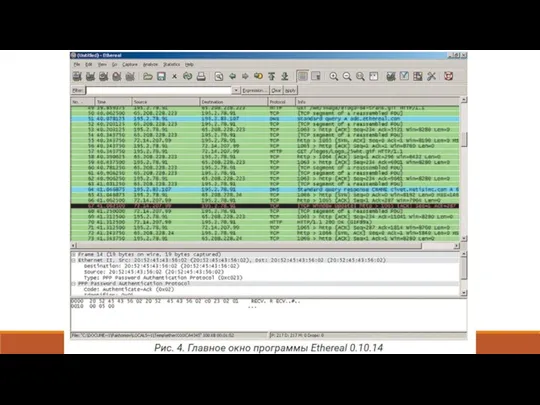

- 38. Ethereal 0.10.14 Интерфейс содержит три области: • отображения перехваченных пакетов, • отображения статистической информации о конкретном

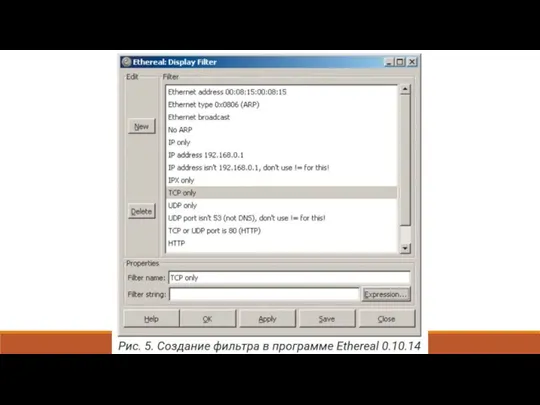

- 40. Ethereal 0.10.14 Графический интерфейс программы Ethereal облегчает создание пакетных фильтров как для файлов перехваченных пакетов (фильтры

- 42. Ethereal 0.10.14 Стоит отметить, что программа Ethereal обладает очень гибкими возможностями по созданию фильтров. Программа способна

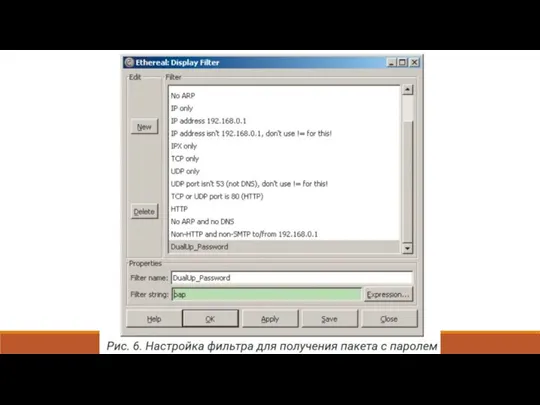

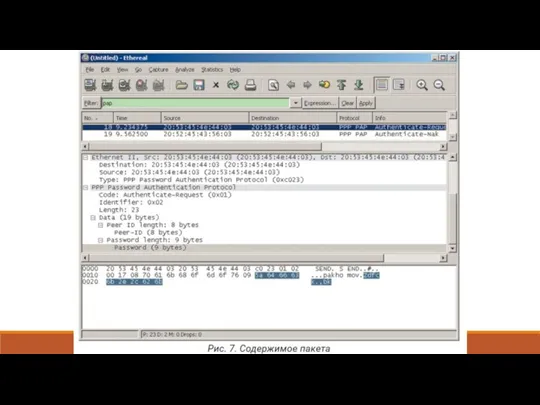

- 43. Ethereal 0.10.14 Рассмотрим, к примеру, как найти при помощи фильтра пакет с паролем при подключении пользователя

- 44. Ethereal 0.10.14 Затем необходимо настроить фильтр, позволяющий найти нужный пакет. Поскольку процесс аутентификации пользователя проходит по

- 46. Ethereal 0.10.14 После применения фильтра из всей совокупности пакетов останутся только два: пакет-запрос на аутентификацию (Authenticate-Request),

- 48. Ethereal 0.10.14 Еще один пример эффективного использования программы Ethereal 0.10.14 в мирных целях — это точная

- 49. Ethereal 0.10.14 Манипулируя с размером TCP-окна, можно добиться максимально возможной скорости передачи: - снизив количество подтверждений

- 50. Ethereal 0.10.14 Помимо прекрасных возможностей по созданию разного рода фильтров, программа Ethereal позволяет выполнять всесторонний анализ

- 51. Ethereal 0.10.14 Результаты анализа представляются в виде графиков. Так, анализ, использующий порядковые номера пакетов и время,

- 52. Ethereal 0.10.14 В целом можно сказать, что пакетный анализатор Ethereal 0.10.14 является очень мощным инструментальным средством

- 53. Analyzer v.2.2

- 54. Analyzer v.2.2 Утилита Analyzer v.2.2 компании NetGroup — еще один небольшой по объему пакетный анализатор, распространяемый

- 55. Analyzer v.2.2 Недостатки этого анализатора вытекают из его достоинств — простота в обращении не позволяет производить

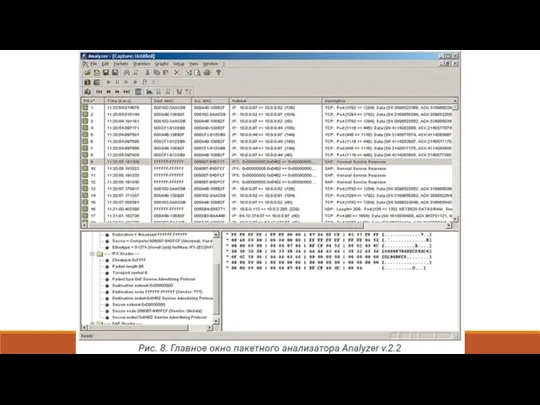

- 57. Analyzer v.2.2 В первом окне отображаются перехваченные пакеты с информацией: • о времени получения пакета, •

- 58. Analyzer v.2.2 Во втором окне выводится декодированная информация об отдельных полях пакета. Третье окно отображает содержимое

- 59. Analyzer v.2.2 Для сравнения возможностей пакетов Analyzer v.2.2 и Ethereal 0.10.14 можно провести захват одного и

- 60. CommView 5.0

- 61. CommView 5.0 В отличие от всех рассмотренных выше анализаторов, программа CommView 5.0 (www.tamos.com) распространяется на коммерческой

- 62. CommView 5.0 В отличие от большинства снифферов, программа CommView 5.0 не требует предварительной установки на ПК

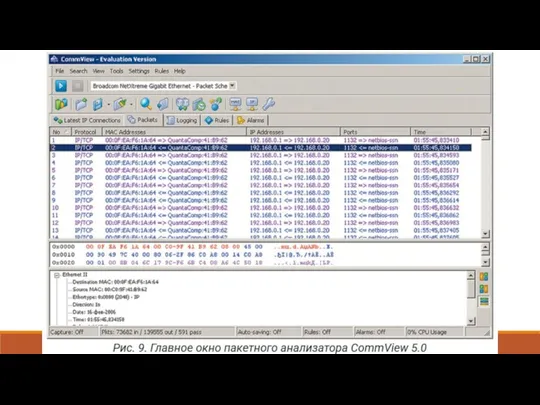

- 63. CommView 5.0 Однако недостатком здесь является то, что эти фильтры нельзя применить к уже имеющимся собранным

- 65. CommView 5.0 Информация в окне с захваченными пакетами довольно скудная. Отображаются лишь: • тип протокола, •

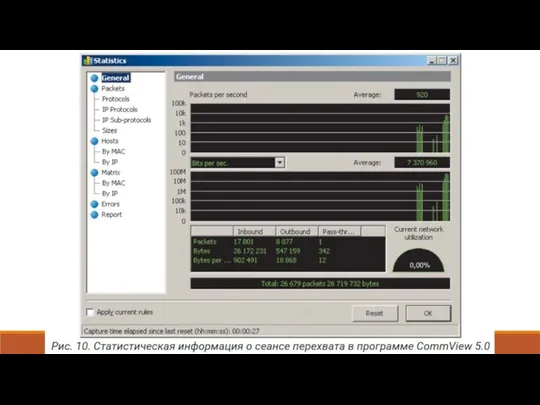

- 66. CommView 5.0 К достоинствам анализатора CommView 5.0 можно отнести: • возможность просмотра подробной статистической информации о

- 68. CommView 5.0 Кроме того, сниффер CommView 5.0 позволяет заменять IP- и MAC-адреса сетевого адаптера на имена

- 69. CommView 5.0 И наконец, последняя особенность сниффера CommView 5.0 — возможность создания удаленного агента, что позволяет

- 70. Iris Network Traffic Analyzer4.07

- 71. Iris Network Traffic Analyzer4.07 Пакетный анализатор Iris 4.07 (www.eeye.com) от компании eEye digital Security представляет собой

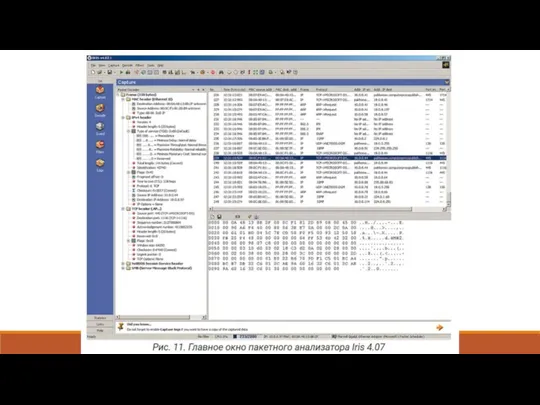

- 72. Iris Network Traffic Analyzer4.07 Графический интерфейс программы (рис. 11) интуитивно понятен, прост и традиционен для пакетных

- 74. Iris Network Traffic Analyzer4.07 Подробная декодированная информация о каждом отдельном пакете доступна во втором окне. Содержимое

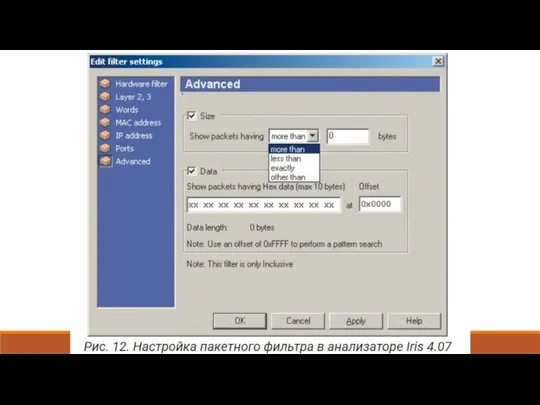

- 75. Iris Network Traffic Analyzer4.07 Пакетный анализатор Iris 4.07 позволяет очень гибко и в то же время

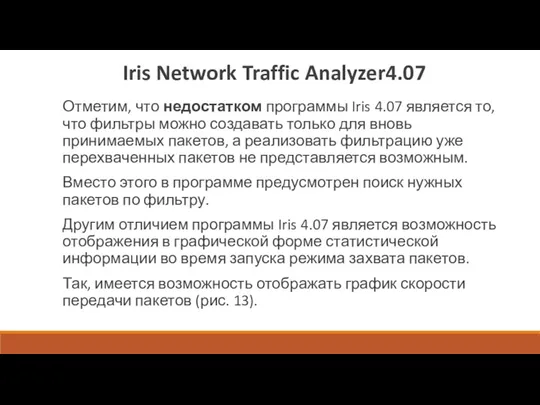

- 77. Iris Network Traffic Analyzer4.07 Отметим, что недостатком программы Iris 4.07 является то, что фильтры можно создавать

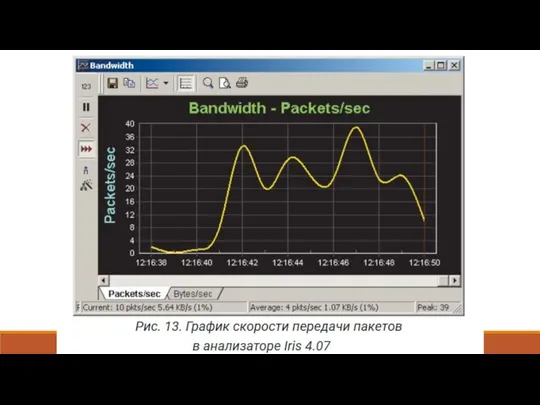

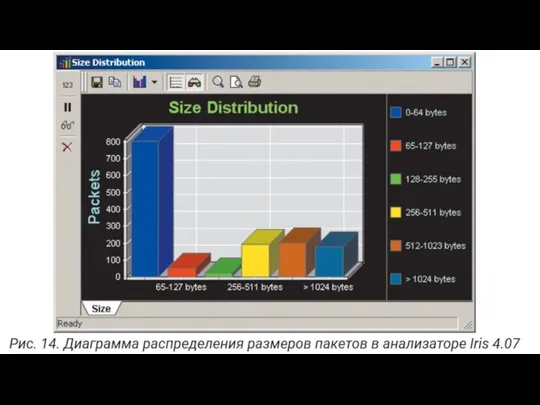

- 79. Iris Network Traffic Analyzer4.07 Также, имеется возможность отображать диаграмму распределения размеров пакетов (рис. 14) и многое

- 81. Iris Network Traffic Analyzer4.07 Помимо перечисленных возможностей анализатор пакетов Iris 4.07 позволяет создавать HTML-отчеты о сеансе

- 82. Методы перехвата сетевого трафика

- 83. Методы перехвата сетевого трафика Прослушивание сети с помощью программ сетевых анализаторов, является первым, самым простым способом

- 84. Методы перехвата сетевого трафика Находясь в режиме прослушивания, сетевые компьютеры особенным образом реагируют на IР-дейтаграммы, посылаемые

- 85. Методы перехвата сетевого трафика Прослушивание позволяет получить множество полезной информации: • передаваемые по сети пароли, •

- 86. Методы перехвата сетевого трафика Несомненно, прослушивание по сети очень полезно с точки зрения злоумышленника. Однако простое

- 87. Ложные запросы arp

- 88. Ложные запросы arp Чтобы перехватить и замкнуть на себя процесс сетевого взаимодействия между двумя хостами А

- 89. Ложные запросы arp Для перехвата сетевого трафика между хостами А и В хакер навязывает этим хостам

- 90. Ложные запросы arp • Злоумышленник отправляет на выявленные МАС-адреса хостов А и В определённые сообщения. Эти

- 91. Ложные запросы arp • Хосты А и В заносят полученные МАС-адреса в свои кэши ARP и

- 92. Ложные запросы arp В сетях UNIX такого рода атаку ложными запросами ARP можно реализовать с помощью

- 93. Ложная маршрутизация

- 94. Ложная маршрутизация Чтобы перехватить сетевой трафик, злоумышленник может подменить реальный IP-адрес сетевого маршрутизатора своим IP-адресом. Это

- 95. Ложная маршрутизация Если в Redirect задать перенаправление дейтаграмм из А в В по новому маршруту, то

- 96. Ложная маршрутизация Также в дейтаграмму включается сообщение ICMP Redirect с полем адреса нового маршрутизатора, установленным как

- 97. Ложная маршрутизация Эти утилиты способны найти появившийся в локальной сети дополнительный, непредусмотренный при инсталляции, маршрут. Конечно,

- 98. Ложная маршрутизация Единственным методом защиты от перехватов сетевого трафика является использование программ: • реализующих криптографические алгоритмы,

- 99. Ложная маршрутизация Для решения таких задач криптография предоставляет средства для: • шифрования, • подписи, • проверки

- 100. Перехват tcp-соединения

- 101. Перехват tcp-соединения Наиболее изощренной атакой перехвата сетевого трафика следует считать захват TCP-соединения (TCP-hijacking, «хайджекин»). Это происходит,

- 102. Перехват tcp-соединения Для выполнения атак перехвата TCP-соединения создано несколько эффективных утилит. Однако все они реализованы для

- 103. Перехват tcp-соединения Он позволяет устанавливать логические соединения по виртуальному каналу связи. По этому каналу передаются и

- 104. Список литературы: Компьютерные сети. Н.В. Максимов, И.И. Попов, 4-е издание, переработанное и дополненное, «Форум», Москва, 2015.

- 106. Скачать презентацию

Coding schemes, data representation

Coding schemes, data representation Сертификация программного обеспечения

Сертификация программного обеспечения Методы передачи информации в ТКС на физическом уровне

Методы передачи информации в ТКС на физическом уровне Разработка базы данных инструмента

Разработка базы данных инструмента Информационные системы. Системы баз данных. Модели данных

Информационные системы. Системы баз данных. Модели данных Computer systems and complexes. Компьютерные системы и комплексы

Computer systems and complexes. Компьютерные системы и комплексы Решение логических задач с помощью таблиц и кругов Эйлера

Решение логических задач с помощью таблиц и кругов Эйлера Технология XML

Технология XML Макросы в офисных приложениях

Макросы в офисных приложениях Презентация Построение диаграмм в Excel

Презентация Построение диаграмм в Excel Передача информации

Передача информации Принципы объектно-ориентированного проектирования

Принципы объектно-ориентированного проектирования Информационные технологии в менеджменте

Информационные технологии в менеджменте База данных и СУБД

База данных и СУБД Медиа-карта региона: федеральные СМИ

Медиа-карта региона: федеральные СМИ Web-страницы. Язык HTML и др

Web-страницы. Язык HTML и др Системы счисления, кодирование, измерение информации. Раздел 1

Системы счисления, кодирование, измерение информации. Раздел 1 Система конструкторской визуализации

Система конструкторской визуализации Функциональное тестирование ПО. Виды и методы тестирования

Функциональное тестирование ПО. Виды и методы тестирования Основы языка HTML

Основы языка HTML Building the user interface by using HTML5. Text, graphics and media

Building the user interface by using HTML5. Text, graphics and media Сценарии чат-ботов для разных ниш

Сценарии чат-ботов для разных ниш Коммерческая тайна

Коммерческая тайна Android приложения. Введение в разработку мобильных приложений

Android приложения. Введение в разработку мобильных приложений HTTP-протокол. (Лекция 21)

HTTP-протокол. (Лекция 21) Тестовые задания для проведения итоговой аттестации

Тестовые задания для проведения итоговой аттестации Adobe Premier Pro CC. Импорт материалов. Панели мониторинга

Adobe Premier Pro CC. Импорт материалов. Панели мониторинга План продвижения творческого комьюнити Деревня в социальных сетях

План продвижения творческого комьюнити Деревня в социальных сетях