Содержание

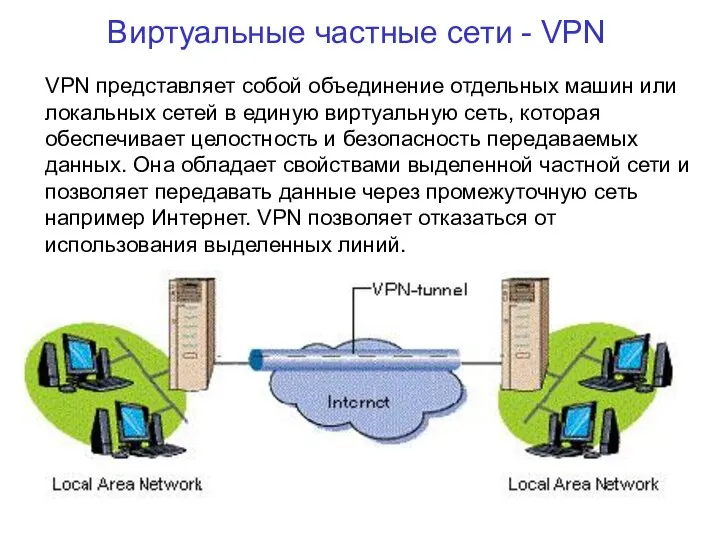

- 2. Виртуальные частные сети - VPN VPN представляет собой объединение отдельных машин или локальных сетей в единую

- 3. 1998 год – разработка приложений VPN, позволяющих осуществлять централизованный контроль со стороны пользователей. 1999 год –

- 4. Виртуальные частные сети - VPN Имея доступ в Интернет, любой пользователь может без проблем подключиться к

- 5. Виртуальные частные сети - VPN Средства VPN должны решать как минимум следующие задачи: Конфиденциальность – это

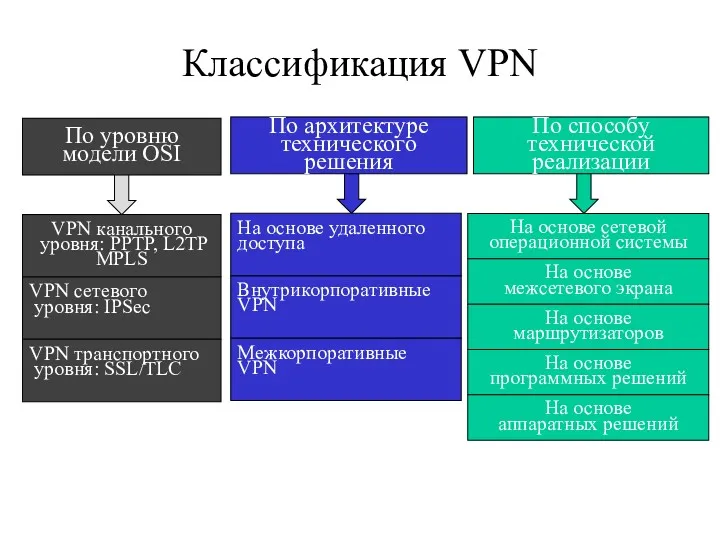

- 6. Классификация VPN По уровню модели OSI По архитектуре технического решения По способу технической реализации VPN канального

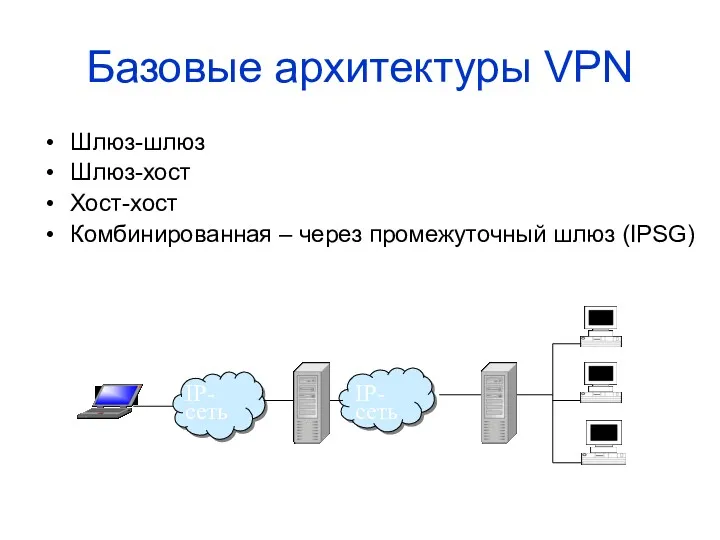

- 7. Базовые архитектуры VPN Шлюз-шлюз Шлюз-хост Хост-хост Комбинированная – через промежуточный шлюз (IPSG) IPSG VPN-шлюз LAN IP-сеть

- 8. VPN-шлюз – сетевое устройство, подключенное к нескольким сетям, выполняет функции шифрования, идентификации, аутентификации, авторизации и туннелирования.

- 9. Туннель – логическая связь между клиентом и сервером. В процессе реализации туннеля используются методы защиты информации.

- 10. Схемы взаимодействия провайдера и клиента Пользовательская схема – оборудование размещается на территории клиента, методы защиты информации

- 11. Схема соединения филиалов с центральным офисом

- 12. Связь удаленного пользователя с корпоративной сетью

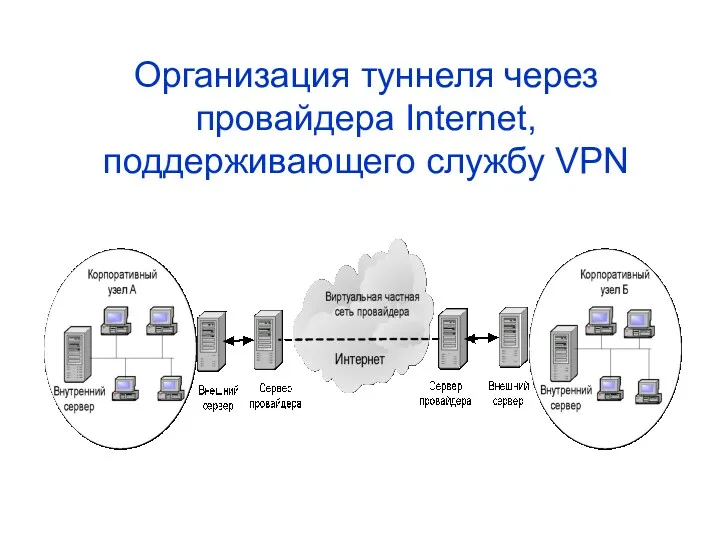

- 13. Организация туннеля через провайдера Internet, поддерживающего службу VPN

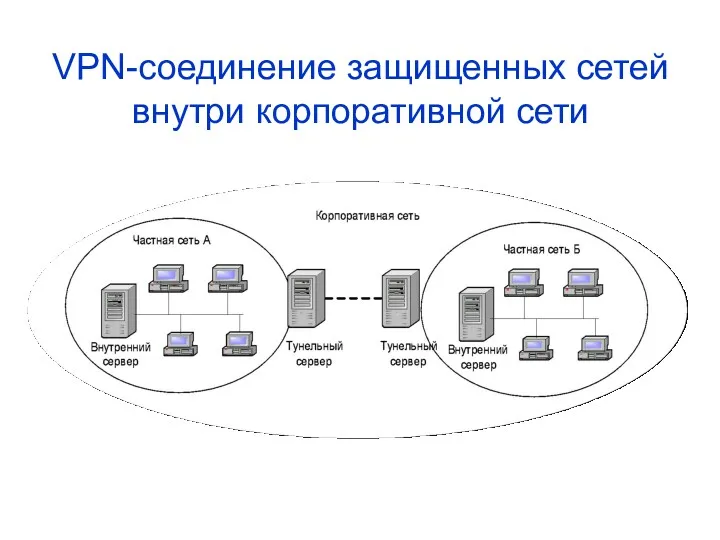

- 14. VPN-соединение защищенных сетей внутри корпоративной сети

- 15. VPN-соединение корпоративного клиента с защищенной сетью внутри корпоративной сети

- 16. Виртуальные частные сети - VPN Часто в своей работе решения VPN используют туннелирование (или инкапсуляцию). Туннелирование

- 17. Защита данных в VPN Требования к защищенному каналу: Конфиденциальность Целостность Доступность легальным пользователям (аутентификация) Методы организации

- 18. Поддержка VPN на различных уровнях модели OSI Канальный уровень: L2TP, PPTP и др. (авторизация и аутентификация)

- 19. Протоколы канального уровня: PPTP (Point-to-Point-Tunneling Protocol). Шифрует кадры РРР и инкапсулирует их в IP пакеты (1996

- 20. Виртуальные частные сети - VPN Существует множество различных решений для построения виртуальных частных сетей. Наиболее известные

- 21. Виртуальные частные сети: PPTP PPTP дает возможность пользователям устанавливать коммутируемые соединения с Internet-провайдерами для получения доступа

- 22. Виртуальные частные сети: PPTP Как происходит установление соединения PPTP: пользователь «звонит» на сервер корпоративной сети или

- 23. Виртуальные частные сети: PPTP Как происходит передача: На выходе от источника сигнала, данные поступают в туннель

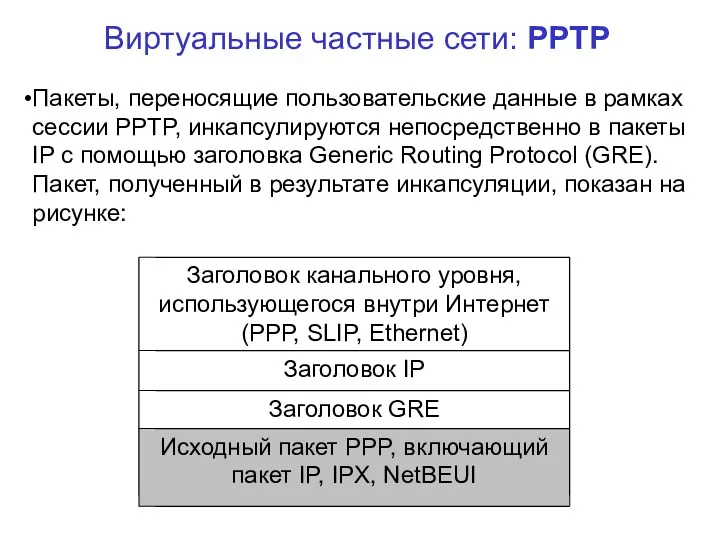

- 24. Виртуальные частные сети: PPTP Пакеты, переносящие пользовательские данные в рамках сессии PPTP, инкапсулируются непосредственно в пакеты

- 25. Виртуальные частные сети: PPTP Для организации VPN на основе PPTP не требуется больших затрат и сложных

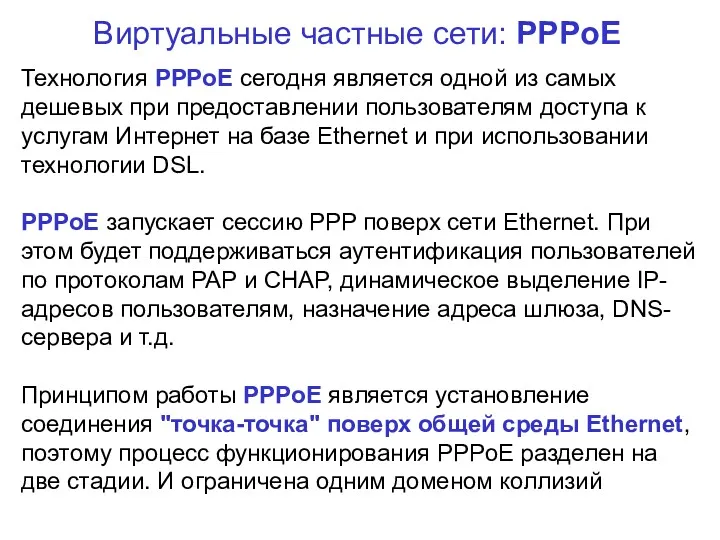

- 26. Виртуальные частные сети: PPPoE Технология PPPoE сегодня является одной из самых дешевых при предоставлении пользователям доступа

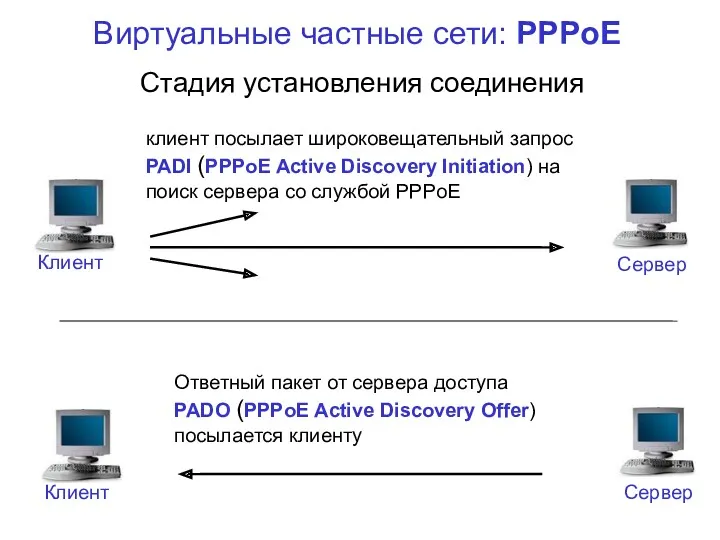

- 27. Виртуальные частные сети: PPPoE клиент посылает широковещательный запрос PADI (PPPoE Active Discovery Initiation) на поиск сервера

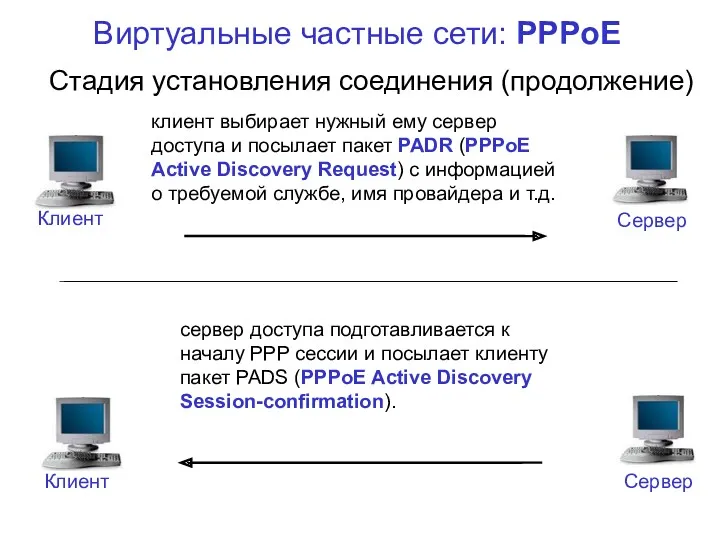

- 28. Виртуальные частные сети: PPPoE Стадия установления соединения (продолжение) клиент выбирает нужный ему сервер доступа и посылает

- 29. Стадия установленной сессии Если все запрашиваемые клиентом службы доступны, то начинается второй этап - стадия установленной

- 30. Виртуальные частные сети: IPSec IPSec (Internet Protocol Security) – это не столько протокол, сколько целая система

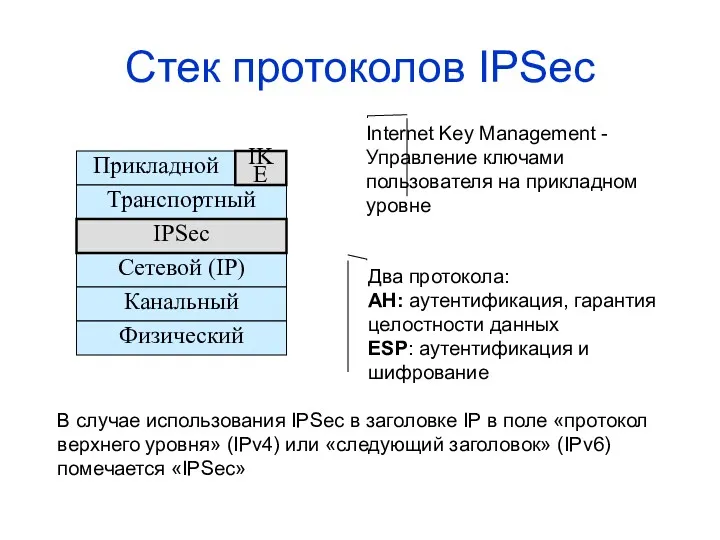

- 31. Стек протоколов IPSec Прикладной Сетевой (IP) Канальный Физический Транспортный IPSec IKE Internet Key Management - Управление

- 32. Виртуальные частные сети: IPSec Для шифрования данных в IPSec может быть применен любой симметричный алгоритм шифрования,

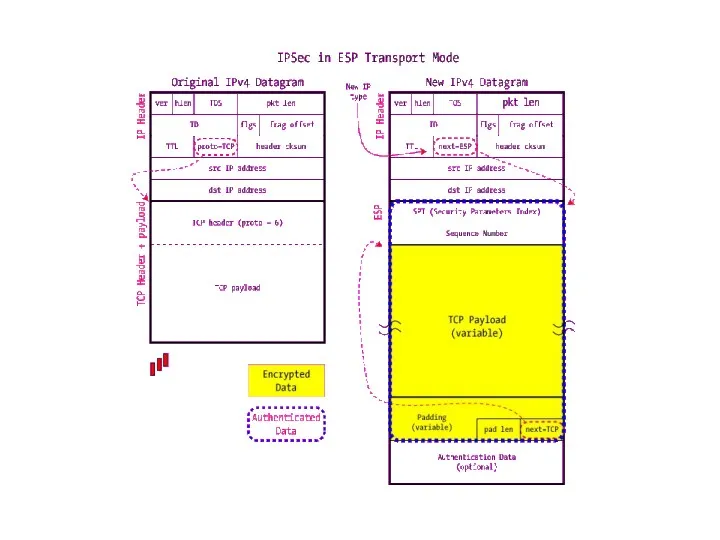

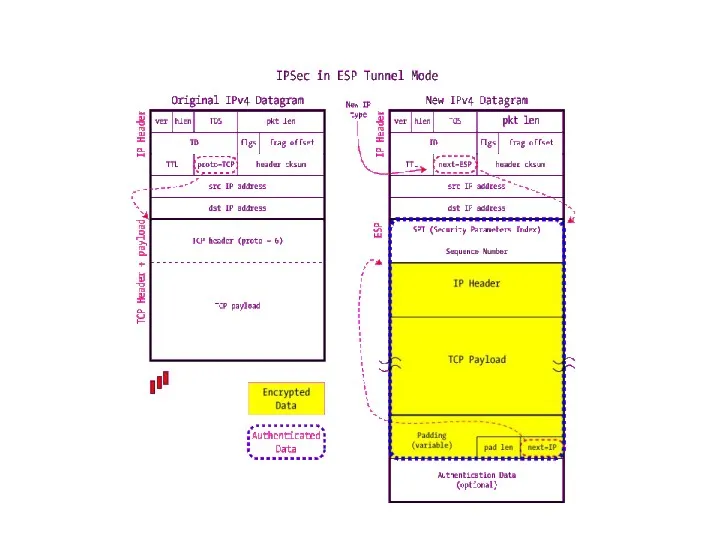

- 33. Виртуальные частные сети: IPSec Протоколы AH и ESP могут работать в двух режимах: транспортном и тоннельном.

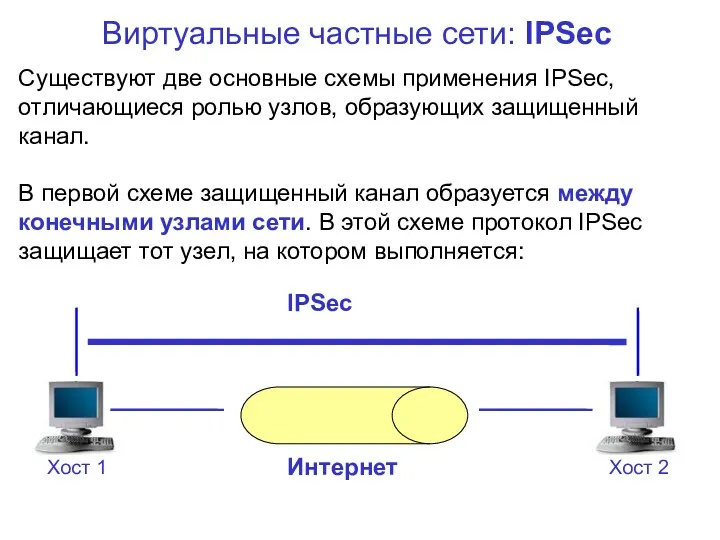

- 36. Виртуальные частные сети: IPSec Существуют две основные схемы применения IPSec, отличающиеся ролью узлов, образующих защищенный канал.

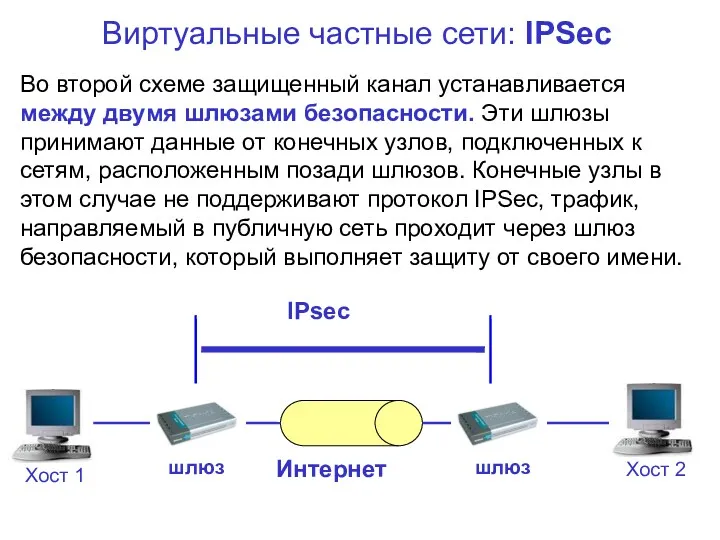

- 37. Виртуальные частные сети: IPSec Во второй схеме защищенный канал устанавливается между двумя шлюзами безопасности. Эти шлюзы

- 38. Виртуальные частные сети: IPSec Для хостов, поддерживающих IPSec, разрешается использование как транспортного, так и тоннельного режимов.

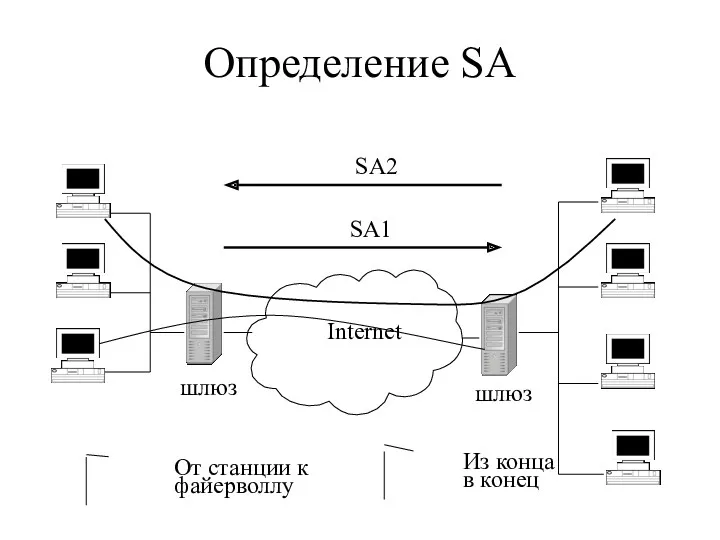

- 39. Определение SA Internet шлюз шлюз SA1 SA2 От станции к файерволлу Из конца в конец

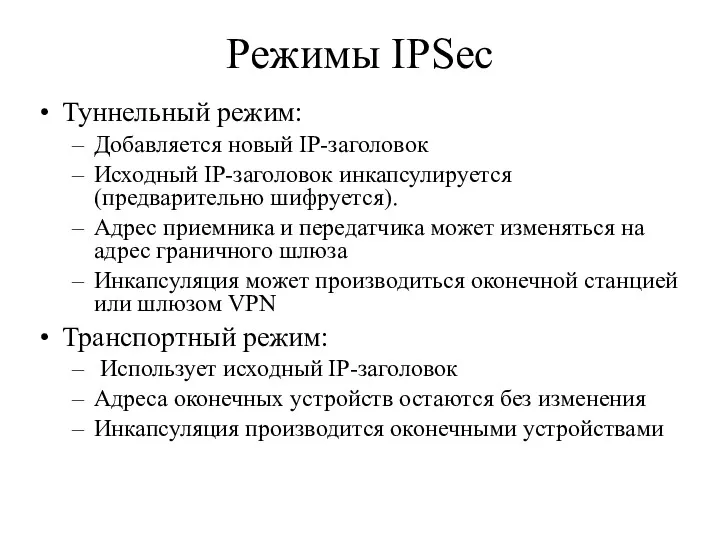

- 40. Режимы IPSec Туннельный режим: Добавляется новый IP-заголовок Исходный IP-заголовок инкапсулируется (предварительно шифруется). Адрес приемника и передатчика

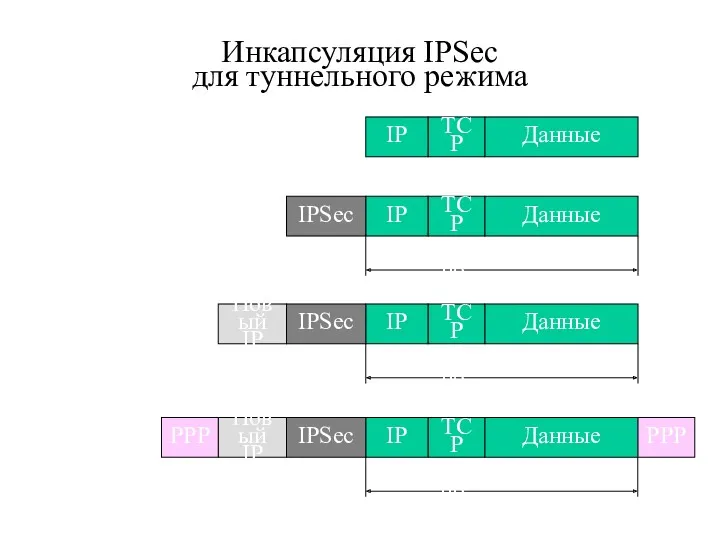

- 41. Инкапсуляция IPSec для туннельного режима Данные ТСР IP Данные ТСР IP IPSec Зашифровано Данные ТСР IP

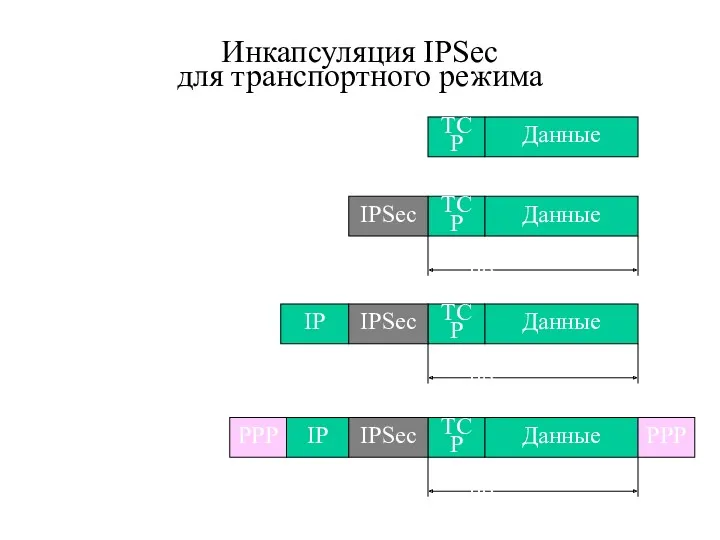

- 42. Инкапсуляция IPSec для транспортного режима Данные ТСР Данные ТСР IPSec Зашифровано IP Данные ТСР IP Зашифровано

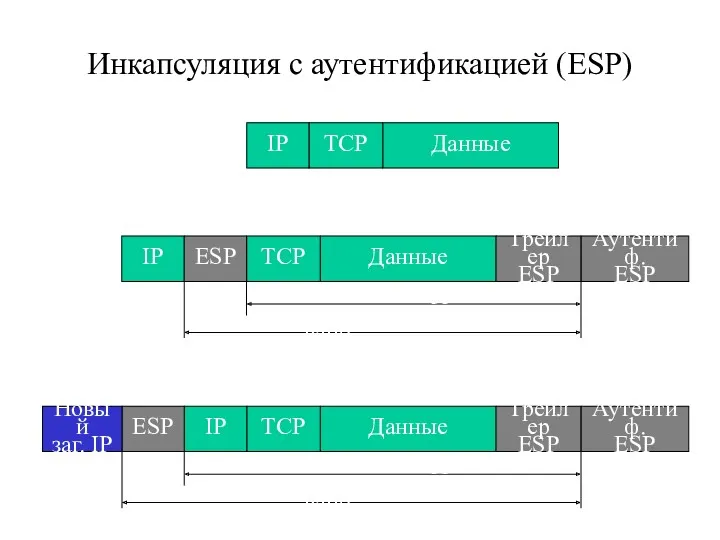

- 43. Инкапсуляция с аутентификацией (ESP) Данные ТСР IP Данные ТСР IP ESP Трейлер ESP Аутентиф. ESP Транспортный

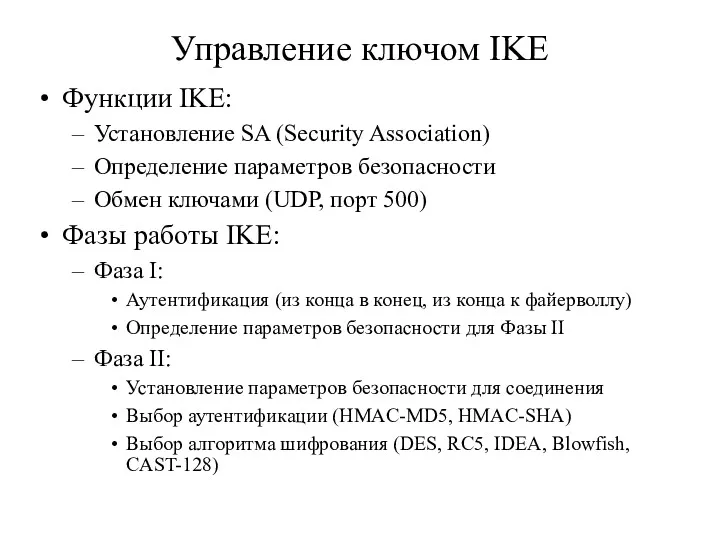

- 44. Управление ключом IKE Функции IKE: Установление SA (Security Association) Определение параметров безопасности Обмен ключами (UDP, порт

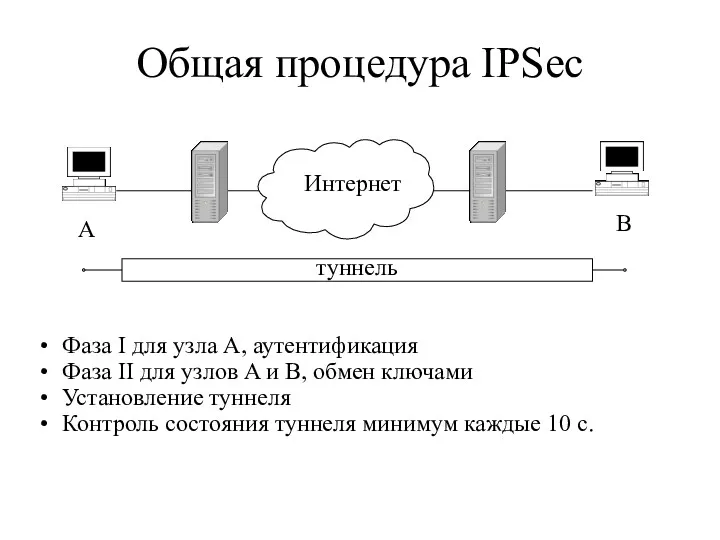

- 45. Общая процедура IPSec Фаза I для узла А, аутентификация Фаза II для узлов A и В,

- 46. Правила безопасности Правила безопасности определяют способы защиты, пропуска и сброса трафика. Основным условием работы правил безопасности

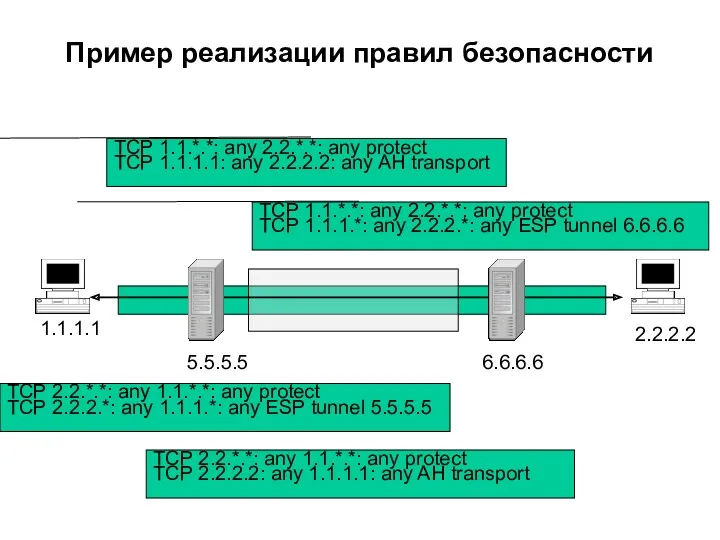

- 47. Пример реализации правил безопасности 1.1.1.1 2.2.2.2 5.5.5.5 6.6.6.6 ТСР 1.1.*.*: any 2.2.*.*: any protect ТСР 1.1.1.1:

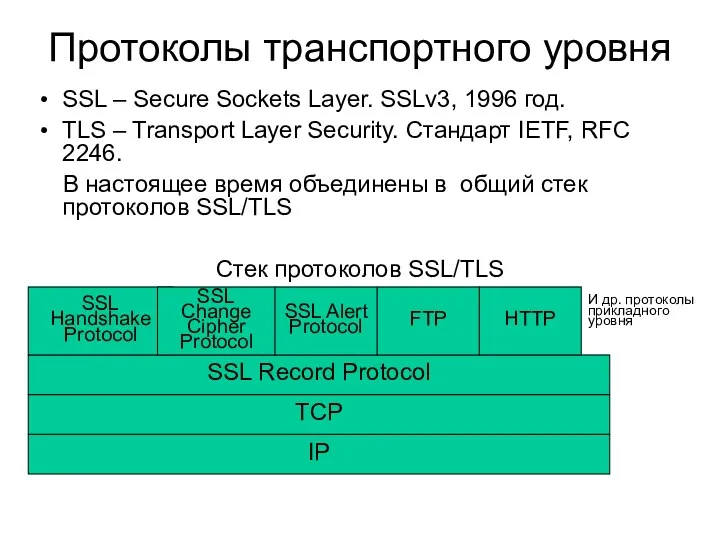

- 48. Протоколы транспортного уровня SSL – Secure Sockets Layer. SSLv3, 1996 год. TLS – Transport Layer Security.

- 49. Все браузеры поддерживают SSL/TLC. SSL/TLS реализован поверх TCP (надежность доставки, квитирование), между транспортным и прикладным уровнем.

- 50. Организация VPN/MPLS VPN/MPLS – хорошо масштабируемое решение. Рекомендация RFC 2547bis (модель IETF): Р узлы: должны поддерживать

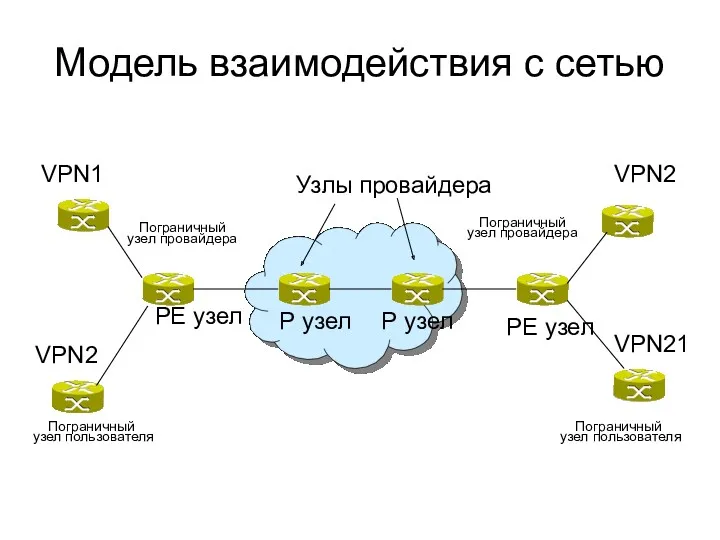

- 51. Модель взаимодействия с сетью Узлы провайдера Р узел Р узел РЕ узел РЕ узел Пограничный узел

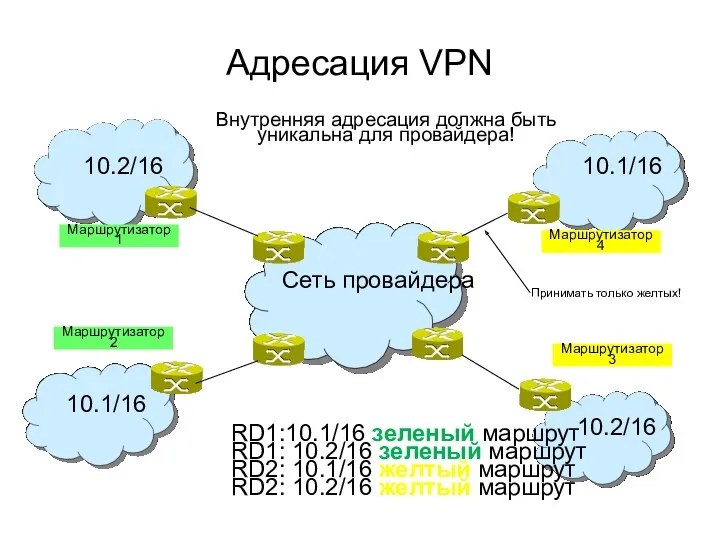

- 52. Адресация VPN Сеть провайдера Маршрутизатор 1 Маршрутизатор 2 Маршрутизатор 4 Маршрутизатор 3 10.2/16 10.1/16 10.1/16 10.2/16

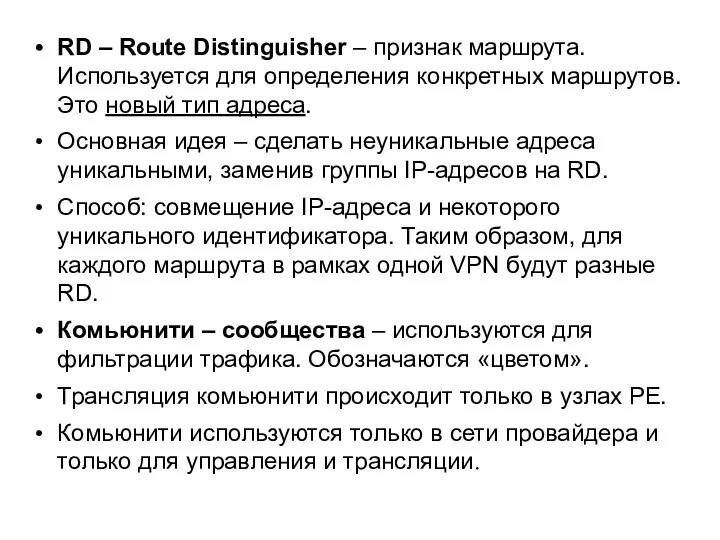

- 53. RD – Route Distinguisher – признак маршрута. Используется для определения конкретных маршрутов. Это новый тип адреса.

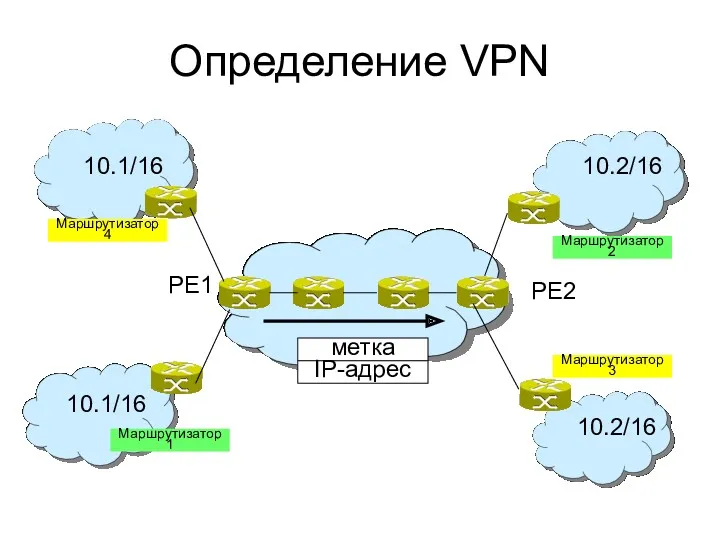

- 54. Определение VPN Маршрутизатор 1 Маршрутизатор 2 Маршрутизатор 4 Маршрутизатор 3 10.1/16 10.1/16 10.2/16 10.2/16 PE1 PE2

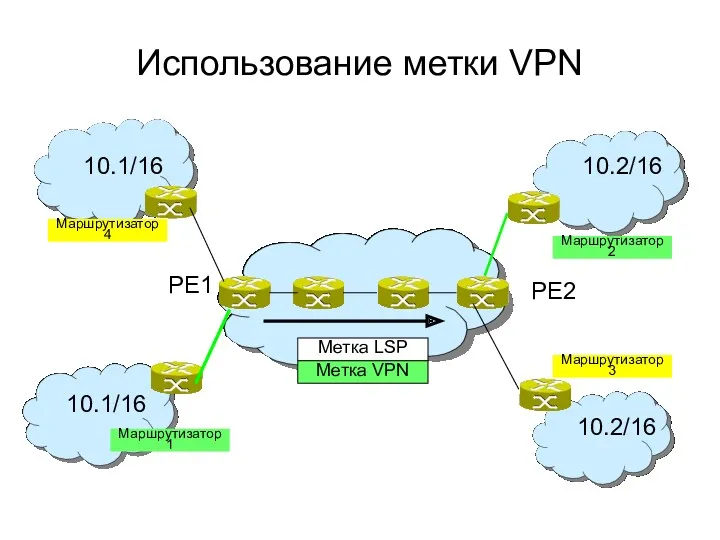

- 55. Использование метки VPN Маршрутизатор 1 Маршрутизатор 2 Маршрутизатор 4 Маршрутизатор 3 10.1/16 10.1/16 10.2/16 10.2/16 PE1

- 56. Варианты решений: VPWS – для организации виртуальных частных каналов и решений точка-точка (все пакеты являются широковещательными).

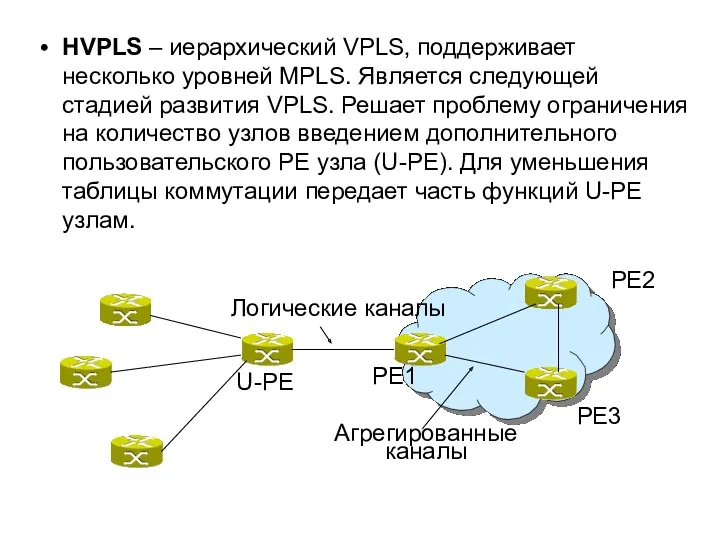

- 57. HVPLS – иерархический VPLS, поддерживает несколько уровней MPLS. Является следующей стадией развития VPLS. Решает проблему ограничения

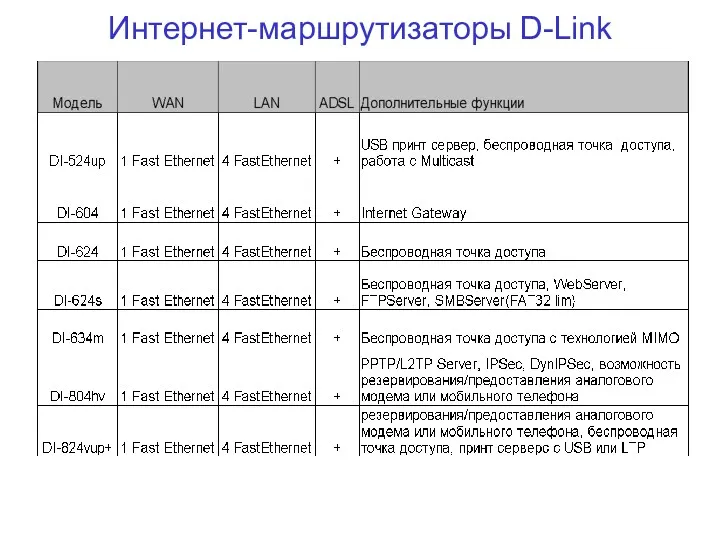

- 58. Интернет-маршрутизаторы D-Link

- 59. Широкополосный шлюз: DI-524up 1 порт WAN – 10/100 Base-T для подключения к DSL или кабельному модему

- 60. Применение DI-524up a Устройство позволяет осуществлять Одновременный выход в Интернет небольшой локальной сети. Благодаря наличию функции

- 61. Характеристики DI-524up Обеспечение доступа в интернет всем компьютерам сети Оборудован 4-портовым коммутатором Fast Ethernet Поддержка VPN

- 62. Широкополосный шлюз: DI-624 1 порт WAN – 10/100 Base-T для подключения к DSL или кабельному модему

- 63. Применение DI-624 Устройство может быть использовано для предоставления доступа в Интернет небольшой локальной сети Наличие беспроводной

- 64. Возможности DI-624 Обеспечение доступа в интернет всем компьютерам сети Оборудован 4- х портовым коммутатором Fast Ethernet

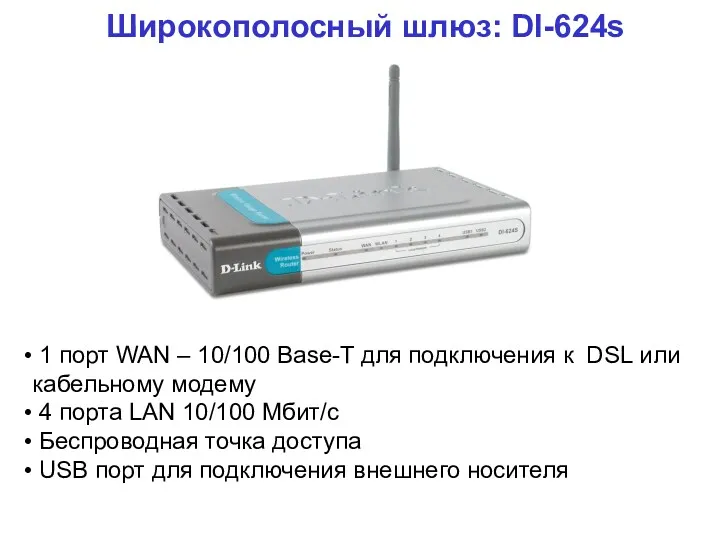

- 65. Широкополосный шлюз: DI-624s 1 порт WAN – 10/100 Base-T для подключения к DSL или кабельному модему

- 66. Применение DI-624s Устройство может быть использовано для предоставления выхода в Интернет небольшой локальной сети. Наличие Беспроводной

- 67. Возможности DI-624s Доступ в Интернет как для проводных, так и для беспроводных клиентов Встроенный 4- х

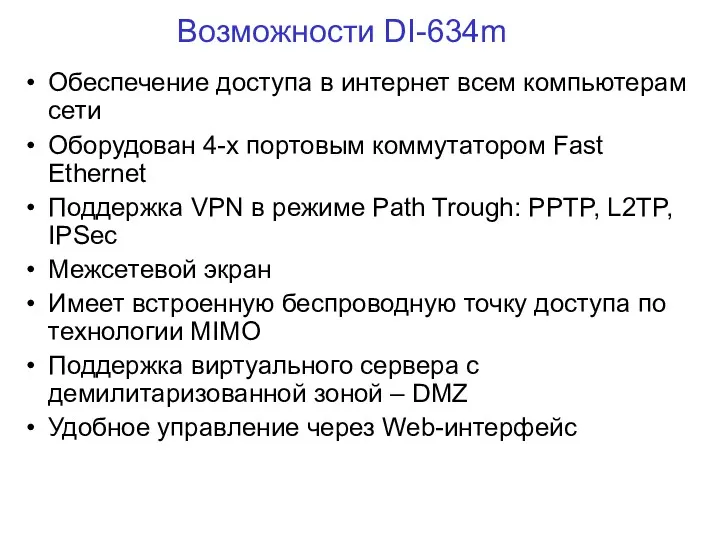

- 68. Интернет маршрутизатор: DI-634M 1 порт WAN – 10/100 Base-T для подключения к DSL, кабельному модему и

- 69. Применение DI-634m Устройство предназначено для предоставления доступа в Интернет небольшой локальной сети состоящий как из проводных,

- 70. Возможности DI-634m Обеспечение доступа в интернет всем компьютерам сети Оборудован 4-х портовым коммутатором Fast Ethernet Поддержка

- 71. Интернет маршрутизатор: DI-604 1 порт WAN – 10/100 Base-T для подключения к DSL или кабельному модему

- 72. Применение DI-604 Разработанный специально для использования дома или в малом офисе, DI-604 позволяет быстро и легко

- 73. Интернет - маршрутизатор: DI-804HV 1 порт WAN – 10/100 Base-T для подключения к DSL,кабельному модему или

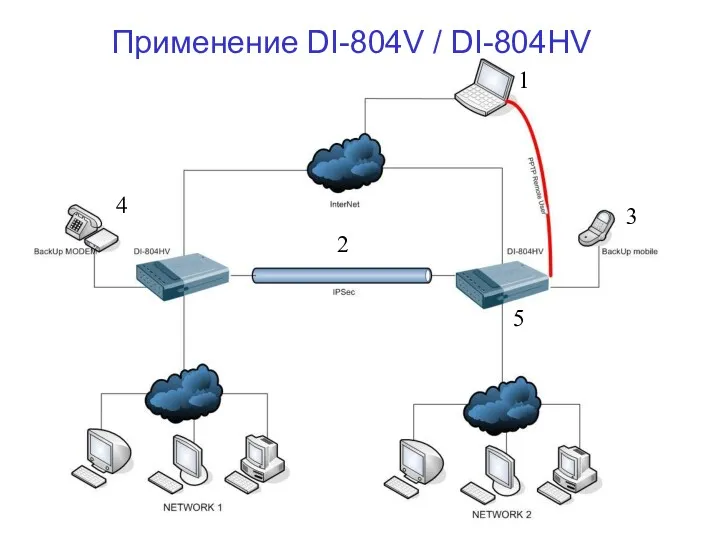

- 74. Применение DI-804V / DI-804HV 1 2 1 2 3 4 5

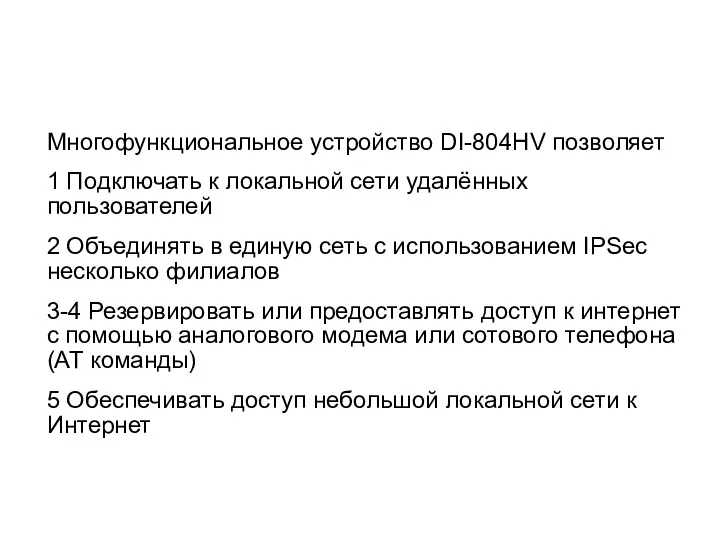

- 75. Многофункциональное устройство DI-804HV позволяет 1 Подключать к локальной сети удалённых пользователей 2 Объединять в единую сеть

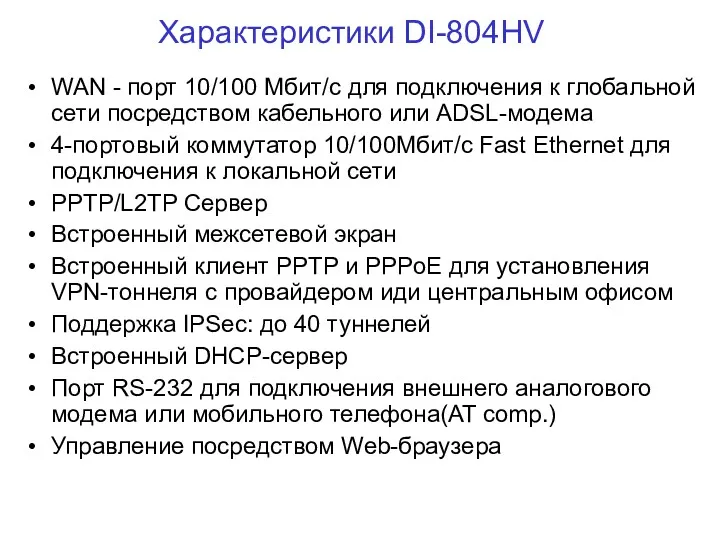

- 76. Характеристики DI-804HV WAN - порт 10/100 Мбит/с для подключения к глобальной сети посредством кабельного или ADSL-модема

- 77. Интернет - маршрутизатор: DI-824vup+ 1 порт WAN - 10/100Base-T для подключения к DSL, кабельному модему или

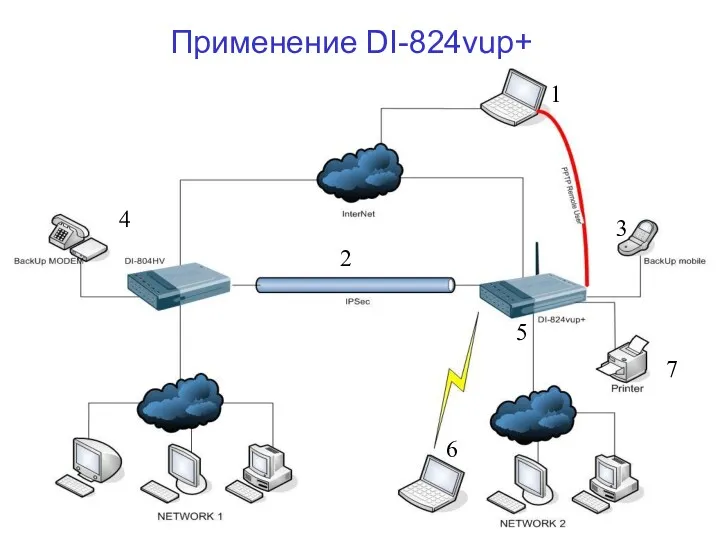

- 78. Применение DI-824vup+ 1 2 3 4 5 6 7

- 79. Многофункциональное устройство DI-824vup+ позволяет 1 Подключать к локальной сети удалённых пользователей 2 Объединять в единую сеть

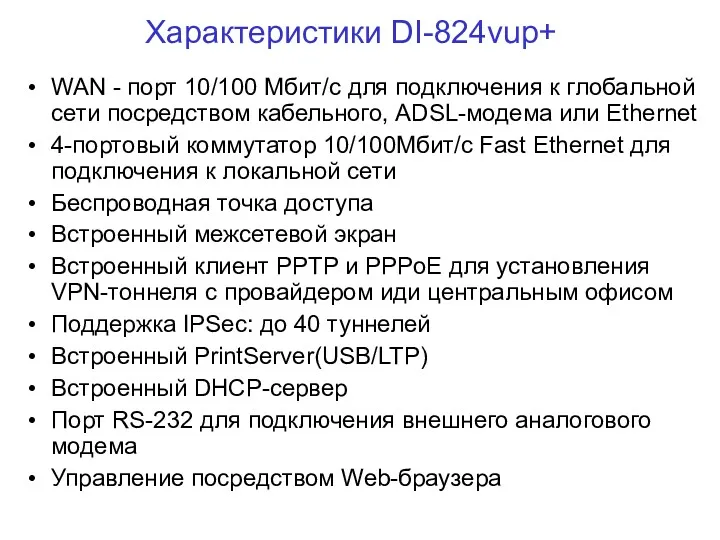

- 80. Характеристики DI-824vup+ WAN - порт 10/100 Мбит/с для подключения к глобальной сети посредством кабельного, ADSL-модема или

- 81. Маршрутизаторы для сетевых игр GamerLounge с технологией GameFuel

- 82. Игровой маршрутизатор DGL-4100 4 GigabitEthernet порта 1 Порт WAN 10/100 Уникальная система приоритезации трафика, для выскоропроизводительных

- 83. Применение DGL-4100 Использование уникальной технологии GameFuel, позволяет выделять определенным приложениям, например играм гарантированную полосу пропускания, что

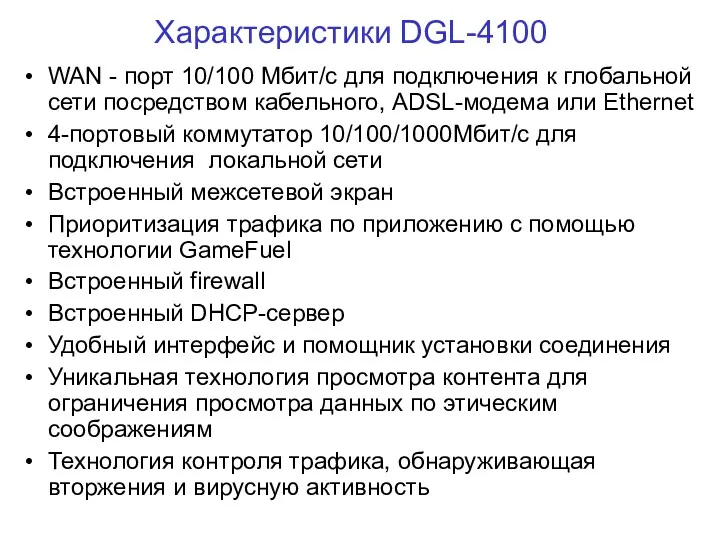

- 84. Характеристики DGL-4100 WAN - порт 10/100 Мбит/с для подключения к глобальной сети посредством кабельного, ADSL-модема или

- 85. 4 GigabitEthernet порта 1 Порт WAN 10/100 Беcпроводная точка доступа 108Мбит/c Поддержка p2p клиентов Технология GameFuel,

- 86. Применение DGL-4300 Использование уникальной технологии GameFuel, позволяет выделять определенным приложениям, например играм гарантированную полосу пропускания, что

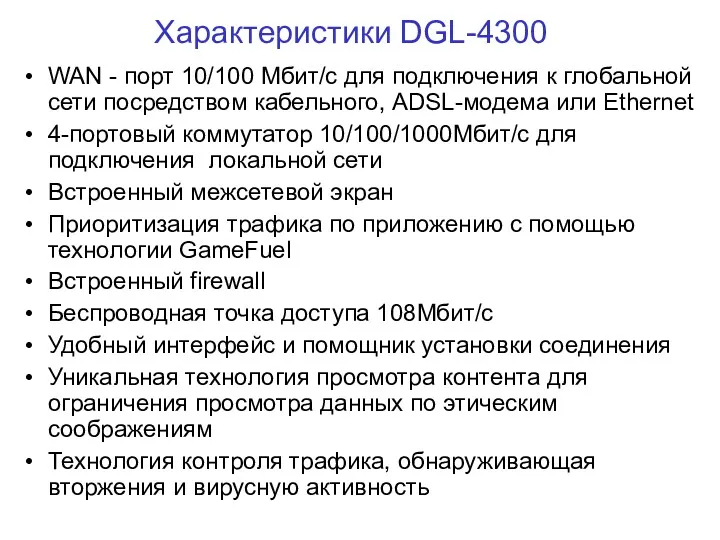

- 87. Характеристики DGL-4300 WAN - порт 10/100 Мбит/с для подключения к глобальной сети посредством кабельного, ADSL-модема или

- 88. 2 Wan 10/100 Ethernet Коммутатор на 4 порта 10/100 Мбит/с Встроенный firewall Резервирование канала Встроенный firewall

- 89. Применение DI-LB604 Устройство позволяет использовать одновременно двух в провайдеров динамически разделяя нагрузку или использовать второй канал

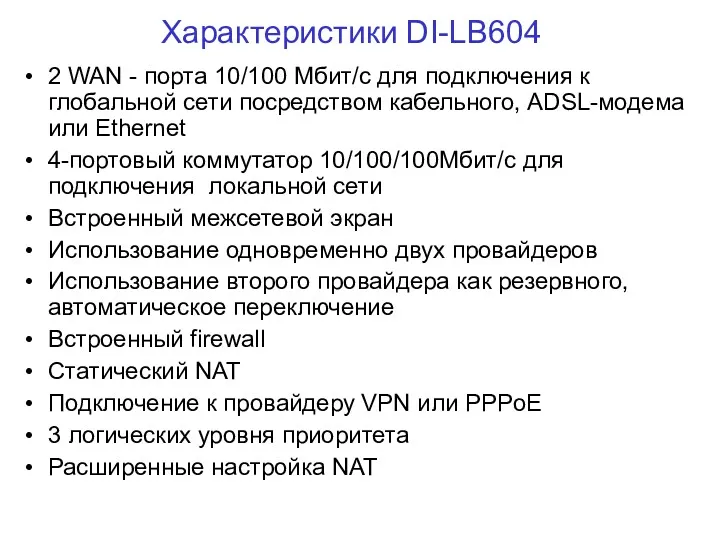

- 90. Характеристики DI-LB604 2 WAN - портa 10/100 Мбит/с для подключения к глобальной сети посредством кабельного, ADSL-модема

- 92. Скачать презентацию

Массивы

Массивы Қазақстан мен сыртқы әлем арасындағы байланыс құралдары

Қазақстан мен сыртқы әлем арасындағы байланыс құралдары Принципы представления данных и команд в компьютере

Принципы представления данных и команд в компьютере Переферійні пристрої

Переферійні пристрої Таргетированная реклама Вконтакте. Вводный курс

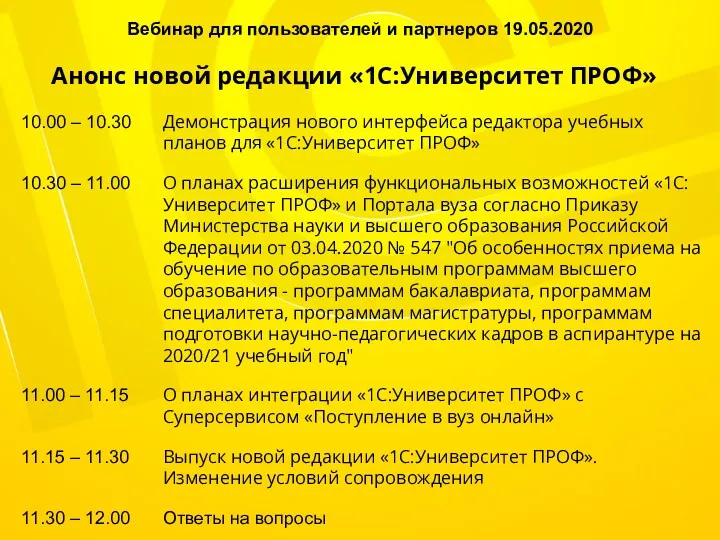

Таргетированная реклама Вконтакте. Вводный курс Анонс новой редакции 1С:Университет ПРОФ

Анонс новой редакции 1С:Университет ПРОФ Особенности восприятия графики посетителями сайтов

Особенности восприятия графики посетителями сайтов Автоматизированное тестирование

Автоматизированное тестирование Таблиці. Електронні таблиці. Формати даних та форматування таблиць

Таблиці. Електронні таблиці. Формати даних та форматування таблиць Внедрение в практику преподавания учителей-предметников технологии Web 2.0. с целью повышения эффективности урока

Внедрение в практику преподавания учителей-предметников технологии Web 2.0. с целью повышения эффективности урока Word мәтінідік құжатына графикалық кескіндерді кірістіру

Word мәтінідік құжатына графикалық кескіндерді кірістіру Проектирование баз данных и работа с ними веб-приложений. (Лекция 8)

Проектирование баз данных и работа с ними веб-приложений. (Лекция 8) JavaScript Basics

JavaScript Basics СУБД MS Access

СУБД MS Access Множества. Массивы (Delphi)

Множества. Массивы (Delphi) Система CRM - твой верный помощник

Система CRM - твой верный помощник Система сбора и анализа сведений о преподавателях

Система сбора и анализа сведений о преподавателях Створення розкладу

Створення розкладу Методи equals та hashcode

Методи equals та hashcode Ерекшеліктерді өңдеу. Java

Ерекшеліктерді өңдеу. Java Презентация по теме Табличные вычисления на компьютере к учебнику Семакина. 9 класс.

Презентация по теме Табличные вычисления на компьютере к учебнику Семакина. 9 класс. Отчет о прохождении учебной практики по модулю Эксплуатация и модификация информационных систем

Отчет о прохождении учебной практики по модулю Эксплуатация и модификация информационных систем Локальные компьютерные сети

Локальные компьютерные сети Module 28: Digital Forensics and Incident Analysis and Response

Module 28: Digital Forensics and Incident Analysis and Response Компьютерная грамотность и информационная культура

Компьютерная грамотность и информационная культура Презентация к уроку информатики в 9 классе по теме Информационное общество

Презентация к уроку информатики в 9 классе по теме Информационное общество викторина по информатике для 5-6 классов Информашка

викторина по информатике для 5-6 классов Информашка Антивирусные программы. Антивирусная защита информации

Антивирусные программы. Антивирусная защита информации