Содержание

- 2. Информационная безопасность

- 3. Информационной безопасностью называют комплекс организационных, технических и технологических мер по защите информации от неавторизованного доступа, разрушения,

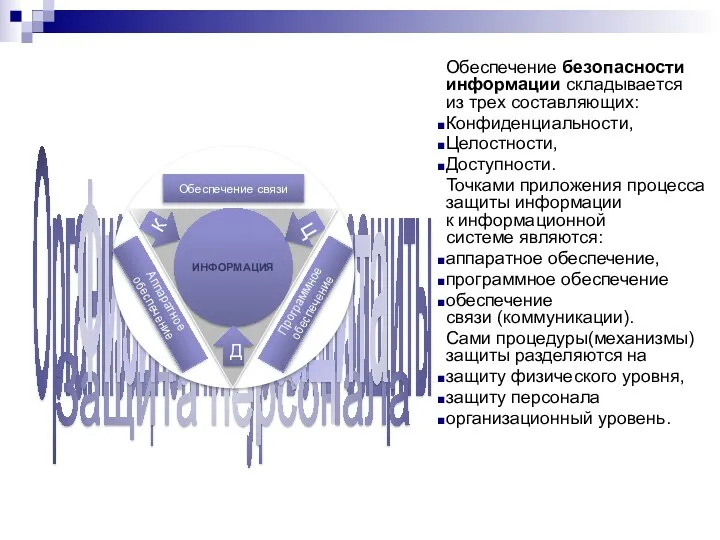

- 4. Организационный уровень защиты Защита персонала Физическая защита Обеспечение безопасности информации складывается из трех составляющих: Конфиденциальности, Целостности,

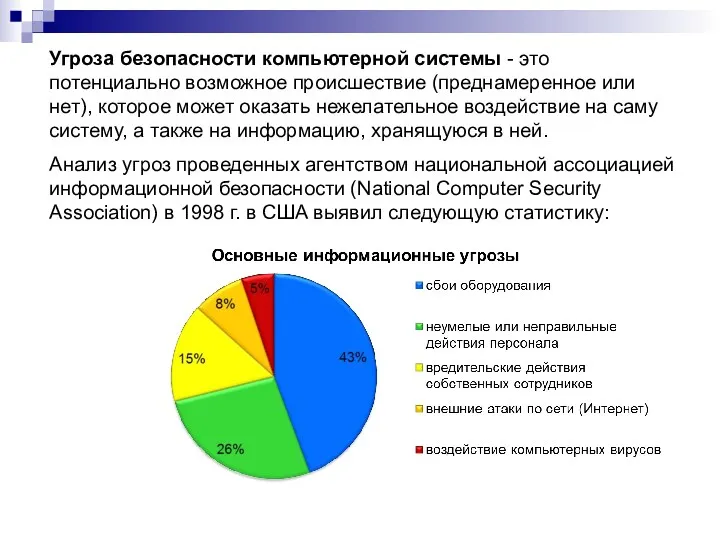

- 5. Угроза безопасности компьютерной системы - это потенциально возможное происшествие (преднамеренное или нет), которое может оказать нежелательное

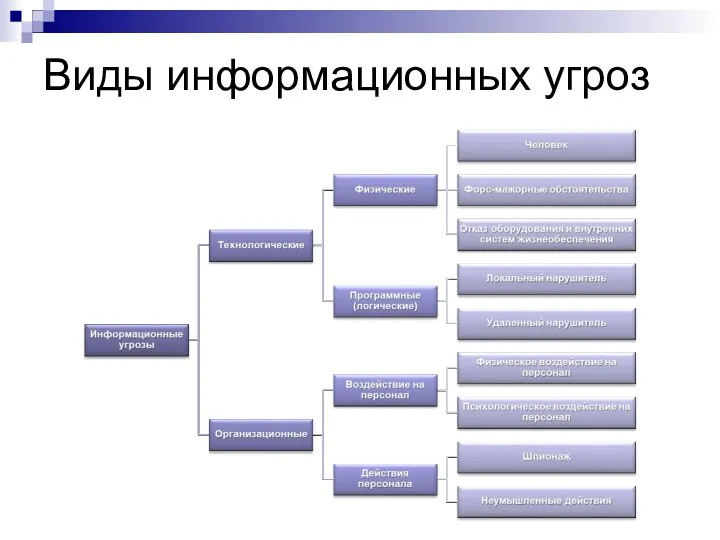

- 6. Виды информационных угроз

- 7. Защита информации

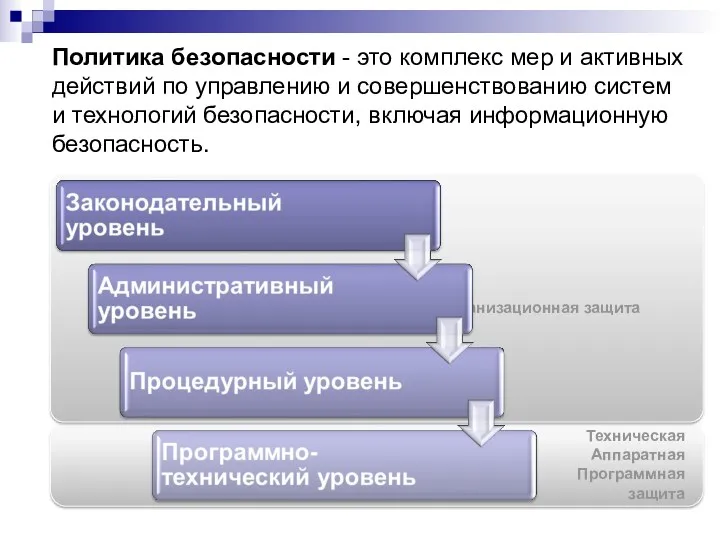

- 8. Техническая Аппаратная Программная защита Организационная защита Политика безопасности - это комплекс мер и активных действий по

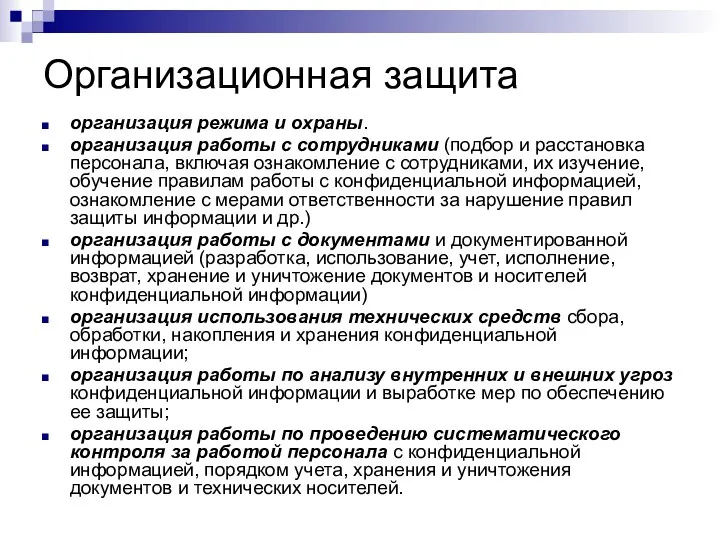

- 9. Организационная защита организация режима и охраны. организация работы с сотрудниками (подбор и расстановка персонала, включая ознакомление

- 10. Технические средства защиты информации Для защиты периметра информационной системы создаются: системы охранной и пожарной сигнализации; системы

- 11. Аппаратные средства защиты информации Специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней

- 12. Программные средства защиты информации Средства защиты от несанкционированного доступа (НСД): Средства авторизации; Мандатное управление доступом; Избирательное

- 13. Программные средства защиты информации Межсетевые экраны. Криптографические средства: Шифрование; Цифровая подпись. Системы резервного копирования. Системы аутентификации:

- 14. ВИДЫ АНТИВИРУСНЫХ ПРОГРАММ Детекторы позволяют обнаруживать файлы, заражённые одним из нескольких известных вирусов. Некоторые программы-детекторы также

- 15. Недостатки антивирусных программ Ни одна из существующих антивирусных технологий не может обеспечить полной защиты от вирусов.

- 16. Компьютерный вирус

- 17. Понятие компьютерного вируса Компьютерный вирус – это специальная программа, наносящая заведомый вред компьютеру, на котором она

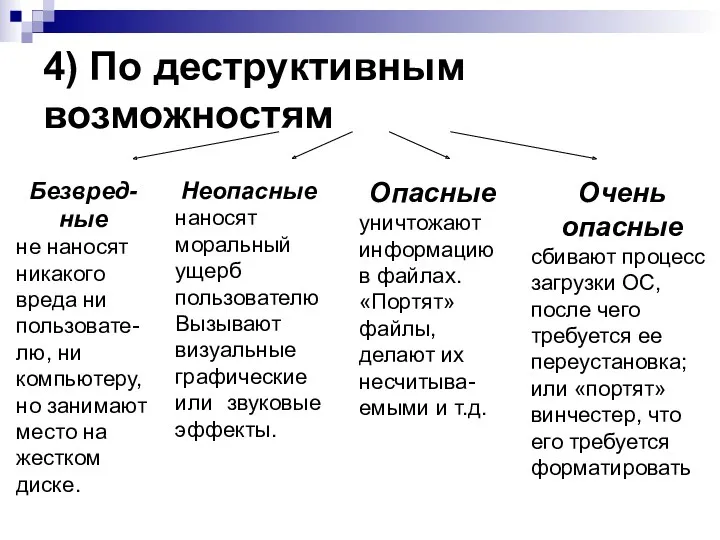

- 18. Классификация компьютерных вирусов по среде обитания; по операционным системам; по алгоритму работы; по деструктивным возможностям.

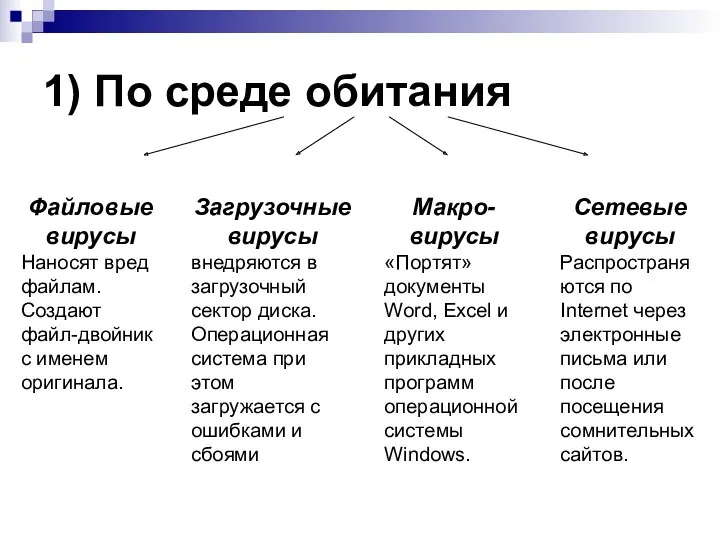

- 19. 1) По среде обитания

- 20. 2) По операционным системам Для каждой операционной системы создаются свои вирусы, которые будут «работать» только в

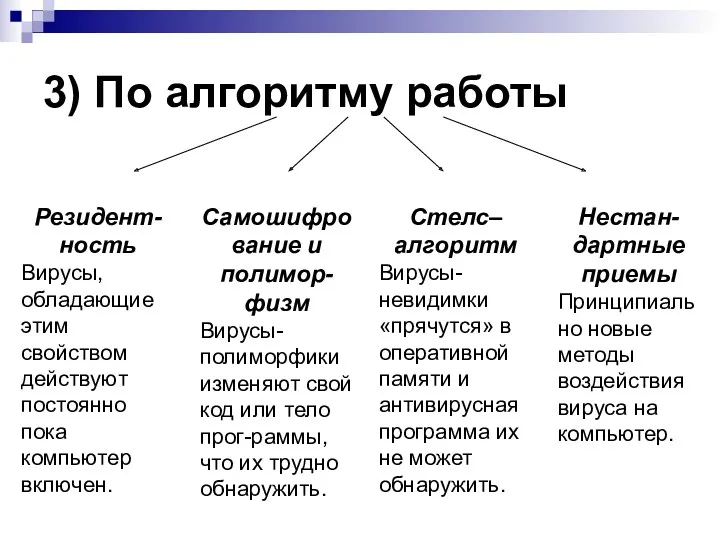

- 21. 3) По алгоритму работы

- 22. 4) По деструктивным возможностям

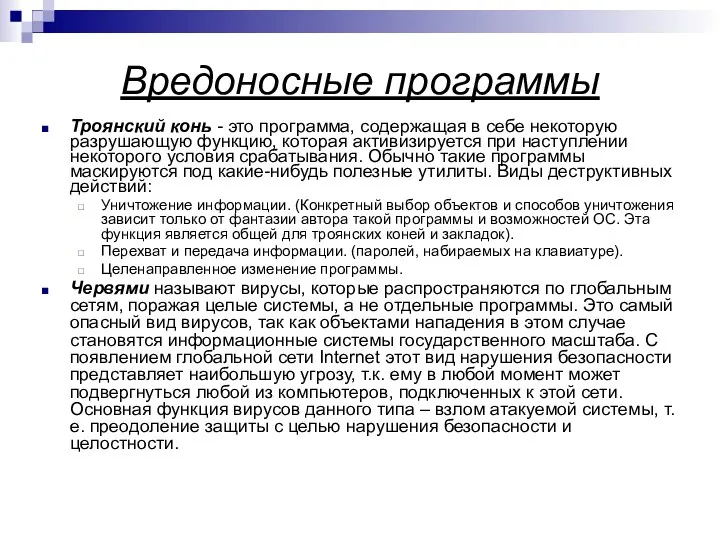

- 23. Вредоносные программы Троянский конь - это программа, содержащая в себе некоторую разрушающую функцию, которая активизируется при

- 25. Скачать презентацию

Масиви. Введення даних у масив

Масиви. Введення даних у масив Косметология. Шаблон

Косметология. Шаблон Тексты в компьютерной памяти: кодирование символов. Тестовые файлы

Тексты в компьютерной памяти: кодирование символов. Тестовые файлы Текстуры. Текстурирование. Детализация поверхностей цветом и формой

Текстуры. Текстурирование. Детализация поверхностей цветом и формой Операционные системы

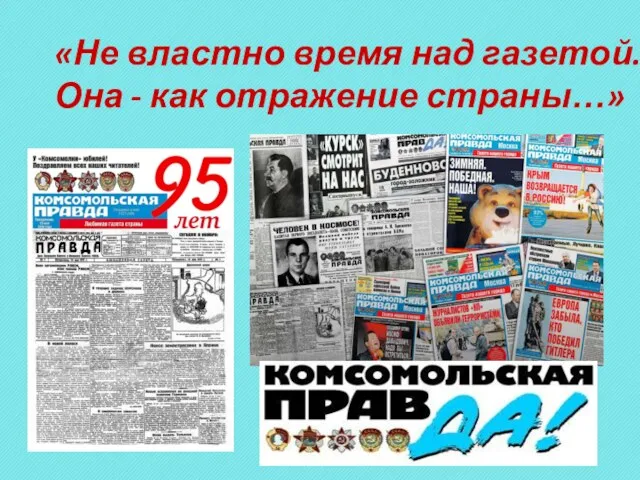

Операционные системы К 95-летию КП. Не властно время над газетой. Она - как отражение страны…

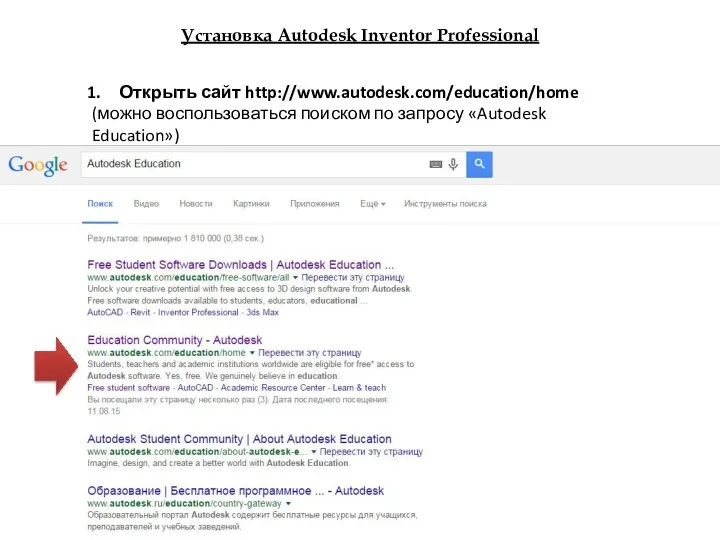

К 95-летию КП. Не властно время над газетой. Она - как отражение страны… Установка Autodesk Inventor Professional

Установка Autodesk Inventor Professional Программно аппаратный комплекс управления печатью “АБИУС Принт”

Программно аппаратный комплекс управления печатью “АБИУС Принт” Прототип. Средства создания прототипа. Технология работы в программе прототипирования

Прототип. Средства создания прототипа. Технология работы в программе прототипирования Эталонная модель взаимодействия открытых систем. Основы сетевых технологий. Лекция 2

Эталонная модель взаимодействия открытых систем. Основы сетевых технологий. Лекция 2 Основные понятия криптографической защиты. Симметричные алгоритмы шифрования

Основные понятия криптографической защиты. Симметричные алгоритмы шифрования От информационных и коммуникационных технологий в образовании к информатизации образования

От информационных и коммуникационных технологий в образовании к информатизации образования Урок 21 Инструменты рисования и закрашивания

Урок 21 Инструменты рисования и закрашивания Introduction to Database design

Introduction to Database design Путешествие в страну Информатику

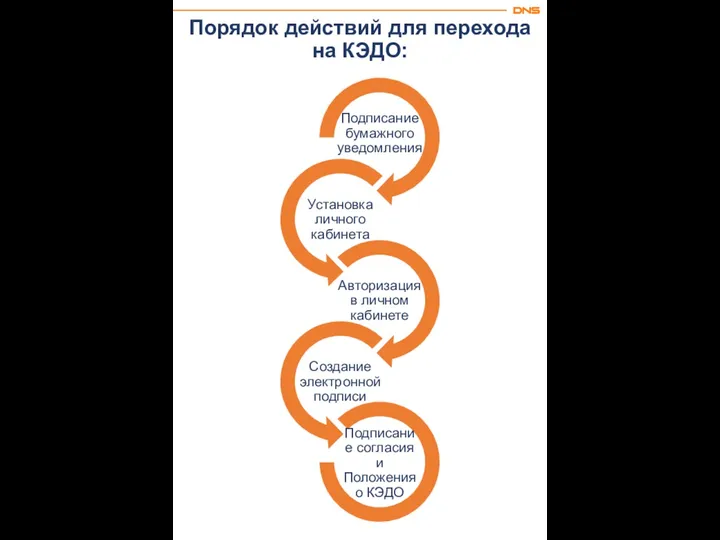

Путешествие в страну Информатику Порядок действий для перехода на КЭДО

Порядок действий для перехода на КЭДО Методическая разработка по теме Моделирование и формализация

Методическая разработка по теме Моделирование и формализация Презентация Инновационные подходы в образовании

Презентация Инновационные подходы в образовании Презентация Математические модели

Презентация Математические модели Алгоритмы оптимизации

Алгоритмы оптимизации Использование IT-технологий в обучении

Использование IT-технологий в обучении Введение в информатику

Введение в информатику Информационная система

Информационная система Testing. Testing types

Testing. Testing types Специалист в автоматизации

Специалист в автоматизации Поиск инфомации в сети

Поиск инфомации в сети Выборка данных из нескольких таблиц

Выборка данных из нескольких таблиц Схема состава объекта

Схема состава объекта