Содержание

- 2. Информация Сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления Федеральный

- 3. Законы, регулирующие работу с информацией Конституция РФ (статьи 23, 24, 29) Гражданский кодекс РФ Уголовный кодекс

- 4. Законы, регулирующие работу с информацией «О средствах массовой информации» «О связи» «Об авторском праве и смежных

- 5. Угрозы компьютеру и информации, хранящейся на нем Несанкционированный доступ Вирусные атаки Неисправность оборудования Чрезвычайные ситуации

- 6. Ваш компьютер, что он может рассказать о вас Набор программ, которые вы используете во время работы,

- 7. Вся история путешествий по Интернету. Файлы документов, с которыми вы работаете в настоящий момент. Точные сведения

- 8. Защита «личного» компьютера вне сети Надежное электропитание компьютера Нестабильность напряжения Поломки оборудования Высокочастотные помехи Стихийные бедствия

- 9. Защита «общего» компьютера вне сети Ограничить физический доступ к компьютеру – не устанавливать компьютер в местах,

- 10. Надежное электропитание Защита: Сетевые фильтры Блоки бесперебойного питания (UPS – Uninterruptible Power System) Надежное заземление

- 11. Резервное копирование информации Резервное копирование и архивация данных позволяет восстанавливать потерянную информацию и работоспособность системы. Все

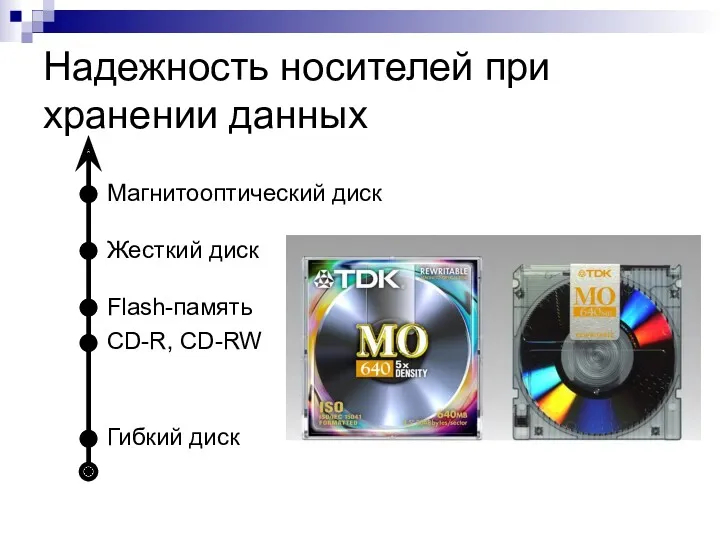

- 12. Надежность носителей при хранении данных

- 13. Защита документов Word При работе с одним документом в группе используется разноуровневая защита: Сервис → Установить

- 14. Компьютерные вирусы Компьютерный вирус – программа, способная к созданию собственных копий с записью их в оперативную

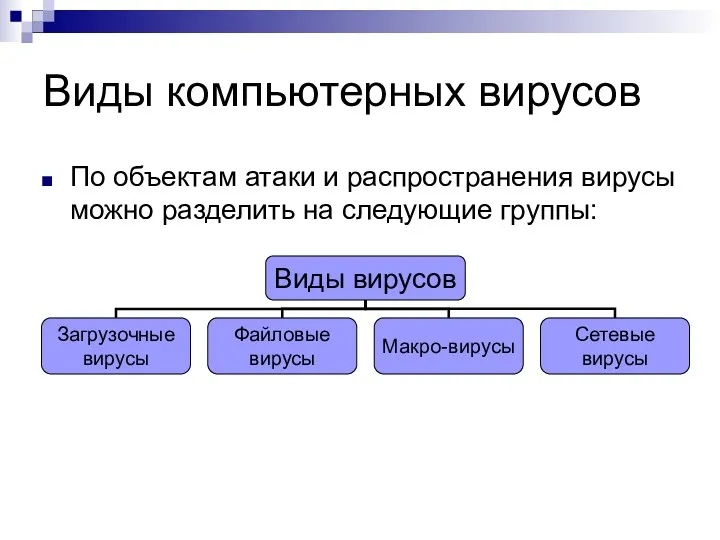

- 15. Виды компьютерных вирусов По объектам атаки и распространения вирусы можно разделить на следующие группы:

- 16. Загрузочный вирус Поражает загрузочный сектор жесткого диска и передается с компьютера на компьютер через зараженную дискету,

- 17. Файловый вирус Поражает исполняемые файлы, к которым относятся файлы с расширениями .exe и .com, размножается и

- 18. Макро-вирусы Заражают файлы документов Word и электронных таблиц Excel. После загрузки зараженного документа в приложение макро-вирусы

- 19. Сетевые вирусы Распространяются по компьютерной сети и заражают при получении файлов с серверов файловых архивов. Существуют

- 20. Виды вирусов Троянский конь (Троян) – программа, маскирующаяся под полезную программу, используется для получения конфиденциальной информации

- 21. Признаки инфицирования Появление необычных системных сообщений Исчезновение файлов или увеличение их размеров Замедление работы системы Внезапный

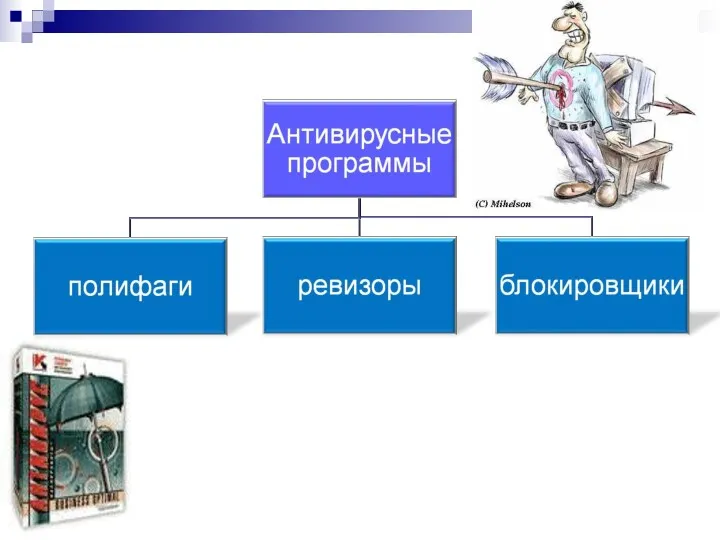

- 23. Полифаги Принцип работы основан на проверке файлов, секторов дисков, оперативной памяти и поиске в них известных

- 24. Ревизоры Принцип работы основан на подсчете контрольных сумм для всех файлов на диске, которые сохраняются в

- 25. Блокировщики Это программы перехватывающие «вирусоопасные» ситуации. Достоинства: способность обнаруживать и останавливать вирус на самой ранней стадии

- 26. Антивирусные программы AVP (лаборатория Касперского) - http://www.kaspersky.ru/ http://www.viruslist.com/ Dr. Web (Dr. Web Spider) (Санкт-Петербургская антивирусная лаборатория

- 27. Антивирусная защита – советы Приобретенные диски перед использованием проверяйте на наличие вирусов Сразу после установки ОС

- 28. Антивирусная защита – советы Делайте резервное копирование данных только после антивирусной проверки Не забывайте периодически обновлять

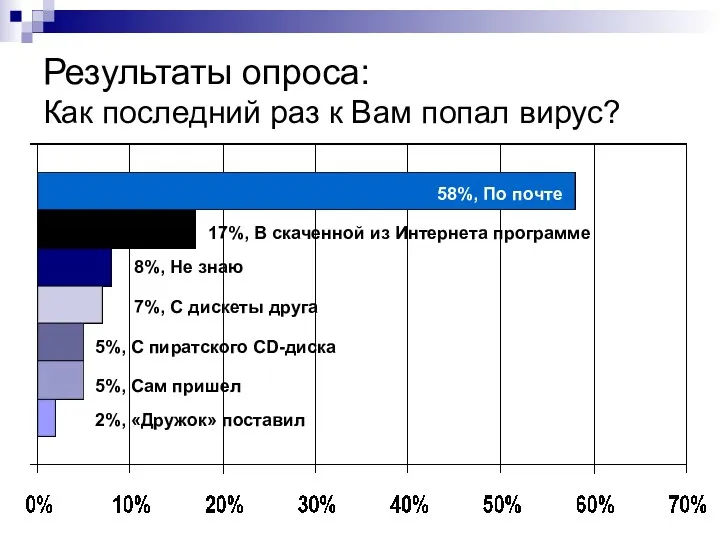

- 29. Результаты опроса: Как последний раз к Вам попал вирус? 2%, «Дружок» поставил 5%, Сам пришел 5%,

- 30. Угрозы исходящие от Сети Угроза взлома конфиденциальной информации: Кража паролей Кража секретной информации Кража банковских счетов

- 31. Угрозы электронной почте Вирусные атаки Рассылка спама Взлом почтового ящика для доступа к письмам Перехват паролей,

- 32. Защита электронной почты - советы Не открывайте письма, пришедшие от неизвестных абонентов и имеющие вложения Используйте

- 33. Угрозы от World Wide Web Фальсификация Web-сайтов Переназначение модемного соединения с местного провайдера на спутниковую телефонную

- 34. Защита при работе с WWW - советы Используйте повышенные уровни безопасности Отключите выполнение встроенных в страницы

- 35. Кто такие хакеры? to hack (англ.) – применительно к компьютерам может иметь два противоположных значения: взломать

- 37. Скачать презентацию

Wi-Fi роутер ZYXEL Keenetic 4G III

Wi-Fi роутер ZYXEL Keenetic 4G III Работа с файлами. Запись и считывание данных. Лекция 13

Работа с файлами. Запись и считывание данных. Лекция 13 Петербургский научно-практический журнал Дошкольная педагогика

Петербургский научно-практический журнал Дошкольная педагогика Электронная цифровая подпись

Электронная цифровая подпись Working from your Services to Clouds and Cloud Services. Module 4. Exploring Online Scheduling Applications

Working from your Services to Clouds and Cloud Services. Module 4. Exploring Online Scheduling Applications Яндекс.Про. Обучение курьеров

Яндекс.Про. Обучение курьеров Формирование структуры сайта. (Тема 8)

Формирование структуры сайта. (Тема 8) Развитие многоуровневых машин

Развитие многоуровневых машин Прототип. Средства создания прототипа. Технология работы в программе прототипирования

Прототип. Средства создания прототипа. Технология работы в программе прототипирования ЕГЭ информатика, задания А1 и А2

ЕГЭ информатика, задания А1 и А2 Social Networks

Social Networks Презентация Личный сайт. Первые шаги...

Презентация Личный сайт. Первые шаги... Передача информации в древние времена и сегодня

Передача информации в древние времена и сегодня Outside Cloud Storing and Sharing. Module 5. Collaborating via Social Networks and Groupware

Outside Cloud Storing and Sharing. Module 5. Collaborating via Social Networks and Groupware Создание открытки в текстовом редакторе. Работа с графикой.

Создание открытки в текстовом редакторе. Работа с графикой. Среда программирования Scratch. Урок 2

Среда программирования Scratch. Урок 2 Объявление и вызов методов в C#

Объявление и вызов методов в C# Instructions for use. Edit in Google slides edit in PowerPoint®

Instructions for use. Edit in Google slides edit in PowerPoint® Программирование на C#. Часть 2

Программирование на C#. Часть 2 wifi902 Diagnostic Software Installation and Tutorial

wifi902 Diagnostic Software Installation and Tutorial Обучающая презентацияЗвездное небо

Обучающая презентацияЗвездное небо Базы данных Системы управления базами данных

Базы данных Системы управления базами данных Інженерія якості ПЗ

Інженерія якості ПЗ Установка и программирование. Позиционирование систем NEC

Установка и программирование. Позиционирование систем NEC Киберспорт. Курсы администратора киберспортивного клуба

Киберспорт. Курсы администратора киберспортивного клуба Розпізнавання. Загальні алгоритми навчання

Розпізнавання. Загальні алгоритми навчання Типы web-сайтов

Типы web-сайтов Электронные таблицы Ехсel. (Лекция 3)

Электронные таблицы Ехсel. (Лекция 3)