- Главная

- Информатика

- Защита от несанкционированного доступа к информации

Содержание

- 2. Что такое троянская программа? Троянские программы — это вредоносные программы, выполняющие несанкционированные пользователем действия. Такие действия

- 3. Различия В отличие от компьютерных вирусов и червей троянские программы неспособны к самовоспроиз-ведению. Компьютерный вирус и

- 4. Что нужно знать о троянских программах Троянские программы классифицируются в соответствии с типом действий, выполняемых ими

- 5. Как защититься от троянских программ Установив эффективное программное обеспечение для защиты от вредоносных программ, или просто,

- 7. Скачать презентацию

Что такое троянская программа?

Троянские программы — это вредоносные программы, выполняющие несанкционированные

Что такое троянская программа?

Троянские программы — это вредоносные программы, выполняющие несанкционированные

удаление данных;

блокирование данных;

изменение данных;

копирование данных;

замедление работы компьютеров и компьютерных сетей

Различия

В отличие от компьютерных вирусов и червей троянские программы неспособны к

Различия

В отличие от компьютерных вирусов и червей троянские программы неспособны к

Компьютерный вирус и компьютерный червь — это вредоносные программы, которые способны воспроизводить себя на компьютерах или через компьютерные сети. При этом пользователь не подозревает о заражении своего компьютера. Так как каждая последующая копия вируса или компьютерного червя также способна к самовоспроизведению, заражение распространяется очень быстро. Существует очень много различных типов компьютерных вирусов и компьютерных червей, большинство которых обладают высокой способностью к разрушению.

Что нужно знать о троянских программах

Троянские программы классифицируются в соответствии с

Что нужно знать о троянских программах

Троянские программы классифицируются в соответствии с

Бэкдоры

Троянская программа бэкдор предоставляет злоумышленникам возможность удаленного управления зараженными компьютерами. Такие программы позволяют автору выполнять на зараженном компьютере любые действия, включая отправку, получение, открытие и удаление файлов, отображение данных и перезагрузку компьютера. Троянцы-бэкдоры часто используются для объединения группы компьютеров-жертв в ботнет или зомби-сеть для использования в криминальных целях.

Руткиты

Руткиты — это программы, предназначенные для сокрытия в системе определенных объектов или действий. Часто основная их цель — предотвратить обнаружение вредоносных программ, чтобы увеличить время работы этих программ на зараженном компьютере.

Банковские троянцы

Банковские троянцы (Trojan-Banker) предназначены для кражи учетных данных систем интернет-банкинга, систем электронных платежей и кредитных или дебетовых карт.

Как защититься от троянских программ

Установив эффективное программное обеспечение для защиты от

Как защититься от троянских программ

Установив эффективное программное обеспечение для защиты от

ПК на базе Windows;

компьютеры Mac;

смартфоны;

планшеты

Coding schemes, data representation

Coding schemes, data representation Сертификация программного обеспечения

Сертификация программного обеспечения Методы передачи информации в ТКС на физическом уровне

Методы передачи информации в ТКС на физическом уровне Разработка базы данных инструмента

Разработка базы данных инструмента Информационные системы. Системы баз данных. Модели данных

Информационные системы. Системы баз данных. Модели данных Computer systems and complexes. Компьютерные системы и комплексы

Computer systems and complexes. Компьютерные системы и комплексы Решение логических задач с помощью таблиц и кругов Эйлера

Решение логических задач с помощью таблиц и кругов Эйлера Технология XML

Технология XML Макросы в офисных приложениях

Макросы в офисных приложениях Презентация Построение диаграмм в Excel

Презентация Построение диаграмм в Excel Передача информации

Передача информации Принципы объектно-ориентированного проектирования

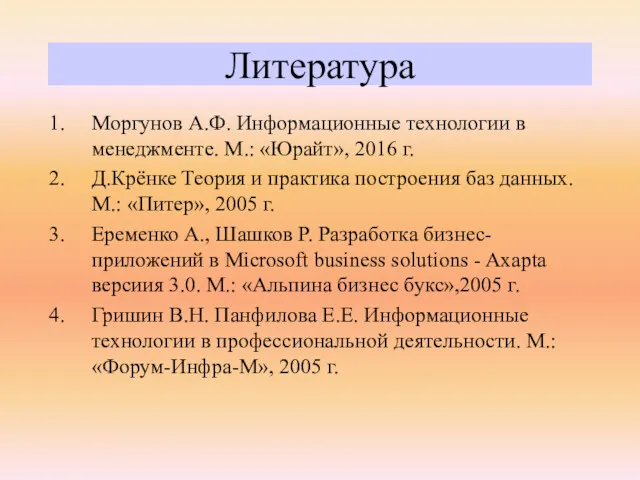

Принципы объектно-ориентированного проектирования Информационные технологии в менеджменте

Информационные технологии в менеджменте База данных и СУБД

База данных и СУБД Медиа-карта региона: федеральные СМИ

Медиа-карта региона: федеральные СМИ Web-страницы. Язык HTML и др

Web-страницы. Язык HTML и др Системы счисления, кодирование, измерение информации. Раздел 1

Системы счисления, кодирование, измерение информации. Раздел 1 Система конструкторской визуализации

Система конструкторской визуализации Функциональное тестирование ПО. Виды и методы тестирования

Функциональное тестирование ПО. Виды и методы тестирования Основы языка HTML

Основы языка HTML Building the user interface by using HTML5. Text, graphics and media

Building the user interface by using HTML5. Text, graphics and media Сценарии чат-ботов для разных ниш

Сценарии чат-ботов для разных ниш Коммерческая тайна

Коммерческая тайна Android приложения. Введение в разработку мобильных приложений

Android приложения. Введение в разработку мобильных приложений HTTP-протокол. (Лекция 21)

HTTP-протокол. (Лекция 21) Тестовые задания для проведения итоговой аттестации

Тестовые задания для проведения итоговой аттестации Adobe Premier Pro CC. Импорт материалов. Панели мониторинга

Adobe Premier Pro CC. Импорт материалов. Панели мониторинга План продвижения творческого комьюнити Деревня в социальных сетях

План продвижения творческого комьюнити Деревня в социальных сетях