Анализ современных требований по обеспечению информационной безопасности телекоммуникационных систем цифровой железной дороги презентация

- Главная

- Информатика

- Анализ современных требований по обеспечению информационной безопасности телекоммуникационных систем цифровой железной дороги

Содержание

- 2. Рассматриваемые вопросы: Нормативно-правовые основы информационной безопасности в РФ 2. Стандарты информационной безопасности: "Общие критерии". 3. Стандарты

- 3. Зарубежные нормативные документы ISA SP99: «Integrating Electronic Security into the Manufacturing and Control Systems Environment» «Интеграция

- 4. «Методические рекомендации по форми-рованию аналитического прогноза…» Отечественные нормативные документы «Базовая модель угроз безопасности информации в КСИИ»

- 5. Сравнение отечественных и зарубежных нормативных документов Отечественные стандарты не определяют решения таких проблем, как: управление промышленными

- 6. Стандарты информационной безопасности: "Общие критерии". Стандарт ISO/IEC 15408 "Критерии оценки безопасности информационных технологий" (издан 1 декабря

- 7. Стандарты информационной безопасности распределенных систем Стандарты информационной безопасности предусматривают сервисы безопасности: аутентификация; аутентификация источника; управление доступом;

- 8. Литература: Конституция РФ. Галатенко В. А. Стандарты информационной безопасности. - М: Интернет-Университет Информационных Технологий - ИНТУИТ.

- 10. Скачать презентацию

Рассматриваемые вопросы:

Нормативно-правовые основы информационной безопасности в РФ

2. Стандарты информационной безопасности: "Общие

Рассматриваемые вопросы:

Нормативно-правовые основы информационной безопасности в РФ

2. Стандарты информационной безопасности: "Общие

3. Стандарты информационной безопасности распределенных систем.

2

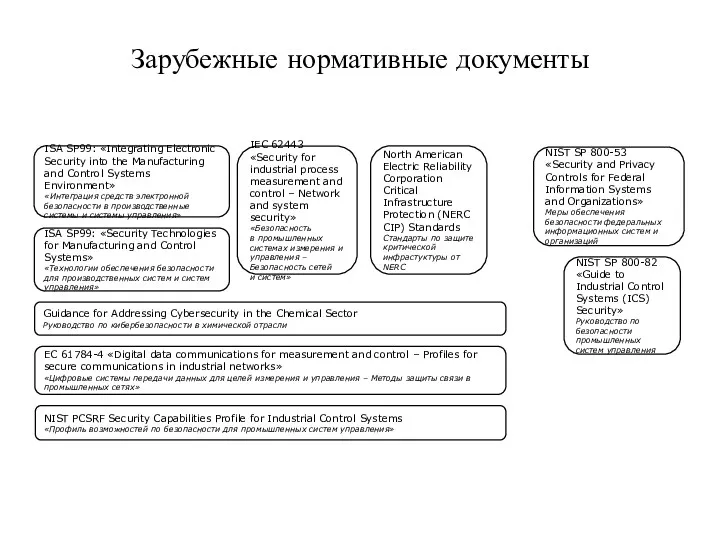

Зарубежные нормативные документы

ISA SP99: «Integrating Electronic Security into the Manufacturing and

Зарубежные нормативные документы

ISA SP99: «Integrating Electronic Security into the Manufacturing and

«Интеграция средств электронной безопасности в производственные системы и системы управления»

ISA SP99: «Security Technologies for Manufacturing and Control Systems»

«Технологии обеспечения безопасности для производственных систем и систем управления»

Guidance for Addressing Cybersecurity in the Chemical Sector

Руководство по кибербезопасности в химической отрасли

EC 61784-4 «Digital data communications for measurement and control – Profiles for secure communications in industrial networks»

«Цифровые системы передачи данных для целей измерения и управления – Методы защиты связи в промышленных сетях»

NIST PCSRF Security Capabilities Profile for Industrial Control Systems

«Профиль возможностей по безопасности для промышленных систем управления»

IEC 62443 «Security for industrial process measurement and control – Network and system security»

«Безопасность

в промышленных системах измерения и управления – Безопасность сетей

и систем»

North American Electric Reliability Corporation Critical Infrastructure Protection (NERC CIP) Standards

Стандарты по защите критической инфрастуктуры от NERC

NIST SP 800-53 «Security and Privacy Controls for Federal Information Systems and Organizations»

Меры обеспечения безопасности федеральных информационных систем и организаций

NIST SP 800-82 «Guide to Industrial Control Systems (ICS) Security»

Руководство по безопасности промышленных систем управления

«Методические рекомендации по форми-рованию аналитического прогноза…»

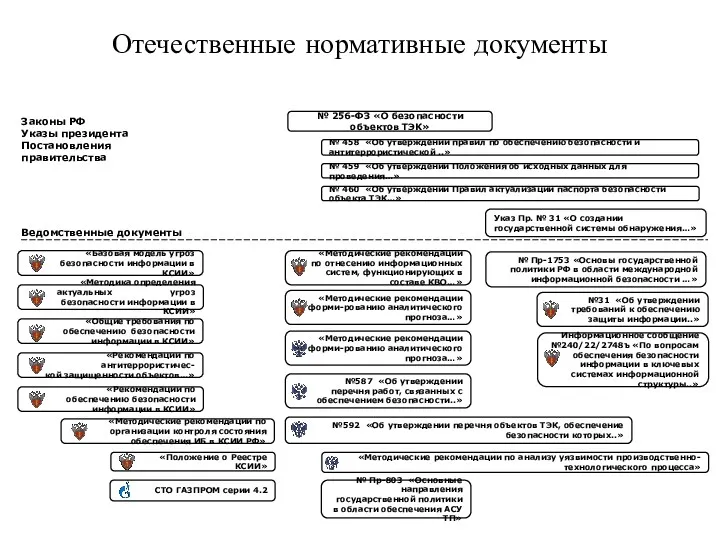

Отечественные нормативные документы

«Базовая

«Методические рекомендации по форми-рованию аналитического прогноза…»

Отечественные нормативные документы

«Базовая

Законы РФ

Указы президента

Постановления правительства

«Методика определения актуальных угроз безопасности информации в КСИИ»

«Общие требования по обеспечению безопасности информации в КСИИ»

«Рекомендации по антитеррористичес-

кой защищенности объектов…»

«Рекомендации по обеспечению безопасности информации в КСИИ»

№ 256-ФЗ «О безопасности объектов ТЭК»

«Методические рекомендации по организации контроля состояния обеспечения ИБ в КСИИ РФ»

«Положение о Реестре КСИИ»

СТО ГАЗПРОМ серии 4.2

№ Пр-1753 «Основы государственной политики РФ в области международной информационной безопасности …»

«Методические рекомендации по отнесению информационных систем, функционирующих в составе КВО…»

«Методические рекомендации по форми-рованию аналитического прогноза…»

№587 «Об утверждении перечня работ, связанных с обеспечением безопасности..»

№592 «Об утверждении перечня объектов ТЭК, обеспечение безопасности которых..»

Ведомственные документы

№ 458 «Об утверждении правил по обеспечению безопасности и антитеррористической ..»

№ 459 «Об утверждении Положения об исходных данных для проведения…»

№ 460 «Об утверждении Правил актуализации паспорта безопасности объекта ТЭК…»

Указ Пр. № 31 «О создании государственной системы обнаружения…»

«Методические рекомендации по анализу уязвимости производственно-технологического процесса»

№31 «Об утверждении требований к обеспечению защиты информации..»

Информационное сообщение

№240/22/2748ъ «По вопросам обеспечения безопасности

информации в ключевых системах информационной структуры..»

№ Пр-803 «Основные направления государственной политики в области обеспечения АСУ ТП»

Сравнение отечественных и зарубежных нормативных документов

Отечественные стандарты не определяют решения

Сравнение отечественных и зарубежных нормативных документов

Отечественные стандарты не определяют решения

управление промышленными беспроводными сетями;

влияние стандартных СЗИ на временные параметры;

обновление баз данных СЗИ;

совмещение различных протоколов и устройств между собой.

Аналогичные проблемы регулируются иностранными стандартами, например:

промышленные беспроводные сети, управление параметрами и обновлениями системы: ISA/IEC 62443 Security for Industrial Automation and Control Systems, NIST SP 800-82 «Guide to Industrial Control Systems (ICS) Security», NIST 800-48 Guide to Securing Legacy.

вопросы безопасности коммуникационных протоколов и систем взамодействия:

IEC 62351 Security Standards.

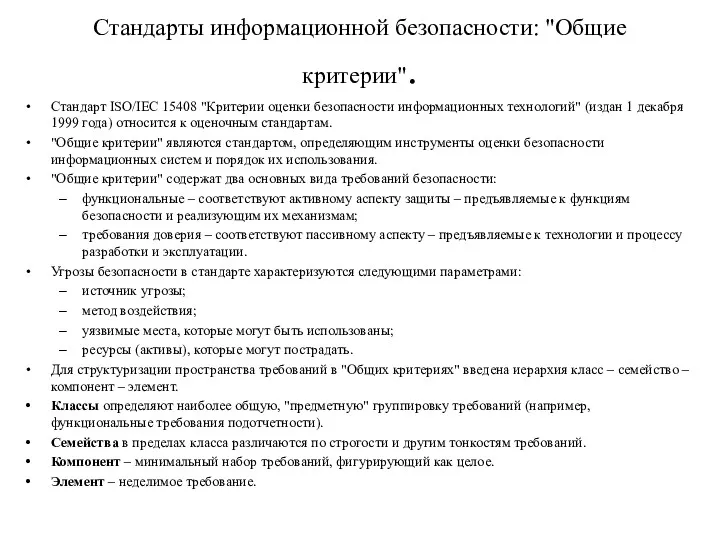

Стандарты информационной безопасности: "Общие критерии".

Стандарт ISO/IEC 15408 "Критерии оценки безопасности информационных

Стандарты информационной безопасности: "Общие критерии".

Стандарт ISO/IEC 15408 "Критерии оценки безопасности информационных

"Общие критерии" являются стандартом, определяющим инструменты оценки безопасности информационных систем и порядок их использования.

"Общие критерии" содержат два основных вида требований безопасности:

функциональные – соответствуют активному аспекту защиты – предъявляемые к функциям безопасности и реализующим их механизмам;

требования доверия – соответствуют пассивному аспекту – предъявляемые к технологии и процессу разработки и эксплуатации.

Угрозы безопасности в стандарте характеризуются следующими параметрами:

источник угрозы;

метод воздействия;

уязвимые места, которые могут быть использованы;

ресурсы (активы), которые могут пострадать.

Для структуризации пространства требований в "Общих критериях" введена иерархия класс – семейство – компонент – элемент.

Классы определяют наиболее общую, "предметную" группировку требований (например, функциональные требования подотчетности).

Семейства в пределах класса различаются по строгости и другим тонкостям требований.

Компонент – минимальный набор требований, фигурирующий как целое.

Элемент – неделимое требование.

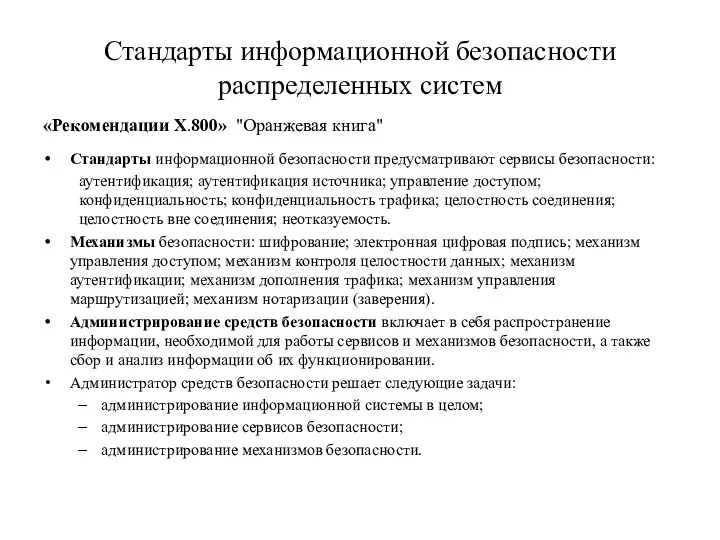

Стандарты информационной безопасности распределенных систем

Стандарты информационной безопасности предусматривают сервисы безопасности:

аутентификация; аутентификация

Стандарты информационной безопасности распределенных систем

Стандарты информационной безопасности предусматривают сервисы безопасности:

аутентификация; аутентификация

Механизмы безопасности: шифрование; электронная цифровая подпись; механизм управления доступом; механизм контроля целостности данных; механизм аутентификации; механизм дополнения трафика; механизм управления маршрутизацией; механизм нотаризации (заверения).

Администрирование средств безопасности включает в себя распространение информации, необходимой для работы сервисов и механизмов безопасности, а также сбор и анализ информации об их функционировании.

Администратор средств безопасности решает следующие задачи:

администрирование информационной системы в целом;

администрирование сервисов безопасности;

администрирование механизмов безопасности.

«Рекомендации X.800» "Оранжевая книга"

Литература:

Конституция РФ.

Галатенко В. А. Стандарты информационной безопасности. - М: Интернет-Университет Информационных

Литература:

Конституция РФ.

Галатенко В. А. Стандарты информационной безопасности. - М: Интернет-Университет Информационных

Карпов Е. А., Котенко И. В., Котухов М. М., Марков А. С., Парр Г. А., Рунеев А. Ю. Законодательно-правовое и организационно-техническое обеспечение информационной безопасности автоматизированных систем и информационно-вычислительных сетей / Под редакцией И. В.Котенко. - СПб.: ВУС, 2014.

www.iso.ch – Web-сервер Международной организации по стандартизации.

Www.infotecs.ru/gts/ – Сервер Государственной технической комиссии при Президенте Российской Федерации.

Галатенко В. А. Основы информационной безопасности. – М: Интернет-Университет Информационных Технологий – ИНТУИТ. РУ, 2015.

www.jetinfo.ru.

3

Модели данных. 1-я ,2-я, 3-я Нормальная форма

Модели данных. 1-я ,2-я, 3-я Нормальная форма Множества. Информатика

Множества. Информатика Safepay

Safepay Система контроля версий VCS

Система контроля версий VCS Программирование на языке Паскаль. Часть II. Массивы

Программирование на языке Паскаль. Часть II. Массивы Тезаурус Безопасный интернет

Тезаурус Безопасный интернет Форматы графических файлов

Форматы графических файлов Язык программирования C#. Основные критерии качества программы

Язык программирования C#. Основные критерии качества программы Что такое 3D моделирование

Что такое 3D моделирование ОС UNIX. Защита файлов

ОС UNIX. Защита файлов Spatial thinking and learnings using AIS data

Spatial thinking and learnings using AIS data Основы работы в Blender

Основы работы в Blender Презентация Microsoft PowerPoint (2)

Презентация Microsoft PowerPoint (2) Handle system overview. Digital object architectures

Handle system overview. Digital object architectures Язык C#. Введение. Базовые типы данных. Консоль. Классы и методы

Язык C#. Введение. Базовые типы данных. Консоль. Классы и методы Продвижение ВКонтакте

Продвижение ВКонтакте Язык SQL. Реализация Oracle 10g

Язык SQL. Реализация Oracle 10g Единицы измерения информации

Единицы измерения информации Контент-анализ зарубежных СМИ на тему Присоединения Крыма к России

Контент-анализ зарубежных СМИ на тему Присоединения Крыма к России Изменения в КИМах ГИА 2011-2012 уч.г. по Информатике и ИКТ 9 класс, решение задач вызывающих затруднения у учащихся

Изменения в КИМах ГИА 2011-2012 уч.г. по Информатике и ИКТ 9 класс, решение задач вызывающих затруднения у учащихся 1. Обработка символьной информации. Символьные переменные

1. Обработка символьной информации. Символьные переменные Научно-популярные издания. Особенности текста и оформления

Научно-популярные издания. Особенности текста и оформления Использование компьютерных технологий в современном ДОУ

Использование компьютерных технологий в современном ДОУ Алгоритмы поисковых систем. Сравнительная таблица Яндекс и Google

Алгоритмы поисковых систем. Сравнительная таблица Яндекс и Google Язык программирования Java

Язык программирования Java Массивы. Одномерные массивы целых чисел

Массивы. Одномерные массивы целых чисел Условный оператор

Условный оператор Законы регулирования

Законы регулирования