Слайд 2

Защита файлов в ОС UNIX осуществляется при помощи номера, идентифицирующего пользователя,

и десяти битов защиты — атрибутов доступа. Права доступа подразделяются на три типа: чтение (r -read), запись (w - write) и выполнение (e - execute).

Слайд 3

Эти типы прав доступа могут быть предоставлены трем классам пользователей: владельцу

файла,

группе, в которую входит владелец, и всем прочим пользователям. Девять из этих битов управляют защитой по чтению, записи и исполнению для владельца файла, других членов группы владельца, и всех других пользователей.

Слайд 4

Файл всегда связан с определенным пользователем — своим владельцем

и с определенной

группой.

пользователя (UID) и группы (GID). Изменять права доступа к файлу разрешено только его владельцу. Изменить владельца файла может только root, изменить группу — root или владелец файла.

Слайд 5

Атрибуты доступа определяют, что разрешено делать с данным файлом данной категории

пользователей. Имеется всего три операции: чтение, запись и выполнение.

Слайд 6

При создании файла модифицируется не сам файл, а каталог, в котором

появляются новые ссылки на узлы. Удаление файла заключается в удалении ссылки. Таким образом, право на создание или удаление файла — это право на запись в каталог.

Слайд 7

Право на выполнение каталога интерпретируется как право на поиск в нем

(прохождение через него). Оно позволяет обратиться к файлу с помощью пути, содержащему данный каталог, даже тогда, когда каталог не разрешено читать, и поэтому список всех его файлов недоступен.

Слайд 8

Существуют две стандартные формы записи прав доступа — символьная и восьмеричная.

Символьная запись представляет собой цепочку из десяти знаков, первый из которых не

относится собственно к правам, а обозначает тип файла.

Слайд 9

Символьная запись:

drwxrwxrwx

Восьмеричная запись:

777

Слайд 10

В символьной записи при ограничении на операцию ставится дефис (-). Например,

запись drwxr-xr-x определяет, что владелец может выполнять чтение, запись и выполнение, а группа и остальные пользователи только чтение и выполнение.

Слайд 11

В восьмеричной записи право на чтение можно представить числом

4, право на

запись — числом 2, а право на выполнение — числом 1. Так, при их суммировании получается число 7, то есть разрешение на чтение, запись и выполнение.

Слайд 12

Большинство программ создают файлы с разрешением на чтение и запись для

всех

пользователей, а каталоги — с разрешением на чтение, запись и поиск для всех пользователей. Этот исходный набор атрибутов логически складывается с пользовательской маской создания файла (user file-creation mask, umask), которая обычно ограничивает доступ.

Слайд 13

Например, значения u=rwx, g=rwx, o=r-x для пользовательской маски следует понимать так:

у владельца и группы остается полный набор прав, а

всем остальным запрещается запись.

Язык HTML

Язык HTML WSDL - Web Services Description Language

WSDL - Web Services Description Language Канальный уровень функциональной архитектуры телекоммуникационных сетей

Канальный уровень функциональной архитектуры телекоммуникационных сетей Точні та наближені алгоритми мінімізації числа виконавців при заданих директивних термінах

Точні та наближені алгоритми мінімізації числа виконавців при заданих директивних термінах Абсолютная и относительная адресация ячеек MS Excel

Абсолютная и относительная адресация ячеек MS Excel Теория и практика информационно-аналитической работы. Семинар

Теория и практика информационно-аналитической работы. Семинар История создания UNIX-систем. (Занятия 3 и 4)

История создания UNIX-систем. (Занятия 3 и 4) Программа Microsoft Excel. Электронные таблицы

Программа Microsoft Excel. Электронные таблицы Создание игр в Scratch - 24 - Trex (часть 2)

Создание игр в Scratch - 24 - Trex (часть 2) Журналистика деген не?

Журналистика деген не? Типология информационных ресурсов Интернет

Типология информационных ресурсов Интернет Создателям презентаций. Советы по составлению

Создателям презентаций. Советы по составлению Интерактивная презентация Кроссворд Компьютерные устройства

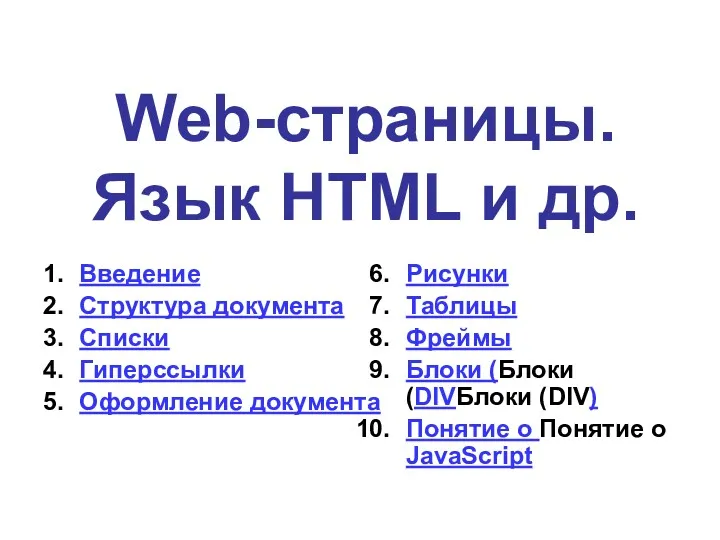

Интерактивная презентация Кроссворд Компьютерные устройства Web-страницы. Язык HTML и др

Web-страницы. Язык HTML и др Мультимедиа технологии

Мультимедиа технологии Автоматизированная система Музей-3

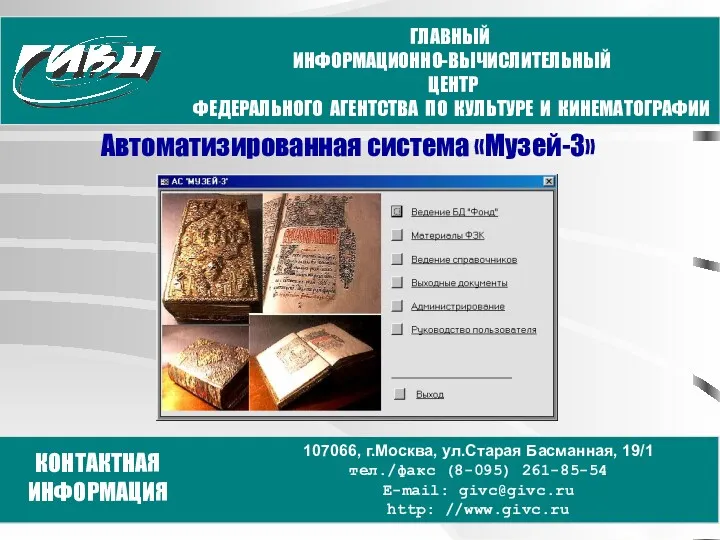

Автоматизированная система Музей-3 Количество информации

Количество информации Розробка Web-сайту кафедри біомедичної інженерії

Розробка Web-сайту кафедри біомедичної інженерії Безопасность данных и информационная защита

Безопасность данных и информационная защита Компьютерные вирусы и антивирусные программы

Компьютерные вирусы и антивирусные программы Знакомство с алгоритмическим языком стрелок

Знакомство с алгоритмическим языком стрелок Основы кибербезопасности. Лекция 4.1. Понятие об источниках и каналах утечки информации; основы технической защиты информации

Основы кибербезопасности. Лекция 4.1. Понятие об источниках и каналах утечки информации; основы технической защиты информации Файл. Файловая система

Файл. Файловая система Основы программирования станков с ЧПУ и программоносители

Основы программирования станков с ЧПУ и программоносители Управление в автоматизированном производстве (01)

Управление в автоматизированном производстве (01) Знакомство с библиотекой

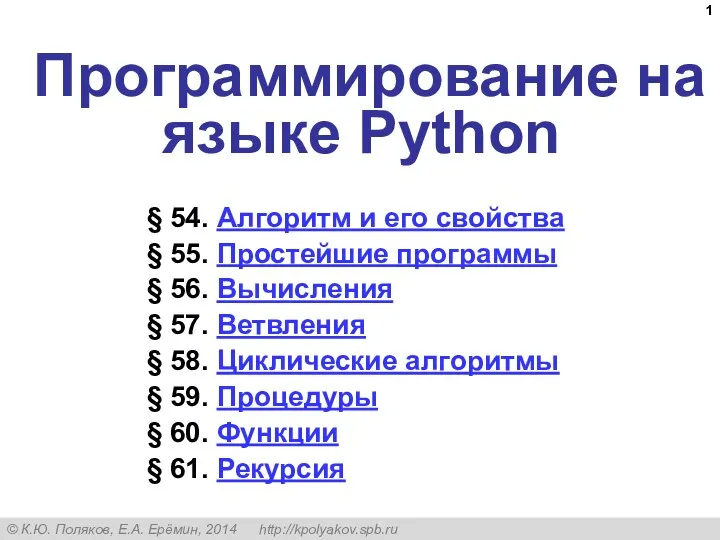

Знакомство с библиотекой Простейшие программы

Простейшие программы Оперативно-информационный комплекс СК-2007 для диспетчерского управления электроэнергетическими системами. Монитор Электрик

Оперативно-информационный комплекс СК-2007 для диспетчерского управления электроэнергетическими системами. Монитор Электрик