Слайд 2

Физический канал

Ethernet – витая пара

WiFi

xDSL

Радио-Релейные Линии

Оптоволокно

Задача: Соединить два удаленных офиса

Слайд 3

Аренда канала у провайдера

Прямой кабель

L2VPN

L3VPN

Задача: Соединить два удаленных офиса

Слайд 4

Туннель через публичную сеть

GRE

IPSec

GRE over IPSec

VTI

DMVN

Задача: Соединить два удаленных офиса

Слайд 5

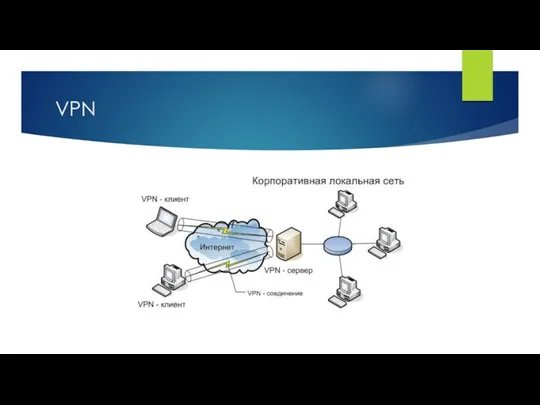

VPN

VPN - Virtual Private Network - виртуальная частная сеть

Технология, позволяющая обеспечить одно или

несколько сетевых соединений поверх другой сети.

Слайд 6

Слайд 7

Преимущества VPN

Масштабируемость

Сокращение затрат

Безопасность

Слайд 8

Типы VPN

Site-to-site

Используется для соединения между собой нескольких офисов

Remote access

Используется для подключения

удаленных сотрудников

Слайд 9

Свойства VPN-подключений

Инкапсуляция

Подлинность

Шифрование данных

Слайд 10

Туннелирование

Туннелирование— процесс, в ходе которого создается защищенное логическое соединение между двумя

конечными точками посредством инкапсуляции различных протоколов.

Слайд 11

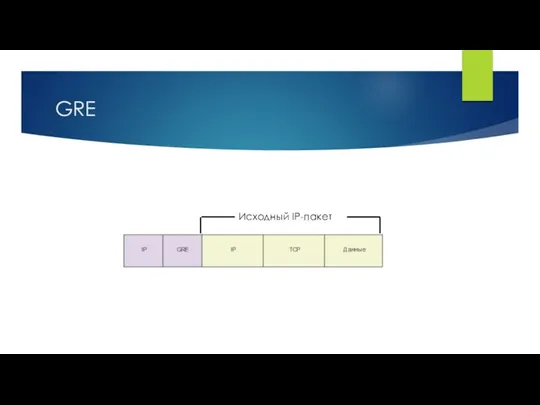

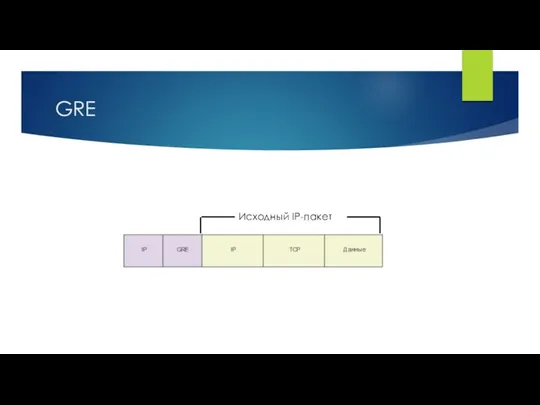

GRE

GRE – Сетевой протокол от компании CISCO для туннелирования соединений, путем

инкапсуляции пакетов сетевого уровня в IP пакеты.

Слайд 12

Слайд 13

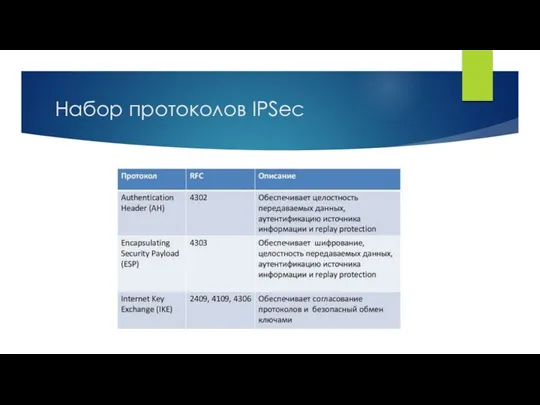

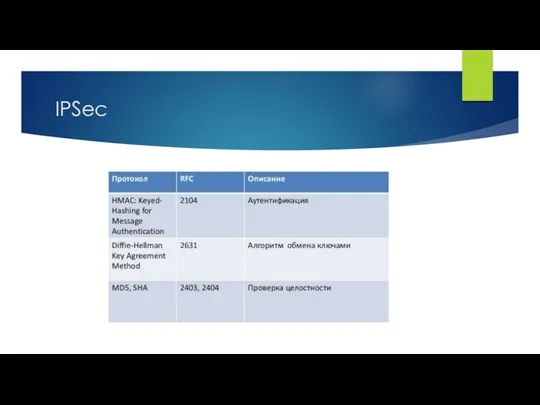

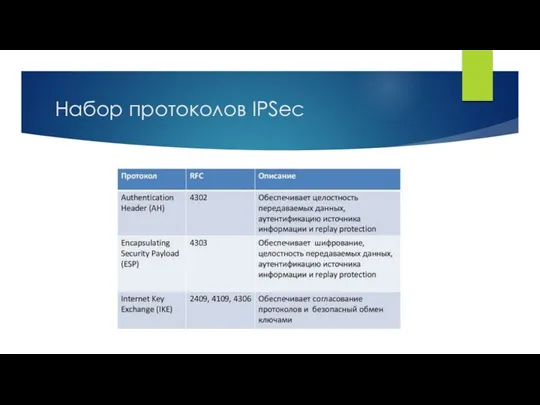

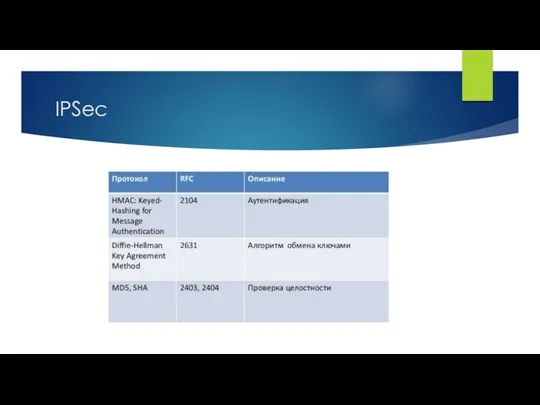

IPSec

IPsec (сокращение от IP Security)

набор протоколов для обеспечения защиты данных, передаваемых

по межсетевому протоколу IP

Слайд 14

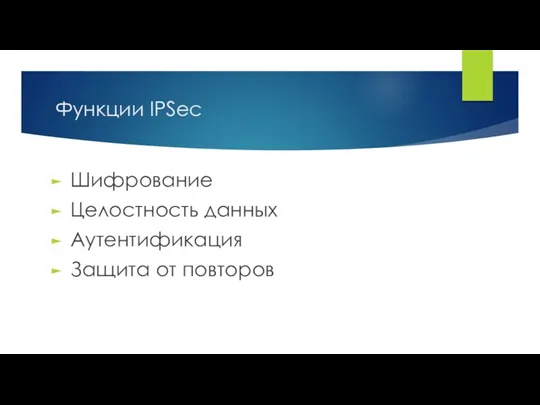

Функции IPSec

Шифрование

Целостность данных

Аутентификация

Защита от повторов

Слайд 15

Слайд 16

Слайд 17

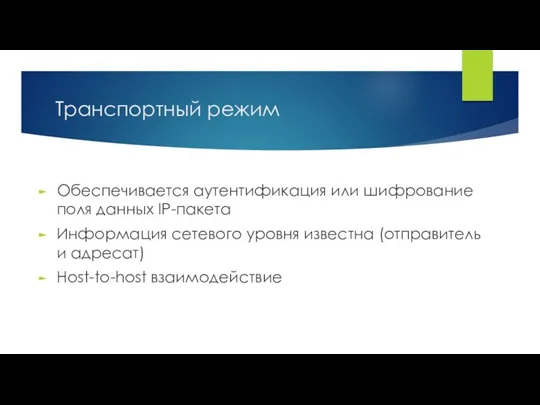

Транспортный режим

Обеспечивается аутентификация или шифрование поля данных IP-пакета

Информация сетевого уровня известна

(отправитель и адресат)

Host-to-host взаимодействие

Слайд 18

Туннельный режим

Обеспечивается аутентификация или шифрование всего IP-пакета

Классический VPN

Слайд 19

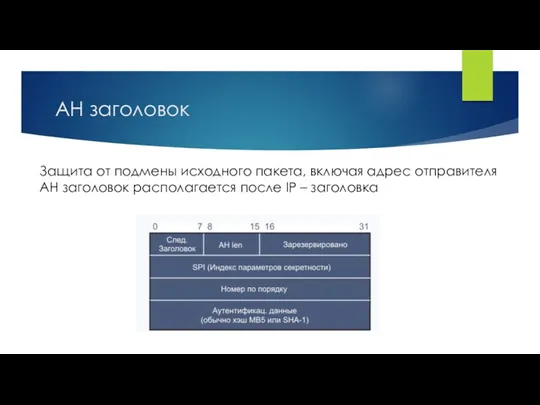

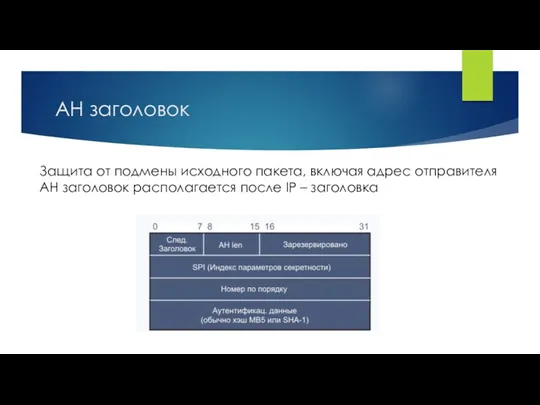

AH заголовок

Защита от подмены исходного пакета, включая адрес отправителя

AH заголовок располагается

после IP – заголовка

Слайд 20

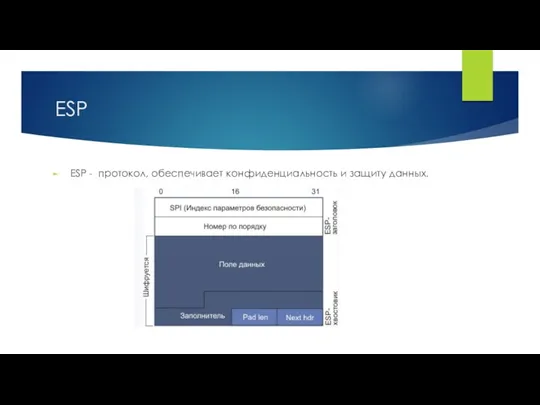

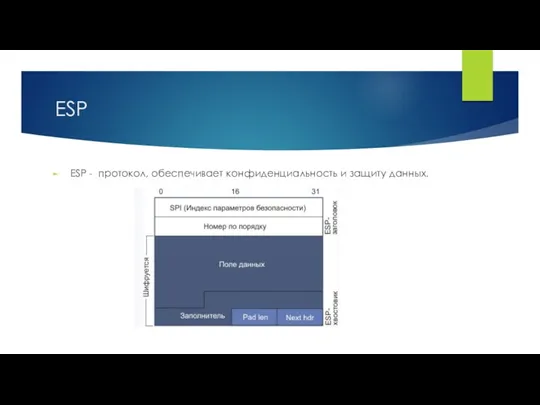

ESP

ESP - протокол, обеспечивает конфиденциальность и защиту данных.

Слайд 21

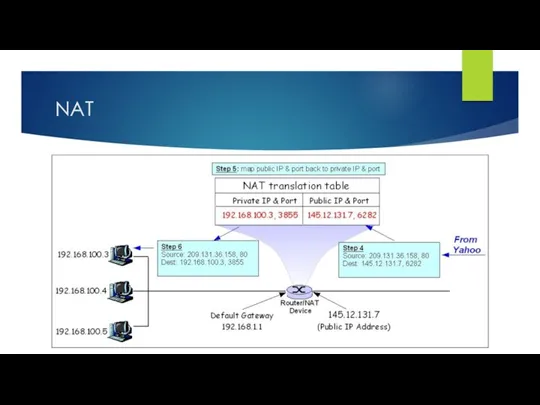

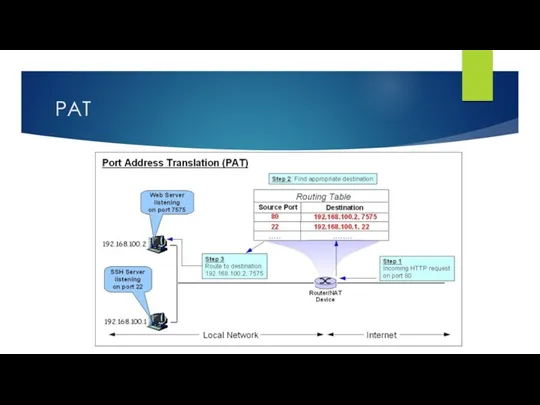

Access control lists

Являются универсальным селектором трафика

Могут использоваться в том числе и

для ограничения доступа

Слайд 22

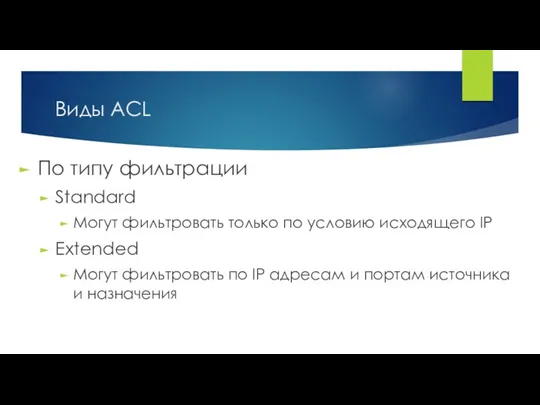

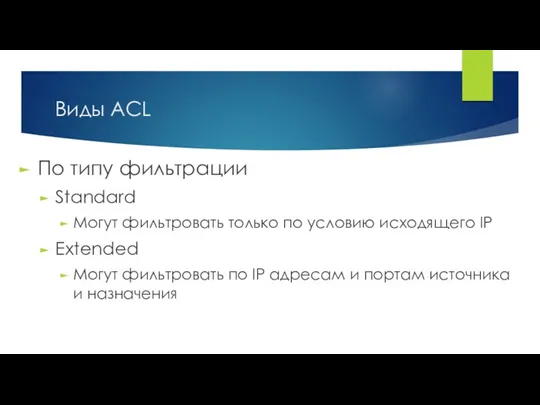

Виды ACL

По типу фильтрации

Standard

Могут фильтровать только по условию исходящего IP

Extended

Могут фильтровать

по IP адресам и портам источника и назначения

Слайд 23

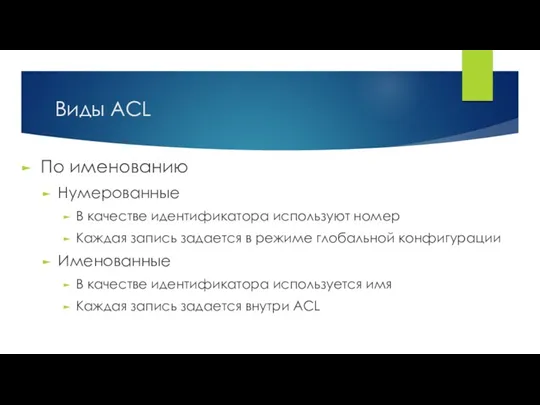

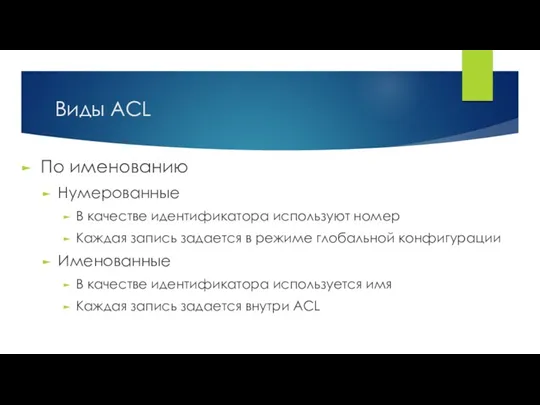

Виды ACL

По именованию

Нумерованные

В качестве идентификатора используют номер

Каждая запись задается в режиме

глобальной конфигурации

Именованные

В качестве идентификатора используется имя

Каждая запись задается внутри ACL

Слайд 24

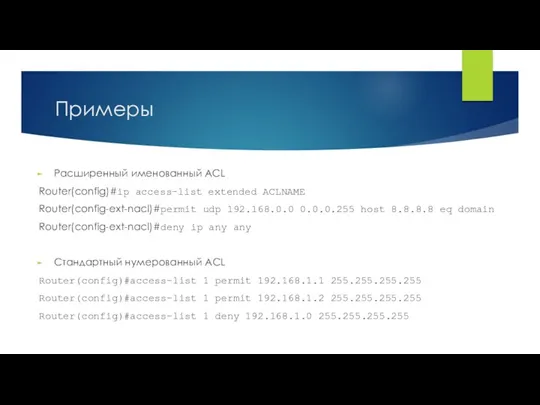

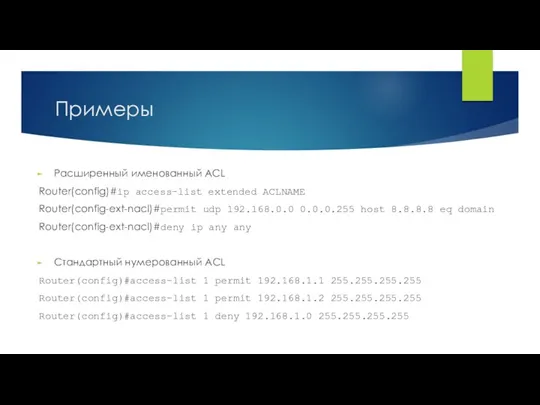

Примеры

Расширенный именованный ACL

Router(config)#ip access-list extended ACLNAME

Router(config-ext-nacl)#permit udp 192.168.0.0 0.0.0.255 host 8.8.8.8

eq domain

Router(config-ext-nacl)#deny ip any any

Стандартный нумерованный ACL

Router(config)#access-list 1 permit 192.168.1.1 255.255.255.255

Router(config)#access-list 1 permit 192.168.1.2 255.255.255.255

Router(config)#access-list 1 deny 192.168.1.0 255.255.255.255

Слайд 25

Слайд 26

Слайд 27

Режими роботи з текстовим документом

Режими роботи з текстовим документом Массивы в Java. Тема 3.1

Массивы в Java. Тема 3.1 Основные сведения об алгоритмах. 11 класс

Основные сведения об алгоритмах. 11 класс Электронный ЮУрГУ. Форум. Таджикский язык

Электронный ЮУрГУ. Форум. Таджикский язык Элементы управления

Элементы управления Хакеры. История появления

Хакеры. История появления Компьютерные методы обработки геологической информации

Компьютерные методы обработки геологической информации Киберугрозы. Защита от киберугроз

Киберугрозы. Защита от киберугроз Тестовые артефакты, документация. Risk-Based Testing

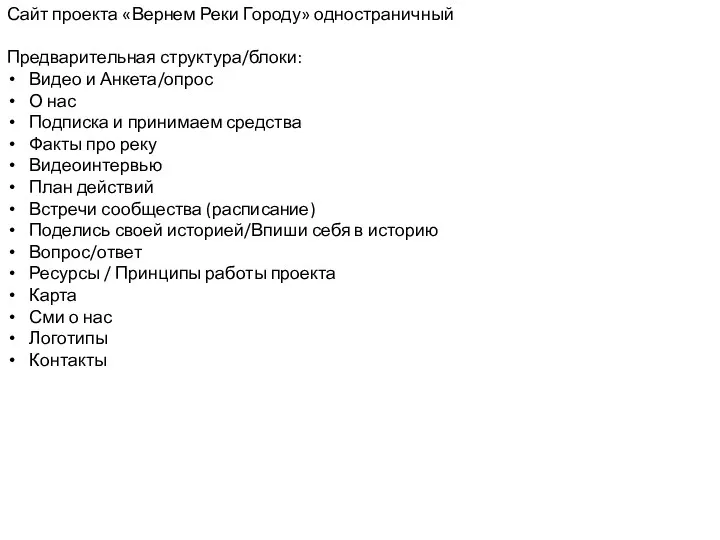

Тестовые артефакты, документация. Risk-Based Testing Сайт проекта Вернем реки городу

Сайт проекта Вернем реки городу Test cases creation. Part 1. Tat training

Test cases creation. Part 1. Tat training Принципы сотовой связи. (Лекция 10)

Принципы сотовой связи. (Лекция 10) Метод излучательности (Radiosity)

Метод излучательности (Radiosity) Двоичная арифметика

Двоичная арифметика Windows XP

Windows XP Библиотека в социальных сетях

Библиотека в социальных сетях 8 класс, урок Информационные процессы в технике.

8 класс, урок Информационные процессы в технике. Правила оформления библиографического списка литературы к научной работе

Правила оформления библиографического списка литературы к научной работе Автоматизована обробка інформації в системі пенсійного забезпечення України

Автоматизована обробка інформації в системі пенсійного забезпечення України Тест по теме:Условный оператор Диск

Тест по теме:Условный оператор Диск Интеллектуальная игра по информатике для 5 классов Самый умный

Интеллектуальная игра по информатике для 5 классов Самый умный Библиотечно-библиографическая классификация (ББК)

Библиотечно-библиографическая классификация (ББК) Как устроен компьютер. §29. Современные компьютерные системы

Как устроен компьютер. §29. Современные компьютерные системы Интернет будущего

Интернет будущего GOA stall artwork

GOA stall artwork Виртуальное и живое общение в современном мире

Виртуальное и живое общение в современном мире ICT practical work 2

ICT practical work 2 Автоматизированная информационная система Молодежь России

Автоматизированная информационная система Молодежь России