Содержание

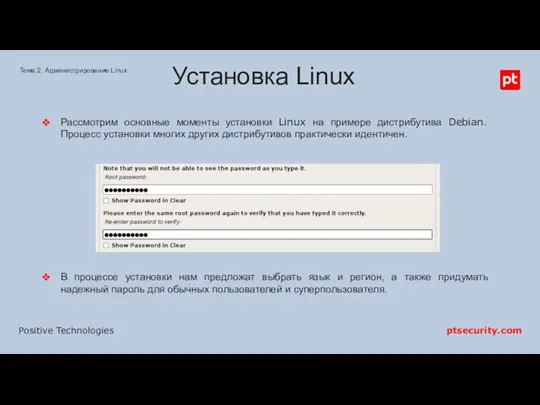

- 2. Установка Linux Рассмотрим основные моменты установки Linux на примере дистрибутива Debian. Процесс установки многих других дистрибутивов

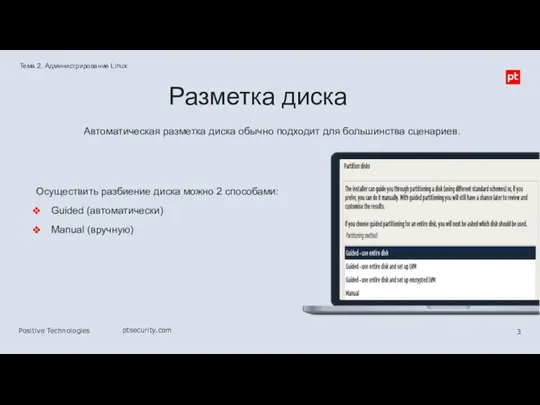

- 3. Осуществить разбиение диска можно 2 способами: Guided (автоматически) Manual (вручную) Тема 2. Администрирование Linux Разметка диска

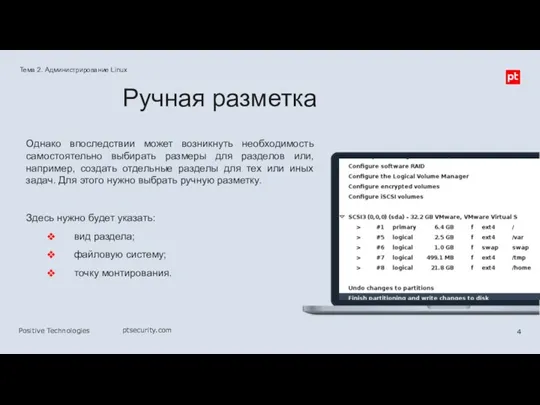

- 4. Здесь нужно будет указать: вид раздела; файловую систему; точку монтирования. Ручная разметка Однако впоследствии может возникнуть

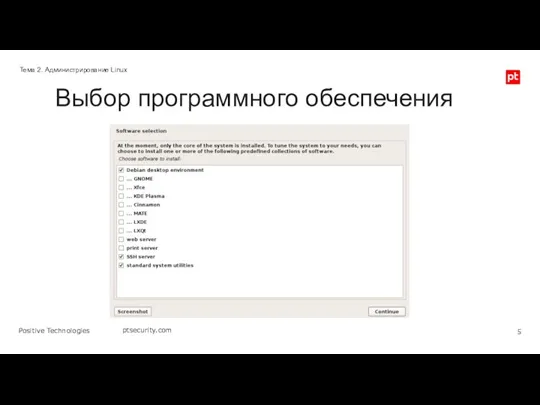

- 5. Выбор программного обеспечения Тема 2. Администрирование Linux

- 6. Тема 2. Администрирование Linux Модель прав доступа OS Linux

- 7. Пользователи в Linux В системе Linux существует 2 типа пользователей: Обычные пользователи Системные пользователи Среди системных

- 8. Системные пользователи создаются самой операционной системой. Зачастую они используются для управления какими-либо приложениями. Обычные пользователи Они

- 9. Данный пользователь имеет UID равный 0. Root может выполнять все операции, к примеру - работа с

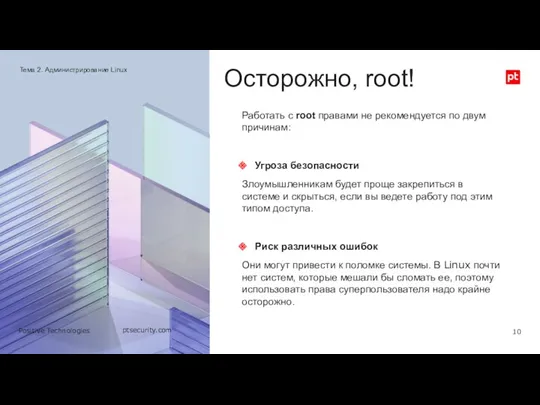

- 10. Тема 2. Администрирование Linux Работать с root правами не рекомендуется по двум причинам: Угроза безопасности Злоумышленникам

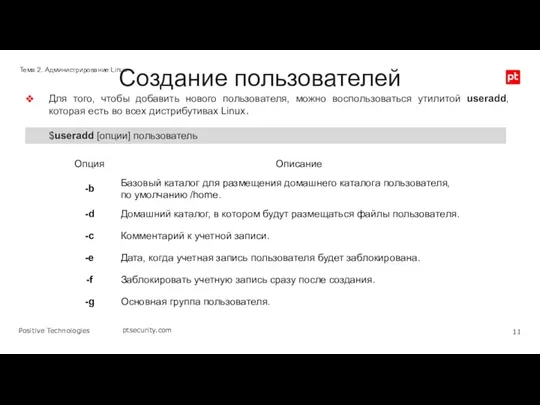

- 11. Создание пользователей Для того, чтобы добавить нового пользователя, можно воспользоваться утилитой useradd, которая есть во всех

- 12. Удаление пользователей Для удаления существующего пользователя существует команда userdel. $userdel [опции] пользователь Тема 2. Администрирование Linux

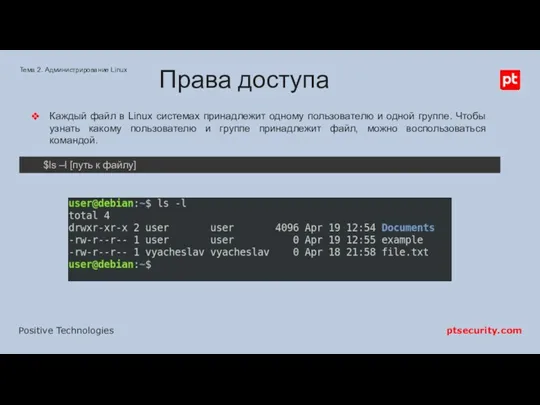

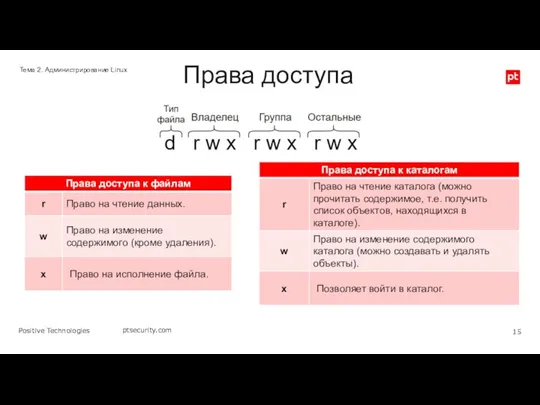

- 13. Права доступа Каждый файл в Linux системах принадлежит одному пользователю и одной группе. Чтобы узнать какому

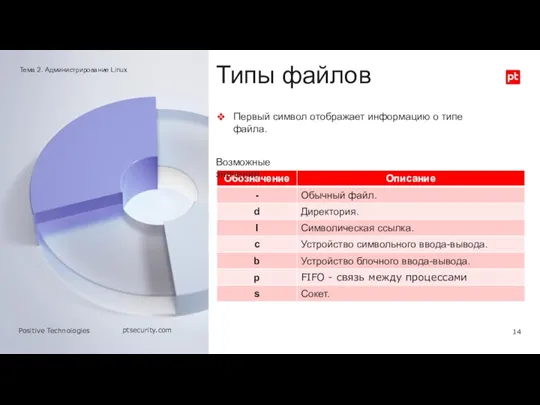

- 14. Первый символ отображает информацию о типе файла. Типы файлов Возможные значения: Тема 2. Администрирование Linux

- 15. Права доступа Тема 2. Администрирование Linux

- 16. Изменение прав доступа Изменить владельца $ сhown [опции] user1 file1 Назначить user1 владельцем file1. Изменить группу

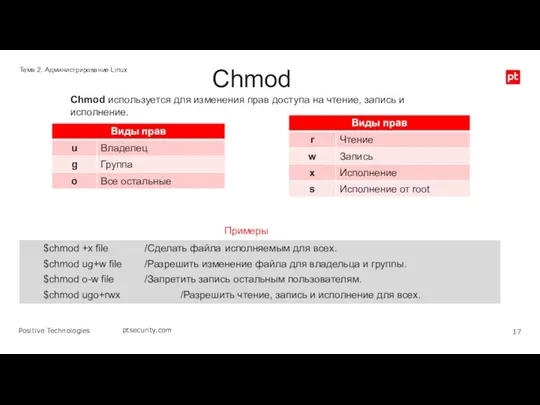

- 17. Chmod Сhmod используется для изменения прав доступа на чтение, запись и исполнение. $chmod +x file /Сделать

- 18. Однако есть еще один способ указания прав: использование четырехзначных восьмеричных чисел. Этот синтаксис, называется числовым синтаксисом

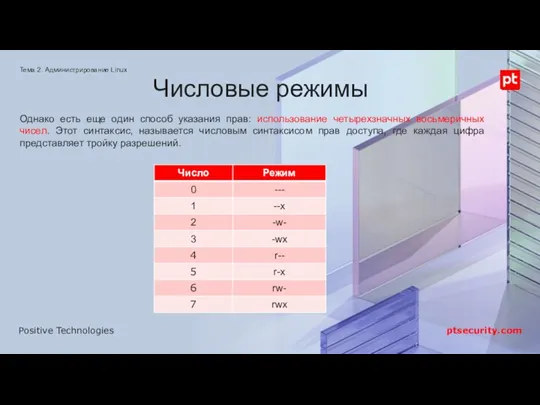

- 19. suid, sgid и sticky bit Set User Identifier (suid) даёт возможность на время выполнения файла (запущенного

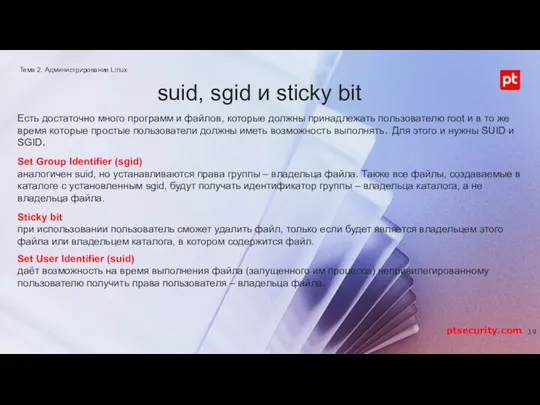

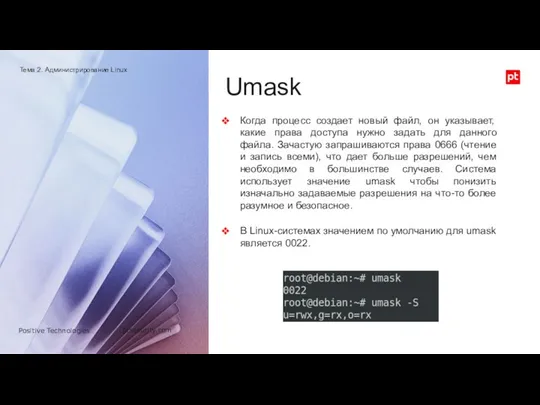

- 20. Umask Когда процесс создает новый файл, он указывает, какие права доступа нужно задать для данного файла.

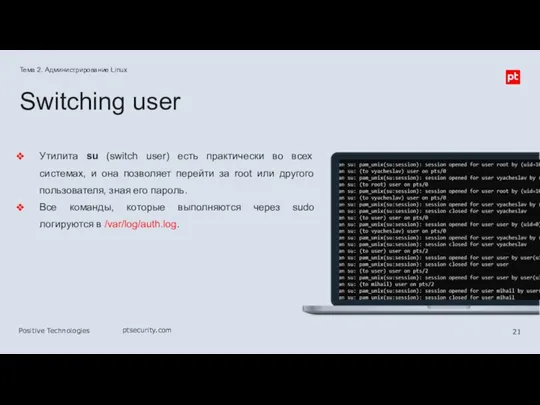

- 21. Switching user Утилита su (switch user) есть практически во всех системах, и она позволяет перейти за

- 22. Sudo Для того, чтобы пользователь мог выполнять команды от имени суперпользователя, его нужно добавить в группу

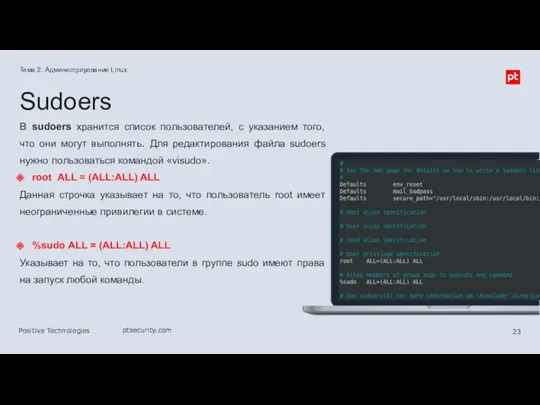

- 23. Sudoers В sudoers хранится список пользователей, с указанием того, что они могут выполнять. Для редактирования файла

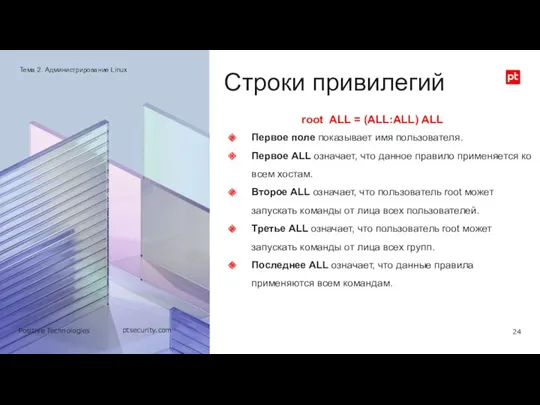

- 24. root ALL = (ALL:ALL) ALL Первое поле показывает имя пользователя. Первое ALL означает, что данное правило

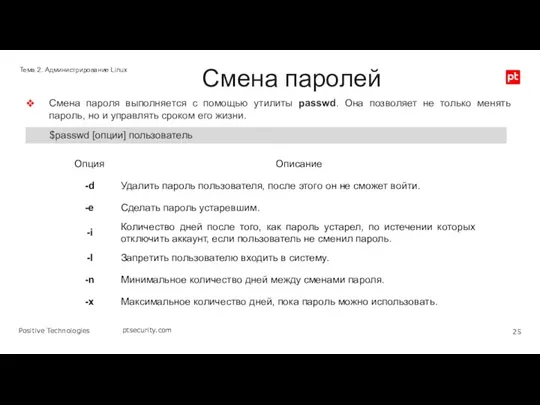

- 25. Смена паролей Смена пароля выполняется с помощью утилиты passwd. Она позволяет не только менять пароль, но

- 26. /etc/passwd/ Представляет собой простую текстовую базу данных, которая содержит информацию обо всех учетных записях пользователей в

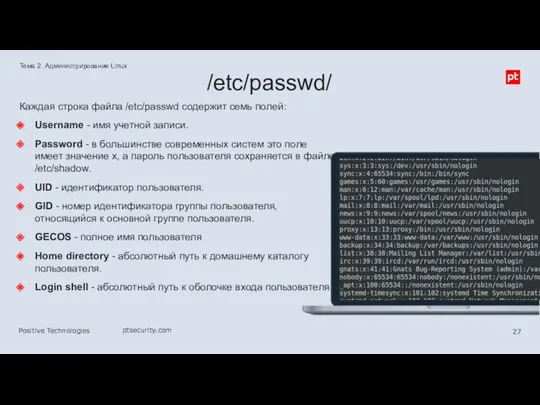

- 27. Каждая строка файла /etc/passwd содержит семь полей: Username - имя учетной записи. Password - в большинстве

- 28. /etc/shadow /etc/passwd - это зашифрованный файл паролей, в котором хранится зашифрованная информация о паролях для учетных

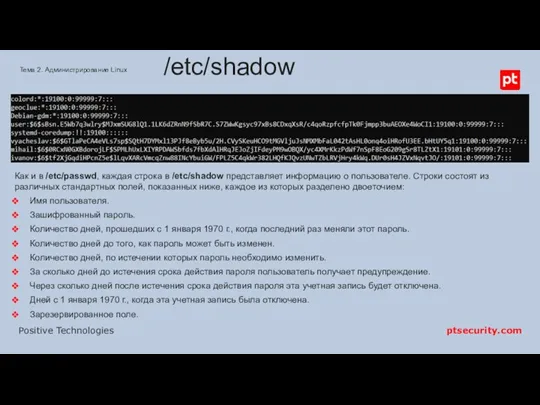

- 29. Как и в /etc/passwd, каждая строка в /etc/shadow представляет информацию о пользователе. Строки состоят из различных

- 30. Тема 2. Администрирование Linux Мониторинг Linux OS Linux

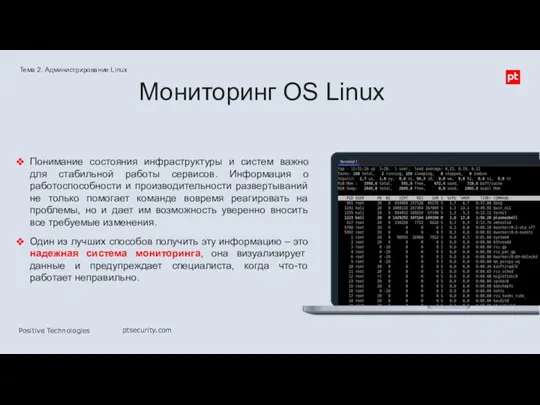

- 31. Понимание состояния инфраструктуры и систем важно для стабильной работы сервисов. Информация о работоспособности и производительности развертываний

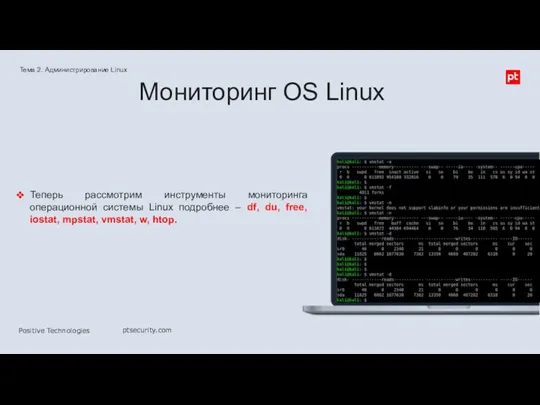

- 32. Теперь рассмотрим инструменты мониторинга операционной системы Linux подробнее – df, du, free, iostat, mpstat, vmstat, w,

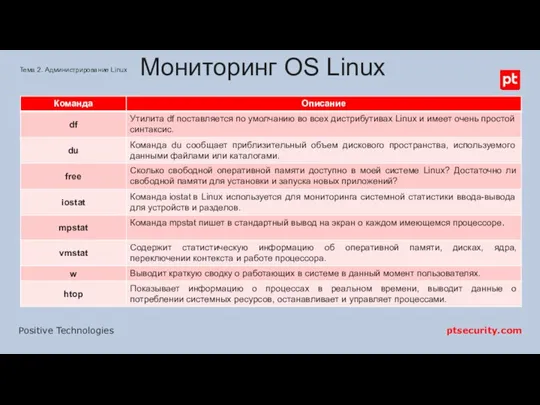

- 33. Мониторинг OS Linux Тема 2. Администрирование Linux

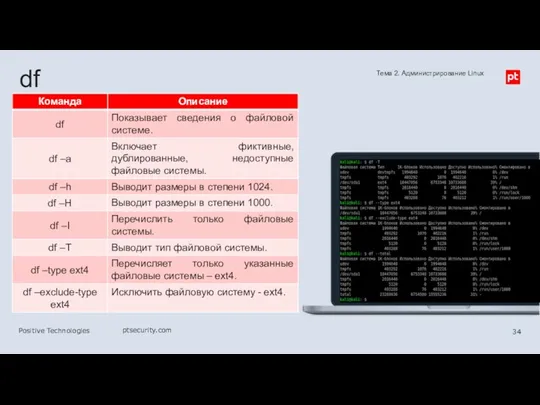

- 34. df Тема 2. Администрирование Linux

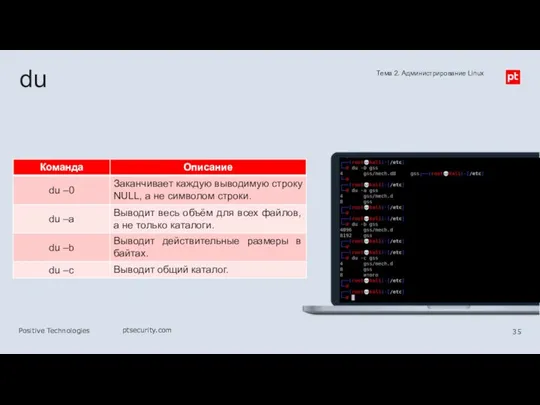

- 35. du Тема 2. Администрирование Linux

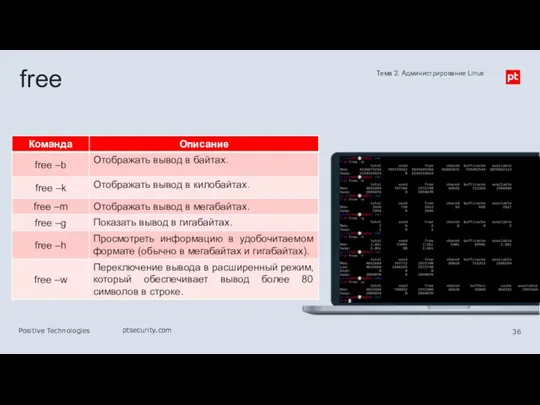

- 36. free Тема 2. Администрирование Linux

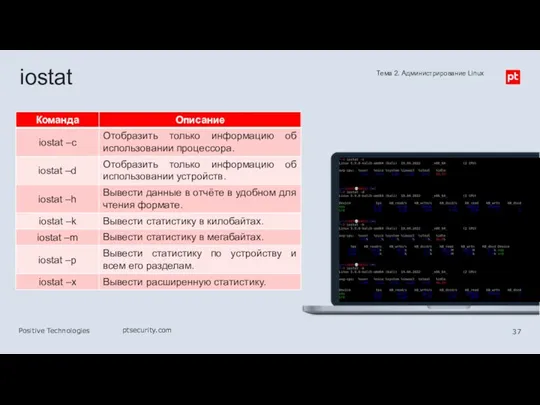

- 37. iostat Тема 2. Администрирование Linux

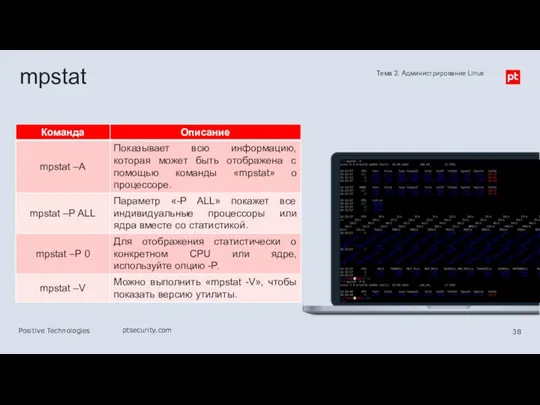

- 38. mpstat Тема 2. Администрирование Linux

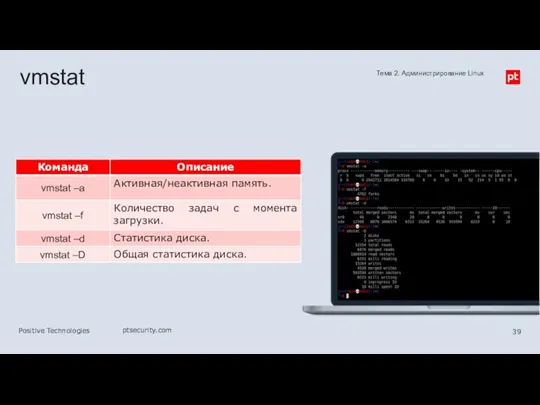

- 39. vmstat Тема 2. Администрирование Linux

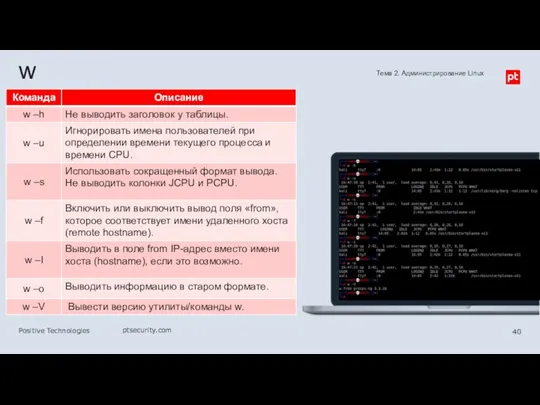

- 40. w Тема 2. Администрирование Linux

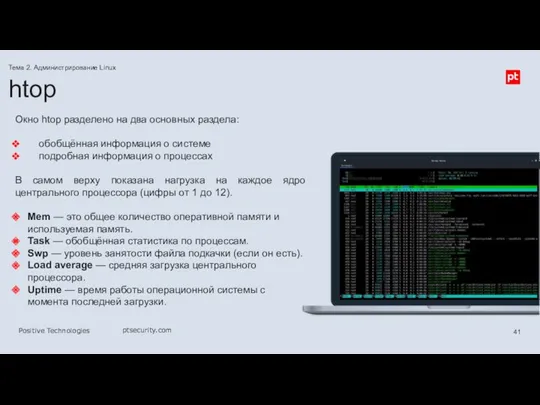

- 41. htop Окно htop разделено на два основных раздела: обобщённая информация о системе подробная информация о процессах

- 42. Тема 2. Администрирование Linux Конфигурация сети OS Linux

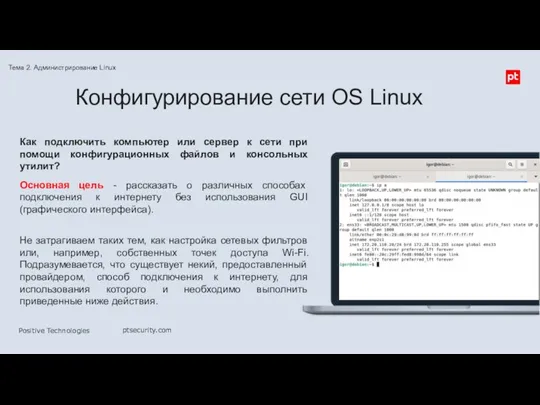

- 43. Как подключить компьютер или сервер к сети при помощи конфигурационных файлов и консольных утилит? Основная цель

- 44. Параметры сети в Linux Начнем понимание сетевых механизмов Linux с ручного конфигурирования сети, то есть со

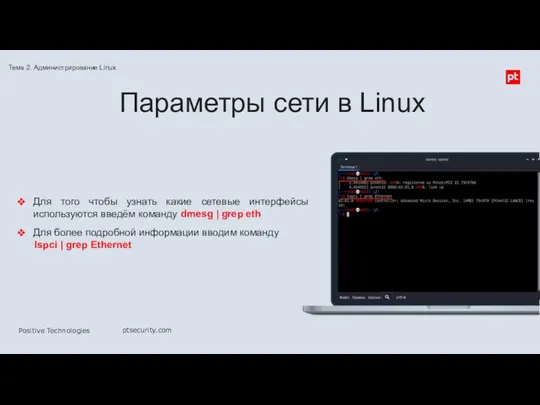

- 45. Для того чтобы узнать какие сетевые интерфейсы используются введём команду dmesg | grep eth Для более

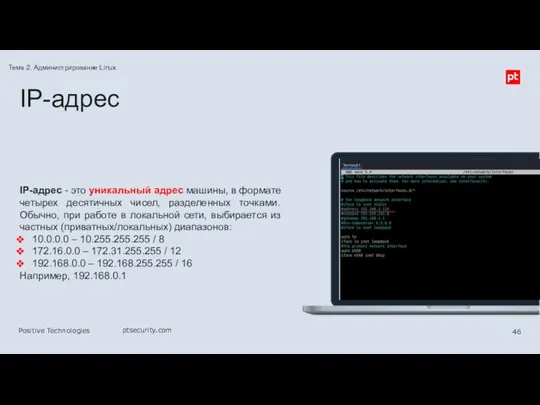

- 46. IP-адрес IP-адрес - это уникальный адрес машины, в формате четырех десятичных чисел, разделенных точками. Обычно, при

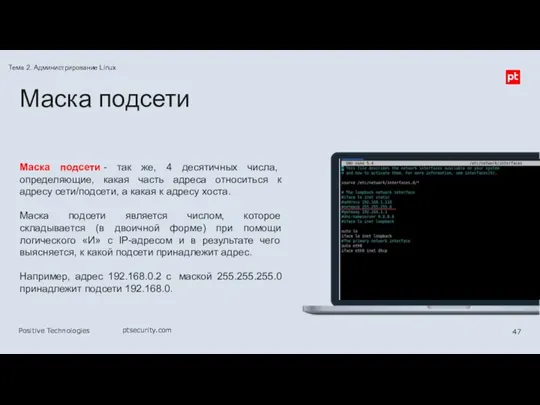

- 47. Маска подсети Маска подсети - так же, 4 десятичных числа, определяющие, какая часть адреса относиться к

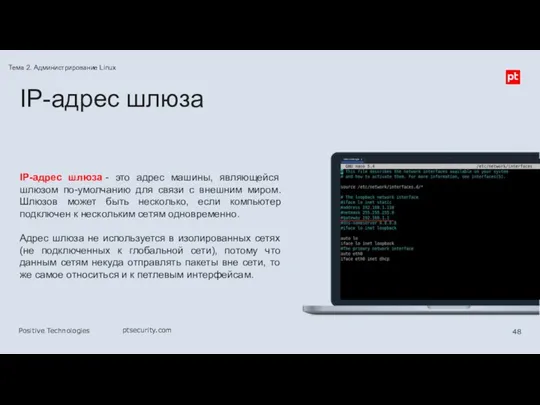

- 48. IP-адрес шлюза IP-адрес шлюза - это адрес машины, являющейся шлюзом по-умолчанию для связи с внешним миром.

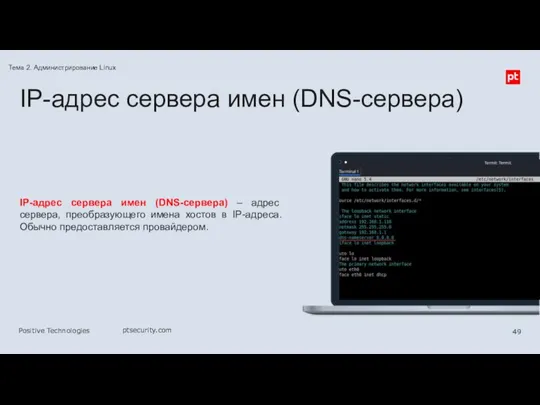

- 49. IP-адрес сервера имен (DNS-сервера) IP-адрес сервера имен (DNS-сервера) – адрес сервера, преобразующего имена хостов в IP-адреса.

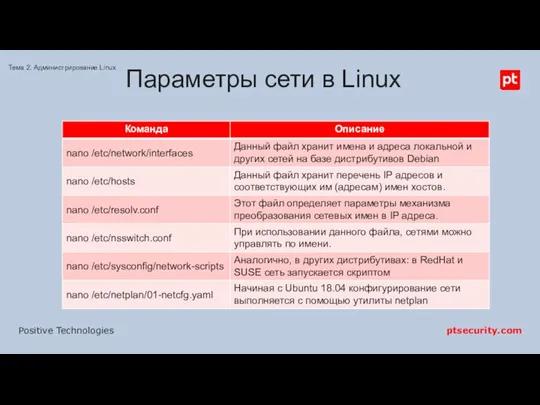

- 50. Параметры сети в Linux Тема 2. Администрирование Linux

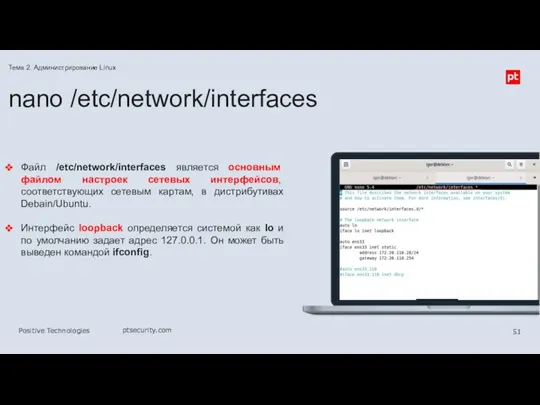

- 51. nano /etc/network/interfaces Файл /etc/network/interfaces является основным файлом настроек сетевых интерфейсов, соответствующих сетевым картам, в дистрибутивах Debain/Ubuntu.

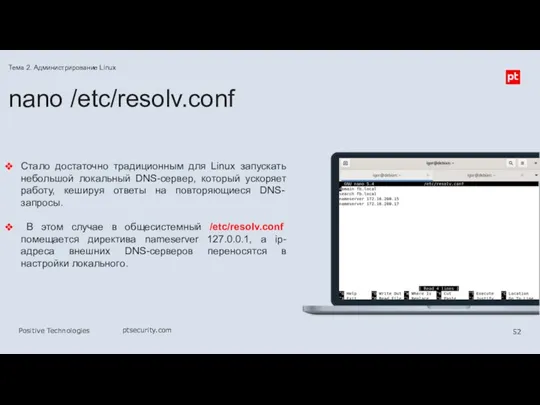

- 52. nano /etc/resolv.conf Стало достаточно традиционным для Linux запускать небольшой локальный DNS-сервер, который ускоряет работу, кешируя ответы

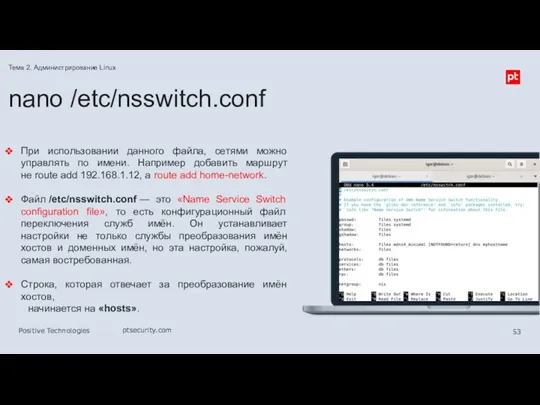

- 53. nano /etc/nsswitch.conf При использовании данного файла, сетями можно управлять по имени. Например добавить маршрут не route

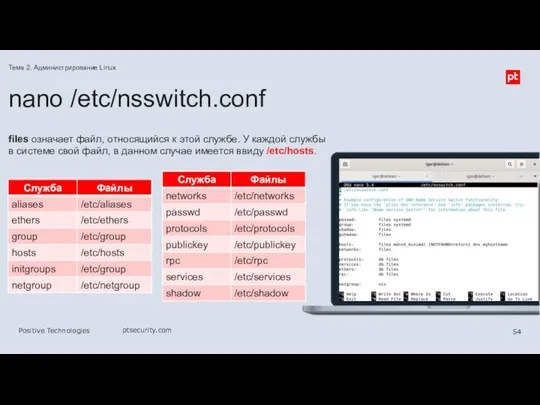

- 54. nano /etc/nsswitch.conf files означает файл, относящийся к этой службе. У каждой службы в системе свой файл,

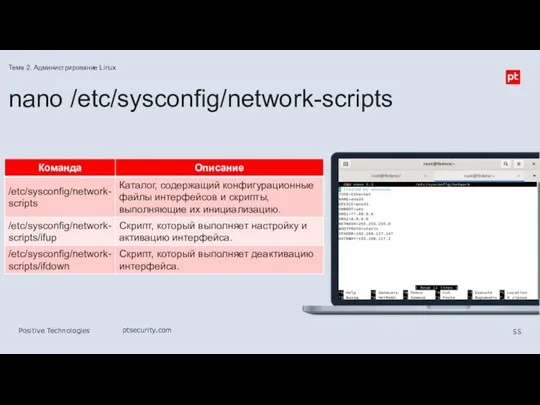

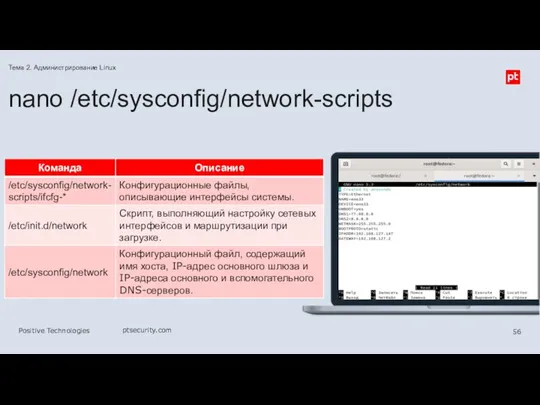

- 55. nano /etc/sysconfig/network-scripts Тема 2. Администрирование Linux

- 56. nano /etc/sysconfig/network-scripts Тема 2. Администрирование Linux

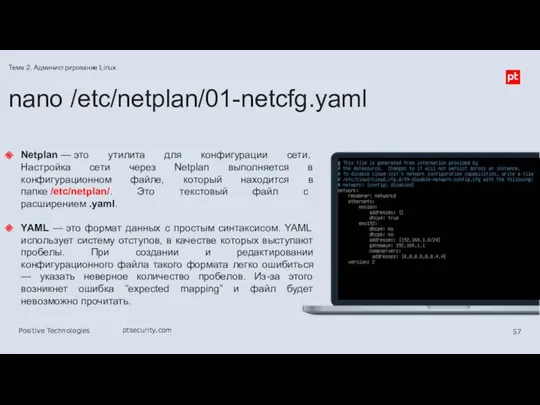

- 57. nano /etc/netplan/01-netcfg.yaml Netplan — это утилита для конфигурации сети. Настройка сети через Netplan выполняется в конфигурационном

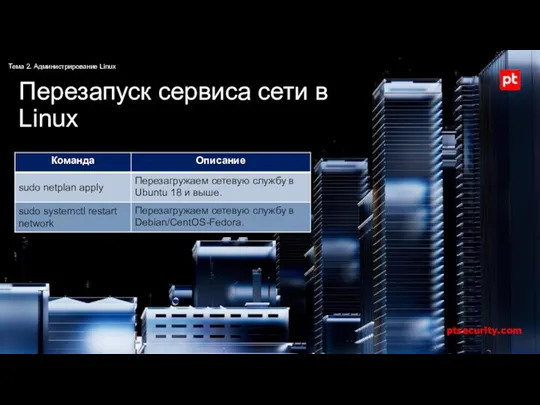

- 58. Перезапуск сервиса сети в Linux Тема 2. Администрирование Linux

- 59. Команда ip — это мощный инструмент для настройки сетевых интерфейсов, который должен знать любой системный администратор

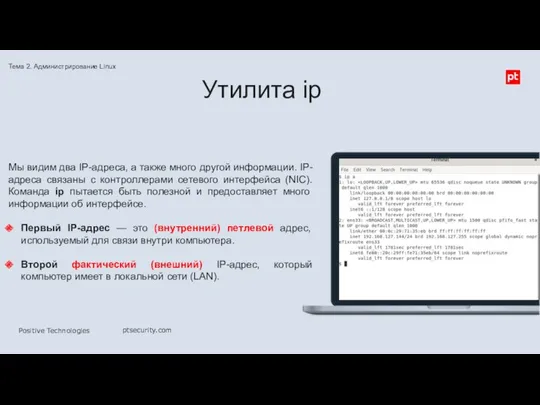

- 60. Утилита ip Мы видим два IP-адреса, а также много другой информации. IP-адреса связаны с контроллерами сетевого

- 61. Как просмотреть статистику использования трафика сетевыми интерфейсами? Чтобы увидеть статистику полученных и отправленных данных каждым интерфейсом,

- 62. Включение / остановка сетевого интерфейса Вы можете использовать опцию set с опцией up или down для

- 63. Мониторинг событий сетевых интерфейсов Всё, что происходит с сетевыми интерфейсами в режиме реального времени можно наблюдать

- 65. Скачать презентацию

![Удаление пользователей Для удаления существующего пользователя существует команда userdel. $userdel [опции] пользователь Тема 2. Администрирование Linux](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/595892/slide-11.jpg)

![Изменение прав доступа Изменить владельца $ сhown [опции] user1 file1](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/595892/slide-15.jpg)

Аналитический блок СБиС

Аналитический блок СБиС Postgresql set operators (union, intersect, except)

Postgresql set operators (union, intersect, except) Алгоритмы и исполнители

Алгоритмы и исполнители Введение в С#, константы, типы , выражения. Часть 1

Введение в С#, константы, типы , выражения. Часть 1 SQLite менеджер. Создание БД и таблиц. DDL и DML запросы

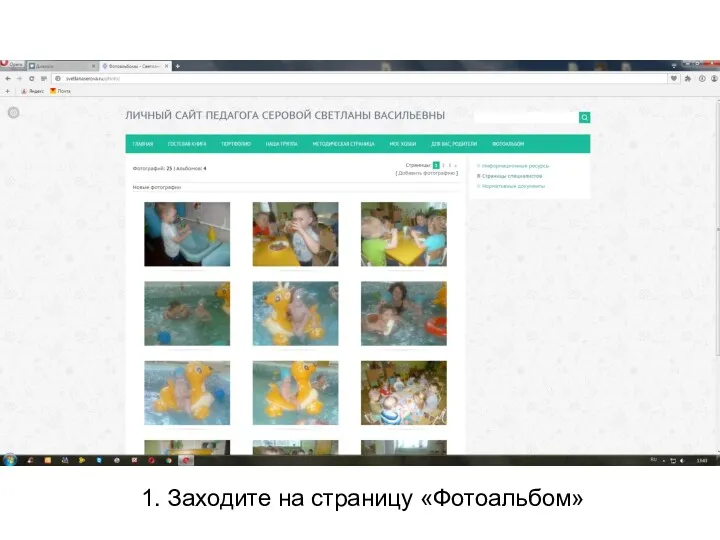

SQLite менеджер. Создание БД и таблиц. DDL и DML запросы Инструкция. Страница Фотоальбом

Инструкция. Страница Фотоальбом Computer Science

Computer Science Обучение программированию детей 6–10 лет. Создание алгоритмов в программах LEGO Education WeDo и RobboScratch

Обучение программированию детей 6–10 лет. Создание алгоритмов в программах LEGO Education WeDo и RobboScratch Вероятностный подход к определению количества информации. Формула Шеннона

Вероятностный подход к определению количества информации. Формула Шеннона ОУ Новоселецкая школа. Навигатор дополнительного образования Омской области

ОУ Новоселецкая школа. Навигатор дополнительного образования Омской области Lect_1_HTML

Lect_1_HTML Всемирная паутина. Понятие WWW

Всемирная паутина. Понятие WWW Режими роботи з текстовим документом

Режими роботи з текстовим документом Ақпараттық технология. АТ күнделікті өмірдегі маңызы. АТ қолданудың мақсаты. АТ перспективасы. АТ адамға кері әсері

Ақпараттық технология. АТ күнделікті өмірдегі маңызы. АТ қолданудың мақсаты. АТ перспективасы. АТ адамға кері әсері 4. Управление

4. Управление Правовые основы защиты информации

Правовые основы защиты информации Ассасины. Правда или вымысел?

Ассасины. Правда или вымысел? Благотворительный проект “Крылья”

Благотворительный проект “Крылья” Какие бывают чатботы и как можно использовать их для автоматизации

Какие бывают чатботы и как можно использовать их для автоматизации Современное телевидение. Аудитория, особенности телевещания в России, тенденции развития

Современное телевидение. Аудитория, особенности телевещания в России, тенденции развития Интернет, как глобальная информационная система

Интернет, как глобальная информационная система Інженерія вимог до програмного забезпечення. (Лекція 2.1)

Інженерія вимог до програмного забезпечення. (Лекція 2.1) Приемы работы в среде разработки Visual Prolog

Приемы работы в среде разработки Visual Prolog Учебно-методический комплекс по химии в 11 классах, с использованием ИКТ

Учебно-методический комплекс по химии в 11 классах, с использованием ИКТ Алгоритмы поиска. Двоичный поиск в упорядоченном массиве. Бинарное дерево поиска

Алгоритмы поиска. Двоичный поиск в упорядоченном массиве. Бинарное дерево поиска Bash programming part 1

Bash programming part 1 Rosetta Stone Library Solution Plus - программный продукт, предназначенный для обучения иностранным языкам

Rosetta Stone Library Solution Plus - программный продукт, предназначенный для обучения иностранным языкам Растрові та векторні зображення, їхні властивості. 6 клас. Урок 2

Растрові та векторні зображення, їхні властивості. 6 клас. Урок 2