Содержание

- 2. Учебные вопросы 1. История компьютерных вирусов. 2. Классификация компьютерных вирусов. 3. Методы защиты от компьютерных вирусов.

- 3. Введение Компьютерный вирус - это специально написанная программа, обычно небольшая по размерам, способная самостоятельно дописывать себя

- 4. Программа, внутри которой находится вирус, называется «зараженной» Когда такая программа начинает работу, то сначала управление получает

- 5. 1. История компьютерных вирусов Конец 1960-х - начало 70-х годов: "кролик" (the rabbit) - программа клонировала

- 6. 1981 год: эпидемия загрузочного вируса Elk Cloner на компьютерах Apple II. Вирус записывался в загрузочные сектора

- 7. История компьютерных вирусов 1987 год: появление вируса Vienna и ещё несколько вирусов для IBM PC. Это

- 8. 1988 год: в пятницу 13 мая сразу несколько фирм и университетов разных стран мира познакомились с

- 9. 1989 год: обнаружен новый вирус Datacrime, который имел крайне опасное проявление – с 13 октября по

- 10. 1990 год: этот год принёс несколько довольно заметных событий. Первое из них – появление полиморфик-вирусов Chameleon

- 11. 1991 год: популяция компьютерных вирусов непрерывно растёт, достигая уже нескольких сотен. В апреле разразилась настоящая эпидемия

- 12. 1994 год: всё большее значение приобретает проблема вирусов на CD-дисках. Быстро став популярными, эти диски и

- 13. 1995 год: произошёл инцидент с Microsoft: на диске, содержащем демонстрационную версию Windows 95. Копии этого диска

- 14. 1997 год: макровирусы перебрались в Office 97, поэтому появились вирусы, ориентированные только на документы Office 97.

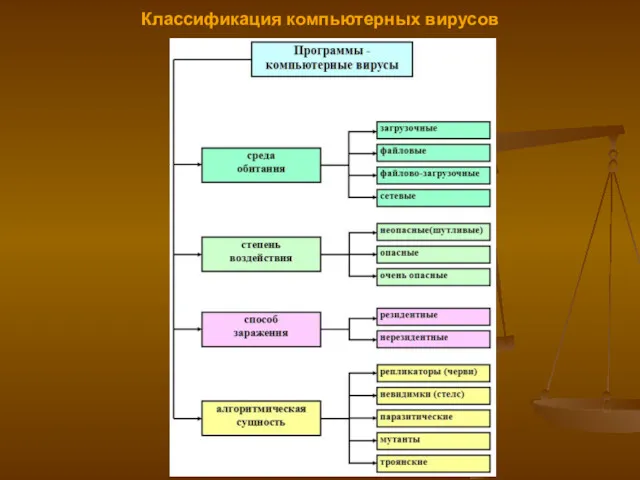

- 15. 2. Классификация компьютерных вирусов: Вирусы можно разделить на классы по следующим основным признакам: среда обитания; способ

- 16. Классификация компьютерных вирусов

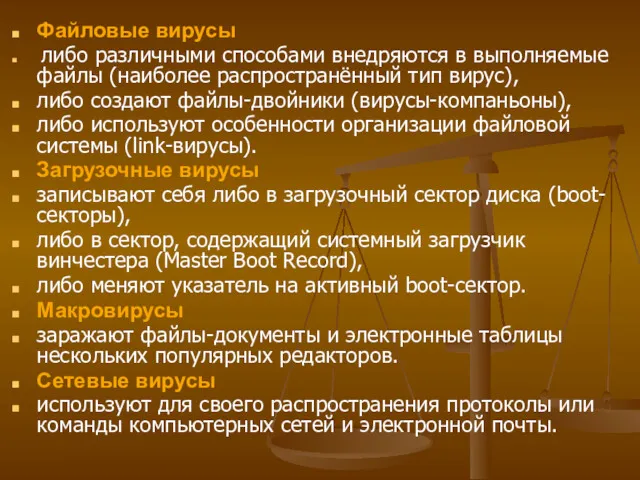

- 17. Файловые вирусы либо различными способами внедряются в выполняемые файлы (наиболее распространённый тип вирус), либо создают файлы-двойники

- 18. Существует большое количество сочетаний, например файлово-загрузочные вирусы, заражающие как файлы, так и загрузочные секторы дисков. Такие

- 19. Среди особенностей алгоритма работы вирусов выделяются следующие: - резидентность; - использование «стелс»-алгоритмов; - самошифрование и полиморфичность;

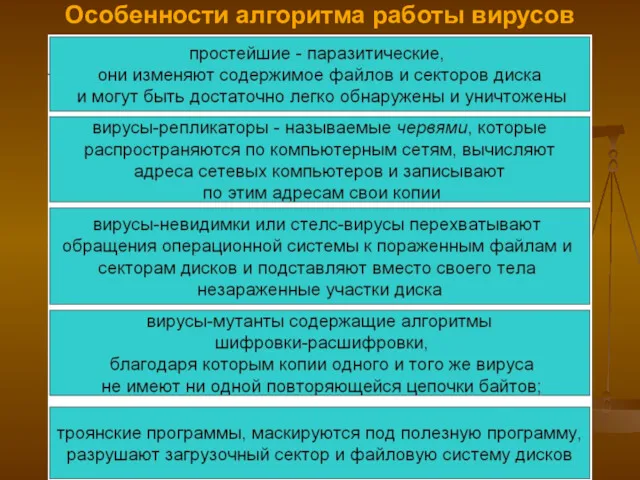

- 20. Особенности алгоритма работы вирусов

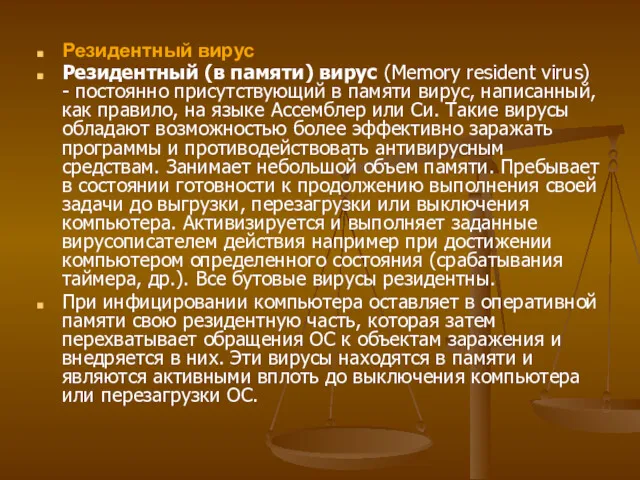

- 21. Резидентный вирус Pезидентный (в памяти) вирус (Memory resident virus) - постоянно присутствующий в памяти вирус, написанный,

- 22. Использование «стелс»-алгоритмов позволяет вирусам полностью или частично скрыть себя в системе. Наиболее распространённым «стелс»-алгоритмом является перехват

- 23. Обычно полиморфные генераторы распространяются их авторами без ограничений в виде файла-архива. Основным файлом в архиве любого

- 24. По диструктивным возможностям вирусы можно разделить на: - безвредные, т.е. никак не влияющие на работу компьютера

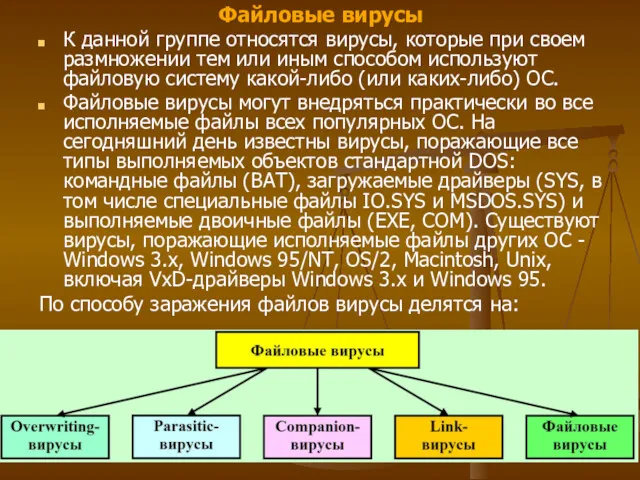

- 25. Файловые вирусы К данной группе относятся вирусы, которые при своем размножении тем или иным способом используют

- 26. Overwriting-вирусы Данный метод заражения является наиболее простым : вирус записывает свой код вместо кода заражаемого файла,

- 27. Parasitic-вирусы К паразитическим относятся все файловые вирусы, которые при распространении своих копий обязательно изменяют содержимое файлов,

- 28. Link-вирусы Link-вирусы, как и компаньон-вирусы, не изменяют физического содержимого файлов, однако при запуске зараженного файла заставляют

- 29. Файловые черви Файловые черви (worms) являются в некотором смысле разновидностью компаньон-вирусов, но при этом никоим образом

- 30. Алгоритм работы файлового вируса Получив управление, вирус совершает следующие действия: (приводится список наиболее общих действий вируса

- 31. Загрузочные вирусы Загрузочные вирусы заражают загрузочный (boot) сектор гибкого диска в boot-сектор или Master Boot Record

- 32. Алгоритм работы загрузочного вируса Практически все загрузочные вирусы резидентны. Они внедряются в память компьютера при загрузке

- 33. Макровирусы Макровирусы (macro viruses) являются программами на языках (макроязыках), встроенных в некоторые системы обработки данных (текстовые

- 34. Эта особенность макроязыков предназначена для автоматической обработки данных в больших организациях или в глобальных сетях и

- 35. Макровирусы, поражающие файлы Word, Excel или Office 97, как правило, пользуются одним из трех приемов: в

- 36. Сетевые вирусы К сетевым относятся вирусы, которые для своего распространения активно используют протоколы и возможности локальных

- 37. Прочие вредные программы К вредным программам помимо вирусов относятся также "троянские кони" (логические бомбы), intended-вирусы, конструкторы

- 38. Следует отметить также "злые шутки" (hoax). К ним относятся программы, которые не причиняют компьютеру какого-либо прямого

- 39. "Стелс"-вирусы "Стелс"-вирусы теми или иными способами скрывают факт своего присутствия в системе. Известны "стелс"-вирусы всех типов

- 40. Большинство файловых "стелс"-вирусов использует те же приемы, что приведены выше: они либо перехватывают DOS-вызовы обращения к

- 41. Полиморфик-вирусы Полиморфик-вирусами являются те, обнаружение которых невозможно , или крайне затруднительно осуществить при помощи так называемых

- 42. Пути проникновения вирусов на компьютер: Глобальная сеть Internet . Электронная почта. Локальная сеть. Компьютеры «Общего назначения».

- 43. 3. Методы защиты от компьютерных вирусов 1. Установите на свой персональный компьютер современную антивирусную программу. 2.

- 44. Файрвол (англ. firewall, от fire «огонь» + wall «стена») означает: Межсетевой экран (брандмауэр) — технологический барьер,

- 45. Антивирусные программы предназначены для предотвращения заражения компьютера вирусом и ликвидации последствий заражения.

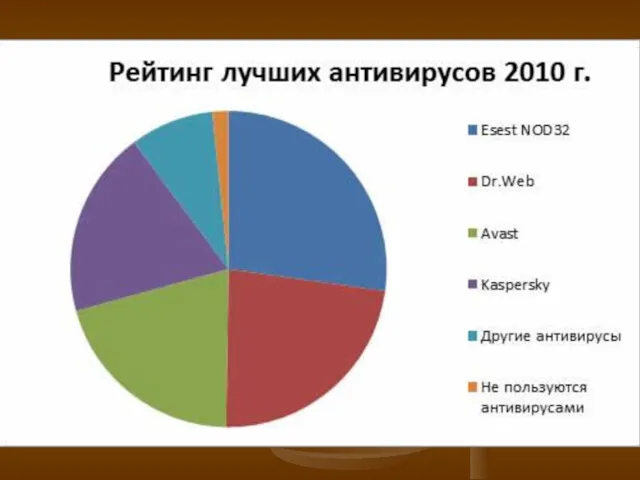

- 46. Опрос пользователей ПК.

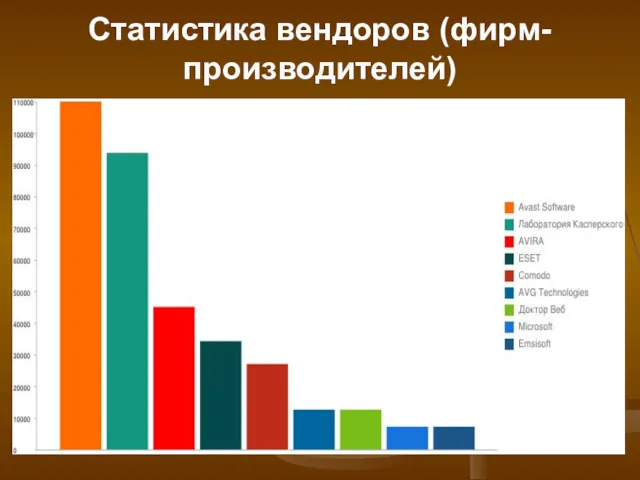

- 48. Статистика вендоров (фирм-производителей)

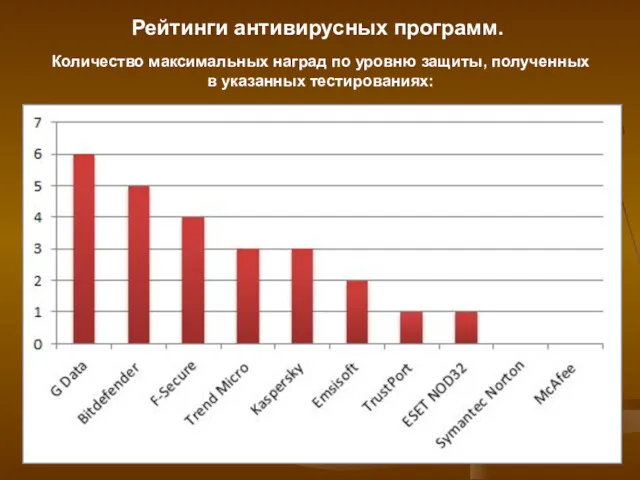

- 49. Рейтинги антивирусных программ. Количество максимальных наград по уровню защиты, полученных в указанных тестированиях:

- 50. Наиболее популярные фаерволы Встроенный в Windows (как XP так и Vista) брандмауэр Kaspersky Internet Security Norton

- 51. Три вирусные аксиомы Во-первых, вирусы не возникают сами собой - их создают нехорошие программисты-хакеры и рассылают

- 52. Антивирусные программы DrWeb ADinf32 Avast Norton Antivirus Антивирус Касперского Антивирус NOD32

- 53. DrWeb Антивирусные программы семейства Dr.Web выполняют поиск и удаление известных программе вирусов из памяти и с

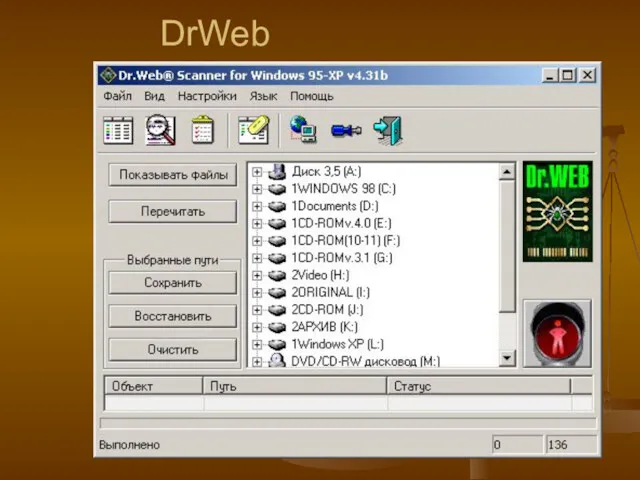

- 54. DrWeb

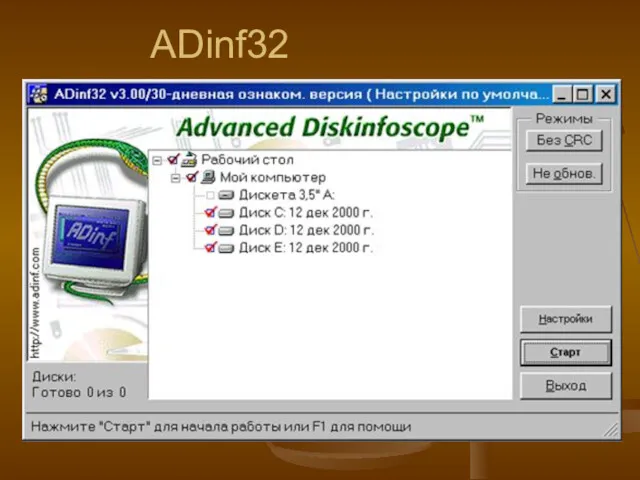

- 55. ADinf32 Ревизор диска ADinf32 - современное средство для защиты от вирусов и для контроля целостности и

- 56. ADinf32

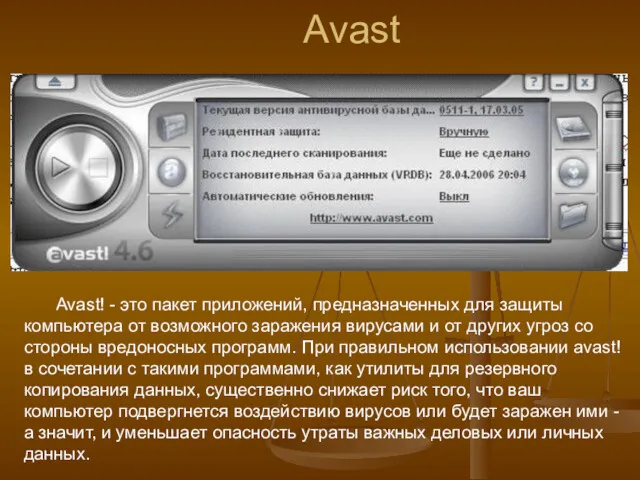

- 57. Avast Avast! - это пакет приложений, предназначенных для защиты компьютера от возможного заражения вирусами и от

- 58. Avast

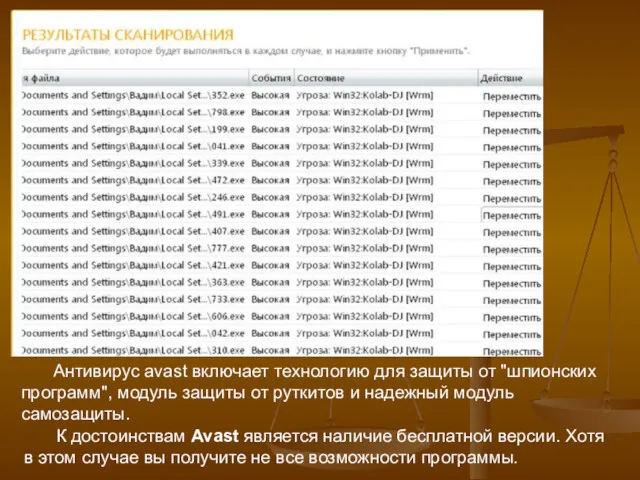

- 59. Антивирус avast включает технологию для защиты от "шпионских программ", модуль защиты от руткитов и надежный модуль

- 60. Norton Antivirus

- 61. Norton Antiviras — программа на редкость «въедливая», из-под ее контроля не уйдет ни один запущенный на

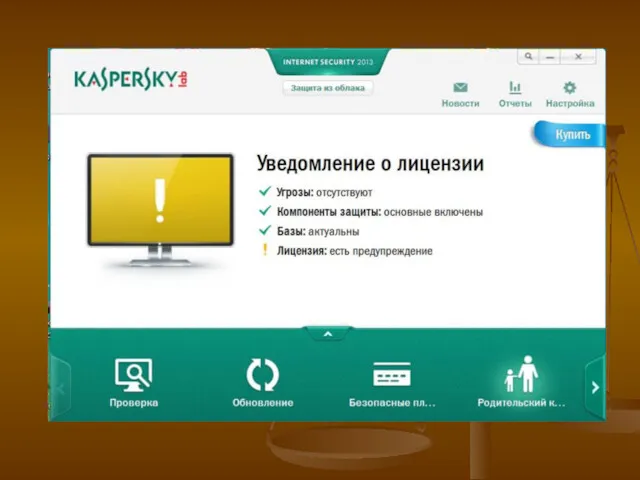

- 62. Антивирус Касперского Антивирус Касперского 2012 это: - Базовая защита компьютера - Передовые антивирусные технологии - Защита

- 63. Антивирус Касперского В состав Kaspersky AntiVirus Personal Pro входят: AVP Сканер - имеет большое количество настроек,

- 64. Антивирус Касперского® 2012 – это решение для базовой защиты компьютера от вредоносных программ. Продукт содержит основные

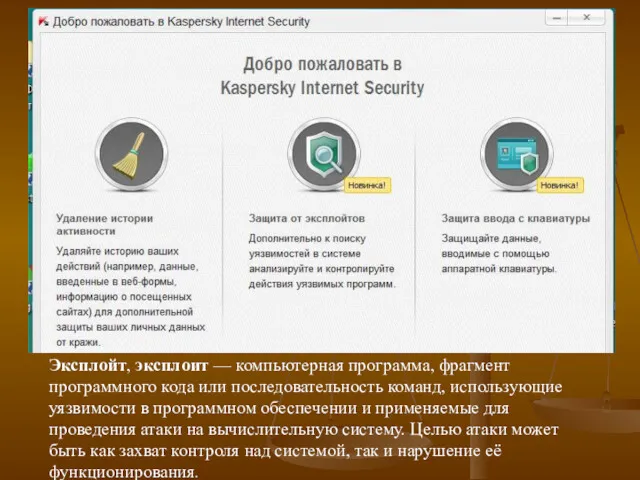

- 65. Основные функции программы Kaspersky Internet Security обеспечивает комплексную защиту компьютера от известных и новых угроз, сетевых

- 66. Эксплойт, эксплоит — компьютерная программа, фрагмент программного кода или последовательность команд, использующие уязвимости в программном обеспечении

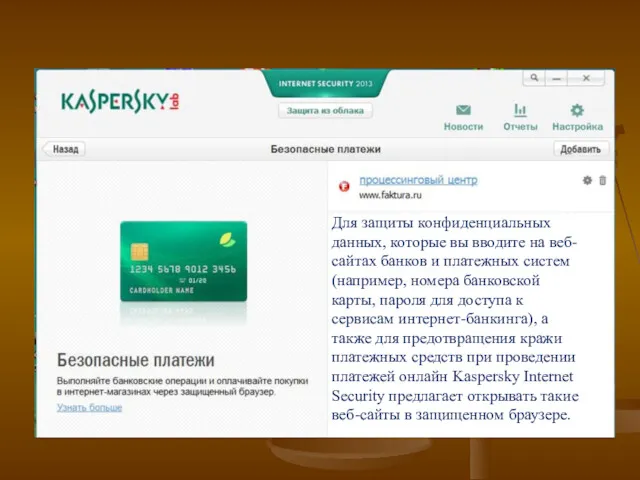

- 68. Для защиты конфиденциальных данных, которые вы вводите на веб-сайтах банков и платежных систем (например, номера банковской

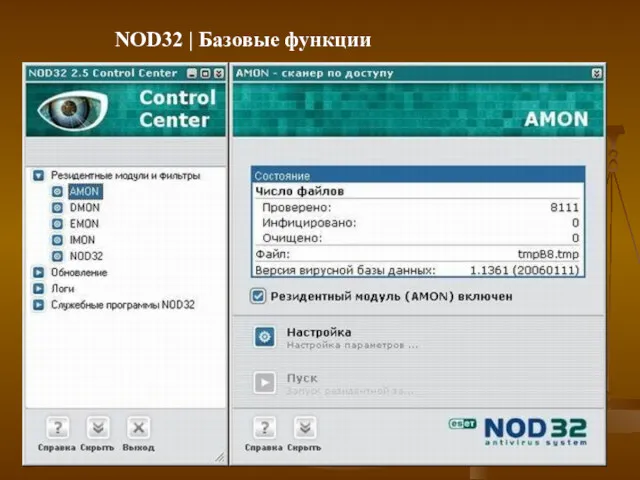

- 69. Антивирус NOD32 выпущен одним из лидеров антивирусного рынка, компанией ESET. За последние годы NOD32 завоевал популярность

- 70. NOD32 | Базовые функции

- 71. Межсетевой экран или сетевой экран — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих

- 72. Приложения, созданные злоумышленниками, способны проникнуть по сети на незащищенный компьютер и запускаться незаметно для Вас. Они

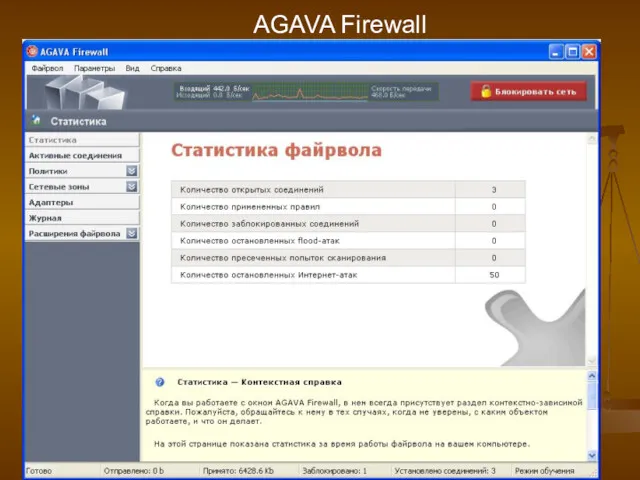

- 73. AGAVA Firewall

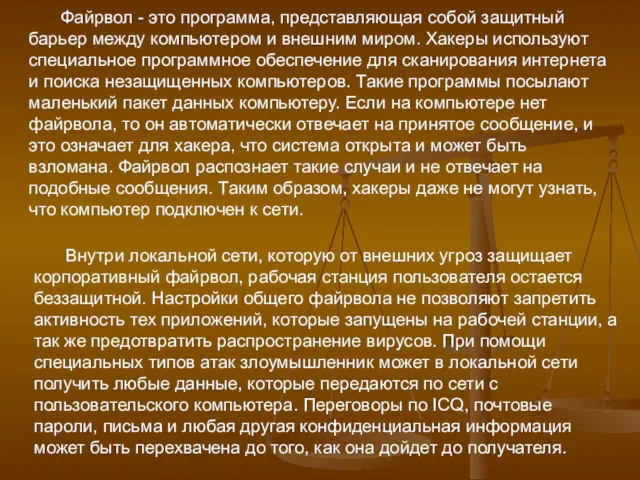

- 74. Файрвол - это программа, представляющая собой защитный барьер между компьютером и внешним миром. Хакеры используют специальное

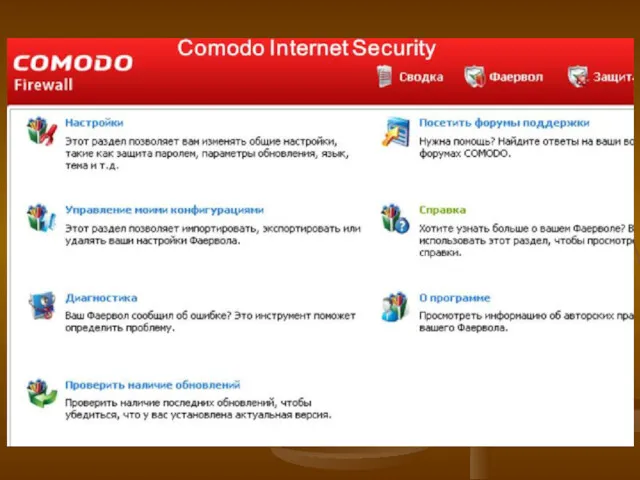

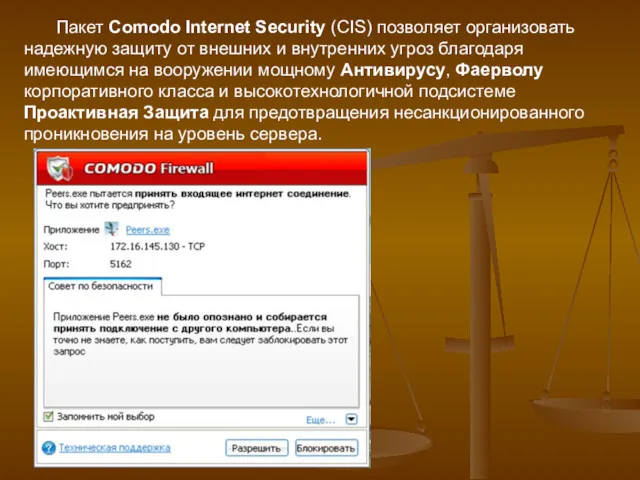

- 76. Пакет Comodo Internet Security (CIS) позволяет организовать надежную защиту от внешних и внутренних угроз благодаря имеющимся

- 78. Скачать презентацию

Эстафета. Информатика

Эстафета. Информатика Star-shaped local area network

Star-shaped local area network Понятие алгоритма. Свойства алгоритмов

Понятие алгоритма. Свойства алгоритмов Внешние устройства ПК

Внешние устройства ПК Проект информационной системы по ведению учёта подписной деятельности почтовым отделением

Проект информационной системы по ведению учёта подписной деятельности почтовым отделением Интернет: вред и польза

Интернет: вред и польза Структура бизнес-процесса

Структура бизнес-процесса Графический исполнитель Муравей и компания

Графический исполнитель Муравей и компания Publisher - основы издательской деятельности

Publisher - основы издательской деятельности Puppet – configuration management tool

Puppet – configuration management tool Транзакции. Часть 2

Транзакции. Часть 2 Язык sql

Язык sql BlaBlaCar. Communication Plan

BlaBlaCar. Communication Plan Resilience Modeling and Analysis (RMA) методологія

Resilience Modeling and Analysis (RMA) методологія PostgreSQL - система объектно-реляционных баз данных

PostgreSQL - система объектно-реляционных баз данных Разработка информационного обеспечения для поддержки деятельности предприятия сферы услуг

Разработка информационного обеспечения для поддержки деятельности предприятия сферы услуг Парадигма якості в програмній інженерії

Парадигма якості в програмній інженерії Introduction of Mobile. Cloud Computing

Introduction of Mobile. Cloud Computing Презентация по теме Сканеры

Презентация по теме Сканеры Адресация в компьютерных сетях

Адресация в компьютерных сетях Общие сведения о языке программирования Паскаль. Начала программирования. (9 класс)

Общие сведения о языке программирования Паскаль. Начала программирования. (9 класс) Создание презентации в PowerPoint

Создание презентации в PowerPoint Regression testing

Regression testing Научно-популярные издания. Особенности текста и оформления

Научно-популярные издания. Особенности текста и оформления Анализ функциональности старых систем

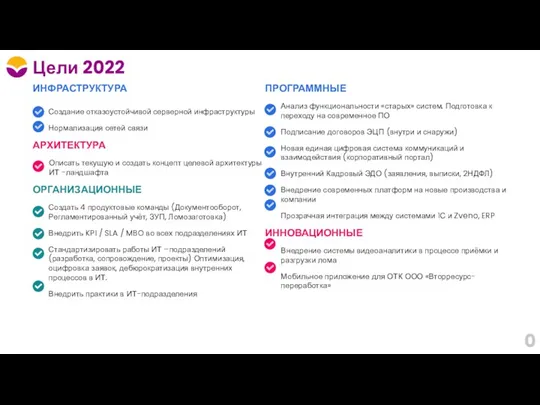

Анализ функциональности старых систем Применение дистанционных технологий при обучении детей с ОВЗ

Применение дистанционных технологий при обучении детей с ОВЗ Киберспорт

Киберспорт Alcatel 1000 s12 digital switching system

Alcatel 1000 s12 digital switching system