Содержание

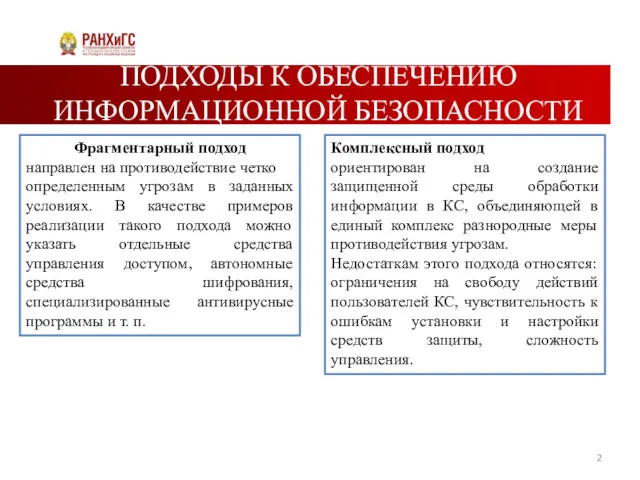

- 2. ПОДХОДЫ К ОБЕСПЕЧЕНИЮ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Фрагментарный подход направлен на противодействие четко определенным угрозам в заданных условиях.

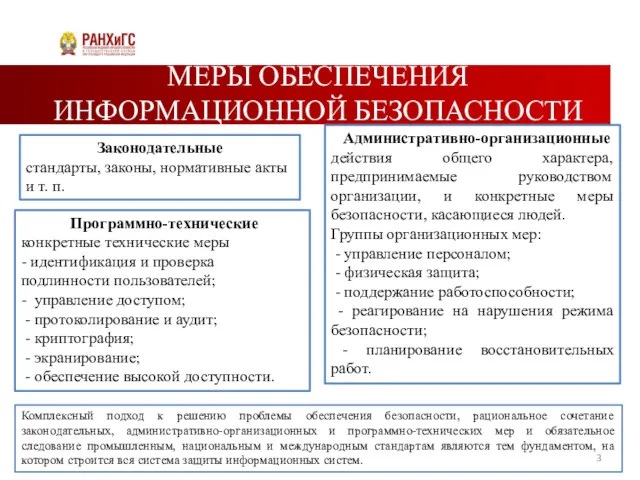

- 3. МЕРЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Законодательные стандарты, законы, нормативные акты и т. п. Административно-организационные действия общего характера,

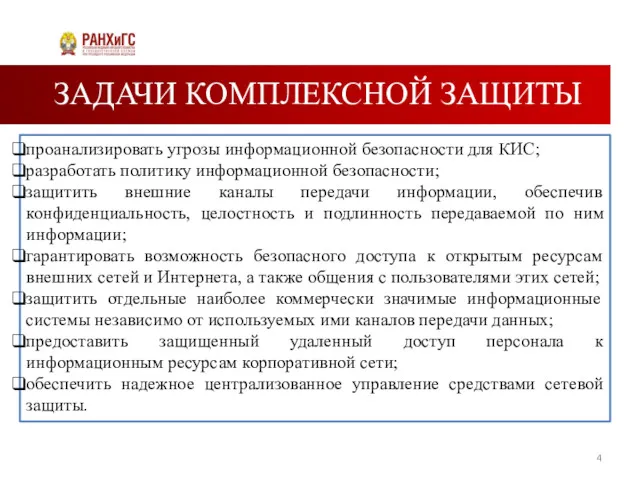

- 4. ЗАДАЧИ КОМПЛЕКСНОЙ ЗАЩИТЫ проанализировать угрозы информационной безопасности для КИС; разработать политику информационной безопасности; защитить внешние каналы

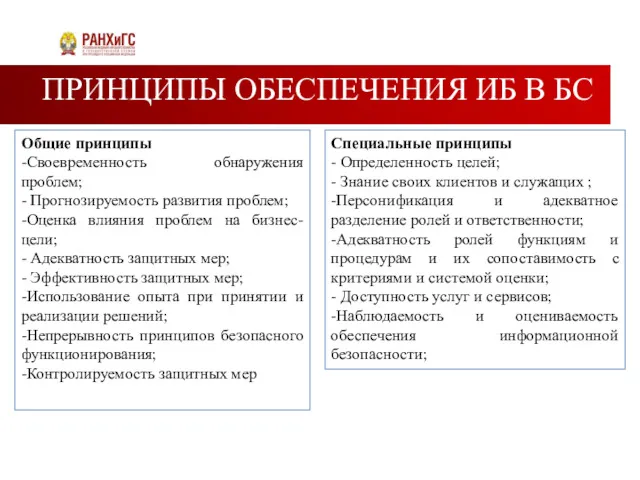

- 5. ПРИНЦИПЫ ОБЕСПЕЧЕНИЯ ИБ В БС Общие принципы -Своевременность обнаружения проблем; - Прогнозируемость развития проблем; -Оценка влияния

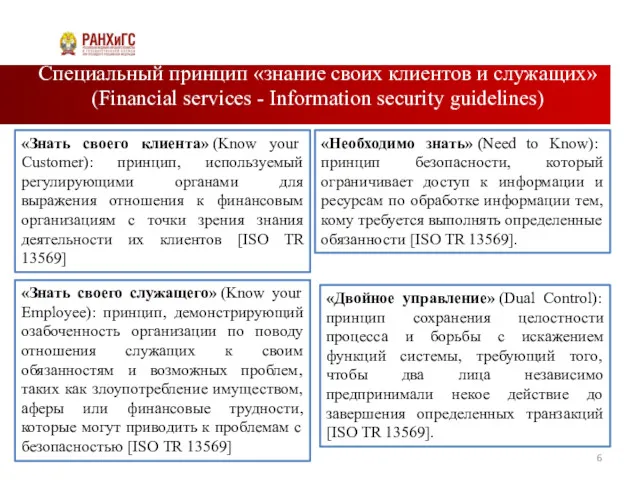

- 6. Специальный принцип «знание своих клиентов и служащих» (Financial services - Information security guidelines) «Знать своего клиента»

- 7. СОИБ ОРГАНИЗАЦИИ БС РФ

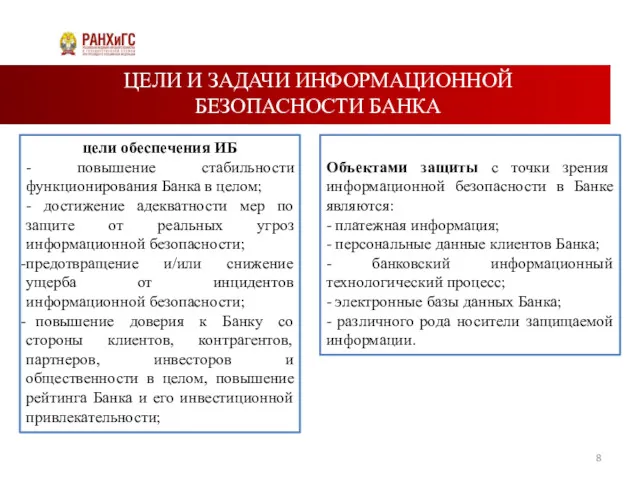

- 8. ЦЕЛИ И ЗАДАЧИ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ БАНКА цели обеспечения ИБ - повышение стабильности функционирования Банка в целом;

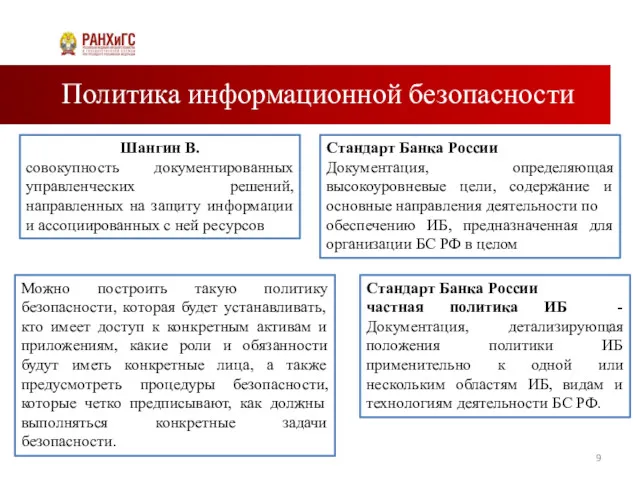

- 9. Политика информационной безопасности Шангин В. совокупность документированных управленческих решений, направленных на защиту информации и ассоциированных с

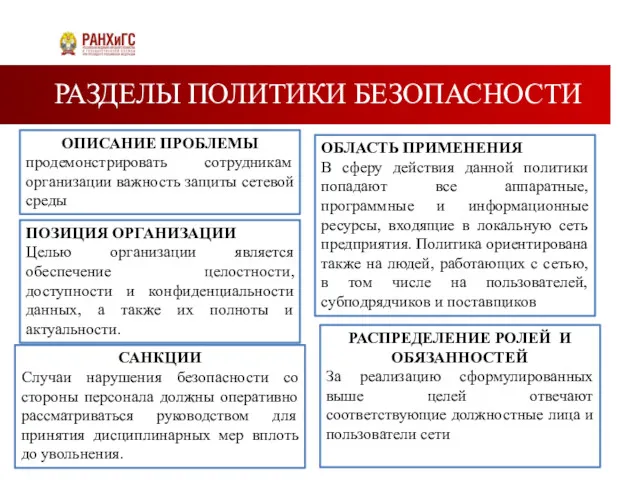

- 10. РАЗДЕЛЫ ПОЛИТИКИ БЕЗОПАСНОСТИ ОПИСАНИЕ ПРОБЛЕМЫ продемонстрировать сотрудникам организации важность защиты сетевой среды ОБЛАСТЬ ПРИМЕНЕНИЯ В сферу

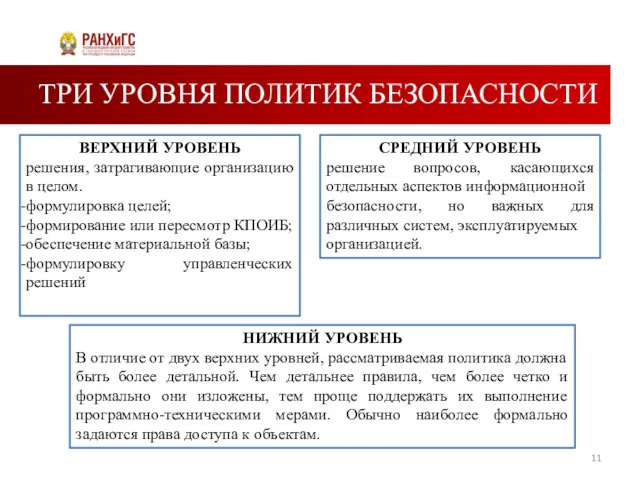

- 11. ТРИ УРОВНЯ ПОЛИТИК БЕЗОПАСНОСТИ ВЕРХНИЙ УРОВЕНЬ решения, затрагивающие организацию в целом. формулировка целей; формирование или пересмотр

- 12. СТРУКТУРА ПОЛИТИКИ БЕЗОПАСНОСТИ

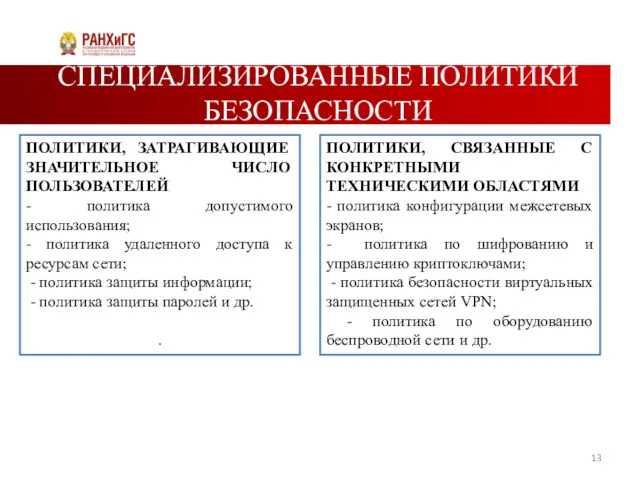

- 13. СПЕЦИАЛИЗИРОВАННЫЕ ПОЛИТИКИ БЕЗОПАСНОСТИ ПОЛИТИКИ, ЗАТРАГИВАЮЩИЕ ЗНАЧИТЕЛЬНОЕ ЧИСЛО ПОЛЬЗОВАТЕЛЕЙ - политика допустимого использования; - политика удаленного доступа

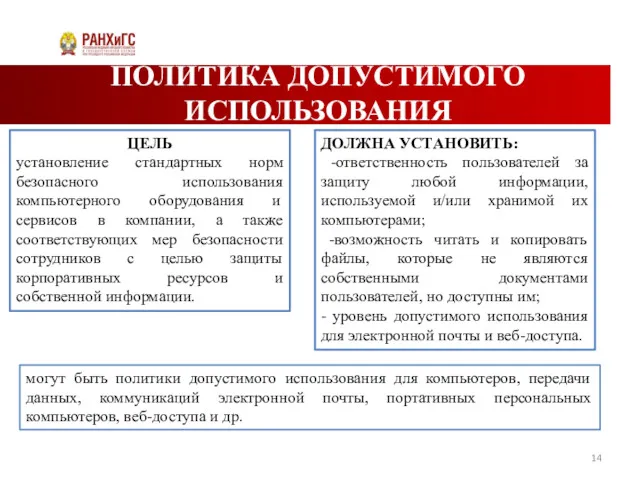

- 14. ПОЛИТИКА ДОПУСТИМОГО ИСПОЛЬЗОВАНИЯ ЦЕЛЬ установление стандартных норм безопасного использования компьютерного оборудования и сервисов в компании, а

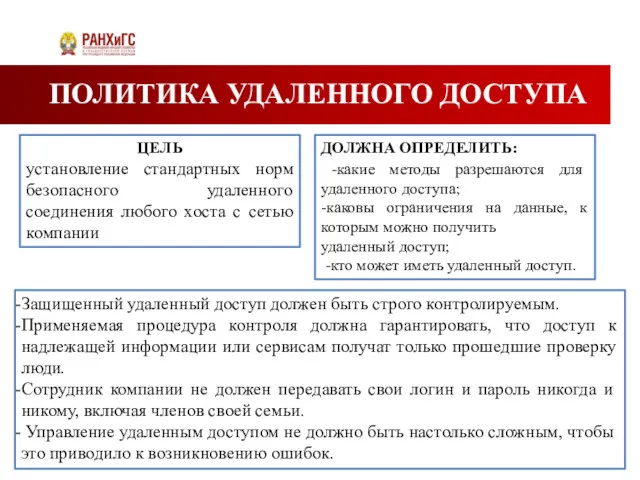

- 15. ПОЛИТИКА УДАЛЕННОГО ДОСТУПА ЦЕЛЬ установление стандартных норм безопасного удаленного соединения любого хоста с сетью компании ДОЛЖНА

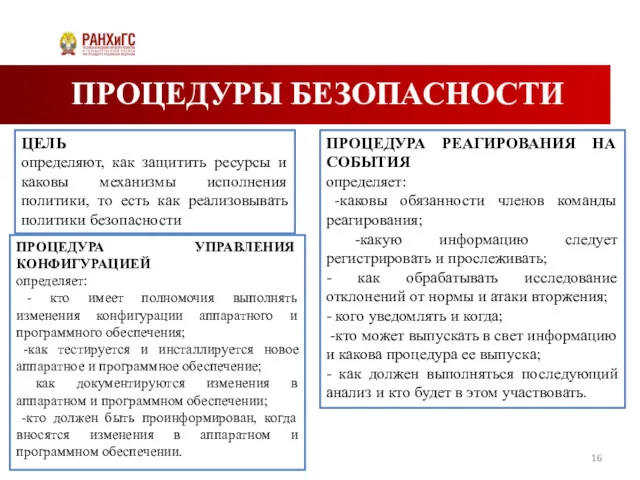

- 16. ПРОЦЕДУРЫ БЕЗОПАСНОСТИ ЦЕЛЬ определяют, как защитить ресурсы и каковы механизмы исполнения политики, то есть как реализовывать

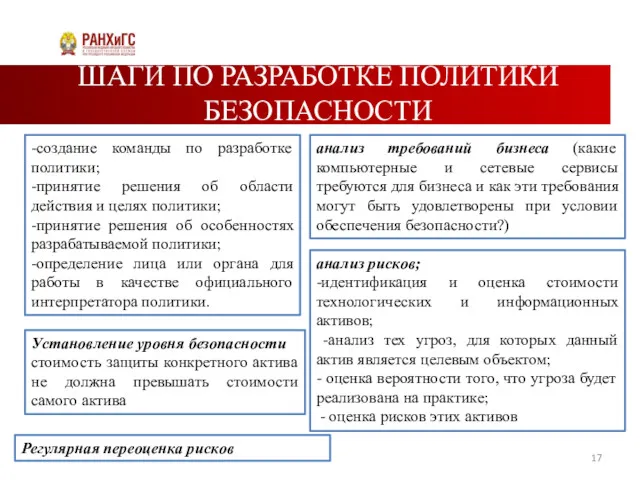

- 17. ШАГИ ПО РАЗРАБОТКЕ ПОЛИТИКИ БЕЗОПАСНОСТИ -создание команды по разработке политики; -принятие решения об области действия и

- 18. ПРОЦЕСС В ИБ

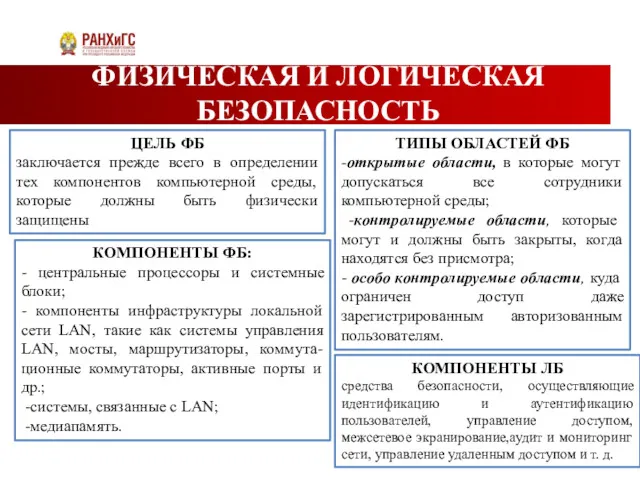

- 19. ФИЗИЧЕСКАЯ И ЛОГИЧЕСКАЯ БЕЗОПАСНОСТЬ ЦЕЛЬ ФБ заключается прежде всего в определении тех компонентов компьютерной среды, которые

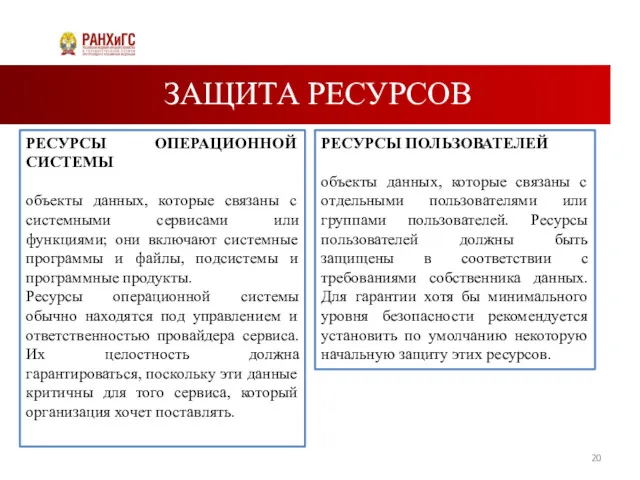

- 20. ЗАЩИТА РЕСУРСОВ РЕСУРСЫ ОПЕРАЦИОННОЙ СИСТЕМЫ объекты данных, которые связаны с системными сервисами или функциями; они включают

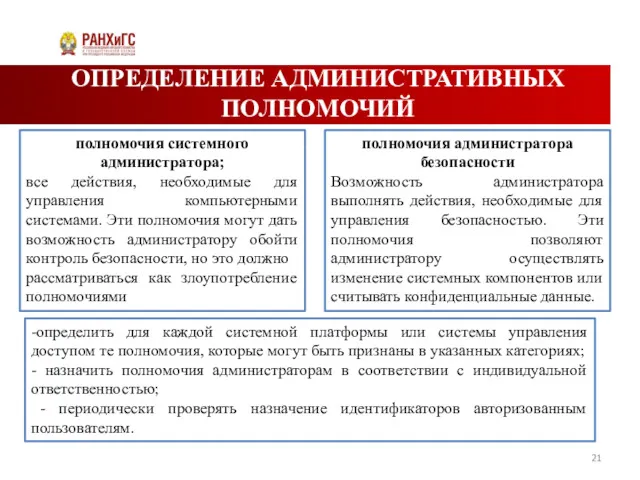

- 21. ОПРЕДЕЛЕНИЕ АДМИНИСТРАТИВНЫХ ПОЛНОМОЧИЙ полномочия системного администратора; все действия, необходимые для управления компьютерными системами. Эти полномочия могут

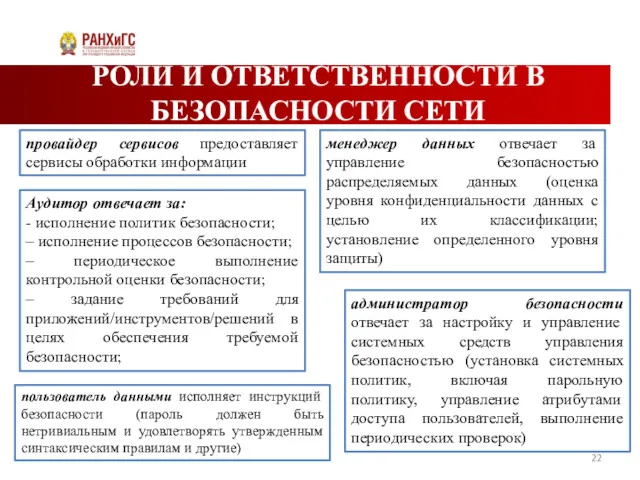

- 22. РОЛИ И ОТВЕТСТВЕННОСТИ В БЕЗОПАСНОСТИ СЕТИ провайдер сервисов предоставляет сервисы обработки информации Аудитор отвечает за: -

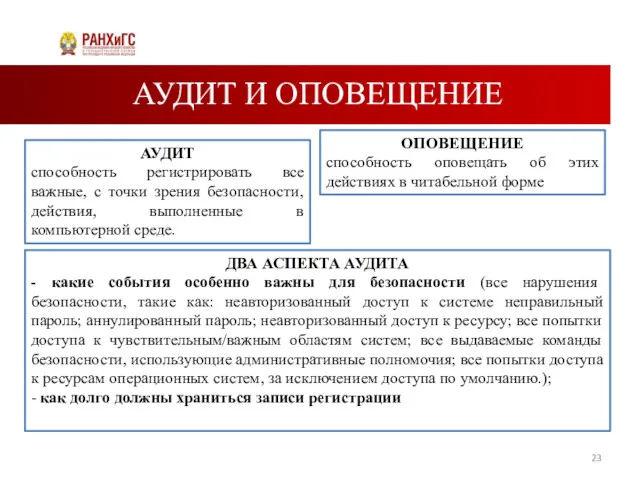

- 23. АУДИТ И ОПОВЕЩЕНИЕ АУДИТ способность регистрировать все важные, с точки зрения безопасности, действия, выполненные в компьютерной

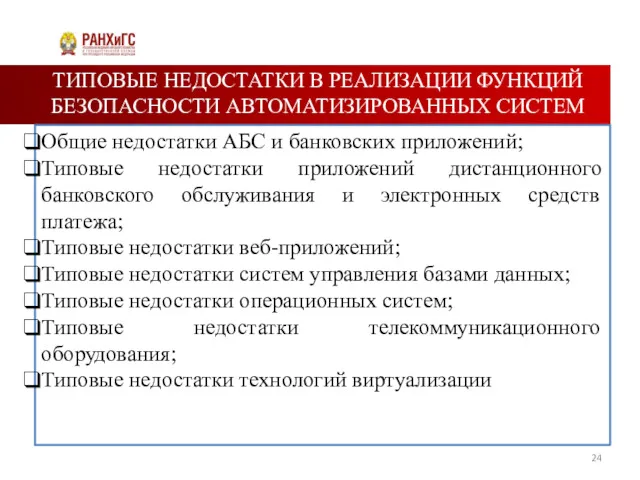

- 24. ТИПОВЫЕ НЕДОСТАТКИ В РЕАЛИЗАЦИИ ФУНКЦИЙ БЕЗОПАСНОСТИ АВТОМАТИЗИРОВАННЫХ СИСТЕМ Общие недостатки АБС и банковских приложений; Типовые недостатки

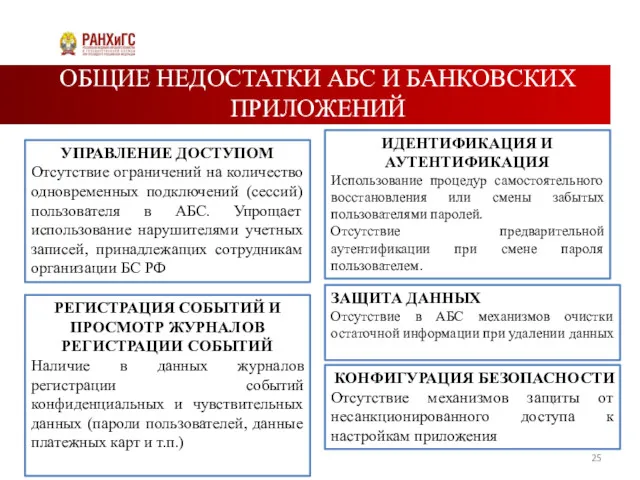

- 25. ОБЩИЕ НЕДОСТАТКИ АБС И БАНКОВСКИХ ПРИЛОЖЕНИЙ УПРАВЛЕНИЕ ДОСТУПОМ Отсутствие ограничений на количество одновременных подключений (сессий) пользователя

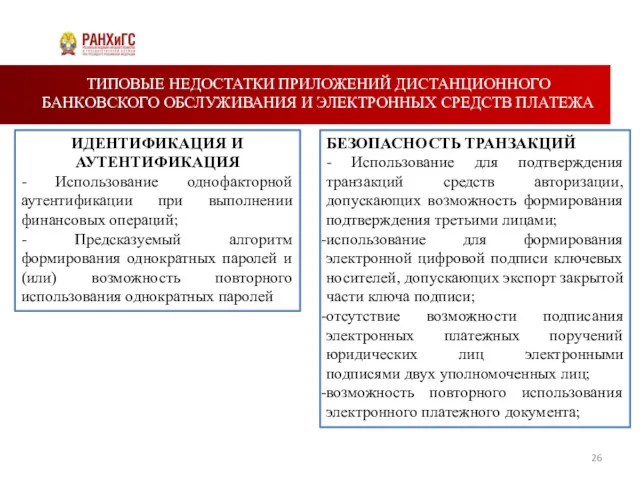

- 26. ТИПОВЫЕ НЕДОСТАТКИ ПРИЛОЖЕНИЙ ДИСТАНЦИОННОГО БАНКОВСКОГО ОБСЛУЖИВАНИЯ И ЭЛЕКТРОННЫХ СРЕДСТВ ПЛАТЕЖА БЕЗОПАСНОСТЬ ТРАНЗАКЦИЙ - Использование для подтверждения

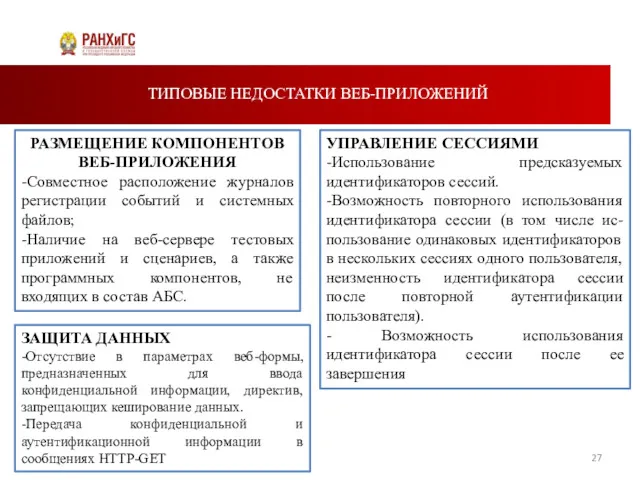

- 27. ТИПОВЫЕ НЕДОСТАТКИ ВЕБ-ПРИЛОЖЕНИЙ УПРАВЛЕНИЕ СЕССИЯМИ -Использование предсказуемых идентификаторов сессий. -Возможность повторного использования идентификатора сессии (в том

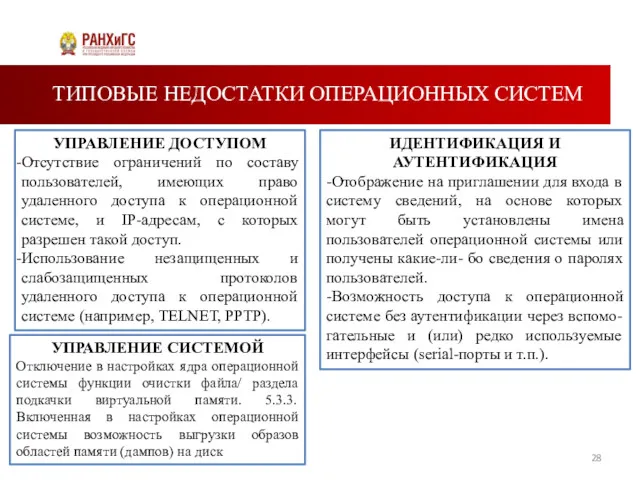

- 28. ТИПОВЫЕ НЕДОСТАТКИ ОПЕРАЦИОННЫХ СИСТЕМ ИДЕНТИФИКАЦИЯ И АУТЕНТИФИКАЦИЯ -Отображение на приглашении для входа в систему сведений, на

- 29. УЯЗВИМОСТИ ОНЛАЙН-БАНКОВ 2016 Распределение систем по максимальной степени риска обнаруженных уязвимостей

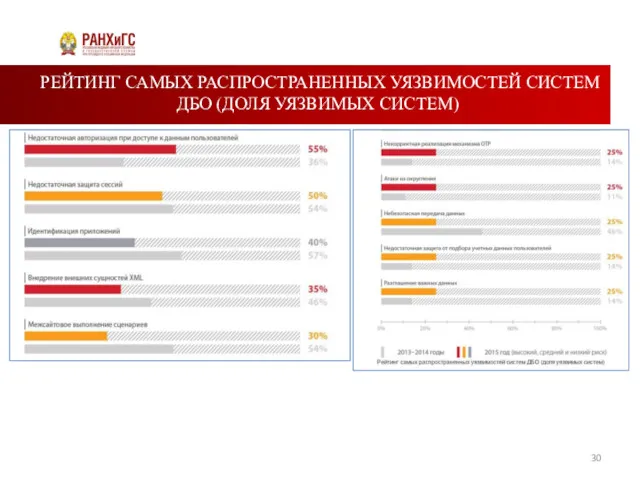

- 30. РЕЙТИНГ САМЫХ РАСПРОСТРАНЕННЫХ УЯЗВИМОСТЕЙ СИСТЕМ ДБО (ДОЛЯ УЯЗВИМЫХ СИСТЕМ)

- 31. Реализуемые угрозы информационной безопасности систем ДБО

- 32. РАСПРЕДЕЛЕНИЕ ПО СУБЪЕКТАМ

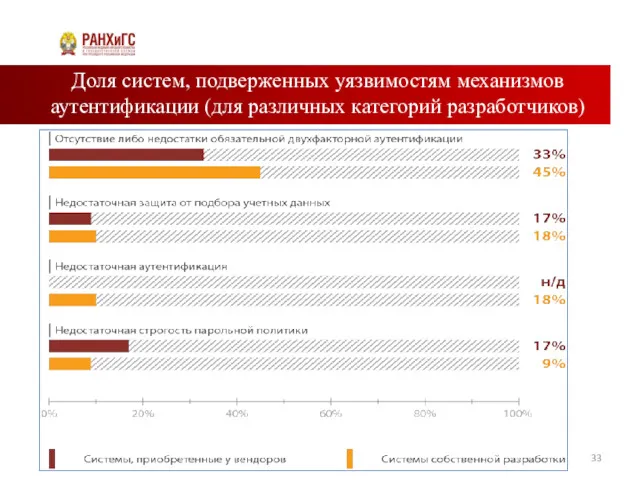

- 33. Доля систем, подверженных уязвимостям механизмов аутентификации (для различных категорий разработчиков)

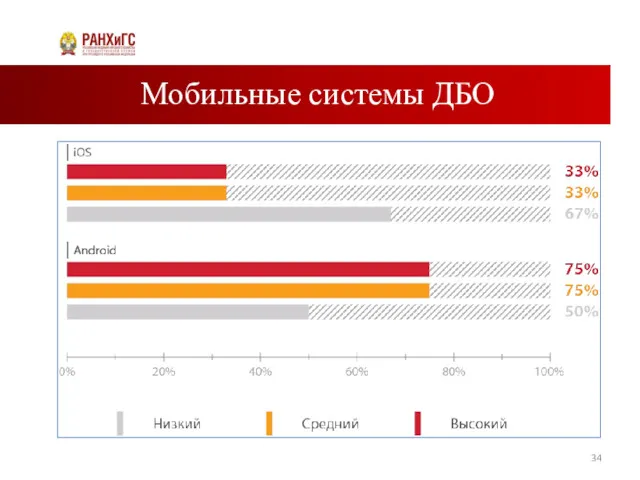

- 34. Мобильные системы ДБО

- 35. Наиболее распространенные уязвимости клиентского ПО мобильных систем

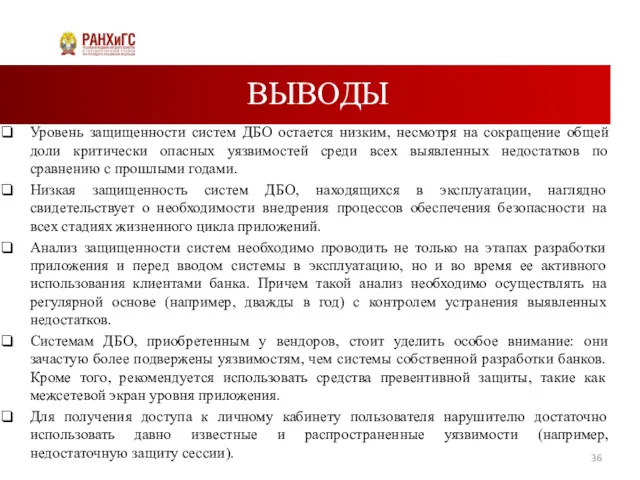

- 36. ВЫВОДЫ Уровень защищенности систем ДБО остается низким, несмотря на сокращение общей доли критически опасных уязвимостей среди

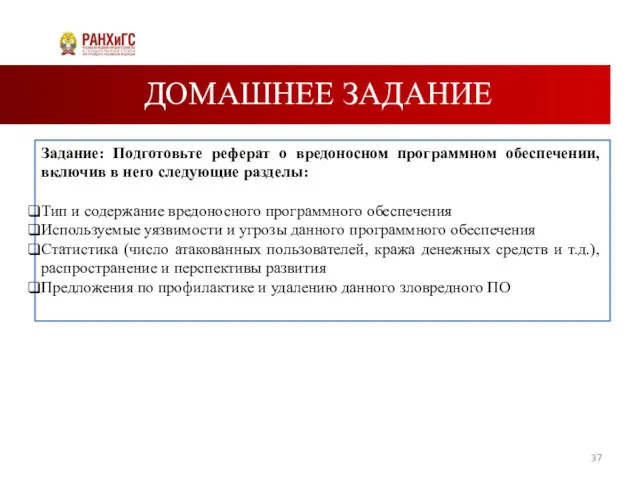

- 37. ДОМАШНЕЕ ЗАДАНИЕ Задание: Подготовьте реферат о вредоносном программном обеспечении, включив в него следующие разделы: Тип и

- 38. ДОКЛАДЫ

- 40. Скачать презентацию

Информація. Поняття та види інформації

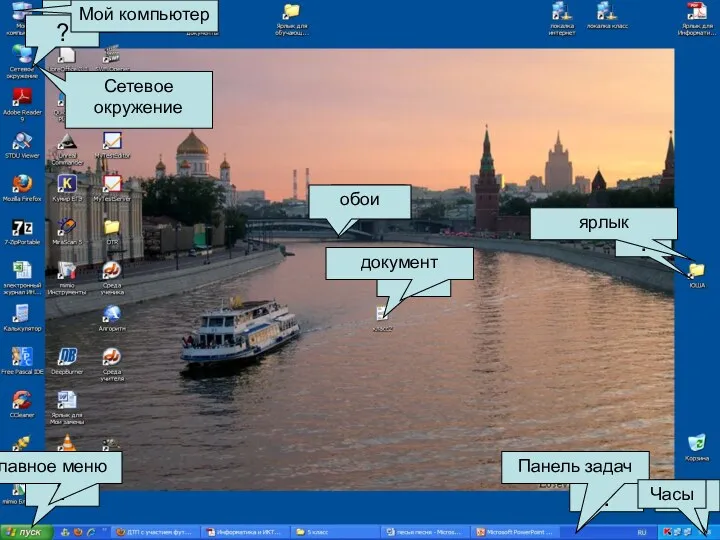

Информація. Поняття та види інформації Презентация по теме Рабочий стол

Презентация по теме Рабочий стол კომპიუტერის აპარატურული უზრუნველყოფა

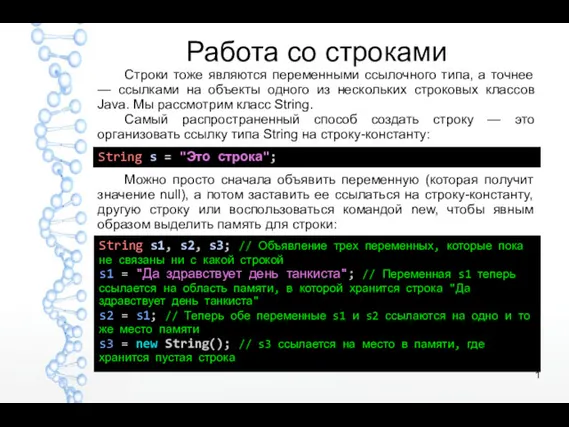

კომპიუტერის აპარატურული უზრუნველყოფა Работа со строками

Работа со строками Основы программирования. Циклы

Основы программирования. Циклы Графический редактор Paint

Графический редактор Paint Дискретные и автономные транзакции Oracle

Дискретные и автономные транзакции Oracle Презентация Дикие животные наших лесов.

Презентация Дикие животные наших лесов. Мобильные приложения для обучения

Мобильные приложения для обучения Создание WEB-страниц с рамками

Создание WEB-страниц с рамками ОГЭ по информатике. Решение заданий 20.1 с помощью алгоритмического языка в среде Кумир. Исполнитель Робот

ОГЭ по информатике. Решение заданий 20.1 с помощью алгоритмического языка в среде Кумир. Исполнитель Робот Архитектурная схема ЭВМ. Состав ПК

Архитектурная схема ЭВМ. Состав ПК Новая редакция 2.0 программного продукта 1СПредприятие 8. Бухгалтерский учет для государственных предприятий Казахстана

Новая редакция 2.0 программного продукта 1СПредприятие 8. Бухгалтерский учет для государственных предприятий Казахстана Автоматизированное рабочее место

Автоматизированное рабочее место Новый уровень Вашего бизнеса. Поставка программных продуктов в режиме онлайн

Новый уровень Вашего бизнеса. Поставка программных продуктов в режиме онлайн Тезаурус. Машинное обучение

Тезаурус. Машинное обучение Как записать ребенка в загородный лагерь

Как записать ребенка в загородный лагерь Электронная почта и другие сервисы компьютерных сетей

Электронная почта и другие сервисы компьютерных сетей Agile – новый подход к управлению проектами

Agile – новый подход к управлению проектами Особливості політичного впливу ЗМІ

Особливості політичного впливу ЗМІ Алгоритмы синхронизации

Алгоритмы синхронизации Автоматизоване створення веб-сайту

Автоматизоване створення веб-сайту Текстовый процессор Microsoft Office Word

Текстовый процессор Microsoft Office Word Безопасность банковской деятельности

Безопасность банковской деятельности Сетевые характеристики. Лекция 6

Сетевые характеристики. Лекция 6 Удивительные технологии будущего

Удивительные технологии будущего Презентация к уроку ВЗУ компьютера. Жесткий диск

Презентация к уроку ВЗУ компьютера. Жесткий диск React Native — Navigation between

React Native — Navigation between