Слайд 2

Оглавление

Введение

Технологии аутентификации

Криптография

Контроль доступа и авторизация

Антивирусное ПО

Брандмауэр

Системные обновления и патчи

Заключение

Список литературы

Слайд 3

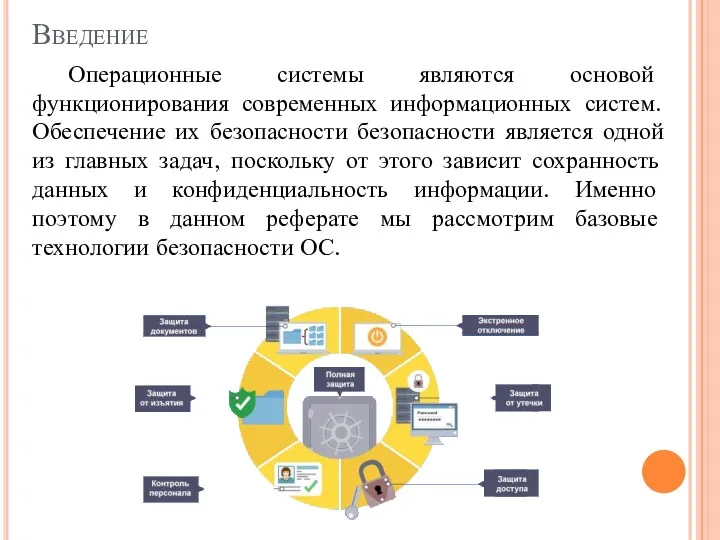

Введение

Операционные системы являются основой функционирования современных информационных систем. Обеспечение их безопасности

безопасности является одной из главных задач, поскольку от этого зависит сохранность данных и конфиденциальность информации. Именно поэтому в данном реферате мы рассмотрим базовые технологии безопасности ОС.

Слайд 4

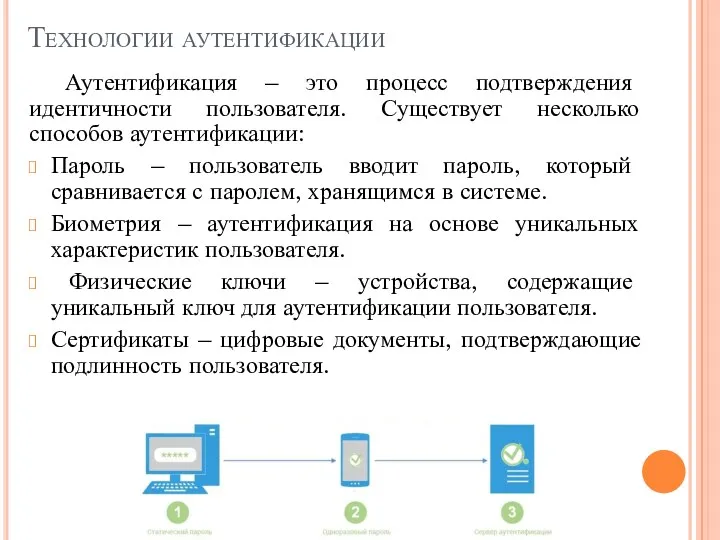

Технологии аутентификации

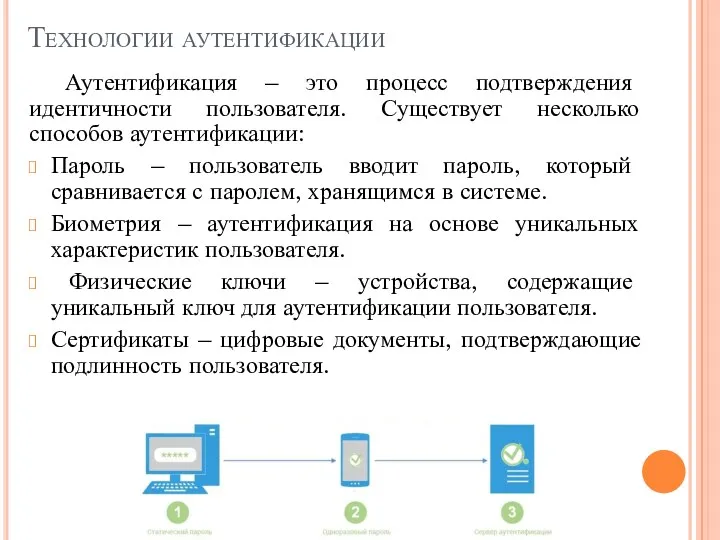

Аутентификация – это процесс подтверждения идентичности пользователя. Существует несколько способов

аутентификации:

Пароль – пользователь вводит пароль, который сравнивается с паролем, хранящимся в системе.

Биометрия – аутентификация на основе уникальных характеристик пользователя.

Физические ключи – устройства, содержащие уникальный ключ для аутентификации пользователя.

Сертификаты – цифровые документы, подтверждающие подлинность пользователя.

Слайд 5

Криптография

Криптография – это наука о защите информации путем ее преобразования. Основные

методы криптографии:

Шифрование – преобразование информации таким образом, чтобы она была непонятна для посторонних лиц.

Цифровая подпись – метод аутентификации и защиты информации от подделки.

Хеширование – преобразование информации в последовательность символов, не позволяющую восстановить исходные данные.

Стеганография – метод сокрытия информации

в других данных.

Слайд 6

Контроль доступа и авторизация

Для предотвращения несанкционированного доступа к ресурсам системы используются

методы контроля доступа и авторизации. Контроль доступа позволяет определить, какие пользователи имеют доступ к определенным ресурсам. Авторизация – это процедура проверки прав доступа пользователя к ресурсам.

Слайд 7

Антивирусное ПО

Современные ОС включают в себя антивирусное программное обеспечение для защиты

от вредоносного ПО. Системы обнаружения вторжений позволяют выявить и блокировать атаки на систему.

Слайд 8

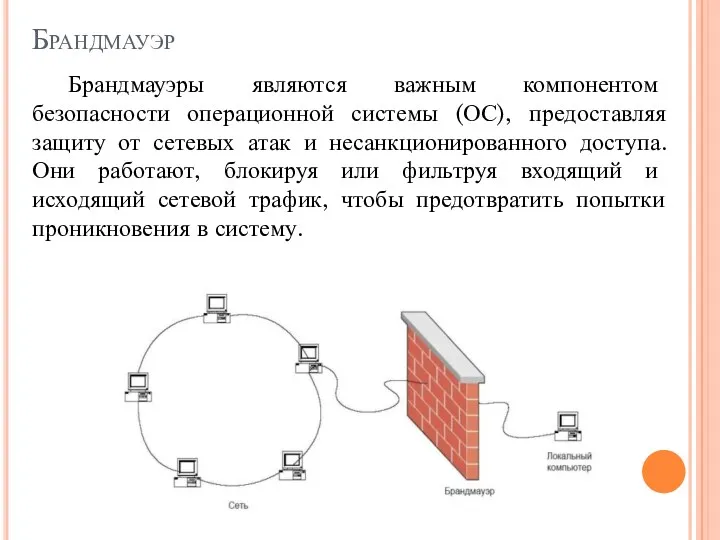

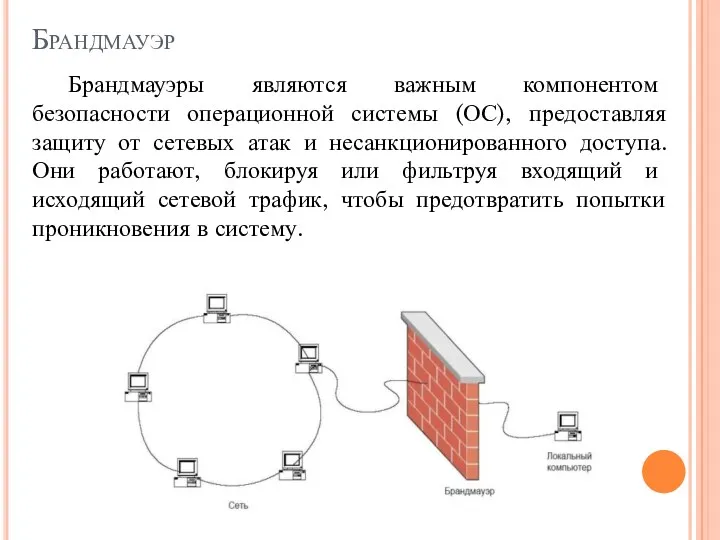

Брандмауэр

Брандмауэры являются важным компонентом безопасности операционной системы (ОС), предоставляя защиту от

сетевых атак и несанкционированного доступа. Они работают, блокируя или фильтруя входящий и исходящий сетевой трафик, чтобы предотвратить попытки проникновения в систему.

Слайд 9

Системные обновления и патчи

Системные обновления и патчи являются важным инструментом для

обеспечения безопасности операционной системы. Они содержат исправления ошибок, улучшения производительности и новые функции, которые могут улучшить безопасность системы. Обновления могут включать в себя исправления уязвимостей, которые могут использоваться злоумышленниками для взлома системы.

Слайд 10

Заключение

В заключение можно сказать, что технологии безопасности операционной системы играют ключевую

роль в защите данных и обеспечении конфиденциальности информации. Базовые технологии, такие как аутентификация, криптография, контроль доступа и межсетевые экранирование, являются основой для построения надежной системы безопасности.

Слайд 11

Список литературы

Партыка Т. Л., Попов И. И.. Операционные системы, среды и

оболочки. 3-е изд. - ФОРУМ, Ифра – М, 2011.

Таненбаум Э. Современные операционные системы. - 2-е изд. — СПб. Питер, 2010.

(Сетевые операционные системы, Н.А. Олифер. В.Г. Олифер, Центр Информационных технологий). Ссылка: http://citforum.ru/operating_systems/sos

Операционные системы типа Unix). Ссылка: http://citforum.ru/operating systems/unix/shtml

Учебный курс по операционной системе Linux. Ссылка: intuit.ru/departamrut/os/linux

Operating System Concepts. Chapter 1: Introduction

Operating System Concepts. Chapter 1: Introduction Логические функции Microsoft Excel

Логические функции Microsoft Excel История становления и современное состояние искусственного интеллекта

История становления и современное состояние искусственного интеллекта Действия с информацией

Действия с информацией Операційні системи, їхні різновиди

Операційні системи, їхні різновиди Технология обработки текстовой информации

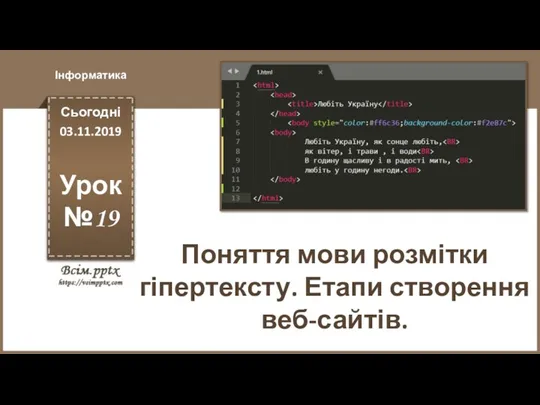

Технология обработки текстовой информации Поняття мови розмітки гіпертексту. Етапи створення веб-сайтів. Урок №19

Поняття мови розмітки гіпертексту. Етапи створення веб-сайтів. Урок №19 Youtube Industry in Malaysia

Youtube Industry in Malaysia Жизненный цикл информационной системы

Жизненный цикл информационной системы Логика.

Логика. Программирование на языке Python. Тема 1. Повторение

Программирование на языке Python. Тема 1. Повторение Игра сто к одному. Информатика и информация

Игра сто к одному. Информатика и информация Компьютерная графика (Autodesk 3ds max). Создание и работа с примитивами. Управление объектами. (Лекция 2.1)

Компьютерная графика (Autodesk 3ds max). Создание и работа с примитивами. Управление объектами. (Лекция 2.1) Разработка игрового занятия по информатике для детей дошкольного и младшего школьного возраста Предметы. Группы предметов.

Разработка игрового занятия по информатике для детей дошкольного и младшего школьного возраста Предметы. Группы предметов. Компьютерные системы контроля в машиностроении. (Лекция 1)

Компьютерные системы контроля в машиностроении. (Лекция 1) Программное обеспечение

Программное обеспечение Правила поведения в компьютерном классе

Правила поведения в компьютерном классе Электронные таблицы. Графики. Диаграммы. Гистограммы

Электронные таблицы. Графики. Диаграммы. Гистограммы Занимательные ребусы по информатике. Алгоритмизация и программирование

Занимательные ребусы по информатике. Алгоритмизация и программирование О бизнес возможностях. Международный Интернет-магазин слитков Золота

О бизнес возможностях. Международный Интернет-магазин слитков Золота Медиапедагогика, критическое мышление, медиакомпетентность

Медиапедагогика, критическое мышление, медиакомпетентность МБУ Молодежный центр отдел социально-психологической помощи молодежи

МБУ Молодежный центр отдел социально-психологической помощи молодежи Нейро-компьютер. Нейро жүйелер

Нейро-компьютер. Нейро жүйелер Медиапланирование как основа деятельности пресс-службы

Медиапланирование как основа деятельности пресс-службы Знакомство с Интернетом

Знакомство с Интернетом Передача информации между компьютерами. Проводная и беспроводная связь

Передача информации между компьютерами. Проводная и беспроводная связь Презентация Microsoft Office PowerPoint

Презентация Microsoft Office PowerPoint Сайт-визитка Котельничской районной центральной библиотеки. Правила работы с кнопкой электронный каталог

Сайт-визитка Котельничской районной центральной библиотеки. Правила работы с кнопкой электронный каталог