Симметричные криптосистемы. Проблемы практического применения блочных шифров и пути их решения презентация

Содержание

- 2. «Ядро» криптосистем Современные симметричные системы шифрования основаны на применении блочных криптоалгоритмов

- 3. Проблемы практического шифрования 1. Получение одинакового шифра для одинаковых исходных данных Длина данных кратна длине 1

- 4. Проблемы практического шифрования 2. Длина шифруемых данных может быть не кратна длине блока Длина данных не

- 5. Проблемы практического шифрования 3. Генерация случайной последовательности (для генерации ключей, рандомизации сообщений) Частое шифрование данных фиксированного

- 6. Проблемы практического шифрования 4. Сжатие исходных данных В криптоанализе доказано, что вероятность взлома криптосхемы при наличии

- 7. Проблемы практического шифрования 5. Запоминание ключа человеком Обеспечение секретности ключа: пользователь запоминает ключ хранение ключа в

- 8. Проблемы практического шифрования 6. Создание хорошего ключа шифрования Проблема подбора пароля пользователя Некоторые из блочных криптоалгоритмов

- 9. Проблемы практического шифрования Получение одинакового шифра для одинаковых исходных данных Длина шифруемых данных может быть не

- 10. Криптосистема – комплексная модель, способная зашифровывать и расшифровывать данные произвольного объема и подтверждать время отправки сообщения,

- 11. 1. Получение одинакового шифра для одинаковых исходных данных Идея: Шифрование очередного блока сделать зависящим от соседнего

- 12. Метод «Электронной кодовой книги» (ECB) Исходные данные шифруются поблочно – каждый блок не зависимо от других

- 13. Метод «Сцепления блоков шифра» (CBC) На очередной блок накладывается (через XOR) шифр предыдущего блока, после чего

- 14. Метод «Обратная связь по шифроблоку» (CFB) На очередной блок накладывается (через XOR) шифр предыдущего блока, получая

- 15. Метод «Обратная связь по выходу» (ОFB) На очередной блок накладывается (через XOR) шифр от блока памяти,

- 16. 2. Длина шифруемых данных может быть не кратной длине блока Для последнего блока следует выполнить расширение

- 17. 2. Длина шифруемых данных может быть не кратной длине блока При использовании методов создания цепочек CFB

- 18. 3. Генерация случайной последовательности Программные процедуры генерируют псевдослучайные величины (из-за конечного множества состояний ЭВМ) Источниками настоящих

- 19. Генерация с участием человека Набор бессмысленных букв на клавиатуре человеком 1. Над приведенными символами (байтами) производят

- 20. Аппаратные генераторы случайных величин В криптосистемах военного назначения используются генераторы чисел, основанные на физических процессах Они

- 21. 4. Сжатие исходных данных Современные форматы данных удобны для быстрого прочтения и работы. При этом они

- 22. 5. Запоминание ключа человеком Хеширование паролей – метод преобразующий осмысленную строку произвольной длины (пароль) в ключ

- 23. Получение хеш-значений Требования 3 (необратимость) и 4 (сильная зависимость выхода от входа) предъявляются и к блочным

- 24. Получение хеш-значений Если пароль короткий, то будет выполнено мало криптопреобразований Решения: Повторить строку-пароль до желаемой длины;

- 25. 6. Создание хорошего ключа шифрования Создание ключа (пароля) пользователем Поручить генерацию ключей ЭВМ Проверять пароли пользователя

- 26. 7. Зашифрованное сообщение содержит непечатные символы Отдельный байт шифротекста может принимать все 256 возможных значений, а

- 27. 7. Зашифрованное сообщение содержит непечатные символы Отдельный байт шифротекста может принимать все 256 возможных значений, а

- 29. Скачать презентацию

Програмне забезпечення комп’ютерних систем

Програмне забезпечення комп’ютерних систем Введение в дисциплину. Основы теории чисел. Теория сравнений и ее приложения

Введение в дисциплину. Основы теории чисел. Теория сравнений и ее приложения роль и назначение прикладной среды

роль и назначение прикладной среды Методы защиты информации. Лекция 4

Методы защиты информации. Лекция 4 Системы счисления. История возникновенияи развития систем счисления

Системы счисления. История возникновенияи развития систем счисления Створення запитів на вибірку в базі даних

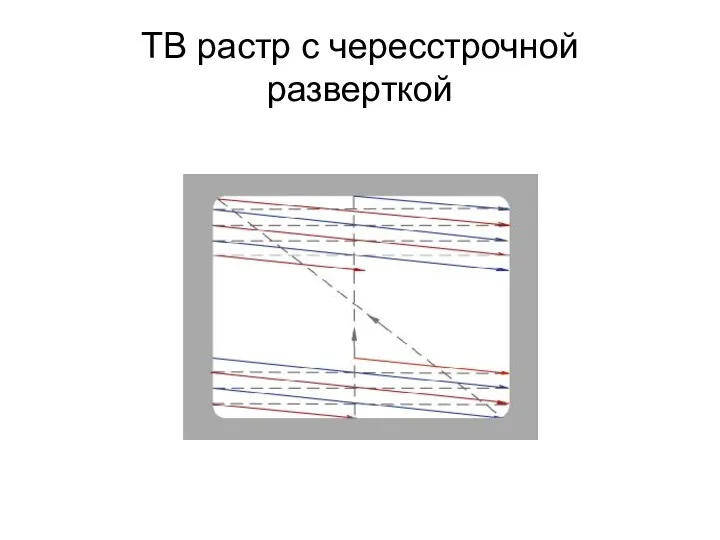

Створення запитів на вибірку в базі даних ТВ растр с чересстрочной разверткой. Система передачи данных

ТВ растр с чересстрочной разверткой. Система передачи данных История языков программирования

История языков программирования Древние системы счисления

Древние системы счисления Java Introduction Object Oriented Programming

Java Introduction Object Oriented Programming Analysis and Design of Data Systems. Relational Algebra (Lecture 17)

Analysis and Design of Data Systems. Relational Algebra (Lecture 17) Презентация к уроку информатики на тему: Правила поведения в компьютерном классе.

Презентация к уроку информатики на тему: Правила поведения в компьютерном классе. Информационно-коммуникационные технологии в учебном процессе

Информационно-коммуникационные технологии в учебном процессе Формирование запросов в базах данных

Формирование запросов в базах данных Оператори циклу for, while, do while

Оператори циклу for, while, do while Исследование и анализ автоматизированной системы управления технологического процесса АГЗУ

Исследование и анализ автоматизированной системы управления технологического процесса АГЗУ Введение в автоматизированное проектирование

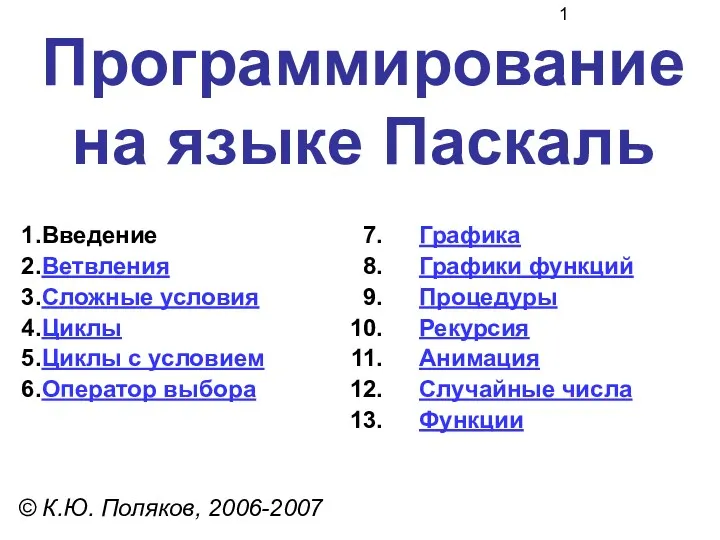

Введение в автоматизированное проектирование Среда программирования Паскаль

Среда программирования Паскаль Персональный компьютер

Персональный компьютер Как образуются понятия

Как образуются понятия Сравнение Bootstrap и Tailwind CSS

Сравнение Bootstrap и Tailwind CSS Интегрированный урок (история+информатика) Владимиро-Суздальская Русь. Создание фильма в программе Windows Live

Интегрированный урок (история+информатика) Владимиро-Суздальская Русь. Создание фильма в программе Windows Live Возникновение, развитие и типы журналистики (лекция № 2)

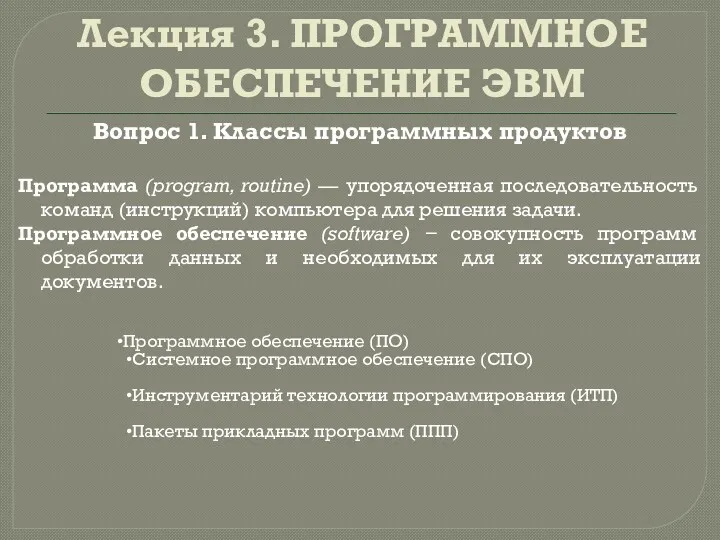

Возникновение, развитие и типы журналистики (лекция № 2) Программное обеспечение ЭВМ

Программное обеспечение ЭВМ Математичний калькулятор

Математичний калькулятор Heap and non-heap memory in java. GC (garbage collector)

Heap and non-heap memory in java. GC (garbage collector) Графический редактор. Инструменты карандаш, кисть, ластик

Графический редактор. Инструменты карандаш, кисть, ластик Электронное правительство Китая

Электронное правительство Китая