Содержание

- 2. Вопросы: Механизмы управления доступом Базовые модели доступа Определение и классификация задач, решаемых механизмами управления доступом к

- 3. 1. Механизмы управления доступом Существует четыре основных способа разделения доступа субъектов к совместно используемым объектам: Физическое

- 4. 1. Механизмы управления доступом Механизмы управления доступом являются основой защиты ресурсов, обеспечивая решение задачи разграничения доступа

- 5. 1. Механизмы управления доступом Механизм управления доступом реализует на практике некоторую абстрактную (или формальную) модель [3,

- 6. 1. Механизмы управления доступом Аксиома *-целостности (The *-Integrity Axiom) – субъекту данного уровня целостности запрещено выполнять

- 7. 1. Механизмы управления доступом Переход системы из одного состояния в другое выполняется только в соответствии с

- 8. 1. Механизмы управления доступом Модель Кларка-Вильсона Важную роль в теории защиты информации играет модель защиты Кларка-Вильсона

- 9. 1. Механизмы управления доступом Дискреционная (матричная) модель Рассмотрим так называемую матричную модель защиты (её ещё называют

- 10. 1. Механизмы управления доступом Многоуровневые (мандатные) модели С целью устранения недостатков матричных моделей были разработаны так

- 11. 2. Базовые модели доступа Безопасность обработки информации обеспечивается путём решения задачи управления доступом субъектов к объектам

- 12. 2. Базовые модели доступа Сформулируем эти понятия, исходя из формализованных требований к механизмам защиты, а также

- 13. 2. Базовые модели доступа Однако права «владельца» в конечном счёте, определяются тем, кто является собственником информации,

- 14. 2. Базовые модели доступа В общем случае, владельцем служебной информации является предприятие. Что касается конфиденциальной информации,

- 15. 2. Базовые модели доступа Система правил дискреционного (избирательного) разграничения доступа формулируется следующим образом. Для любого объекта

- 16. 2. Базовые модели доступа При создании объекта его владельцем назначается субъект, создавший данный объект. В дальнейшем

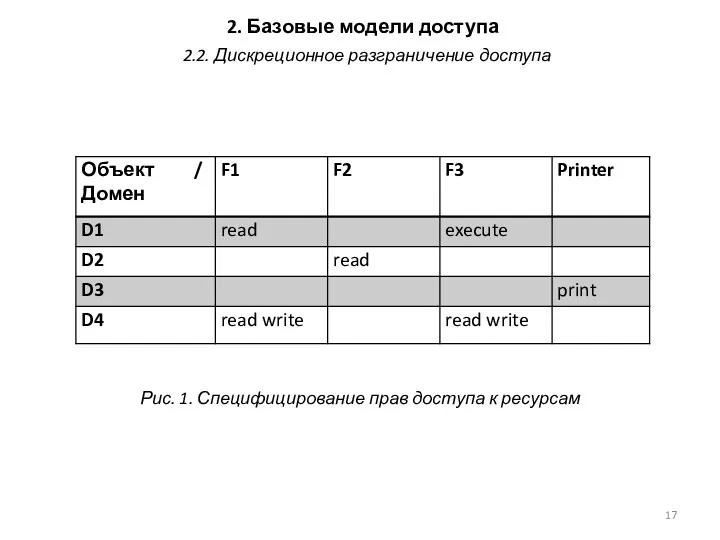

- 17. 2. Базовые модели доступа 2.2. Дискреционное разграничение доступа Рис. 1. Специфицирование прав доступа к ресурсам

- 18. 2. Базовые модели доступа Связь конкретных субъектов, функционирующих в АС, может быть организована следующим образом: каждый

- 19. 2. Базовые модели доступа Матрицу доступа можно разложить по столбцам, в результате чего получаются списки прав

- 20. 2. Базовые модели доступа Мандаты возможностей. Как отмечалось выше, если матрицу доступа хранить по строкам, т.е.

- 21. 2. Базовые модели доступа Расширением модели дискреционного разграничения доступа является изолированная (или замкнутая) программная среда. При

- 22. 2. Базовые модели доступа Мандатное разграничение доступа (mandatory access control) или полномочное разграничение доступа с контролем

- 23. 2. Базовые модели доступа Система защиты должна реализовывать мандатный принцип контроля доступа применительно ко всем объектам

- 24. 2. Базовые модели доступа В СВТ должен быть реализован диспетчер доступа. При этом решение о санкционированности

- 25. 2. Базовые модели доступа При чтении секретного файла процесс должен считать содержимое такого файла в секретную

- 26. 2. Базовые модели доступа В системах компьютерной безопасности, контролем доступа на основе ролей (RBAC, – role-based

- 27. 2. Базовые модели доступа Штатным сотрудникам (или другим пользователям системы) назначаются фиксированные роли, через которые они

- 28. 2. Базовые модели доступа Система, основанная на рассматриваемой, позволяет создать такую операцию как «открытие кредита» в

- 29. 2. Базовые модели доступа Один субъект может иметь несколько ролей. Одну роль могут иметь несколько субъектов.

- 30. 2. Базовые модели доступа Ролевая модель широко используется для управления пользовательскими привилегиями в пределах единой системы

- 31. 2. Базовые модели доступа Одним из подходов повышения эффективности управления доступом является использование управления доступом на

- 32. 2. Базовые модели доступа Главное преимущество над классическими моделями управления доступом – возможность использовать сложные правила

- 33. 2. Базовые модели доступа Следуя формализованным требованиям к системе защиты информации, основой реализации разграничительной политики доступа

- 34. 2. Базовые модели доступа При защите секретной информации используется и дискреционная и мандатная модели управления доступом.

- 35. 2. Базовые модели доступа Система защиты должна различать каждое устройство ввода-вывода и каждый канал связи как

- 36. 2. Базовые модели доступа Система защиты должна обеспечивать вывод информации на запрошенное пользователем устройство как для

- 37. 3. Классификация объектов и субъектов доступа к ресурсам Для механизмов управления доступом подход, что пользователь не

- 38. 3. Классификация объектов и субъектов доступа к ресурсам Очевидно, что требование к полноте разграничений доступа к

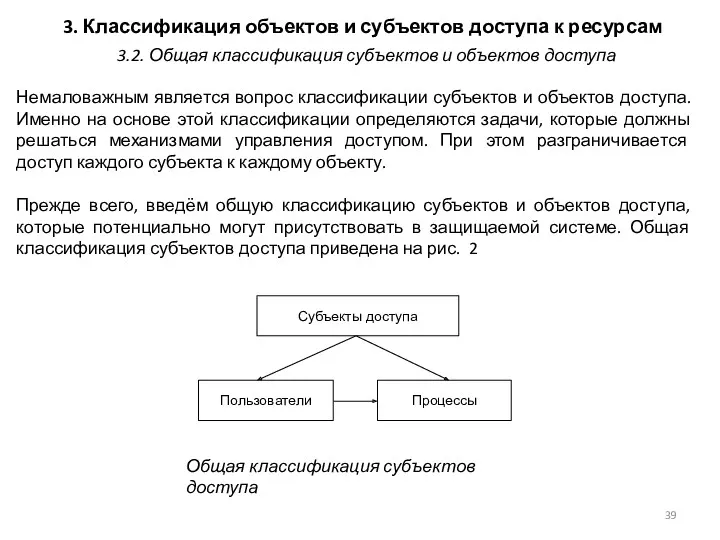

- 39. 3. Классификация объектов и субъектов доступа к ресурсам Немаловажным является вопрос классификации субъектов и объектов доступа.

- 40. 3. Классификация объектов и субъектов доступа к ресурсам Горизонтальная связь на рис. 2 отражает, что субъекты

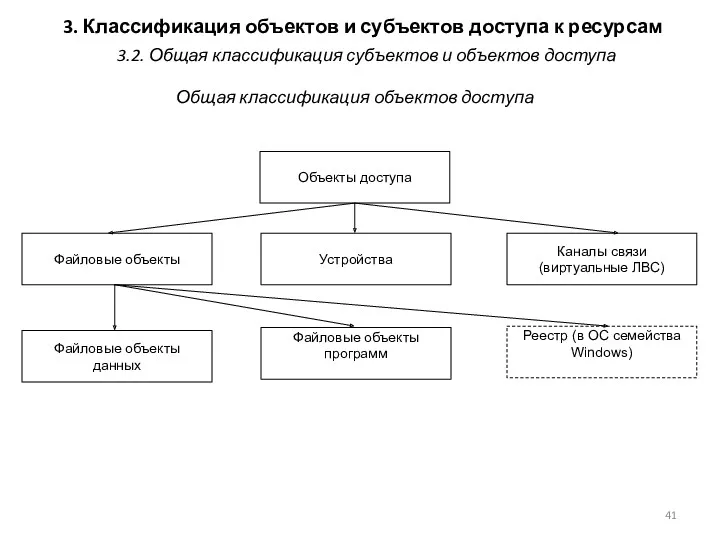

- 41. 3. Классификация объектов и субъектов доступа к ресурсам Общая классификация объектов доступа 3.2. Общая классификация субъектов

- 42. 3. Классификация объектов и субъектов доступа к ресурсам Общая классификация объектов доступа 3.2. Общая классификация субъектов

- 43. 3. Классификация объектов и субъектов доступа к ресурсам 3.2. Общая классификация субъектов и объектов доступа Очевидно,

- 44. 3. Классификация объектов и субъектов доступа к ресурсам Как отмечалось, субъектами доступа к ресурсам компьютера являются

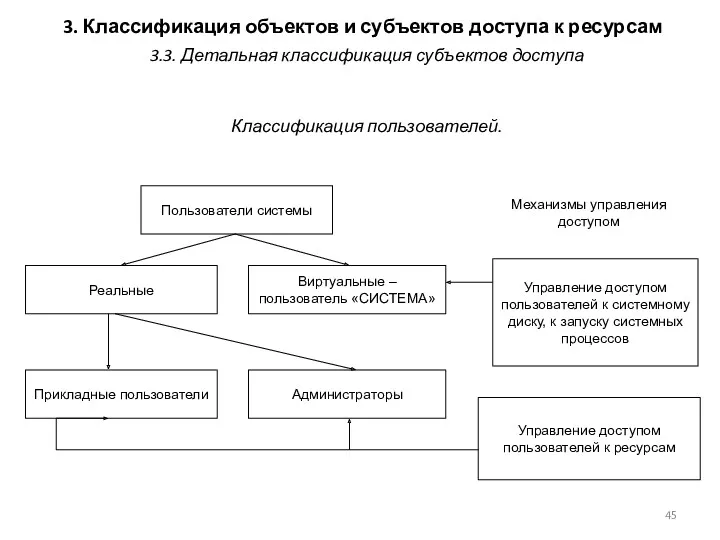

- 45. 3. Классификация объектов и субъектов доступа к ресурсам Классификация пользователей. 3.3. Детальная классификация субъектов доступа

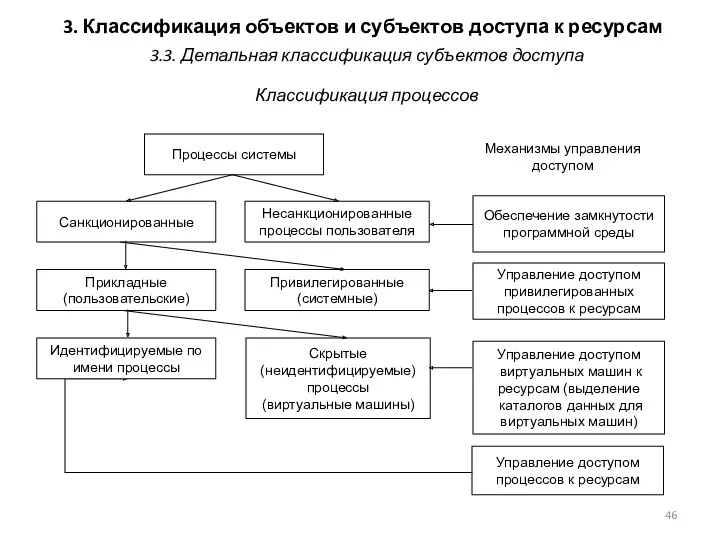

- 46. 3. Классификация объектов и субъектов доступа к ресурсам Классификация процессов 3.3. Детальная классификация субъектов доступа

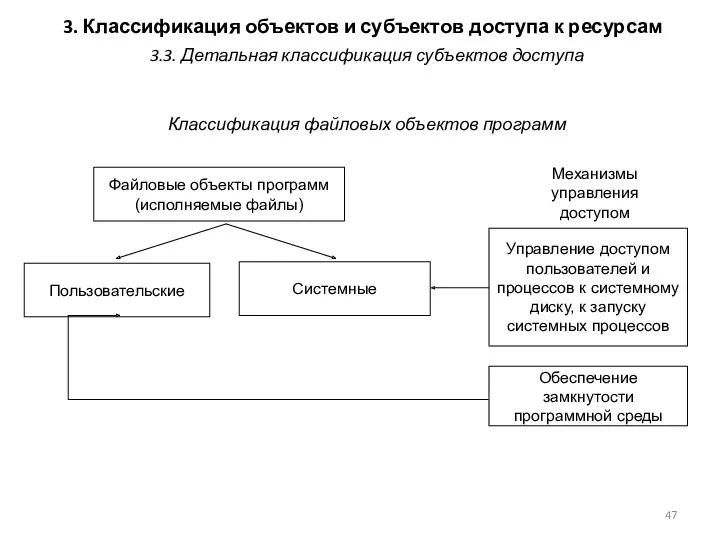

- 47. 3. Классификация объектов и субъектов доступа к ресурсам Классификация файловых объектов программ 3.3. Детальная классификация субъектов

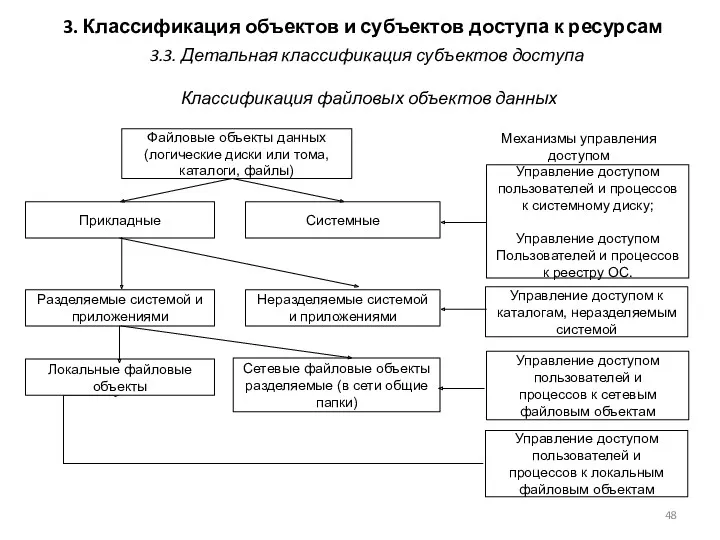

- 48. 3. Классификация объектов и субъектов доступа к ресурсам Классификация файловых объектов данных 3.3. Детальная классификация субъектов

- 49. 3. Классификация объектов и субъектов доступа к ресурсам Классификация устройств 3.3. Детальная классификация субъектов доступа

- 50. 3. Классификация объектов и субъектов доступа к ресурсам Классификация каналов связи (виртуальные) ЛВС, в предположении, что

- 51. 3. Классификация объектов и субъектов доступа к ресурсам Классификация каналов связи (виртуальные) ЛВС, в предположении, что

- 52. 3. Классификация объектов и субъектов доступа к ресурсам С учётом сказанного можем сделать вывод о необходимости

- 54. Скачать презентацию

Интернет-заработок для студентов

Интернет-заработок для студентов Носії інформації

Носії інформації Типология современных радиостанций

Типология современных радиостанций Рекомендации по созданию автособираемых списков таблиц и рисунков в текстовом процессоре Microsoft Word

Рекомендации по созданию автособираемых списков таблиц и рисунков в текстовом процессоре Microsoft Word Кодирование и обработка графической информации

Кодирование и обработка графической информации Стратегия таргетированной рекламы BU!

Стратегия таргетированной рекламы BU! LuxTravel for Travelers

LuxTravel for Travelers Relational Model

Relational Model Виды компьютерной графики

Виды компьютерной графики Проектирование информационной системы учета услуг по монтажу и ремонту электрооборудования

Проектирование информационной системы учета услуг по монтажу и ремонту электрооборудования Дистанционные методы исследования. Обработка данных MODIS в ENVI

Дистанционные методы исследования. Обработка данных MODIS в ENVI SQL Overview

SQL Overview Измерение информации: алфавитный подход

Измерение информации: алфавитный подход Локальные и глобальные сети

Локальные и глобальные сети Flight controls

Flight controls Алгоритмы обработки текстовых данных

Алгоритмы обработки текстовых данных Программное обеспечение

Программное обеспечение Сложность алгоритма: понятие, виды сложности. Классы сложности (лекция 1)

Сложность алгоритма: понятие, виды сложности. Классы сложности (лекция 1) Моделирование и формализация. Разработка и исследование математических моделей на компьютере

Моделирование и формализация. Разработка и исследование математических моделей на компьютере OOO Стандарт-групп. Автоматизация в сфере жилищно-коммунального хозяйства

OOO Стандарт-групп. Автоматизация в сфере жилищно-коммунального хозяйства Пристрої комп’ютера. Зовнішня пам’ять

Пристрої комп’ютера. Зовнішня пам’ять Операционные системы. Межпроцессное взаимодействие

Операционные системы. Межпроцессное взаимодействие Диалоговые панели

Диалоговые панели Технологии компьютерной анимации

Технологии компьютерной анимации Класс Graphics

Класс Graphics Деловая графика

Деловая графика Искусственный интеллект и интеллектуальные информационные системы. Лекция 6

Искусственный интеллект и интеллектуальные информационные системы. Лекция 6 Архитектура персонального компьютера

Архитектура персонального компьютера