Слайд 2

Модель нарушителя информационной безопасности

это набор предположений об одном или нескольких

возможных нарушителях информационной безопасности, их квалификации, их технических и материальных средствах и т. д.

Слайд 3

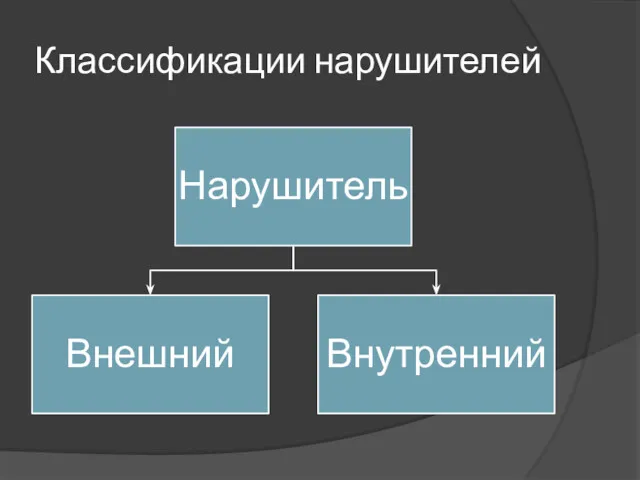

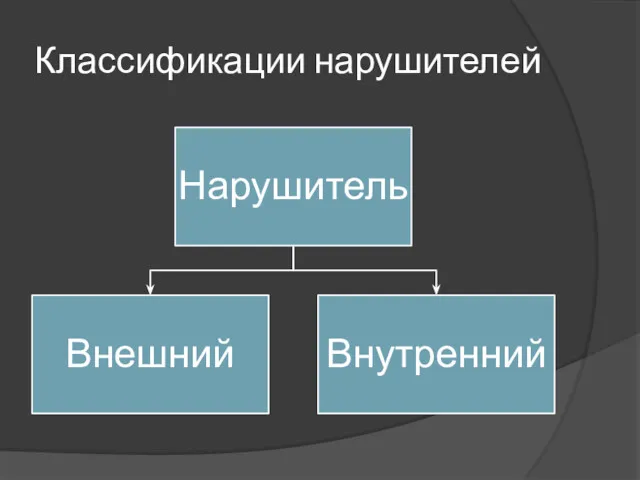

Классификации нарушителей

Слайд 4

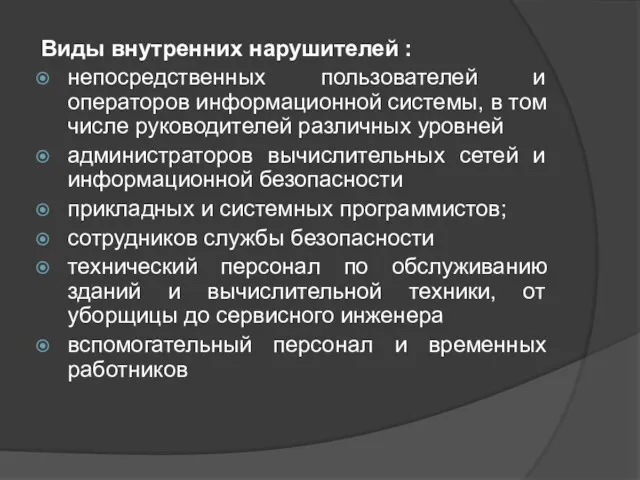

Виды внутренних нарушителей :

непосредственных пользователей и операторов информационной системы, в том

числе руководителей различных уровней

администраторов вычислительных сетей и информационной безопасности

прикладных и системных программистов;

сотрудников службы безопасности

технический персонал по обслуживанию зданий и вычислительной техники, от уборщицы до сервисного инженера

вспомогательный персонал и временных работников

Слайд 5

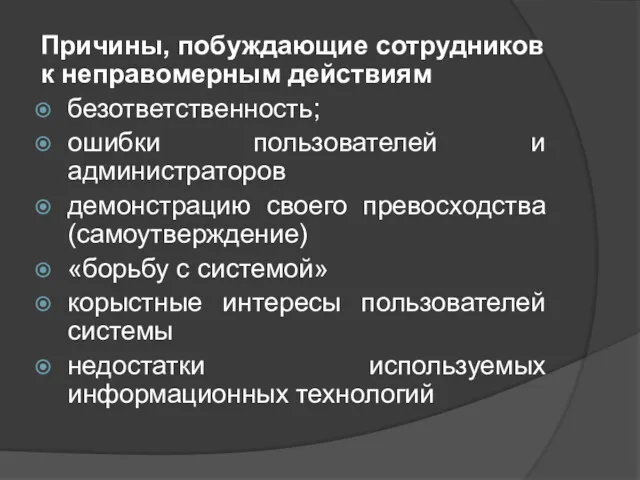

Причины, побуждающие сотрудников к неправомерным действиям

безответственность;

ошибки пользователей и администраторов

демонстрацию своего превосходства

(самоутверждение)

«борьбу с системой»

корыстные интересы пользователей системы

недостатки используемых информационных технологий

Слайд 6

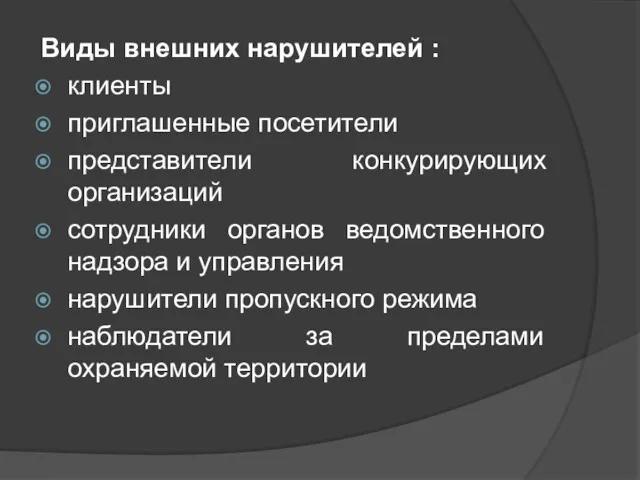

Виды внешних нарушителей :

клиенты

приглашенные посетители

представители конкурирующих организаций

сотрудники органов ведомственного надзора и

управления

нарушители пропускного режима

наблюдатели за пределами охраняемой территории

Слайд 7

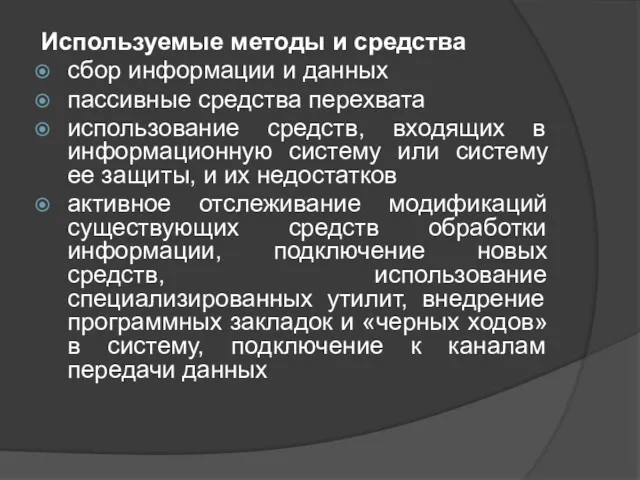

Используемые методы и средства

сбор информации и данных

пассивные средства перехвата

использование средств, входящих

в информационную систему или систему ее защиты, и их недостатков

активное отслеживание модификаций существующих средств обработки информации, подключение новых средств, использование специализированных утилит, внедрение программных закладок и «черных ходов» в систему, подключение к каналам передачи данных

Слайд 8

Уровень знаний нарушителя относительно организации информационной структуры:

типовые знания о методах построения

вычислительных систем, сетевых протоколов, использование стандартного набора программ

высокий уровень знаний сетевых технологий, опыт работы со специализированными программными продуктами и утилитами

высокие знания в области программирования, системного проектирования и эксплуатации вычислительных систем

обладание сведениями о средствах и механизмах защиты атакуемой системы

нарушитель являлся разработчиком или принимал участие в реализации системы обеспечения ИБ

Слайд 9

Время информационного воздействия

в момент обработки информации

в момент передачи данных

в процессе хранения

данных (учитывая рабочее и нерабочее состояния системы)

Слайд 10

По месту осуществления воздействия

удаленно с использованием перехвата информации, передающейся по каналам

передачи данных, или без ее использования

доступ на охраняемую территорию

непосредственный физический контакт с вычислительной техникой:

доступ к рабочим станциям,

доступ к серверам предприятия,

доступ к системам администрирования, контроля и управления информационной системой,

доступ к программам управления системы обеспечения информационной безопасности

Слайд 11

Классификация нарушителей согласно методическим рекомендациям ФСБ

В методических рекомендациях ФСБ выделено 6

классов нарушителей

Они обозначены Н1-Н6

Опасность нарушителя растет от Н1 к Н6

Документационное обеспечение управления

Документационное обеспечение управления Организационные основы противодействия терроризму в РФ

Организационные основы противодействия терроризму в РФ Средства применяемое при актах незаконного вмешательства в деятельность гражданской авиации

Средства применяемое при актах незаконного вмешательства в деятельность гражданской авиации Условия и принципы осуществления судебной власти

Условия и принципы осуществления судебной власти Сохрани свой бюллетень!

Сохрани свой бюллетень! Нормативно-правовое обеспечение ГИА 9 в 2022 году

Нормативно-правовое обеспечение ГИА 9 в 2022 году Государственная Тайна

Государственная Тайна Рассмотрение и разрешение дел о возмещении ущерба по правилам ОСАГО

Рассмотрение и разрешение дел о возмещении ущерба по правилам ОСАГО Антимонопольные требования к торгам

Антимонопольные требования к торгам Закон о защите прав потребителя

Закон о защите прав потребителя Торговля людьми

Торговля людьми Экспортный контроль в РФ

Экспортный контроль в РФ Обучение УИК

Обучение УИК ОПФР по Новгородской области Новый объединённый фонд: новая объединённая отчетность

ОПФР по Новгородской области Новый объединённый фонд: новая объединённая отчетность Внесение изменений в части первую и вторую налогового кодекса РФ

Внесение изменений в части первую и вторую налогового кодекса РФ Понятие договора дарения

Понятие договора дарения Криминалистическая тактика. Раздел 3. Следственная ситуация, тактическое решение, тактическая комбинация. Тема 18

Криминалистическая тактика. Раздел 3. Следственная ситуация, тактическое решение, тактическая комбинация. Тема 18 Федеральный закон О ветеранах

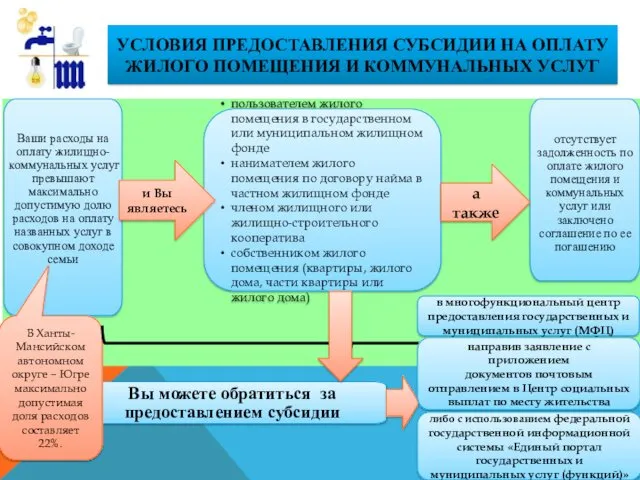

Федеральный закон О ветеранах Условия предоставления субсидии на оплату жилого помещения и коммунальных услуг

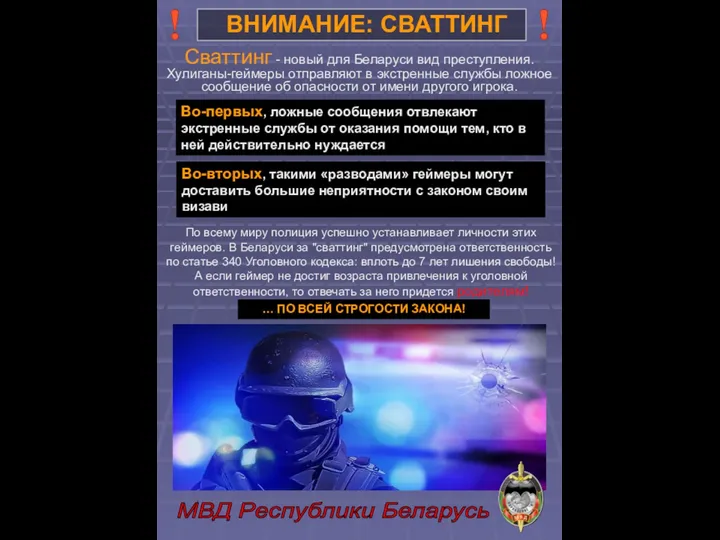

Условия предоставления субсидии на оплату жилого помещения и коммунальных услуг Внимание: сваттинг

Внимание: сваттинг Документационное обеспечение управления (ДОУ) (делопроизводство)

Документационное обеспечение управления (ДОУ) (делопроизводство) Трасологическая экспертиза повреждений на одежде

Трасологическая экспертиза повреждений на одежде Политика России- поддержка молодежи

Политика России- поддержка молодежи Правові засади запобігання корупції у воєнній сфері України

Правові засади запобігання корупції у воєнній сфері України Коррупция: выигрыш или убыток?

Коррупция: выигрыш или убыток? Процессуальный статус и компетенция судебного эксперта. Лекция 6

Процессуальный статус и компетенция судебного эксперта. Лекция 6 Правовое регулирование отдельных видов сельскохозяйственной деятельности

Правовое регулирование отдельных видов сельскохозяйственной деятельности Пожарная безопасность. Нормативные правовые акты в области пожарной безопасности

Пожарная безопасность. Нормативные правовые акты в области пожарной безопасности