- Главная

- Информатика

- Дослідження системи автентифікації людини в інформаційних системах

Содержание

- 2. Актуальність: Забезпечення безпеки інформаційної системи є одним з найважливіших завдань в ході її експлуатації, оскільки від

- 3. Мета: досліджень є розробка математичних моделей і методів оцінки захищеності від НСД інформації та ресурсів з

- 4. Методи біометричної ідентифікації людини На основі проведеного аналізу, можна зробити висновок про те, що найбільш точним

- 5. Багатофакторна ідентифікація Попередній аналіз використання схем багатофакторної автентифікації показав, що в ході їх побудови можуть використовуватися

- 7. Скачать презентацию

Актуальність:

Забезпечення безпеки інформаційної системи є одним з найважливіших завдань в

Актуальність:

Забезпечення безпеки інформаційної системи є одним з найважливіших завдань в

Дослідники в даній галузі:

Горбенко Ю. И.

Олешко І. В

Мета:

досліджень є розробка математичних моделей і методів оцінки захищеності від

Мета:

досліджень є розробка математичних моделей і методів оцінки захищеності від

Задачі:

1. Розробка ентропійної моделі райдужної

2. Розробка моделі загроз та обґрунтування критеріїв та показників оцінки захищеності ІТС (інформаційно - телекомунікаційна система) від НСД.

3. Теоретичне обґрунтування та розробка математичних моделей оцінки захищеності від НСД

4. . Розробка програмних моделей, що реалізують обчислення кількості біометричної інформації райдужної оболонки ока для різних алгоритмів, а також

програмне моделювання удосконаленого протоколу нульових знань.

Об’єктом дослідження є процеси оцінки захищеності від НСД інформації та ресурсів з використанням механізмів багатофакторної автентифікації.

Предметом досліджень є математичні моделі та методи оцінки захищеності від НСД інформації й ресурсів з використанням механізмів багатофакторної

автентифікації.

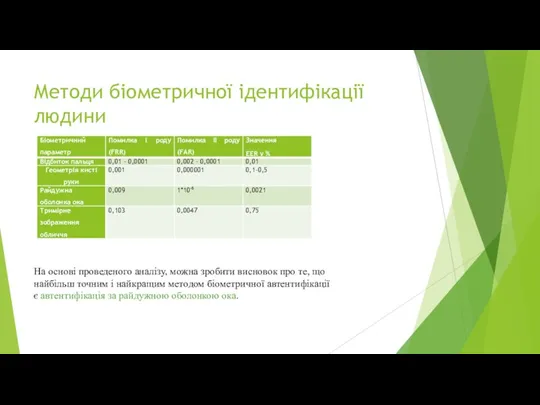

Методи біометричної ідентифікації людини

На основі проведеного аналізу, можна зробити висновок

Методи біометричної ідентифікації людини

На основі проведеного аналізу, можна зробити висновок

Багатофакторна ідентифікація

Попередній аналіз використання схем багатофакторної автентифікації показав, що в ході

Багатофакторна ідентифікація

Попередній аналіз використання схем багатофакторної автентифікації показав, що в ході

Класи і об'єкти у мові програмування C++

Класи і об'єкти у мові програмування C++ Информационное общество

Информационное общество Python - язык программирования

Python - язык программирования Элементы языка VBA

Элементы языка VBA Прототипирование. Моделирование и 3D печать

Прототипирование. Моделирование и 3D печать Тестирование ПО

Тестирование ПО Словари и множества. Стандартные алгоритмы STL. Лекция 7

Словари и множества. Стандартные алгоритмы STL. Лекция 7 Уровни изоляции транзакций. Свойства транзакций

Уровни изоляции транзакций. Свойства транзакций IT-профессия программист

IT-профессия программист Load Balancing and Termination Detection

Load Balancing and Termination Detection Графическое представление связей в IDEF1X-моделировании

Графическое представление связей в IDEF1X-моделировании Операционные системы и среды

Операционные системы и среды Требования к разработке ПО

Требования к разработке ПО Модель ОГЭ-2020 по информатике. Три новых задания

Модель ОГЭ-2020 по информатике. Три новых задания Компьютерная графика (Autodesk 3ds max). Лекция 9.1. Настройка освещения в сцене (Standard, VRay)

Компьютерная графика (Autodesk 3ds max). Лекция 9.1. Настройка освещения в сцене (Standard, VRay) Системы счисления

Системы счисления Мобильное обучение. С чего начать?

Мобильное обучение. С чего начать? Стратегии управления виртуальной памятью

Стратегии управления виртуальной памятью : Компьютерные вирусы и антивирусные программы

: Компьютерные вирусы и антивирусные программы HTML5. Семантика

HTML5. Семантика Технология создания презентации (гиперссылки и управляющие кнопки)

Технология создания презентации (гиперссылки и управляющие кнопки) Основы программирования на языке высокого уровня. Модуль 1

Основы программирования на языке высокого уровня. Модуль 1 Спорт. Ссылки на интернет-картинки

Спорт. Ссылки на интернет-картинки Шаблон для проекта ШПС

Шаблон для проекта ШПС Разработка информационной системы по автоматизации складского учета

Разработка информационной системы по автоматизации складского учета Многослойные нейронные сети прямого распространения. Сеть Кохонена (лекция 3)

Многослойные нейронные сети прямого распространения. Сеть Кохонена (лекция 3) Создание 3D модели при помощи программного обеспечения 3D-Компас

Создание 3D модели при помощи программного обеспечения 3D-Компас Smart things

Smart things