Содержание

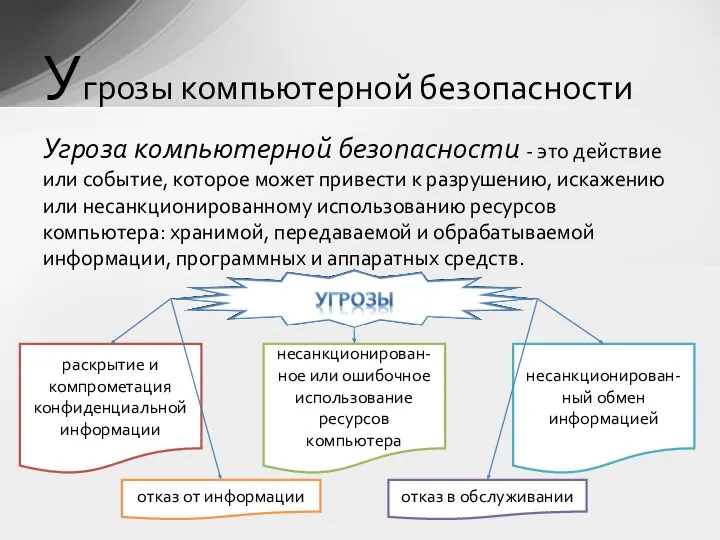

- 2. Угроза компьютерной безопасности - это действие или событие, которое может привести к разрушению, искажению или несанкционированному

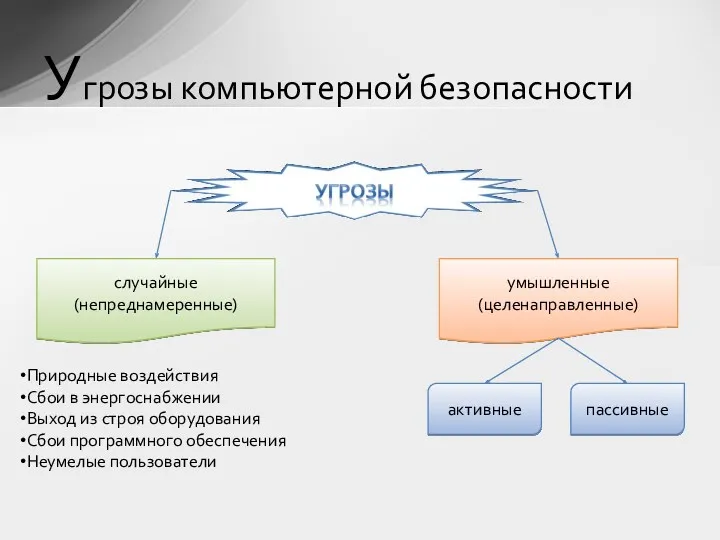

- 3. Угрозы компьютерной безопасности случайные (непреднамеренные) умышленные (целенаправленные) Природные воздействия Сбои в энергоснабжении Выход из строя оборудования

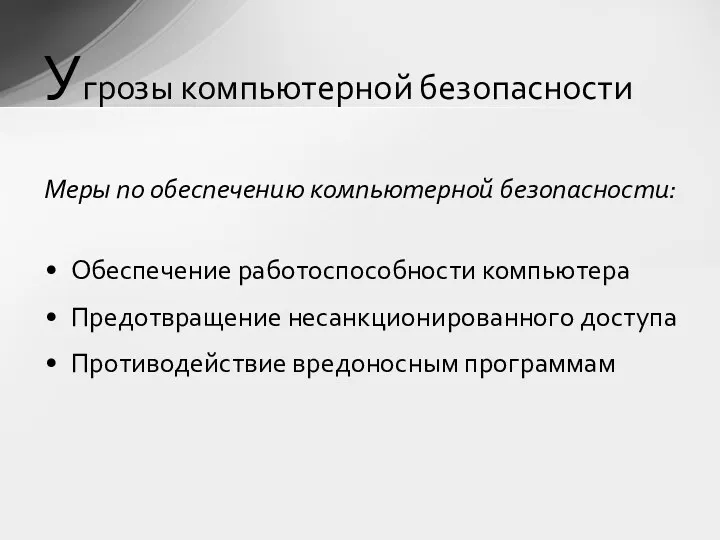

- 4. Угрозы компьютерной безопасности Меры по обеспечению компьютерной безопасности: Обеспечение работоспособности компьютера Предотвращение несанкционированного доступа Противодействие вредоносным

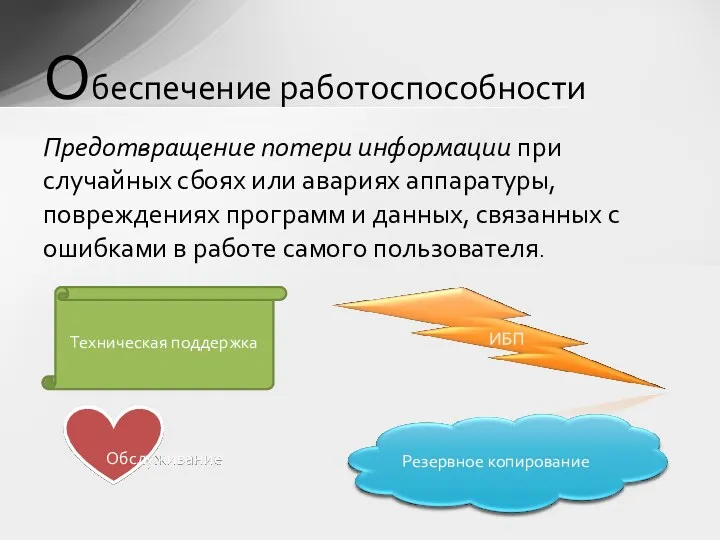

- 5. Обеспечение работоспособности Предотвращение потери информации при случайных сбоях или авариях аппаратуры, повреждениях программ и данных, связанных

- 6. Резервное копирование (архивация) ваши файлы интернет-хранилище Для обеспечения возможности восстановления данных после аварийных ситуаций необходимо регулярно

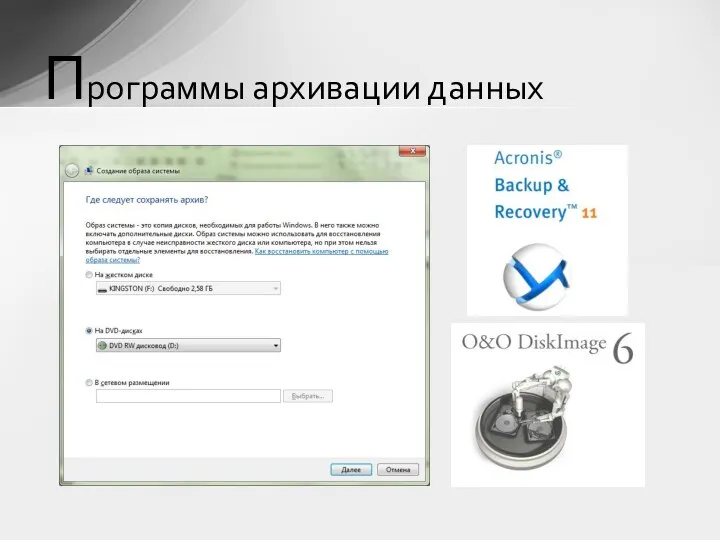

- 7. Программы архивации данных

- 8. идентификация и аутентификация; разграничение доступа; аудит - мониторинг несанкционированных действий; криптографические методы защиты данных Защита от

- 9. Аутентификация - средство защиты, определяющее подлинность пользователя и законность его работы. Виды аутентификации: Защита паролем Смарт-карта,

- 10. Доступ - операция, которая может быть осуществлена над объектом. Разграничение доступа - совокупность правил, определяющая для

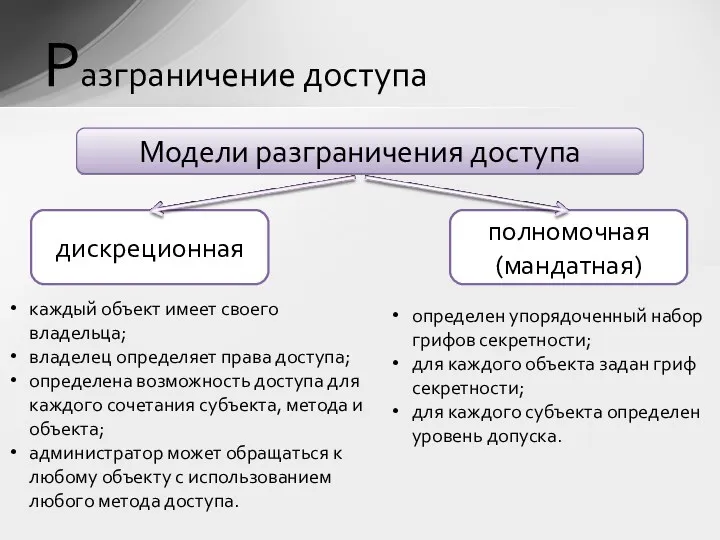

- 11. Разграничение доступа каждый объект имеет своего владельца; владелец определяет права доступа; определена возможность доступа для каждого

- 12. Одной из составляющих политики безопасности является контроль за функционированием компьютерных систем, при котором происходящие события регистрируются

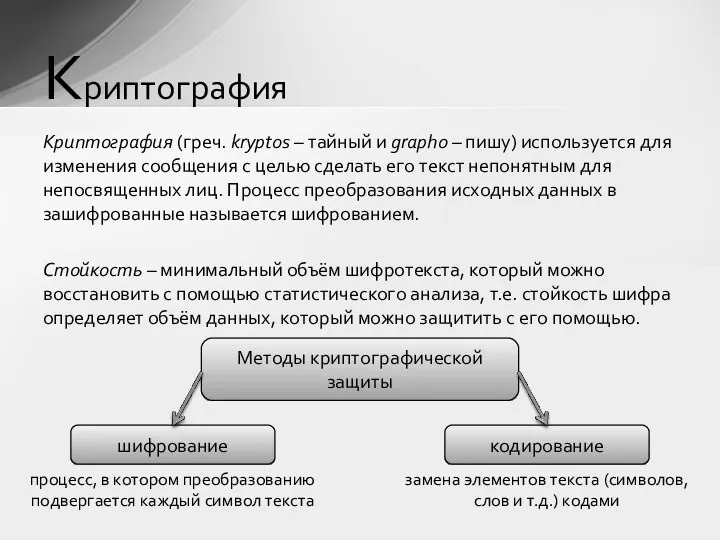

- 13. Криптография (греч. kryptos – тайный и grapho – пишу) используется для изменения сообщения с целью сделать

- 14. Криптографические методы моноалфавитная полиалфавитная гомофоническая полиграммная методы шифрования кодирование сжатие (архивация)

- 16. Скачать презентацию

Программное управление работой компьютера

Программное управление работой компьютера Движение робота

Движение робота Система uCoz. Створення та адміністрування сайту

Система uCoz. Створення та адміністрування сайту Мультисервисные сети

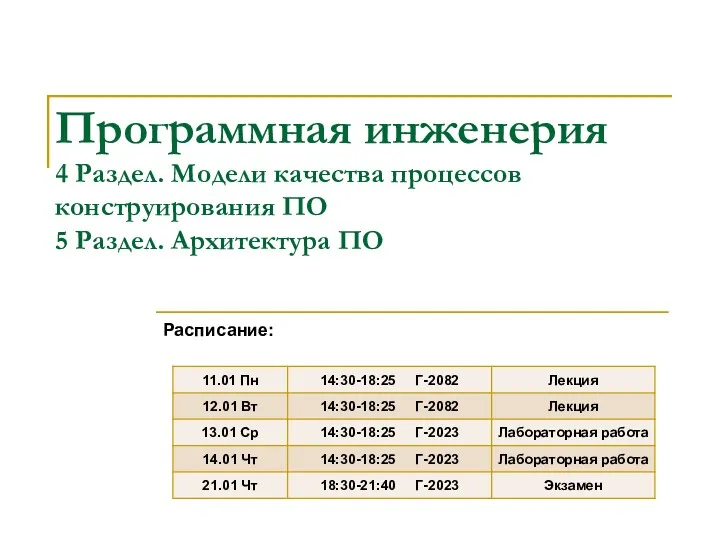

Мультисервисные сети Модели качества процессов конструирования ПО

Модели качества процессов конструирования ПО Учебная инструкция по дистанционной работе с программой Octopus

Учебная инструкция по дистанционной работе с программой Octopus Курс Apache Airflow

Курс Apache Airflow Электронно-библиотечные системы

Электронно-библиотечные системы Урок в 5 классе Метод координат

Урок в 5 классе Метод координат Представление о базе данных и ее объектах

Представление о базе данных и ее объектах Основные понятия в тестировании. Тестовые артефакты

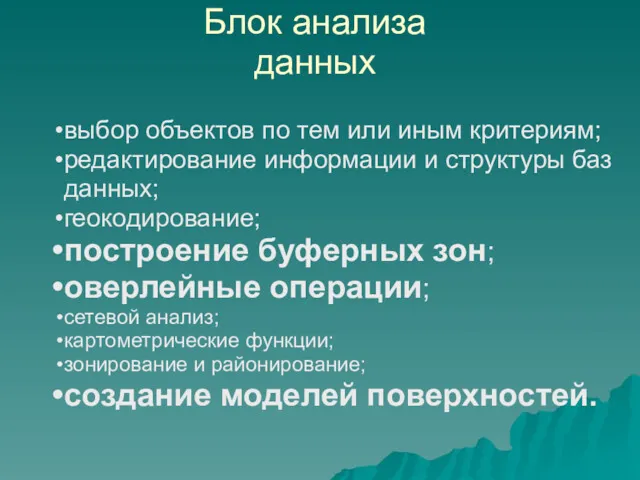

Основные понятия в тестировании. Тестовые артефакты Блок анализа данных

Блок анализа данных Искусственные нейронные сети (ИНС)

Искусственные нейронные сети (ИНС) Расчеты с использование электронных таблиц

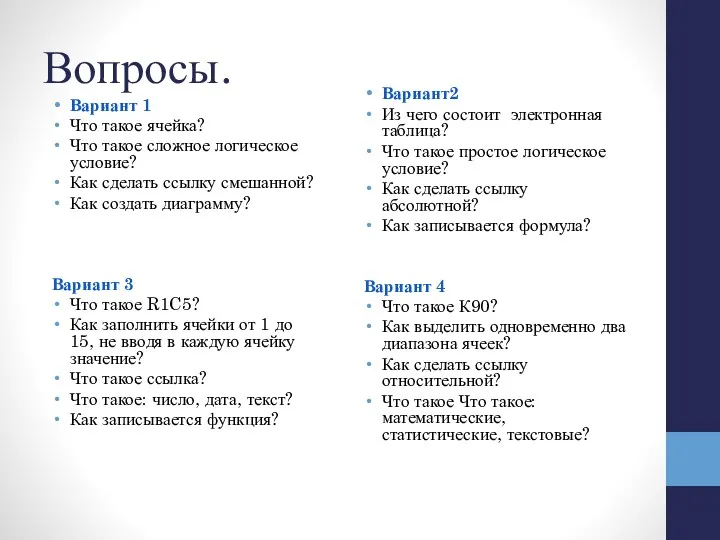

Расчеты с использование электронных таблиц Тест по операційній системі Windows

Тест по операційній системі Windows Поняття підпрограми та її аргументів (урок 25)

Поняття підпрограми та її аргументів (урок 25) Базы данных и СУБД

Базы данных и СУБД Объектно-ориентированное программирование (ООП)

Объектно-ориентированное программирование (ООП) Информационная система Библиотека

Информационная система Библиотека Кодирование информации с помощью знаковых систем

Кодирование информации с помощью знаковых систем Інформаційна асиметрія та реклама

Інформаційна асиметрія та реклама Face Recognition: From Scratch to Hatch

Face Recognition: From Scratch to Hatch Simulink №2. Блоки. Построение модели

Simulink №2. Блоки. Построение модели Исполнители алгоритмов.

Исполнители алгоритмов. История развития вычислительной техники

История развития вычислительной техники Форматы графических файлов

Форматы графических файлов Деловая переписка

Деловая переписка Основные понятия о языке программирования C#. (Лекция 1)

Основные понятия о языке программирования C#. (Лекция 1)