Содержание

- 2. КОМПЬЮТЕРНЫЕ ВИРУСЫ Компьютерные вирусы - это вредоносные программы, которые могут «размножаться» и скрытно внедрять свои копии

- 3. КЛАССИФИКАЦИЯ ВИРУСОВ По величине вредных воздействий: НЕОПАСНЫЕ (последствия действия вирусов - уменьшение свободной памяти на диске,

- 4. КЛАССИФИКАЦИЯ ВИРУСОВ По «среде» обитания: ЗАГРУЗОЧНЫЕ ФАЙЛОВЫЕ МАКРО-ВИРУСЫ СКРИПТ-ВИРУСЫ

- 5. ЗАГРУЗОЧНЫЕ ВИРУСЫ Загрузочные вирусы заражают загрузочный сектор гибкого или жесткого диска. При заражении дисков загрузочные вирусы

- 6. ФАЙЛОВЫЕ ВИРУСЫ Файловые вирусы внедряются в исполняемые файлы (командные файлы *.bat, программы *.exe, системные файлы *.com

- 7. МАКРО-ВИРУСЫ Макро-вирусы заражают документы, созданные в офисных приложениях. Макро-вирусы являются макрокомандами (макросами) на встроенном языке программирования

- 8. СКРИПТ-ВИРУСЫ Скрипт-вирусы – активные элементы (программы) на языках JavaScript или VBScript, которые могут содержаться в файлах

- 9. Сетевые черви и защита от них *

- 10. СЕТЕВЫЕ ЧЕРВИ Сетевые черви - это вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей:

- 11. WEB-ЧЕРВИ Web-черви для своего распространения используют Web-серверы. Заражение: Червь проникает на сервер и модифицирует web-страницы Пользователь

- 12. АНТИВИРУСНЫЕ ПРОГРАММЫ Принцип работы антивирусных программы основан на проверке файлов, загрузочных секторов дисков и оперативной памяти

- 13. МЕЖСЕТЕВОЙ ЭКРАН Межсетевой экран (брандмауэр) – это программное или аппаратное обеспечение, которое проверяет информацию, поступающую из

- 14. ПОЧТОВЫЕ ЧЕРВИ Почтовые черви для своего распространения используют электронную почту. Червь отсылает либо свою копию в

- 15. ЧЕРВИ, ИСПОЛЬЗУЮЩИЕ ФАЙЛООБМЕННЫЕ СЕТИ Для внедрения в файлообменную сеть червь копирует себя в папку обмена файлами

- 16. ТРОЯНСКИЕ ПРОГРАММЫ Троянская программа, троянец (от англ. trojan) – вредоносная программа, которая выполняет несанкционированную пользователем передачу

- 17. ТРОЯНСКИЕ УТИЛИТЫ УДАЛЕННОГО АДМИНИСТРИРОВАНИЯ Утилиты скрытого управления позволяют принимать или отсылать файлы, запускать и уничтожать их,

- 18. ТРОЯНСКИЕ ПРОГРАММЫ - ШПИОНЫ Троянские программы ворующие информацию, при запуске ищут файлы, хранящие конфиденциальную информацию о

- 19. ТРОЯНСКИЕ ПРОГРАММЫ - ШПИОНЫ Данные троянцы осуществляют электронный шпионаж за пользователем зараженного компьютера: вводимая с клавиатуры

- 20. ТРОЯНСКИЕ ПРОГРАММЫ – ИНСТАЛЛЯТОРЫ ВРЕДОНОСНЫХ ПРОГРАММ Троянские программы этого класса скрытно инсталлируют другие вредоносные программ и

- 21. Хакерские утилиты и защита от них

- 22. СЕТЕВЫЕ АТАКИ Сетевые атаки - направленные действия на удаленные серверы для создания затруднений в работе или

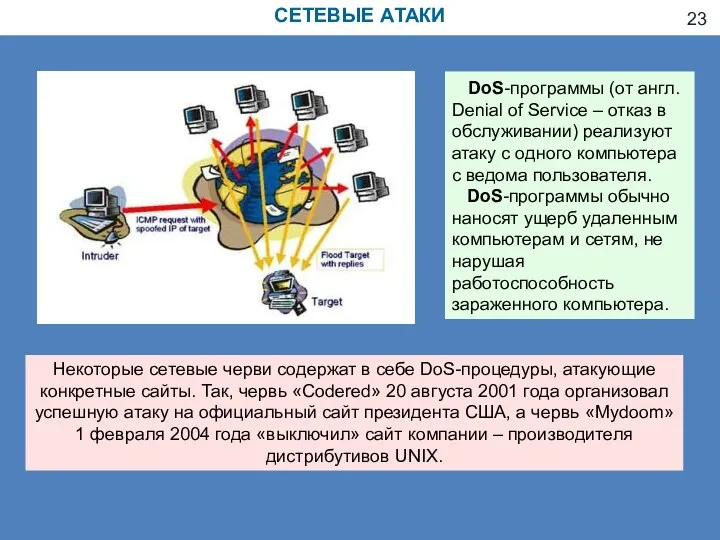

- 23. СЕТЕВЫЕ АТАКИ DoS-программы (от англ. Denial of Service – отказ в обслуживании) реализуют атаку с одного

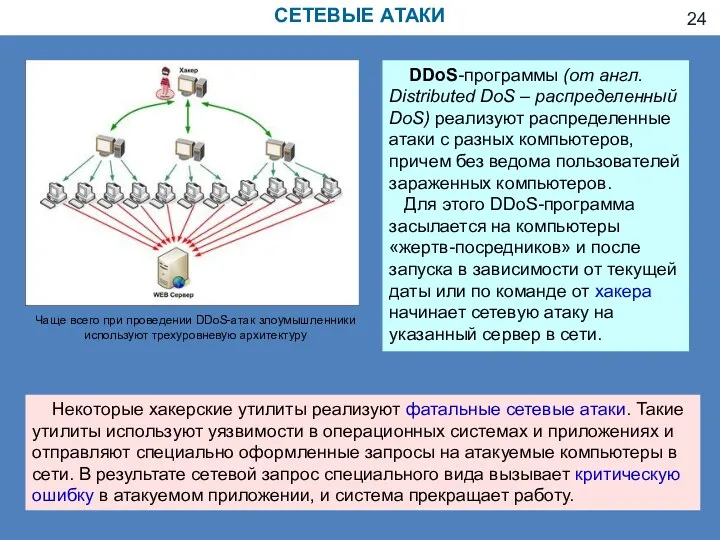

- 24. СЕТЕВЫЕ АТАКИ DDoS-программы (от англ. Distributed DoS – распределенный DoS) реализуют распределенные атаки с разных компьютеров,

- 25. УТИЛИТЫ «ВЗЛОМА» УДАЛЁНЫХ КОМПЬЮТЕРОВ Утилиты «взлома» удаленных компьютеров обычно используют уязвимости в операционных системах или приложениях,

- 26. РУТКИТЫ Руткит (от англ. root kit - «набор для получения прав root») - программа или набор

- 28. Скачать презентацию

Структуры данных: деревья, сети, графы, таблицы

Структуры данных: деревья, сети, графы, таблицы Internet. History

Internet. History Глобальные сети

Глобальные сети Растровая графика

Растровая графика Алгоритм. Жизненные задачи. Последовательность действий

Алгоритм. Жизненные задачи. Последовательность действий Автоматизированные системы управления

Автоматизированные системы управления 1. Introduction to Java Language. 2. Java SDK & IDE

1. Introduction to Java Language. 2. Java SDK & IDE Принципы добывания и обработки информации техническими средствами

Принципы добывания и обработки информации техническими средствами Znanium.com. Руководство пользователя

Znanium.com. Руководство пользователя Ввод-вывод символьных данных в Си

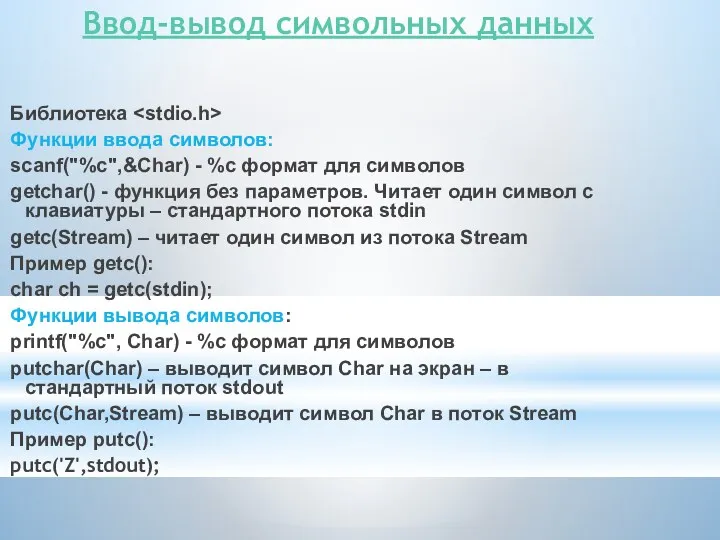

Ввод-вывод символьных данных в Си Modeling and Solving Constraints. Basic Idea

Modeling and Solving Constraints. Basic Idea История информатики

История информатики JavaScript – основы

JavaScript – основы Презентация Перевод чисел между системами счисления, основания которых являются степенями числа 2 10 класс

Презентация Перевод чисел между системами счисления, основания которых являются степенями числа 2 10 класс Организация баз данных и знаний. Введение в Базы Данных

Организация баз данных и знаний. Введение в Базы Данных Компьютерные словари и системы оптического распознавания текста

Компьютерные словари и системы оптического распознавания текста Интерфейс. Программы

Интерфейс. Программы Файлдар мен бумалар. Жарлықтар

Файлдар мен бумалар. Жарлықтар Как варить подкасты

Как варить подкасты Электронный дневник учащегося Пензенской области

Электронный дневник учащегося Пензенской области Компьютерлік графика

Компьютерлік графика Стандартные приложения WINDOWS7. Запуск приложений

Стандартные приложения WINDOWS7. Запуск приложений Методическая система урока информатики

Методическая система урока информатики Гражданская журналистика и блоги

Гражданская журналистика и блоги Разработка корпоративного веб-сайта

Разработка корпоративного веб-сайта Основы баз данных и SQL. Аналитические функции v2.0

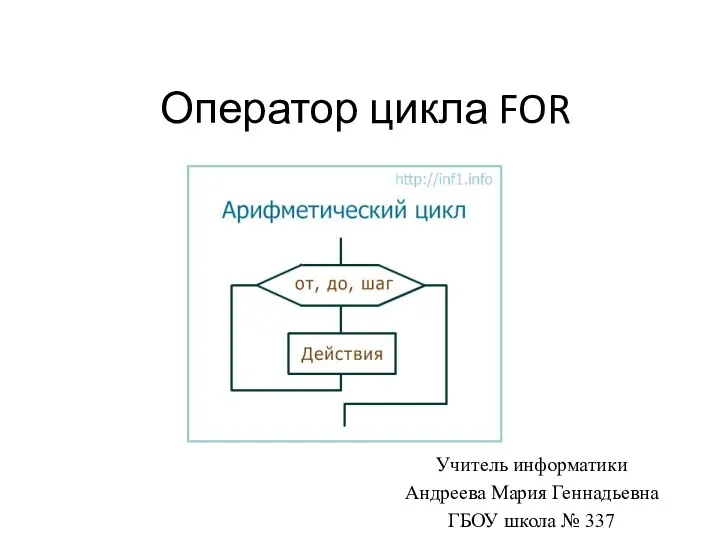

Основы баз данных и SQL. Аналитические функции v2.0 Оператор цикла FOR

Оператор цикла FOR Представление чисел в компьютере. Математические основы информатики

Представление чисел в компьютере. Математические основы информатики