Содержание

- 2. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Криптографический протокол При разработке криптографического протокола мы должны ответить на следующие

- 3. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Три типа протокола Протоколы с посредником: Протокол требует участия незаинтересованной третьей

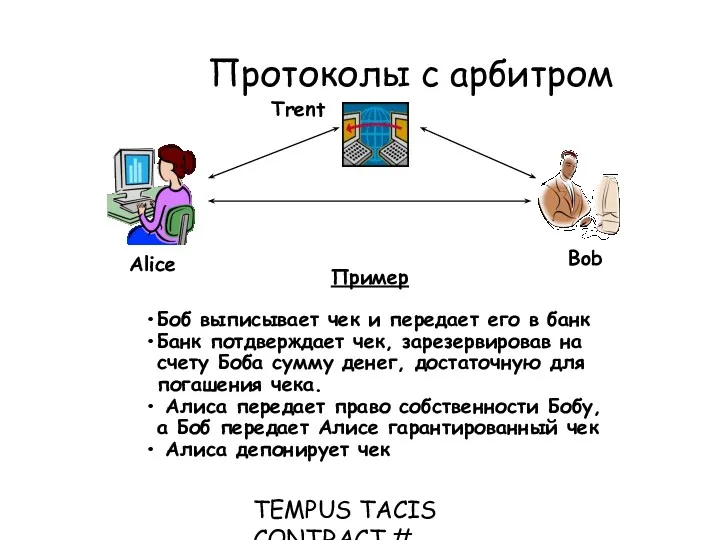

- 4. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протоколы с арбитром Trent Alice Bob Боб выписывает чек и передает

- 5. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Проблемы Доверие - Будут ли доверять Алиса и Боб безликому арбитру

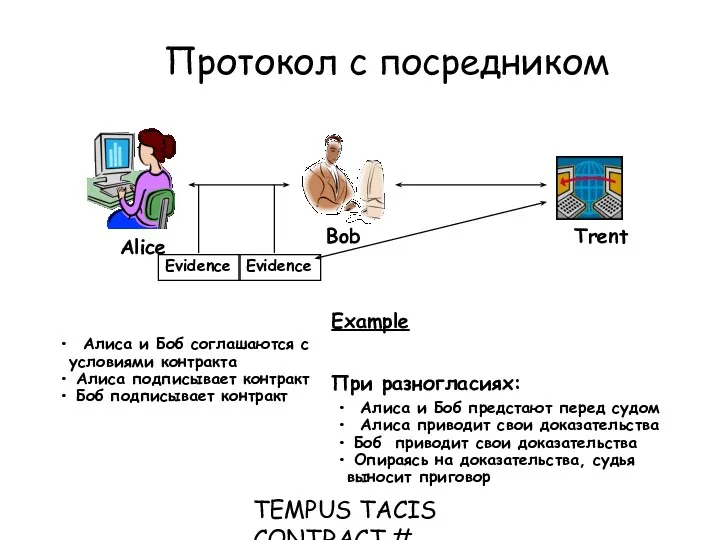

- 6. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол с посредником Trent Alice Bob Алиса и Боб соглашаются с

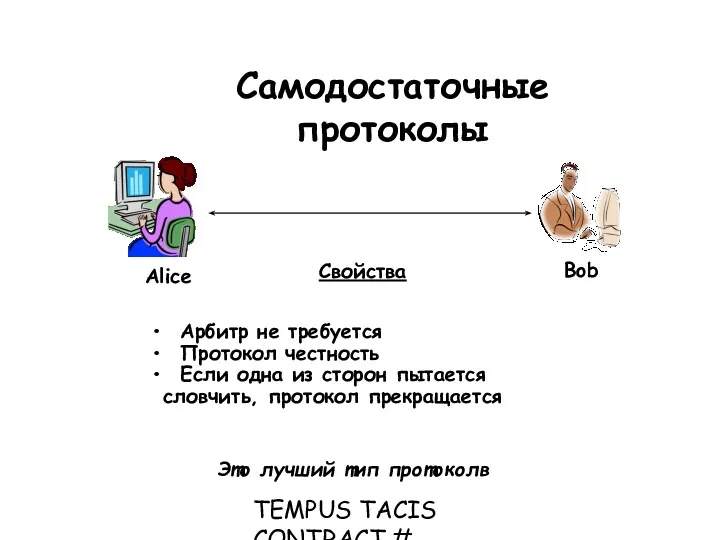

- 7. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Самодостаточные протоколы Alice Bob Арбитр не требуется Протокол честность Если одна

- 8. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Краткий экскурс Основные понятия криптографии Целью обсуждения протоколов является оценка неуязвимости

- 9. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Определения Cryptography - Тайнопись Plaintext - Исходное (читаемое) сообщение Ciphertext -

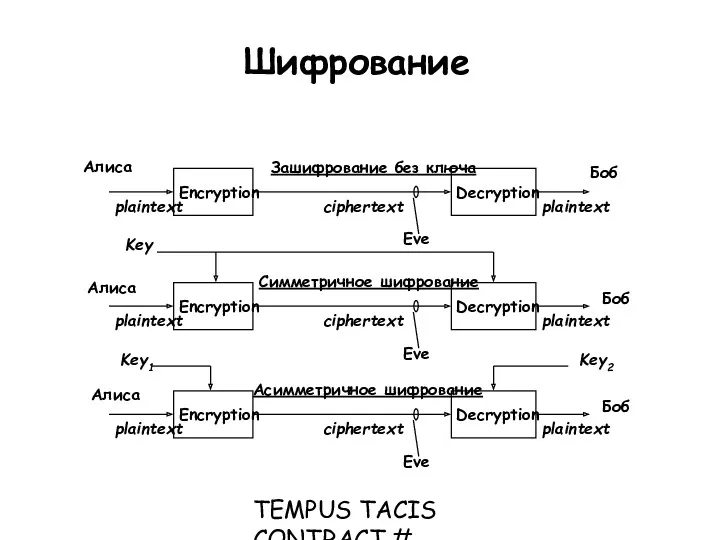

- 10. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Шифрование Алиса plaintext plaintext ciphertext Боб Eve Encryption Decryption plaintext plaintext

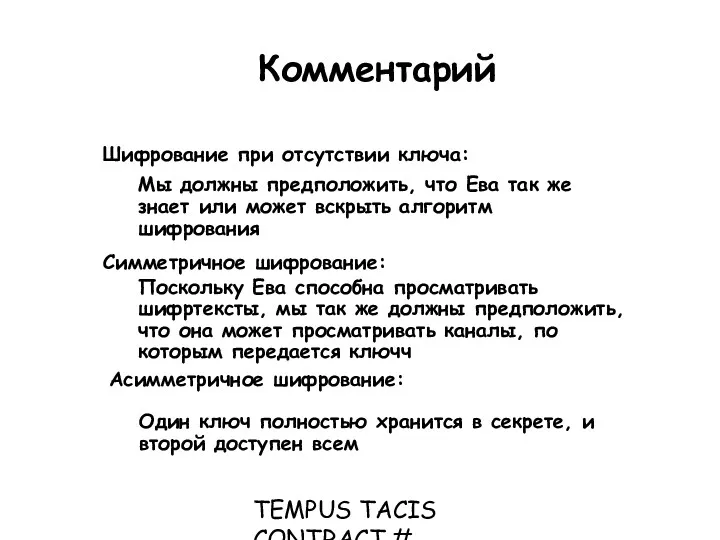

- 11. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Комментарий Шифрование при отсутствии ключа: Мы должны предположить, что Ева так

- 12. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Требования: 1) Участвовать в выборах могут только граждане, имеющие право голоса

- 13. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Продолжение требований 5) Никто не может изменить результат голосования любого избирателя

- 14. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Упрощенный протокол №1 1) Каждый избиратель шифрует свой бюллетень открытым ключом

- 15. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 1) Каждый избиратель подписывает бюллетень своим закрытым ключом. 2) Каждый избиратель

- 16. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Подписи вслепую Данный тип цифровой подписи используется, когда необходимо подписать документ

- 17. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 1) Каждый избиратель генерирует 10 наборов сообщений. В каждый набор включается

- 18. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Продолжение протокола 4) Избиратель демаскирует сообщение и открывает набор бюллетеней, подписанной

- 19. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Анализ ЦМК проверяет имеет ли права голоса данный избиратель Метод голосования

- 20. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Недостатки Если избиратель обнаружит подмену своего бюллетеня, он не сможет этого

- 21. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Разделение функций Решением проблемы может быть разделение функций между ЦИК и

- 22. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 1) Каждый избиратель посылает в ЦУР письмо, запрашивая регистрационный номер. 2)

- 23. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Анализ Будем полагать, что все сообщения зашифрованы и подписаны.Это помешает кому-то

- 24. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Тайные многосторонние вычисления Протокол тайных многосторонних вычислений позволяет группе людей вычислять

- 25. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол 1 Алиса выбирает случайное число, и добавляет его к сумме

- 26. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол 1 продолжение Дэйв выполняет аналогичные действия, шифрует результат открытым ключом

- 27. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол 2 Алиса и Боб поспорили в ресторане о том, кто

- 28. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол 3 Алиса и Боб являются клиентами Службы тайных многосторонних знакомств.

- 29. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Решение Алиса хэширует свой фетиш в семизначную строку. Она использует его

- 30. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Проблема обедающих криптографов Три криптографа обедают в своем любимом трехзвездочном ресторане.

- 31. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Метод Пусть криптографами будут Алиса, Боб и Кэрол. Алиса бросает монетку

- 32. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Решение Пользователи располагаются по кругу Через регулярные интервалы времени соседние пары

- 33. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Обобщение 1. Этот протокол можетбыыть обобщен для любого количества криптографов 2.

- 34. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Цифровые деньги Цель: Неотслеживаемость оплаты Чеки и кредитные карточки имеют аудиторский

- 35. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол 1 1. Алиса подготавливает 100 анонимных денежных переводов, каждый на

- 36. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол 2 Проблемой предыдущего протокола является возможность повторного использования Алисой перевода.

- 37. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Протокол 3 Предыдущий протокол защищает банк от жуликов, но не позволяет

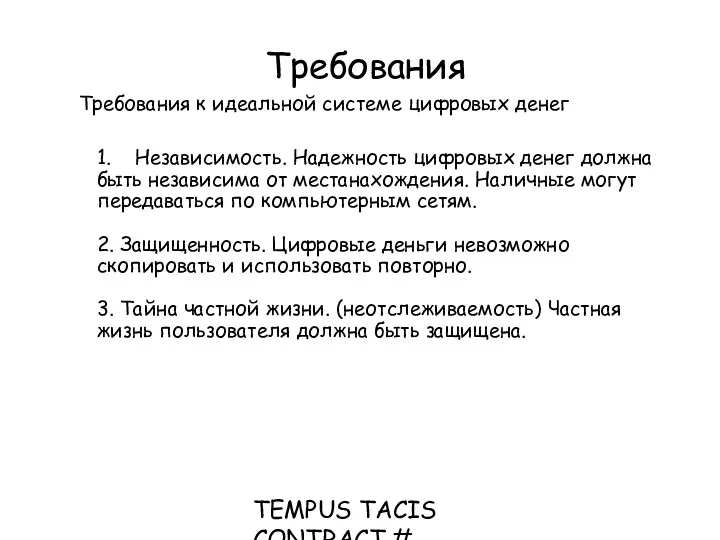

- 38. TEMPUS TACIS CONTRACT # CD_JEP_22077_2001 Требования Требования к идеальной системе цифровых денег 1. Независимость. Надежность цифровых

- 40. Скачать презентацию

Website quick critique report

Website quick critique report Что такое персональные данные. Персональные данные в сети Интернет

Что такое персональные данные. Персональные данные в сети Интернет Штрих-код

Штрих-код Cyberbullying

Cyberbullying Онлайн-платформы для создания электронных учебных курсов

Онлайн-платформы для создания электронных учебных курсов Электронная таблица

Электронная таблица Создание бизнес-доклада. (Тема 12)

Создание бизнес-доклада. (Тема 12) Разработка и эксплуатация АИС

Разработка и эксплуатация АИС Сети передачи данных

Сети передачи данных Компьютерные системы контроля в машиностроении. (Лекция 1)

Компьютерные системы контроля в машиностроении. (Лекция 1) Види векторної анімації: покадрова, руху, форми, з використанням криволінійних шляхів

Види векторної анімації: покадрова, руху, форми, з використанням криволінійних шляхів Электронные образовательные ресурсы

Электронные образовательные ресурсы ChatGPT для SEO специалиста

ChatGPT для SEO специалиста Урок 27.Преобразование информации путём рассуждений

Урок 27.Преобразование информации путём рассуждений Введение в вебтехнологии

Введение в вебтехнологии PHP. Управляющие конструкции

PHP. Управляющие конструкции Разработка тестов. Занятие 6

Разработка тестов. Занятие 6 Крутых идей для видео в TikTok

Крутых идей для видео в TikTok Цикл с параметром

Цикл с параметром Computer software Operating systems

Computer software Operating systems Правила компьютерного набора текста

Правила компьютерного набора текста Computer Science 686 Spring 2007. Intel EM64T and VT Extensions

Computer Science 686 Spring 2007. Intel EM64T and VT Extensions ВКР: Разработка игрового приложения жанра “Shooter” с использованием движка Unity

ВКР: Разработка игрового приложения жанра “Shooter” с использованием движка Unity Mobile SMARTS для ЕГАИС

Mobile SMARTS для ЕГАИС Устройство и функционирование информационной системы

Устройство и функционирование информационной системы Изучение методов создания прототипа модели с использованием установок аддитивного производства

Изучение методов создания прототипа модели с использованием установок аддитивного производства Презентация урока по информатике на тему Истинность и ложность высказываний. 3 класс

Презентация урока по информатике на тему Истинность и ложность высказываний. 3 класс Технологии проектирования информационных систем. Структурные модели предметной области

Технологии проектирования информационных систем. Структурные модели предметной области