Содержание

- 2. Потеря

- 3. Сохранность

- 4. Защищаемая информация - информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов

- 5. Собственник частное лицо – автор группа лиц - авторская группа юридическое лицо – официально зарегистрированная организация

- 6. Цифровая информация - информация, хранение, передача и обработка которой осуществляются средствами ИКТ.

- 7. ВИДЫ УГРОЗ ДЛЯ ЦИФРОВОЙ ИНФОРМАЦИИ кража или утечка информации; разрушение, уничтожение информации.

- 8. Защита информации - деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

- 9. Утечка информации - представляет собой кражу или копирование бумажных или цифровых документов, прослушивание телефонных разговоров, кража

- 10. Несанкционированное воздействие - это преднамеренная порча или уничтожение информации, а также информационного оборудования со стороны лиц,

- 11. К этой категории деятельности относится Создание и распространение компьютерных вирусов; Хакерская деятельность; Физическое воздействие на аппаратное

- 12. Компьютерный вирус - вредоносный программный код, способный нанести ущерб данным на компьютере или вывести его из

- 13. Хакерская атака - это одновременное обращение с большого количества компьютеров на сервер информационной системы. Сервер не

- 14. Непреднамеренное воздействие ошибки пользователя; сбой в работе оборудования и программного обеспечения; авария электросети; пожар, землетрясение и

- 15. Правила безопасности периодически осуществлять резервное копирование: файлы с наиболее важными данными дублировать и сохранять на внешних

- 16. Правила безопасности организовать разграничение доступа для разных пользователей ПК; использовать защитные программы - брандмауэры, межсетевые экраны.

- 17. Системы шифрования (криптография) Ключ – определяет алгоритм шифрования: с закрытым ключом, которым заранее обмениваются два абонента,

- 18. Цифровая подпись - это индивидуальный секретный шифр, ключ которого известен только владельцу. закрытый ключ применяется для

- 19. Цифровой сертификат - это сообщение, подписанное полномочным органом сертификации, который подтверждает, что открытый ключ действительно относится

- 21. Вопросы: Почему информацию надо защищать? Какие основные виды угроз существуют для цифровой информации? Встречались ли вы

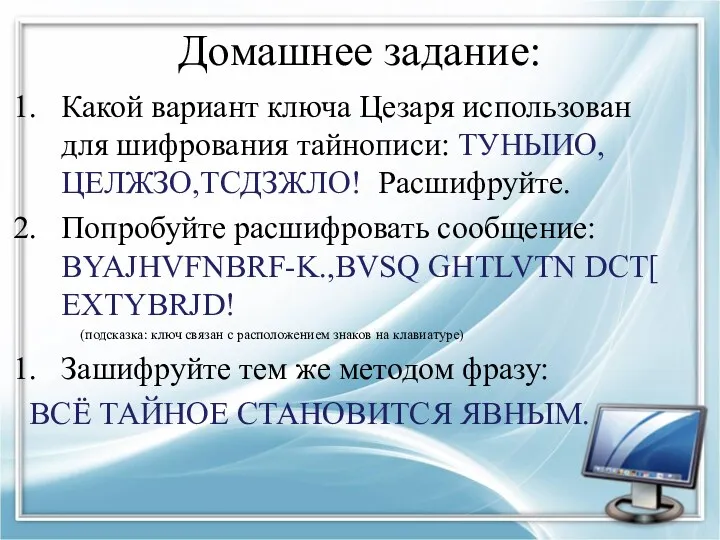

- 22. Домашнее задание: Какой вариант ключа Цезаря использован для шифрования тайнописи: ТУНЫИО,ЦЕЛЖЗО,ТСДЗЖЛО! Расшифруйте. Попробуйте расшифровать сообщение: BYAJHVFNBRF-K.,BVSQ

- 24. Скачать презентацию

Справочно-библиографический аппарат и информационно-поисковая система библиотеки

Справочно-библиографический аппарат и информационно-поисковая система библиотеки Презентация Microsoft WORD

Презентация Microsoft WORD Суффиксные автоматы 2018

Суффиксные автоматы 2018 Управление в логистических информационных системах (Информационные системы планирования и управления ресурсами предприятия)

Управление в логистических информационных системах (Информационные системы планирования и управления ресурсами предприятия) Разработка урока для 6 класса Растровое кодирование графической информации

Разработка урока для 6 класса Растровое кодирование графической информации Использование информационных технологий и интернет ресурса на уроках биологии

Использование информационных технологий и интернет ресурса на уроках биологии Языки SQL и QBE

Языки SQL и QBE Морское приключение

Морское приключение Scratch. Основные компоненты

Scratch. Основные компоненты Технология успешного выступления

Технология успешного выступления Работа в Microsoft Excel

Работа в Microsoft Excel Об'єктне програмування. Копіювання об'єктів. (Частина 1. Лекція 2)

Об'єктне програмування. Копіювання об'єктів. (Частина 1. Лекція 2) Технология создания математического Лэпбука. (Часть 1)

Технология создания математического Лэпбука. (Часть 1) Образовательные программы и игры для учащихся 5-7 классов

Образовательные программы и игры для учащихся 5-7 классов Информационные технологии и системы. Автоматизированные информационные системы (АИС)

Информационные технологии и системы. Автоматизированные информационные системы (АИС) Основы программирования

Основы программирования Главная библиотека страны. Библиотечный урок

Главная библиотека страны. Библиотечный урок Текстовий документ та його об’єкти

Текстовий документ та його об’єкти Анализ аудитории от сегментов до идей тизеров

Анализ аудитории от сегментов до идей тизеров Роль информационной деятельности в современном обществе, его экономической, социальной, культурной, образовательной сферах

Роль информационной деятельности в современном обществе, его экономической, социальной, культурной, образовательной сферах Системы счисления. Виды систем счисления

Системы счисления. Виды систем счисления Основы алгоритмизации и программирования на языках высокого уровня

Основы алгоритмизации и программирования на языках высокого уровня Rational Rose и UML

Rational Rose и UML Introduction to spring framework and dependency injection

Introduction to spring framework and dependency injection Создание анимации в презентации

Создание анимации в презентации Регистр

Регистр Компьютерные сети. Информатика и информационные технологии. (Лекция 6)

Компьютерные сети. Информатика и информационные технологии. (Лекция 6) Аддитивные технологии

Аддитивные технологии