Содержание

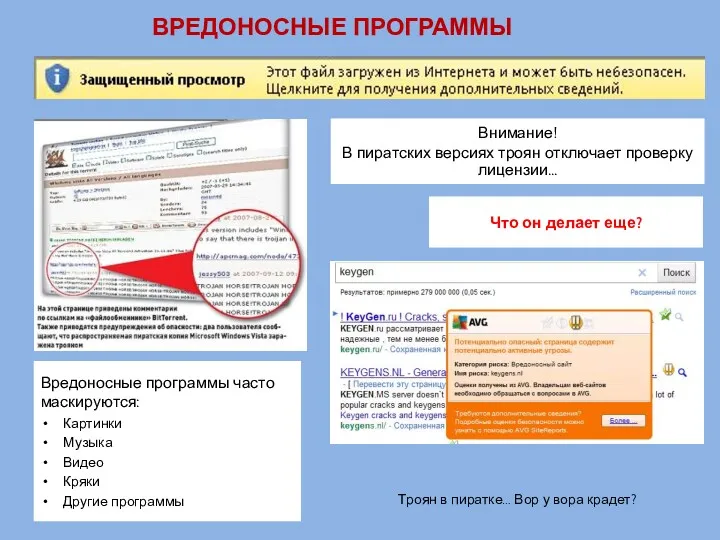

- 2. ВРЕДОНОСНЫЕ ПРОГРАММЫ Вредоносные программы часто маскируются: Картинки Музыка Видео Кряки Другие программы Внимание! В пиратских версиях

- 3. Компьютерный вирус – это специальная компьютерная программа обычно малая по размеру, которая способна «размножаться» и «заражать»

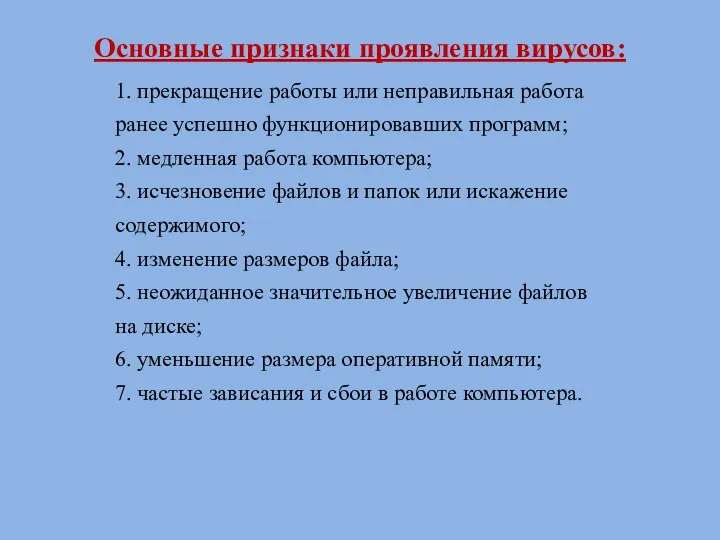

- 4. Основные признаки проявления вирусов: 1. прекращение работы или неправильная работа ранее успешно функционировавших программ; 2. медленная

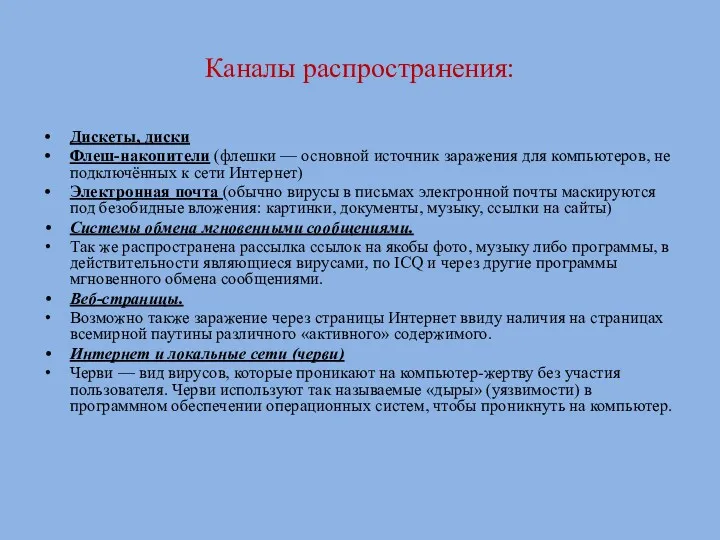

- 5. Каналы распространения: Дискеты, диски Флеш-накопители (флешки — основной источник заражения для компьютеров, не подключённых к сети

- 6. Червь (сетевой червь)- это вредоносная программа, распространяющаяся по сетевым каналам и способная к самостоятельному преодолению систем

- 7. Троян (троянский конь) – программа, основной целью которой является вредоносное воздействие по отношению к компьютерной системе.

- 8. Целью троянской программы может быть: закачивание и скачивание файлов; копирование ложных ссылок, ведущих на поддельные вебсайты,

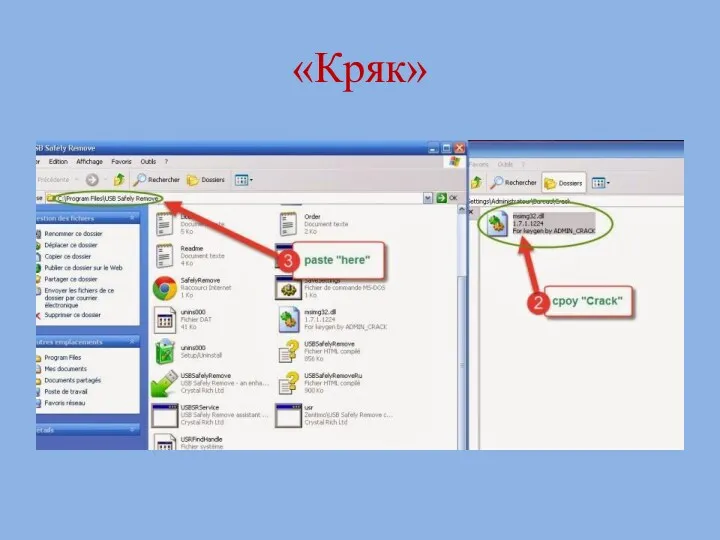

- 9. «Кряк»

- 10. Профилактика 1. пользуйтесь только лицензионными программами и операционными системами 2. постоянно обновляйте операционную систему 3. не

- 11. Антиви́русная програ́мма (антиви́рус) — специализированная программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ

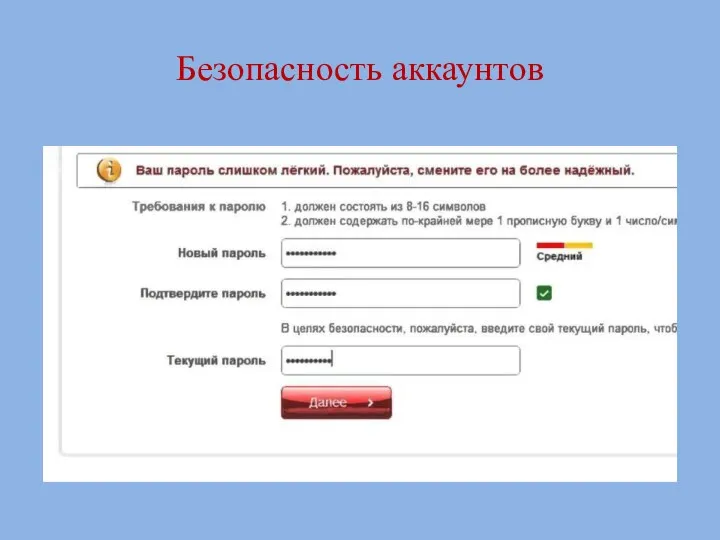

- 12. Безопасность аккаунтов

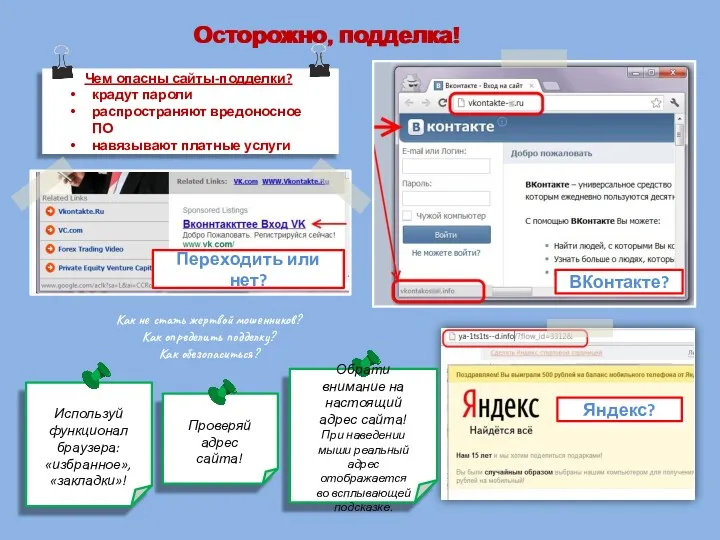

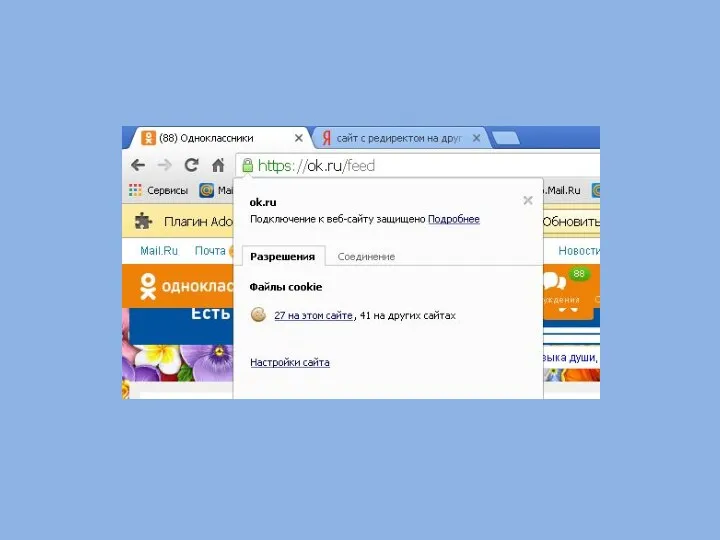

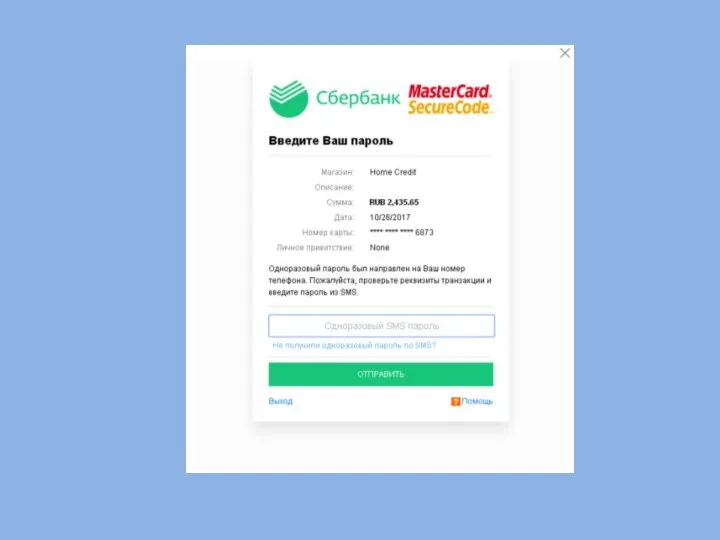

- 13. Осторожно, подделка! Чем опасны сайты-подделки? крадут пароли распространяют вредоносное ПО навязывают платные услуги Проверяй адрес сайта!

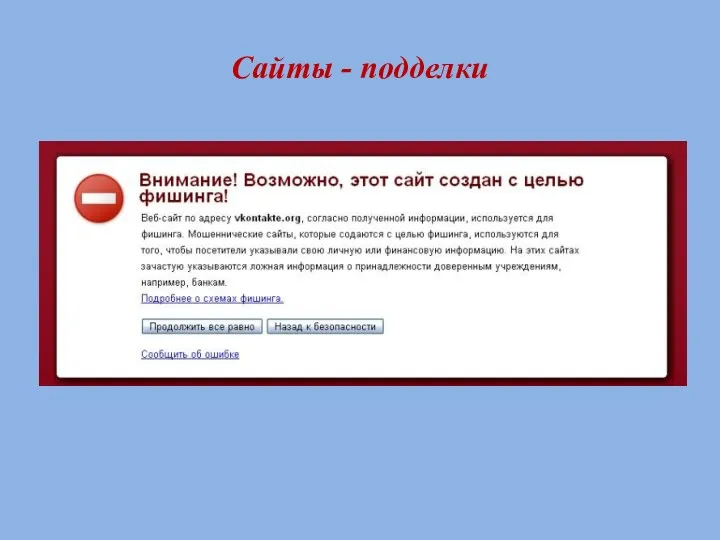

- 15. Сайты - подделки

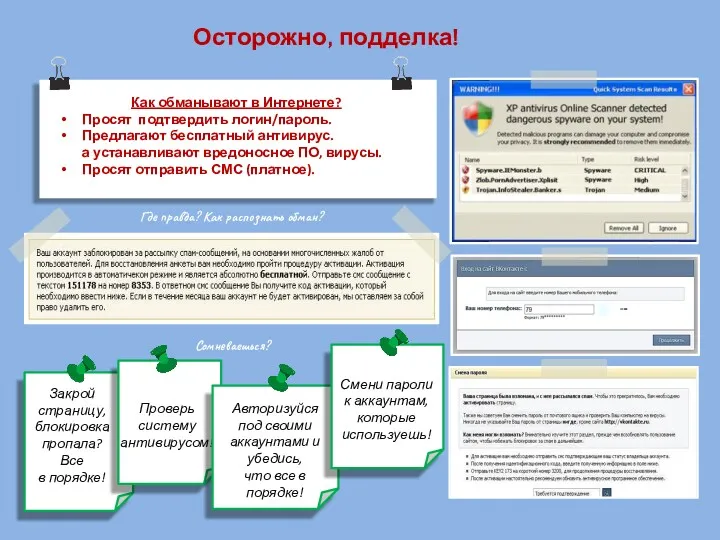

- 16. Осторожно, подделка! Где правда? Как распознать обман? Как обманывают в Интернете? Просят подтвердить логин/пароль. Предлагают бесплатный

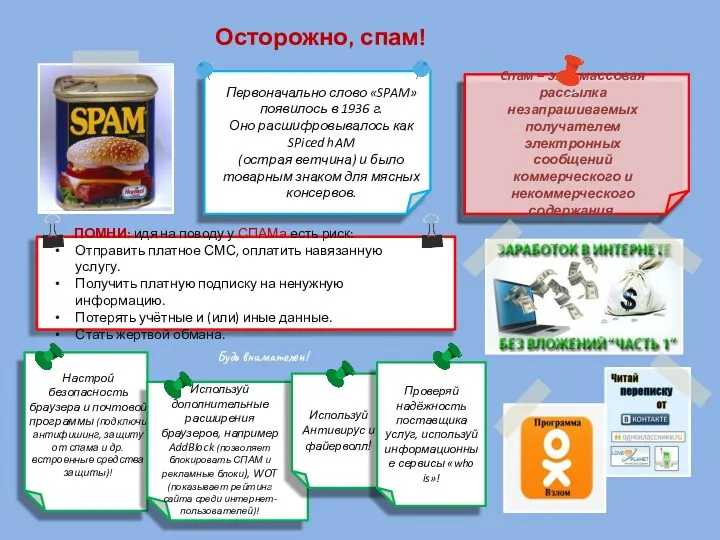

- 17. Осторожно, спам! Будь внимателен! Первоначально слово «SPAM» появилось в 1936 г. Оно расшифровывалось как SPiced hAM

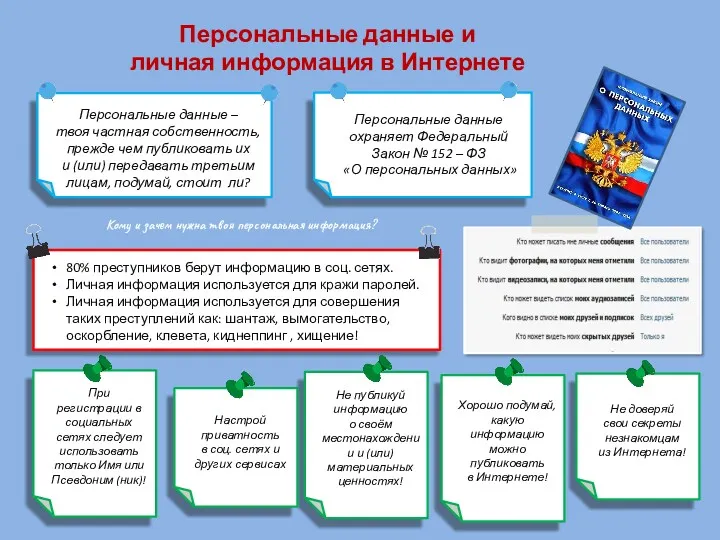

- 19. Персональные данные и личная информация в Интернете Персональные данные охраняет Федеральный Закон № 152 – ФЗ

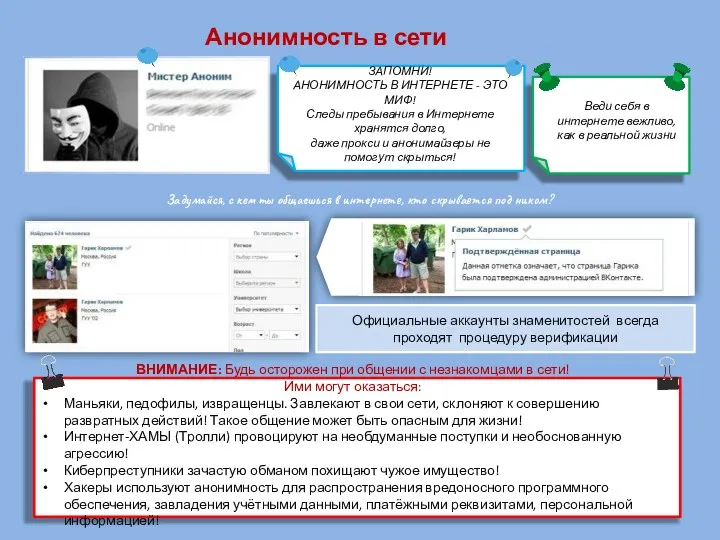

- 21. Анонимность в сети Официальные аккаунты знаменитостей всегда проходят процедуру верификации Задумайся, с кем ты общаешься в

- 22. Открытые сети, чужая техника Небрежное отношение к личной информации может привести к её утере! ПОМНИ :

- 23. Условия использования программного продукта Подтверждая соглашение «вслепую» ты можешь: Оформить платные подписки/услуги; Предоставить приложению/программе обширные права;

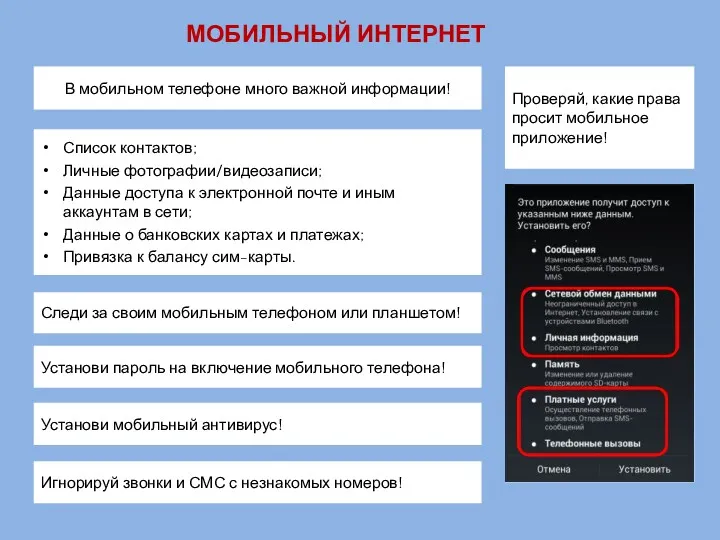

- 24. МОБИЛЬНЫЙ ИНТЕРНЕТ Следи за своим мобильным телефоном или планшетом! В мобильном телефоне много важной информации! Установи

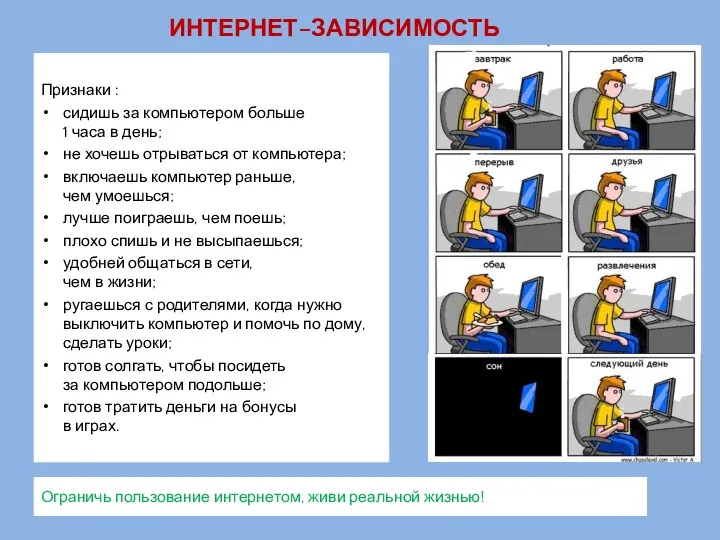

- 25. ИНТЕРНЕТ–ЗАВИСИМОСТЬ Признаки : сидишь за компьютером больше 1 часа в день; не хочешь отрываться от компьютера;

- 26. ИНТЕРНЕТ–ЗАВИСИМОСТЬ И ЗДОРОВЬЕ Ограничь пользование интернетом, живи реальной жизнью! В России полностью здоровы только 14-23% школьников

- 29. Скачать презентацию

Программа Paint

Программа Paint AP-GS1002 WEB. Setup Guide Eng

AP-GS1002 WEB. Setup Guide Eng Використання інтернет-ресурсів для спільної роботи (7 клас)

Використання інтернет-ресурсів для спільної роботи (7 клас) Информационные технологии в современном обществе

Информационные технологии в современном обществе Introduction to Information Security. Basic Terminology

Introduction to Information Security. Basic Terminology Интеграция мобильного приложения 1С

Интеграция мобильного приложения 1С Scada система TRACE MODE

Scada система TRACE MODE Обработка входящей поставки. Работа в системе SAP

Обработка входящей поставки. Работа в системе SAP Apps for smartphones

Apps for smartphones Триггеры

Триггеры Разработка мобильного приложение для повышения навыков программирования “CodingChamps

Разработка мобильного приложение для повышения навыков программирования “CodingChamps JDBC стандартный прикладной интерфейс (API) языка Java. (Лекция 16)

JDBC стандартный прикладной интерфейс (API) языка Java. (Лекция 16) Новая социальная сеть M-club

Новая социальная сеть M-club Особенности телеканалов Первый канал и РЕН-ТВ

Особенности телеканалов Первый канал и РЕН-ТВ Решение задач. Перебор вариантов, построение дерева.

Решение задач. Перебор вариантов, построение дерева. Использование ресурсов сети Интернет для обучения иностранному языку

Использование ресурсов сети Интернет для обучения иностранному языку Правила поведения в компьютерном классе

Правила поведения в компьютерном классе Линейные модели регрессии в задачах дискретной классификации

Линейные модели регрессии в задачах дискретной классификации Сравнение мобильных операционных систем IOS и Android

Сравнение мобильных операционных систем IOS и Android Современные информационные технологии

Современные информационные технологии Этика в Интернете. 11 класс

Этика в Интернете. 11 класс Інструменти і середовища розробки мобільних додатків

Інструменти і середовища розробки мобільних додатків AES стандарты. Rijndael алгоритмдер. (Дәріс 5)

AES стандарты. Rijndael алгоритмдер. (Дәріс 5) Структура языка Си. Основные функции ввода и вывода. Операторы языка. Обзор циклических операторов

Структура языка Си. Основные функции ввода и вывода. Операторы языка. Обзор циклических операторов Локальная сеть и интернет

Локальная сеть и интернет Электромагнитное излучение и его влияние на здоровье человека

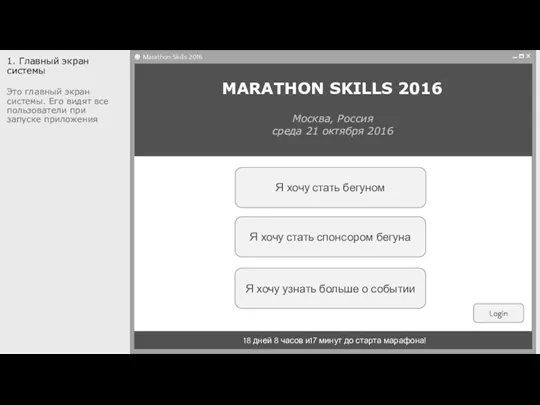

Электромагнитное излучение и его влияние на здоровье человека Главный экран системы

Главный экран системы Електронні засоби навчання. Сайти, посібники, збірники. Створення сайту для учнів

Електронні засоби навчання. Сайти, посібники, збірники. Створення сайту для учнів