Слайд 2

Вирус – вредоносная программа, приносит вред

пользователю компьютера:

- стирает данные

- ворует

пароли

- мешает работе операционной системы

- и др.

Слайд 3

Стелс (притворяются «хорошей» программой)

Слайд 4

Руткит (добавляют вредоносный код «хорошим» программам)

Слайд 5

Кейлогеры (захватывают всю введённую с клавиатуры информацию)

Слайд 6

Шпионы (ищут определённую информацию о системе или действиях пользователя)

Слайд 7

Ботнеты (используют зараженный компьютер в качестве зомби для атак)

Слайд 8

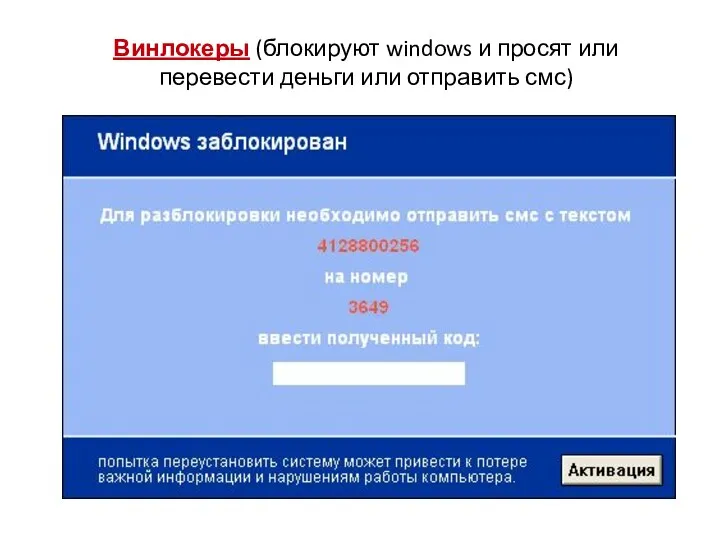

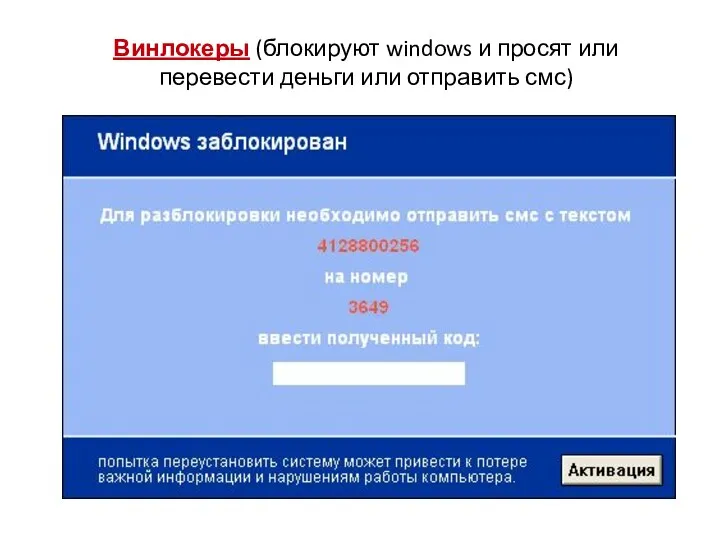

Винлокеры (блокируют windows и просят или перевести деньги или отправить смс)

Слайд 9

Троянские кони (исполняемый файл (программа), при запуске которого компьютер заражается вирусом.

Исполняемый файл могут маскировать под игру/программу/программу для скачивания музыки/фильмов).

Большинство взломанных игр – трояны.

Слайд 10

Черви (используют дыры в системе безопасности ОС и проникают незаметно. У

них нет своего файла который должен запустить пользователь)

Слайд 11

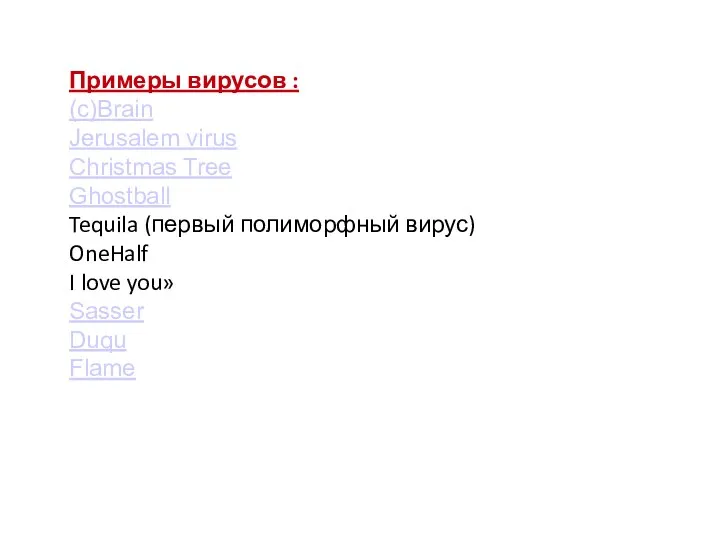

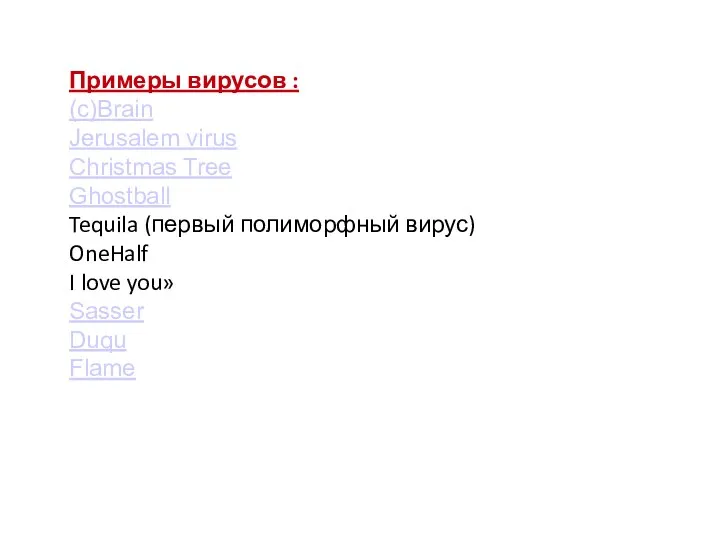

Примеры вирусов :

(c)Brain

Jerusalem virus

Christmas Tree

Ghostball

Tequila (первый полиморфный вирус)

OneHalf

I love you»

Sasser

Duqu

Flame

Слайд 12

Слайд 13

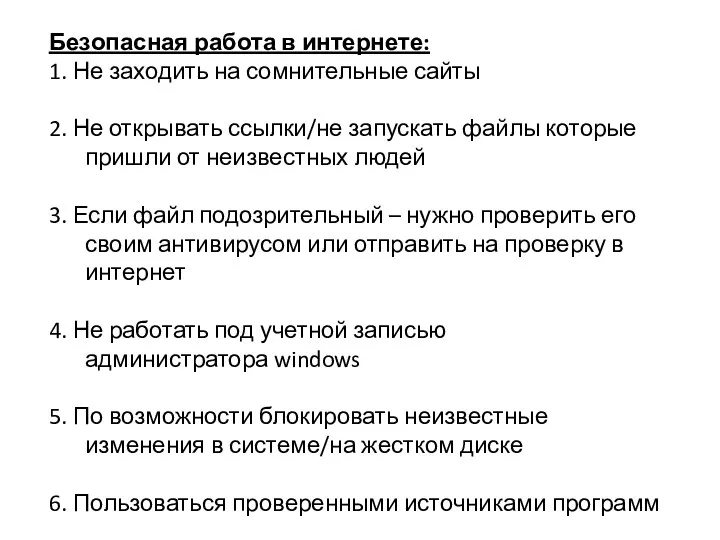

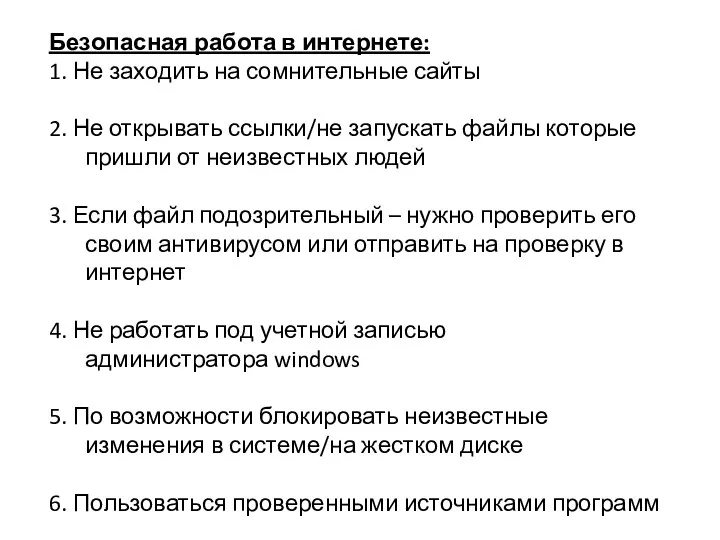

Безопасная работа в интернете:

1. Не заходить на сомнительные сайты

2. Не открывать

ссылки/не запускать файлы которые пришли от неизвестных людей

3. Если файл подозрительный – нужно проверить его своим антивирусом или отправить на проверку в интернет

4. Не работать под учетной записью администратора windows

5. По возможности блокировать неизвестные изменения в системе/на жестком диске

6. Пользоваться проверенными источниками программ

Подбор номенклатуры полупроводниковых приборов в поисковой системе Дейтрон

Подбор номенклатуры полупроводниковых приборов в поисковой системе Дейтрон Электронные библиотеки. Президентская библиотека им.Ельцина

Электронные библиотеки. Президентская библиотека им.Ельцина Принципы работы в сети интернет

Принципы работы в сети интернет Компоновка элементов в WPF

Компоновка элементов в WPF Гипертекстовые информационные технологии

Гипертекстовые информационные технологии Мониторингтік бағдарламалар реализациясы

Мониторингтік бағдарламалар реализациясы Текстовый редактор Microsoft office Word

Текстовый редактор Microsoft office Word Основы алгоритмизации и программирования

Основы алгоритмизации и программирования Архитектура вычислительных систем. (Лекция 5)

Архитектура вычислительных систем. (Лекция 5) Браузер и почта

Браузер и почта Протокол ICMP, утилиты

Протокол ICMP, утилиты Бағдарламалық жабдықтаманы дамытудың негізгі құралы ретіндегі Case технологиясы

Бағдарламалық жабдықтаманы дамытудың негізгі құралы ретіндегі Case технологиясы Groovy and testing

Groovy and testing Спутниковая связь и ее роль в жизни человека

Спутниковая связь и ее роль в жизни человека Альфа-Авто 5. Решение для автобизнеса

Альфа-Авто 5. Решение для автобизнеса Instagram от А до Я

Instagram от А до Я Работа с файлами

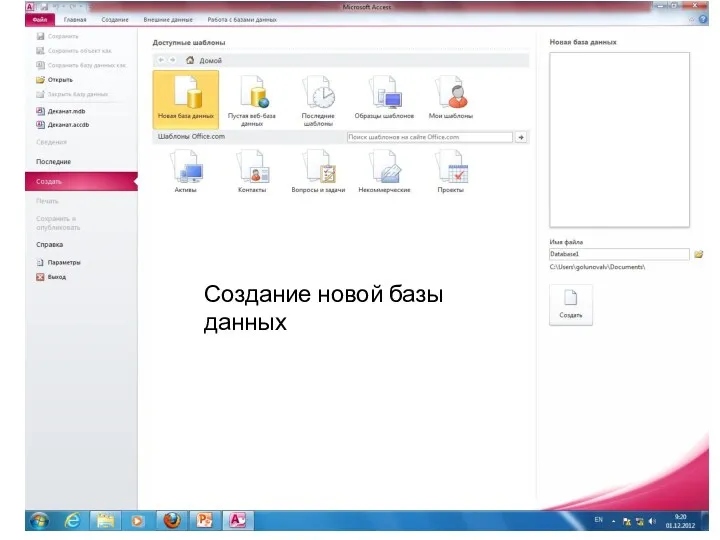

Работа с файлами Создание новой базы данных в MS Access 2010

Создание новой базы данных в MS Access 2010 Текстовый редактор Word. Ввод и редактирование текста

Текстовый редактор Word. Ввод и редактирование текста Примеры применения пакета STATISTICA 5.5 для статистического анализа медицинской информации

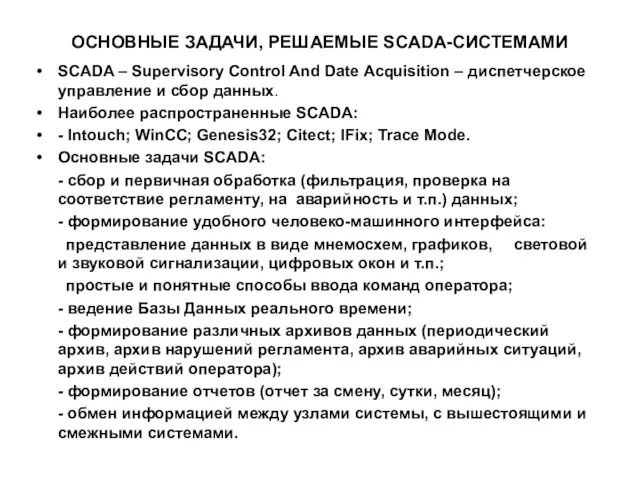

Примеры применения пакета STATISTICA 5.5 для статистического анализа медицинской информации Основные задачи, решаемые Scada-системами

Основные задачи, решаемые Scada-системами Living in a network-centric world

Living in a network-centric world Своя игра информатика 5 класс

Своя игра информатика 5 класс Windows Movie Maker— для створення / редагування відео

Windows Movie Maker— для створення / редагування відео Программное обеспечение профессиональной деятельности технолога

Программное обеспечение профессиональной деятельности технолога Blender (часть 1)

Blender (часть 1) Устройство компьютера

Устройство компьютера Принятие решений в сложных системах. Основные понятия процесса принятия решений. (Модуль 3. Лекция 11)

Принятие решений в сложных системах. Основные понятия процесса принятия решений. (Модуль 3. Лекция 11)