Содержание

- 2. Немного истории Bitcoin стал результатом развития идей, заложенных в существовавшие ранее криптовалюты. Впервые он появляется на

- 3. Хэш-функция Хеш-функцией (hash function) называется математическая или иная функция, которая для строки произвольной длины вычисляет некоторое

- 4. Криптографическая хэш-функция Основные требования, предъявляемые к криптографическим хеш-функциям: Устойчивость к коллизиям Необратимость Открытость к вычислению

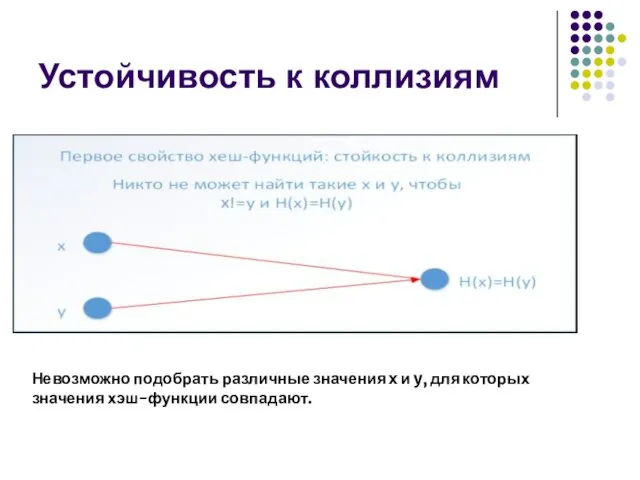

- 5. Устойчивость к коллизиям Невозможно подобрать различные значения x и y, для которых значения хэш-функции совпадают.

- 6. Устойчивость к коллизиям Устойчивую к коллизиям хэш-функцию можно использовать в качестве краткого содержания, то есть как

- 7. Необратимость Если известен результат хэш-функции, то нет никакого способа определить, какое значение Х было на входе.

- 8. Открытость для сложного вычисления Для любого возможного значения на выходе y, если k выбрано случайным образом,

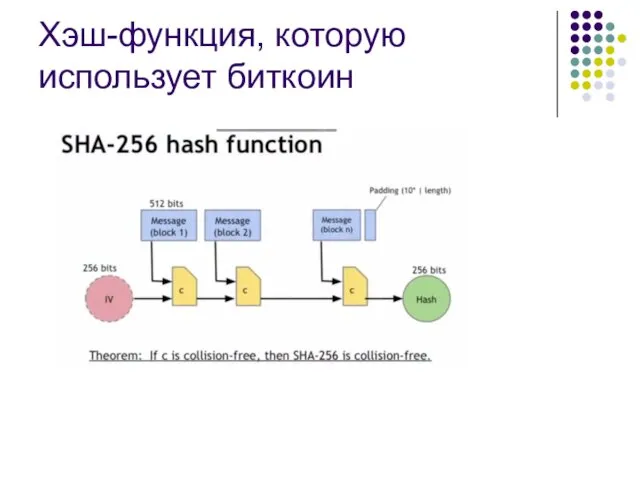

- 9. Хэш-функция, которую использует биткоин - SHA-256 Берется сообщение, которое необходимо хэшировать, и разбивается на блоки размером

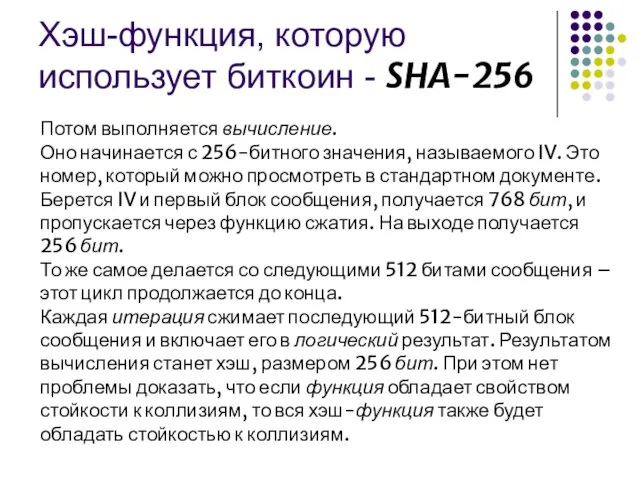

- 10. Хэш-функция, которую использует биткоин - SHA-256 Потом выполняется вычисление. Оно начинается с 256-битного значения, называемого IV.

- 11. Хэш-функция, которую использует биткоин

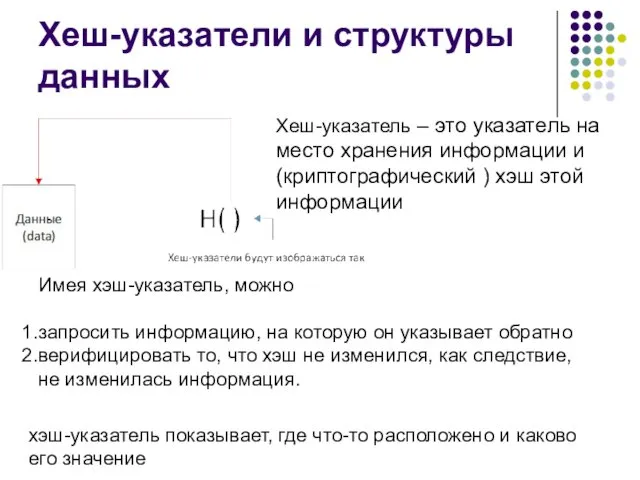

- 12. Хеш-указатели и структуры данных Хеш-указатель – это указатель на место хранения информации и (криптографический ) хэш

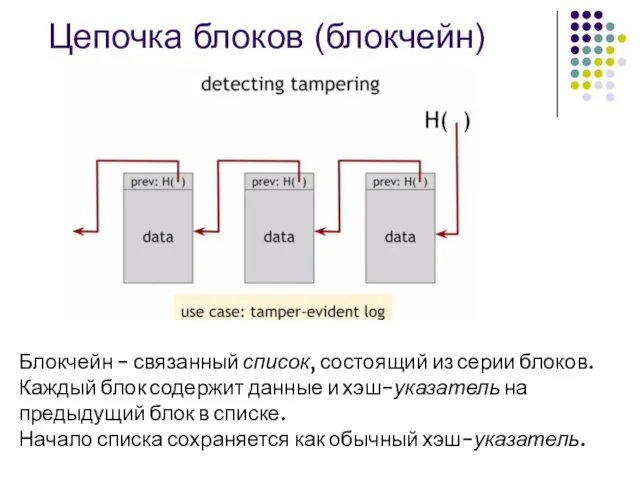

- 13. Цепочка блоков (блокчейн) Блокчейн - связанный список, состоящий из серии блоков. Каждый блок содержит данные и

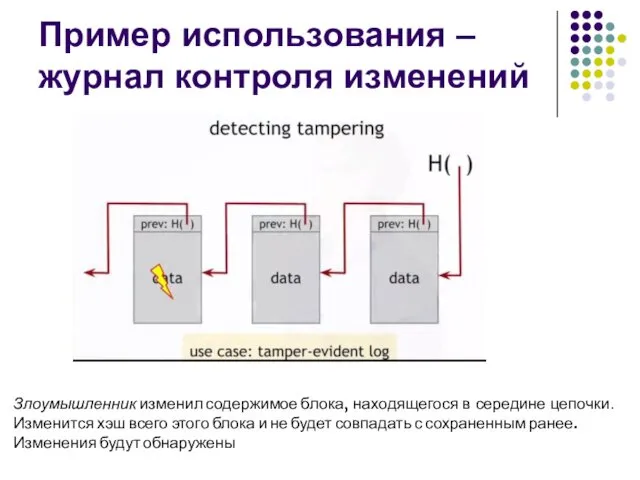

- 14. Пример использования – журнал контроля изменений Злоумышленник изменил содержимое блока, находящегося в середине цепочки. Изменится хэш

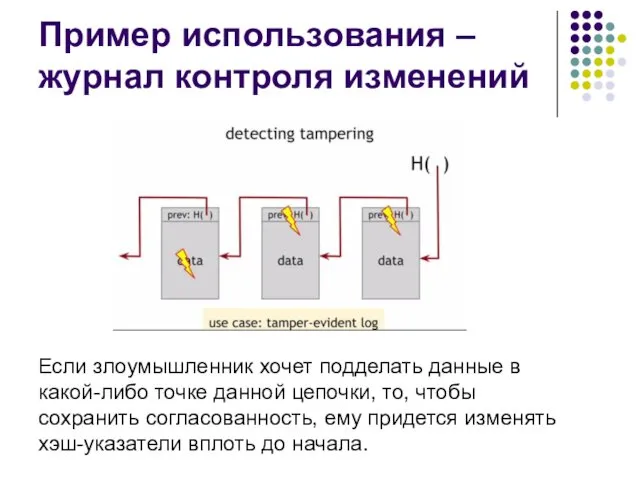

- 15. Пример использования – журнал контроля изменений Если злоумышленник хочет подделать данные в какой-либо точке данной цепочки,

- 16. Пример использования – журнал контроля изменений Журнал контроля изменений - цепочка блоков, в начале которой имеется

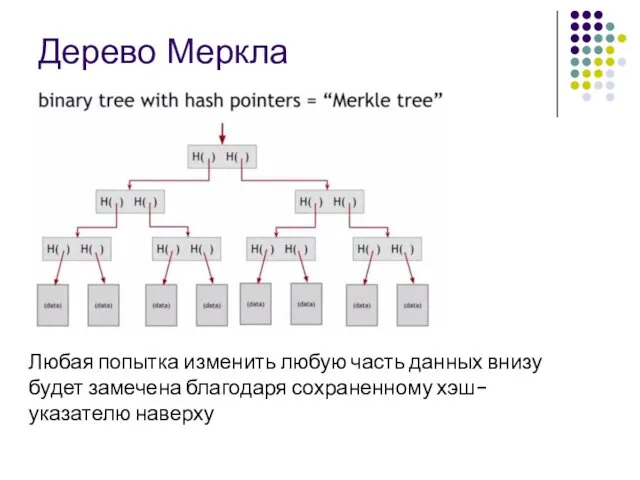

- 17. Дерево Меркла Любая попытка изменить любую часть данных внизу будет замечена благодаря сохраненному хэш-указателю наверху

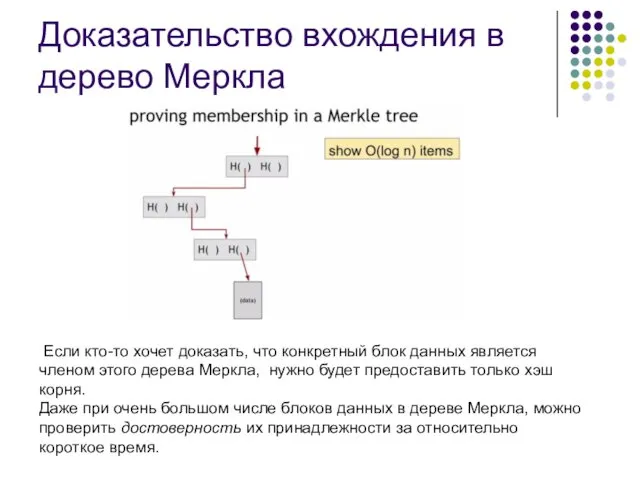

- 18. Доказательство вхождения в дерево Меркла Если кто-то хочет доказать, что конкретный блок данных является членом этого

- 19. Цифровая подпись Цифровая (электронная) подпись (digital signature) – уникальное числовое дополнение к передаваемой информации, позволяющее проверить

- 20. Требования к цифровой подписи Подписать может только один человек, но все могут проверить. Точно так же,

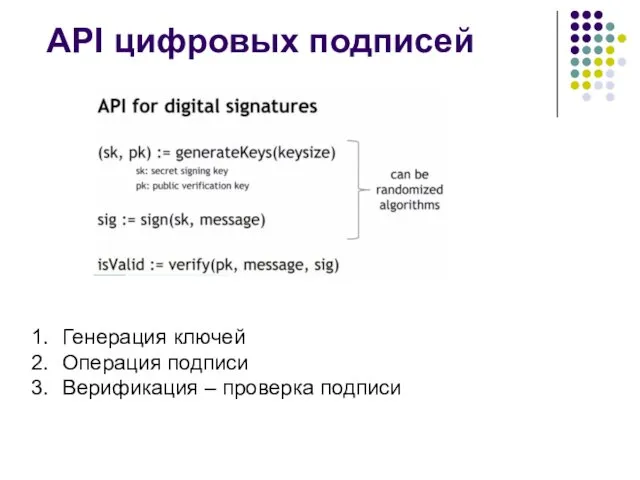

- 21. API цифровых подписей Генерация ключей Операция подписи Верификация – проверка подписи

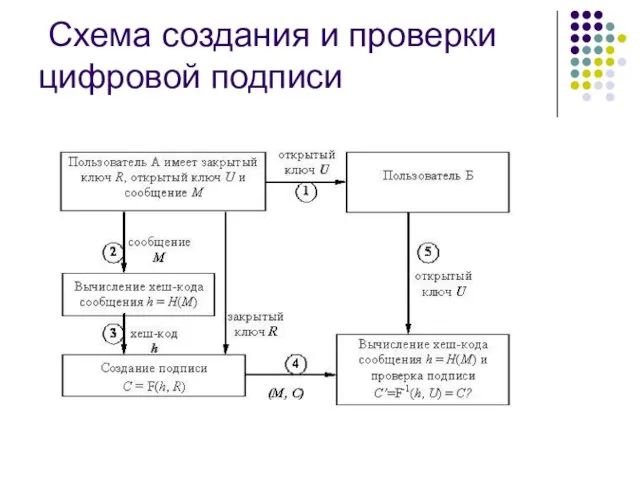

- 22. Схема создания и проверки цифровой подписи

- 23. Открытые ключи как идентификаторы личности Чтобы подписывать сообщения, необходимо знать закрытый ключ (sk), соответствующий открытому ключу

- 24. Как создать новый идентификатор Создаем новую случайную пару ключей (sk, pk): pk – публичное "имя", которое

- 25. Идентификаторы в системе биткоин Децентрализованное управление идентификацией: любой может создать новый идентификатор в любое время в

- 26. Простая криптовалюта Хотим создать криптовалюту - Инфокоин Владелец валюты - Алиса Валюта – комбинация бит, представляющая

- 27. Простая криптовалюта – нулевое приближение Любой человек в мире, включая Боба может, используя открытый ключ, удостовериться,

- 28. Простая криптовалюта Проблема №1 Алиса может посылать множество таких сообщений Бобу. Пусть Боб получил 10 подписанных

- 29. Простая криптовалюта Решение проблемы №1 Нужно сделать сообщение уникальным, присвоив ему метку или номер. Алиса посылает

- 30. Простая криптовалюта Обеспечение решения проблемы №1 Нужен источник серийных номеров. Источником может быть Банк: обеспечивает выпуск

- 31. Простая криптовалюта Проблема №2 Алиса может попытаться обмануть Боба, путем двойного использования инфокоинов (проблема двойной траты).

- 32. Простая криптовалюта – первое приближение Алиса: Пишет сообщение: «Я, Алиса, даю Бобу 1 инфокоин, серийный номер

- 33. Простая криптовалюта Решение проблемы №2 Когда Алиса посылает инфокоин Бобу, он не должен проверять это в

- 34. Простая криптовалюта Решение проблемы №2 – более детально Алиса посылает сообщения: «Я, Алиса, даю Бобу 1

- 35. Proof-of-work Проблема №3 Алиса может попытаться обмануть всю сеть, путем двойного использования инфокоинов (проблема двойной траты),

- 36. Proof-of-work Решение проблемы №3 Работа по подтверждению В основе лежат две идеи: Сделать работу по подтверждению

- 37. Proof-of-work Решение проблемы №3 – более детально Алиса посылает и публикует сообщение : «Я, Алиса, даю

- 38. Proof-of-work Решение проблемы №3 – более детально Какую работу должен совершить Дэвид? Пусть h – фиксированная

- 39. Proof-of-work Фактически, протокол биткойнов получает довольно тонкий уровень контроля над трудностью задачи, используя небольшое изменение в

- 40. Proof-of-work Пусть Дэвид проделал необходимую работу, нашел нужное значение х Затем он опубликовал всю очередь подтвержденных

- 41. Proof-of-work для Биткоин В протоколе биткойнов этот процесс проверки называется «майнинг». Для каждого проверяемого блока транзакций

- 42. Proof-of-work для Биткоин 10 ^ {- 8} биткойны - фактически минимальная единица Биткойна и известна как

- 43. Proof-of-work для Биткоин Можно рассматривать proof-of-work как конкурентную борьбу за одобрение транзакций. Каждая одобренная запись требует

- 44. Proof-of-work для Биткоин Таким образом, учитывая, что вычислительные затраты велики, у нечестного майнера, вероятно, будет только

- 45. Порядок записей для Inforcoin Хотелось бы, в идеале, чтобы сеть Infocoin согласовала порядок совершения транзакций. Если

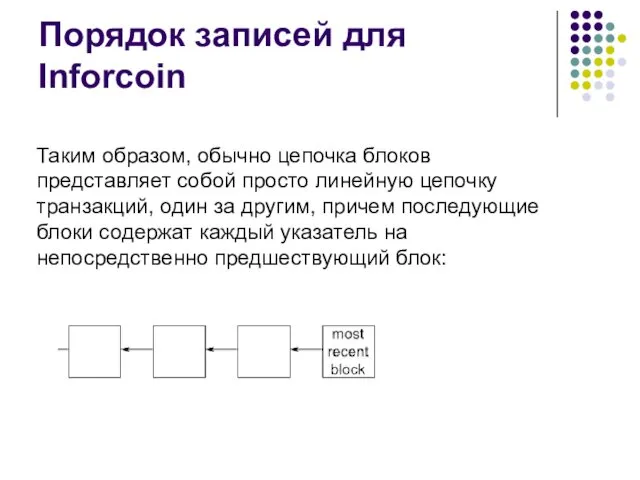

- 46. Порядок записей для Inforcoin Таким образом, обычно цепочка блоков представляет собой просто линейную цепочку транзакций, один

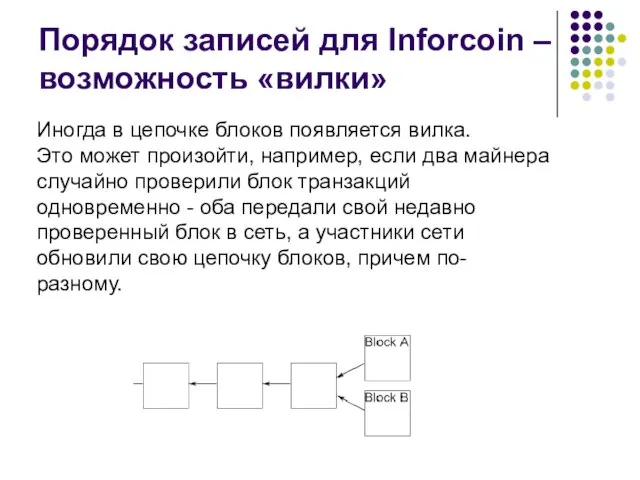

- 47. Порядок записей для Inforcoin – возможность «вилки» Иногда в цепочке блоков появляется вилка. Это может произойти,

- 48. Порядок записей для Inforcoin – возможность «вилки» Это приводит именно к проблеме, которую мы пытаемся избежать

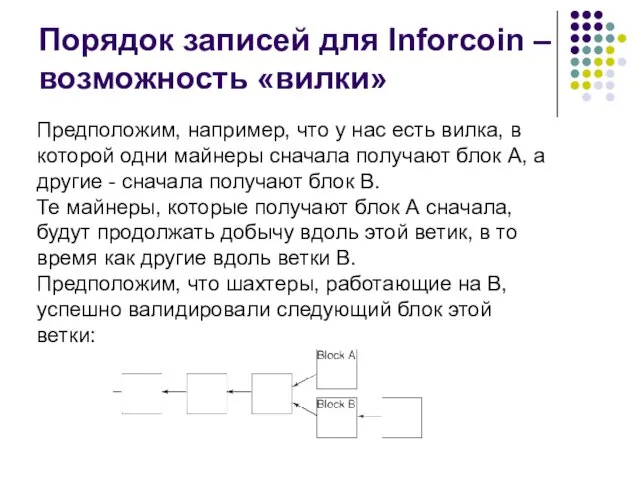

- 49. Порядок записей для Inforcoin – возможность «вилки» Предположим, например, что у нас есть вилка, в которой

- 50. Порядок записей для Inforcoin – возможность «вилки» После получения новостей о том, что это произошло, майнеры,

- 51. Задача биткойн-майнеров Майнинг существует, чтобы осуществлять подтверждение транзакций. Остальное: вознаграждение и поиск блоков, - это всего

- 52. Задача биткойн-майнеров Для того, чтобы стать биткойн-майнером нужно: присоединиться к сети и стать Биткойн-нодой начать перехватывать

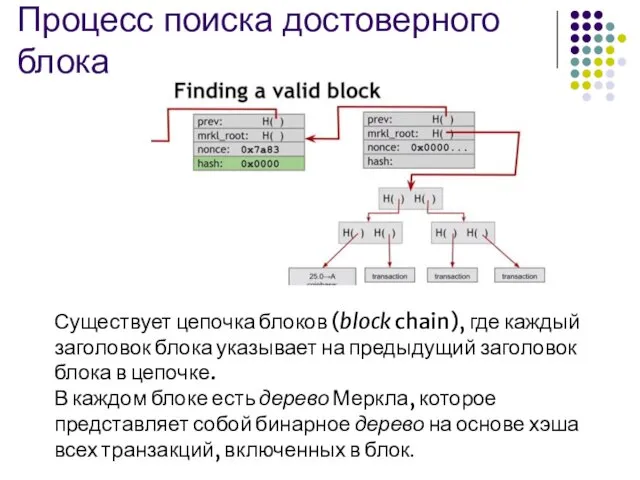

- 53. Процесс поиска достоверного блока Существует цепочка блоков (block chain), где каждый заголовок блока указывает на предыдущий

- 54. Процесс поиска достоверного блока майнер – собирает все транзакции, которые были получены от пула, ожидающего блоки,

- 55. Процесс поиска достоверного блока Комиссионная транзакция (coinbase transaction) существует там, где майнеры фактически создают новые монеты

- 56. Процесс поиска достоверного блока При изменении этого параметра в комиссионной транзакции, все дерево транзакций Меркла меняется.

- 57. Процесс поиска достоверного блока Поиск nonce - это действительно сложный вычислительный процесс, так что подавляющее большинство

- 58. Сложность нахождения nonce Хэш любого подтвержденного блока должен быть менее 256 бит. Мы используем хэш-функцию (SHA-256),

- 59. Сложность майнинга Сложность майнинга пересчитывается каждые 2 недели на основе эффективности работы майнеров в течение предыдущих

- 60. Сложность майнинга С течением времени сложность майнинга увеличивается. Это не обязательно постоянное линейное или экспоненциальное увеличение.

- 61. Аппаратное обеспечение майнинга Первое поколение майнинга - майнинг биткойнов позиционировался как возможный для осуществления на компьютерах

- 62. Аппаратное обеспечение майнинга Как быстро это будет происходить на компьютере общего назначения? Если настольный ПК высокого

- 63. Аппаратное обеспечение майнинга Второе поколение аппаратного обеспечения майнинга связано с попытками использовать графический процессор (GPU). Графические

- 64. Аппаратное обеспечение майнинга Высокопроизводительные видеокарты с множеством грубых наладок могут предоставить до 200 мегагерц. Это приблизительно

- 65. Аппаратное обеспечение майнинга Примерно в 2011 году майнеры начали использовать программируемые пользователем вентильные матрицы (ППВМ). ППВМ

- 66. Аппаратное обеспечение майнинга ППВМ предлагают более высокую производительность, чем видеокарты. В частности, при выполнении операций, которые

- 67. Аппаратное обеспечение майнинга Сегодня скорость вычисления - миллиард хэшей в секунду. На сегодняшний день в сфере

- 68. Аппаратное обеспечение майнинга В Интернете много предложений ASIC с указанием всех необходимых характеристика, таких как производительность,

- 70. Скачать презентацию

Ризик підприємства

Ризик підприємства Фискальная политика

Фискальная политика Банковская сберегательная книжка на предъявителя

Банковская сберегательная книжка на предъявителя Заработная плата. Нормативные документы

Заработная плата. Нормативные документы Как зарабатывать на недвижимости

Как зарабатывать на недвижимости Учёт расчётов с подотчётными лицами

Учёт расчётов с подотчётными лицами Ұйымның қаржысы.Ұйымның қаржылық есебі

Ұйымның қаржысы.Ұйымның қаржылық есебі Аудит установчих документів, облікової політики та власного капіталу підприємства

Аудит установчих документів, облікової політики та власного капіталу підприємства Подготовка документов для расчета стимулирующей надбавки для работников из числа профессорско-преподавательского состава

Подготовка документов для расчета стимулирующей надбавки для работников из числа профессорско-преподавательского состава Басқару шешімдерін қабылдауда қолданылатын шығындардың жіктелімі

Басқару шешімдерін қабылдауда қолданылатын шығындардың жіктелімі Денежное обращение и равновесие на денежном рынке

Денежное обращение и равновесие на денежном рынке Финансы домашних хозяйств

Финансы домашних хозяйств Бюджетный учёт основных средств в Федеральном казённом учреждении Управление финансового обеспечения МО РФ по Тверской области

Бюджетный учёт основных средств в Федеральном казённом учреждении Управление финансового обеспечения МО РФ по Тверской области Инструменты и методы бережливого производства

Инструменты и методы бережливого производства Сущность и классификация инвестиций. Инвестиционный проект: сущность, классификация

Сущность и классификация инвестиций. Инвестиционный проект: сущность, классификация День банка в Альфа-Банк

День банка в Альфа-Банк Инкотермс в международной практике

Инкотермс в международной практике Бухгалтерский баланс

Бухгалтерский баланс Структура доходного подхода. (Лекция 4)

Структура доходного подхода. (Лекция 4) Контроль выплаты пенсий и иных социальных выплат

Контроль выплаты пенсий и иных социальных выплат Основные источники финансирования бизнеса. Ценные бумаги

Основные источники финансирования бизнеса. Ценные бумаги Обеспечение безопасности при расчетах банковскими платежными картами

Обеспечение безопасности при расчетах банковскими платежными картами Автоматизация банковской деятельности. Лекция 5

Автоматизация банковской деятельности. Лекция 5 Банківська система Латвійської Республіки

Банківська система Латвійської Республіки Специальное предложение для сотрудников компании ООО Содействие 33 ООО Содействие 33-Плюс. Группа СМП Банк

Специальное предложение для сотрудников компании ООО Содействие 33 ООО Содействие 33-Плюс. Группа СМП Банк Спортивный плюс. СК Благосостояние

Спортивный плюс. СК Благосостояние О деньгах. 2 класс

О деньгах. 2 класс Анализ доходности и рентабельности

Анализ доходности и рентабельности