Содержание

- 2. Метою дипломної роботи є розробка рекомендацій щодо підвищення ефективності функціонування внутрішньодержавної банківської платіжної системи. Для досягнення

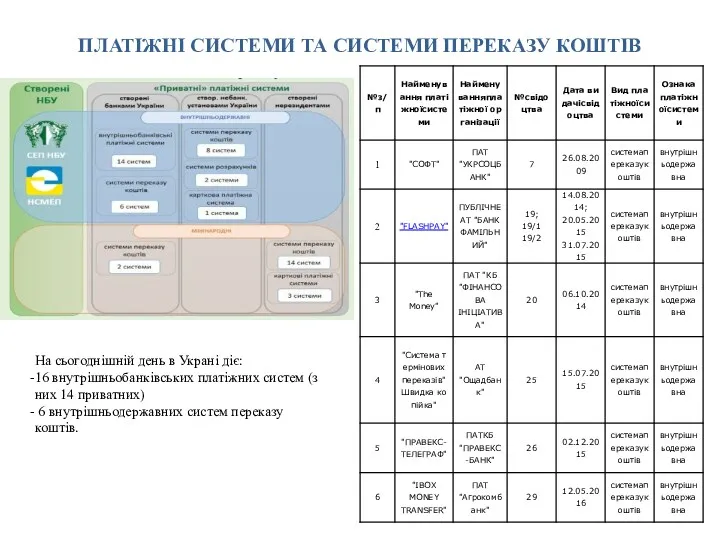

- 3. ПЛАТІЖНІ СИСТЕМИ ТА СИСТЕМИ ПЕРЕКАЗУ КОШТІВ На сьогоднішній день в Украні діє: 16 внутрішньобанківських платіжних систем

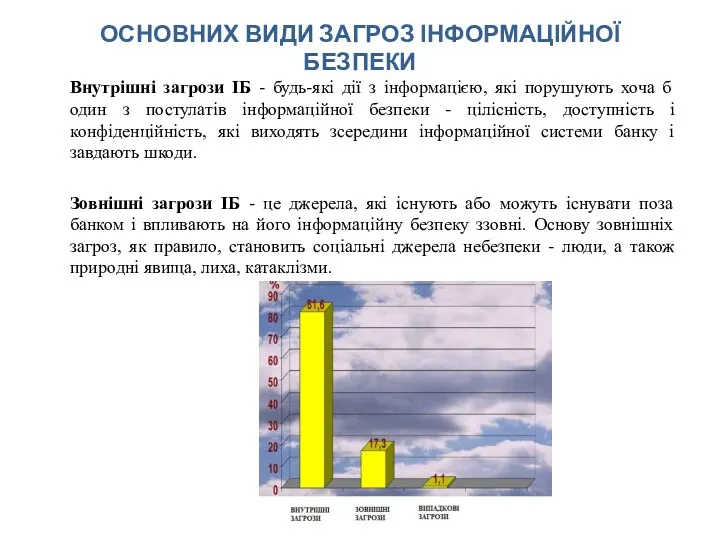

- 4. ОСНОВНИХ ВИДИ ЗАГРОЗ ІНФОРМАЦІЙНОЇ БЕЗПЕКИ Внутрішні загрози ІБ - будь-які дії з інформацією, які порушують хоча

- 5. В ЗАЛЕЖНОСТІ ВІД МЕТИ ВПЛИВУ РОЗРІЗНЯЮТЬ ТРИ ОСНОВНИХ ТИПИ ЗАГРОЗ ІНФОРМАЦІЙНІЙ БЕЗПЕКИ ПЛАТІЖНИХ СИСТЕМ: Загрози порушення

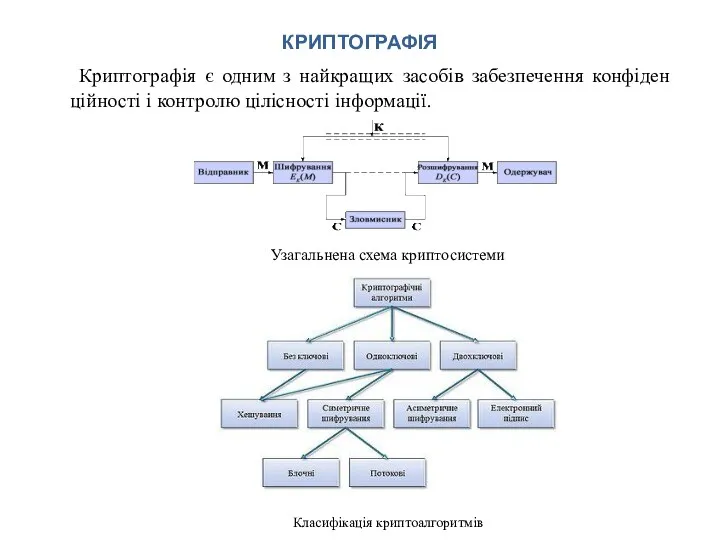

- 6. КРИПТОГРАФІЯ Криптографія є одним з найкращих засобів забезпечення конфіденційності і контролю цілісності інформації. Узагальнена схема криптосистеми

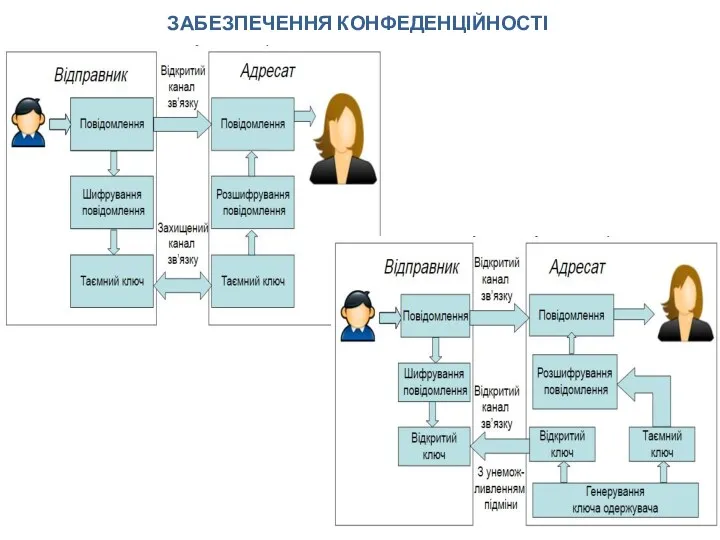

- 7. ЗАБЕЗПЕЧЕННЯ КОНФЕДЕНЦІЙНОСТІ

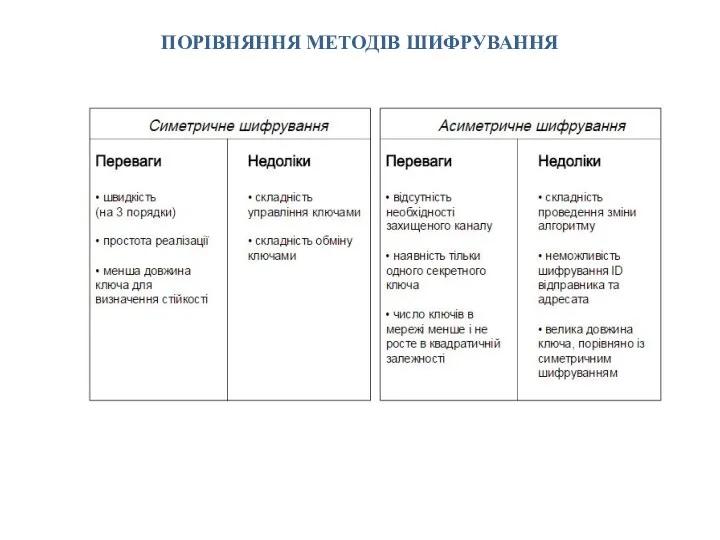

- 8. ПОРІВНЯННЯ МЕТОДІВ ШИФРУВАННЯ

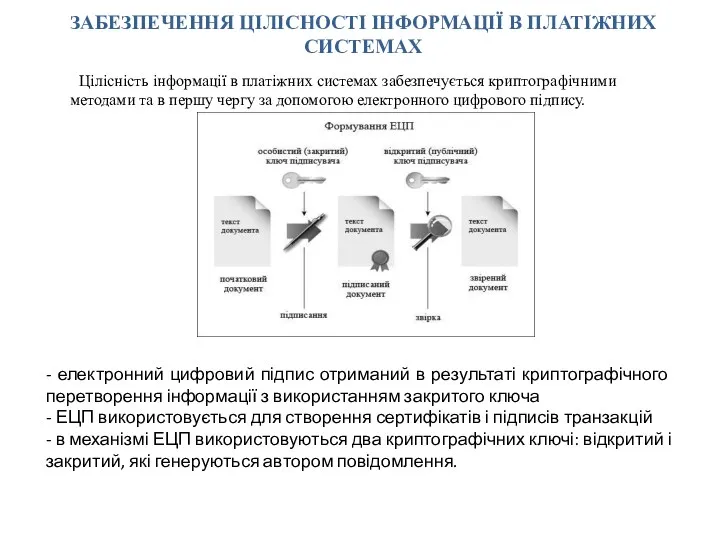

- 9. ЗАБЕЗПЕЧЕННЯ ЦІЛІСНОСТІ ІНФОРМАЦІЇ В ПЛАТІЖНИХ СИСТЕМАХ Цілісність інформації в платіжних системах забезпечується криптографічними методами та в

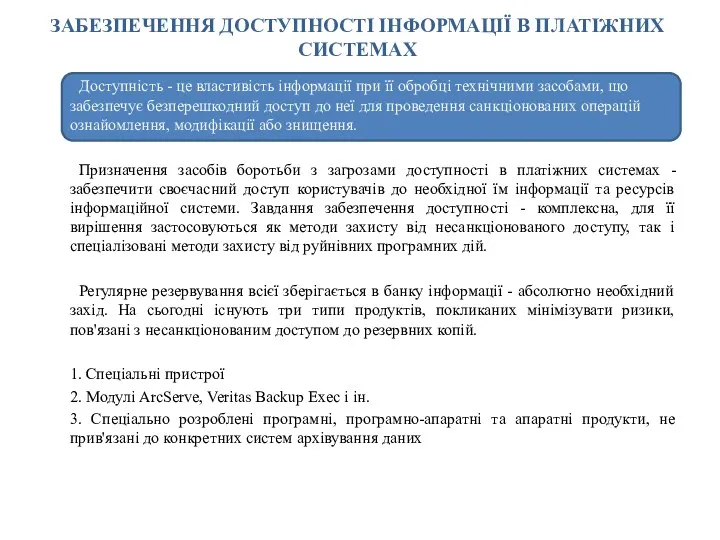

- 10. ЗАБЕЗПЕЧЕННЯ ДОСТУПНОСТІ ІНФОРМАЦІЇ В ПЛАТІЖНИХ СИСТЕМАХ Доступність - це властивість інформації при її обробці технічними засобами,

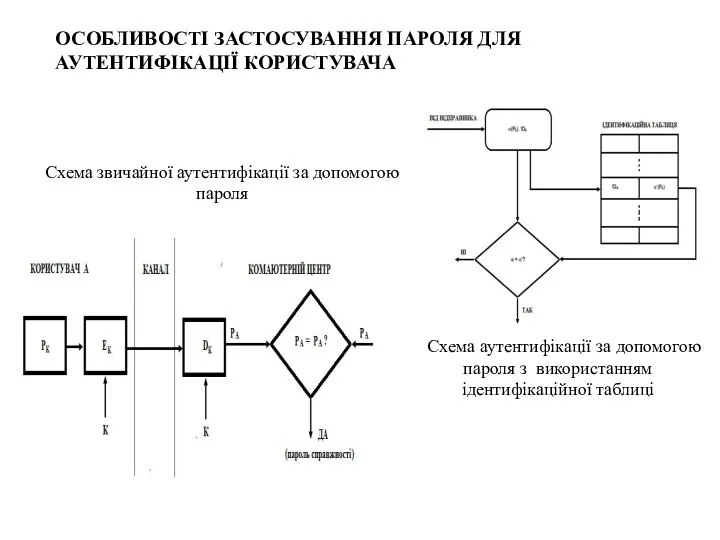

- 11. Схема звичайної аутентифікації за допомогою пароля Схема аутентифікації за допомогою пароля з використанням ідентифікаційної таблиці ОСОБЛИВОСТІ

- 13. Скачать презентацию

Оборотные средства предприятия

Оборотные средства предприятия Introduction to finance

Introduction to finance Javne finansije.Lekcija 6

Javne finansije.Lekcija 6 Учетная политика организации, и бухгалтерский учет материалов

Учетная политика организации, и бухгалтерский учет материалов Бюджет семьи. Доходная и расходная части бюджета

Бюджет семьи. Доходная и расходная части бюджета Финансы хозяйствующих субъектов. Тема 5

Финансы хозяйствующих субъектов. Тема 5 Client lifecycle management: specific features (a case study of Western union company)

Client lifecycle management: specific features (a case study of Western union company) Международное финансовое право. Лекция 3

Международное финансовое право. Лекция 3 Упрощенная система налогообложения (УСН)

Упрощенная система налогообложения (УСН) სტუდენტთა საგრანტო კონკურსი 2015

სტუდენტთა საგრანტო კონკურსი 2015 Грошовий обіг. (Тема 2)

Грошовий обіг. (Тема 2) Заработная плата и факторы, влияющие на ее размер

Заработная плата и факторы, влияющие на ее размер Негосударственные пенсионные фонды

Негосударственные пенсионные фонды The business cycle

The business cycle Моногорода.РФ. Финансовые меры поддержки

Моногорода.РФ. Финансовые меры поддержки Салық ұғымымен салық жүйесі ұғымы тығыз байланысты

Салық ұғымымен салық жүйесі ұғымы тығыз байланысты Развитие денежных и финансовых отношений в XV-XVI веках. (Тема 3)

Развитие денежных и финансовых отношений в XV-XVI веках. (Тема 3) Резервы роста прибыли и уровня рентабельности

Резервы роста прибыли и уровня рентабельности Валютное регулирование и валютный контроль. Лекция 8-13 - Международные расчеты, их условия и формы

Валютное регулирование и валютный контроль. Лекция 8-13 - Международные расчеты, их условия и формы Счетная палата РФ

Счетная палата РФ Технический анализ - основы

Технический анализ - основы Задачи по недвижимости (часть 1)

Задачи по недвижимости (часть 1) Альфа-Банк

Альфа-Банк Навчальна дисципліна Фінанси для спеціальності Правознавство

Навчальна дисципліна Фінанси для спеціальності Правознавство Бюджетная система Германии

Бюджетная система Германии Налог на добавленную стоимость

Налог на добавленную стоимость Бюджет Китая

Бюджет Китая Лекция 2. Классификация инвестиций

Лекция 2. Классификация инвестиций